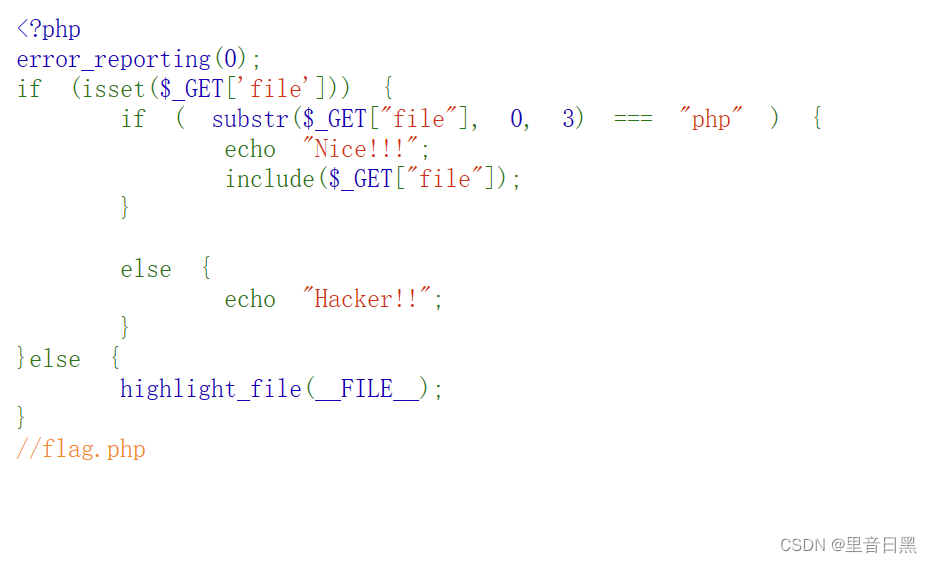

这段代码是一个简单的PHP文件处理脚本。让我们逐行进行分析:

-

error_reporting(0);- 这行代码设置了错误报告的级别为0,意味着不显示任何错误。 -

if (isset($_GET['file'])) {- 这行代码检查是否存在一个名为"file"的GET参数。 -

if ( substr($_GET["file"], 0, 3) === "php" ) {- 这行代码使用substr()函数获取"file"参数的前3个字符,并与字符串"php"进行比较。如果相等,则执行以下代码。 -

echo "Nice!!!";- 这行代码输出字符串"Nice!!!"。 -

include($_GET["file"]);- 这行代码使用include()函数将"file"参数传递给PHP解析器,并包含/执行指定的文件。 -

else {- 如果"file"参数不以"php"开头,则执行以下代码。 -

echo "Hacker!!";- 这行代码输出字符串"Hacker!!"。 -

} else {- 如果没有传递"file"参数,则执行以下代码。 -

highlight_file(__FILE__);- 这行代码使用highlight_file()函数将当前文件的源代码输出到浏览器。

根据代码分析,如果传递一个名为"file"的GET参数,并且以"php"开头的字符串作为值,那么将输出"Nice!!!“,并包含/执行指定的文件。否则,将输出"Hacker!!”。如果没有传递"file"参数,将显示当前脚本的源代码。

需要注意的是,这段代码存在安全风险。包含用户输入作为文件路径的操作可能导致代码注入漏洞,攻击者可以利用这个漏洞执行恶意代码。在实际应用中,应该对用户输入进行严格的验证和过滤,以避免安全问题。

![[LeetCode - Python]844. 比较;含退格的字符串(Easy);415. 字符串相加(Easy)](https://img-blog.csdnimg.cn/6a09bd5b2bfd4a1bb2e26f20cb83eb9a.png)