我们正在见证数字技术如何成为我们日常生活和经济系统的一部分,从而提高福利并增强竞争力。尽管如此,新的尖端互联技术的迅速出现和采用也对政府、企业和整个社会构成了重大威胁。

长期以来,网络安全威胁一直是电影行业的一个现成的灵感来源,它设想了一些令人担忧的场景,在这些场景中,滥用技术和数据会危及社会、企业和政府。然而,被描绘成科幻小说的东西正日益成为现实。

我们正在见证数字技术如何成为我们日常生活和经济系统的一部分,从而提高福利并增强竞争力。尽管如此,新的尖端互联技术的迅速出现和采用也对政府、企业和整个社会构成了重大威胁。

物联网和边缘设备的增长

与其他所有革命一样,第四次工业革命的特点是关键技术进步,物联网(IoT)就是其中之一。

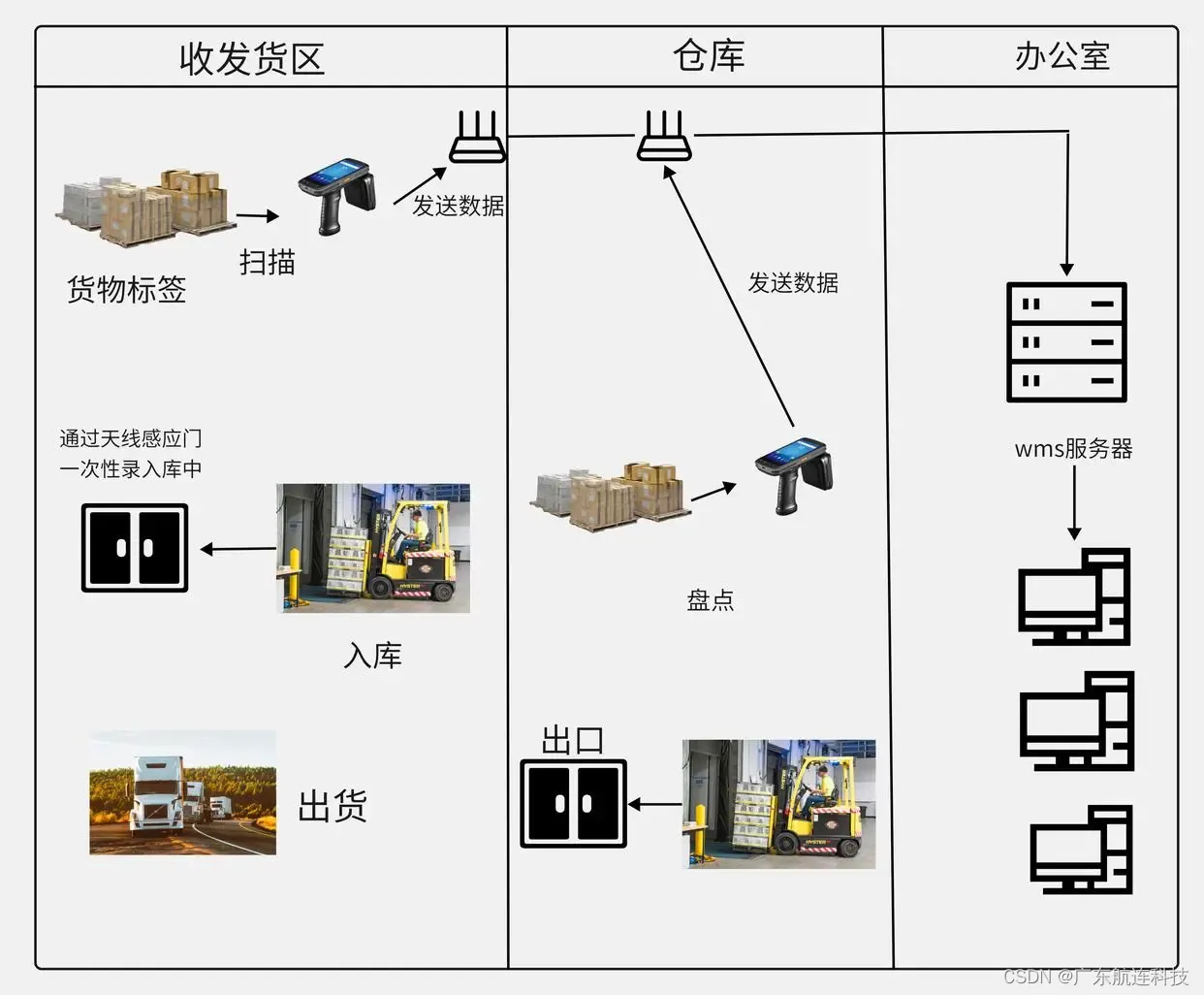

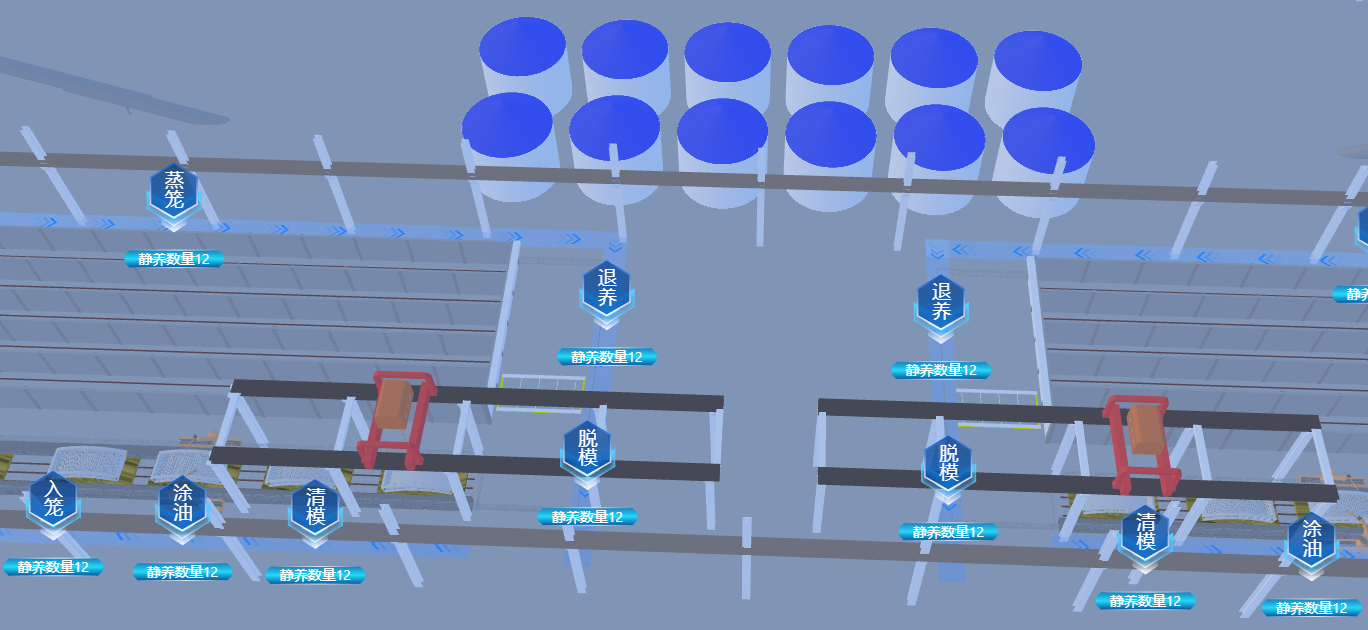

借助物联网,日常物品在数字领域获得了一个新的维度,转变为能够相互交换大量数据的智能物品。另一种解释是,物联网实现了数字世界和物理世界的融合,允许对物理对象进行数字控制。

该技术在消费和工业领域都有应用。在消费者方面,用户可以通过语音助手轻松访问信息,从个人设备远程控制和监控智能家居设备,并与周围环境通信以获取更新数据,从而提高决策能力。在工业方面,物联网促进了从传统生产模式向数字化和互联转型的转变,从而减少了停机时间,降低了成本,优化了资源利用率。这些应用可以在小范围内实现,例如在智能工厂或建筑物中,也可以在更大范围内实现,例如在智慧城市中。

物联网在消费和工业领域提供的功能和优化加速了其采用。截至2020年,全球部署了97亿个物联网设备。预测显示,到2030年,物联网设备的数量预计将飙升至290亿台,几乎增加了200%。鉴于这一显著增长,评估物联网网络安全至关重要。

网络安全挑战

物联网弥合了物理世界和数字世界之间的差距。然而,这开启了在物理世界中造成伤害的可能性,并可能危及人类生命,这是物联网与其他技术的区别所在。

物联网生态系统网络安全的一些关键挑战是:

物联网系统的复杂性:通常,物联网和边缘设备是由不同的参与者制造的,每个参与者都有自己的网络安全标准。

网络安全系统成本高昂:设备安全投资不足是一个常见问题。制造商经常面临成本限制,并且可能会优先考虑其他方面,而不是全面的安全测试。

缺乏监管协调:目前,还没有监管要求来确保生产或部署的所有物联网、边缘设备符合一定的网络安全级别。同样,也没有通过公共采购、认证或标签来鼓励生产者遵守技术标准的激励措施。

用户认知度有限:用户通常缺乏对与物联网设备相关的网络安全风险的认识。他们也可能不熟悉诸如定期软件更新、强密码等最佳实践,并且无法识别受感染设备的迹象。

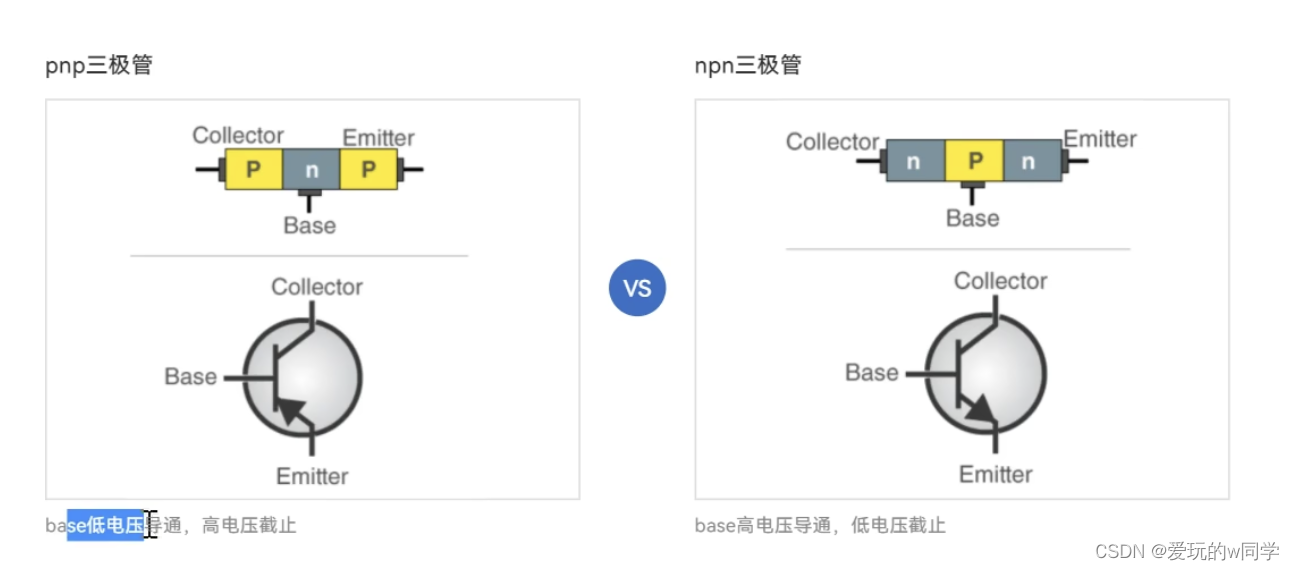

新技术:人工智能驱动的物联网设备容易受到网络攻击和故障,因为算法容易受到攻击,而且在人工智能驱动的决策中缺乏人为干预。另一方面,量子计算具有在几分钟内执行密码破译计算的能力,因此也可能对网络安全构成一定的威胁。

如何提高物联网生态系统的安全性?

虽然物联网提供了许多便利,但它也带来了一些风险。物联网设备的互连性质意味着,如果一个设备遭到入侵,它可以为黑客提供控制其他设备的途径。这可能导致未经授权访问敏感信息,破坏智能对象功能,甚至损坏设备和设备运行的物理环境,其中包括在最严重的情况下的人类生命。

加强物联网网络安全,应重点关注以下四个方面:

促进新的市场动态,以激励网络安全的投资和研究:生产商更有动力将成本和上市时间降至最低,而不是优先考虑设备的安全性。这种市场失灵可以通过分配资金,开发生产商的物联网和边缘设备的网络安全能力,或者通过实施一个奖励优先考虑网络安全的生产商的评分系统来解决。

为生产者引入安全激励措施:政府应鼓励使用强大的身份验证机制、监控工具、入侵检测系统以及频繁的软件更新来修补漏洞。此外,应实施安全通信协议以在设备之间交换数据,特别是在人工智能和量子计算的存在下。

提高用户的意识和教育:应开展宣传活动,帮助人们了解网络安全攻击对其隐私和日常活动造成的后果。同时,提供涵盖网络安全各个方面的多样化课程,将提高该领域专业人员的可用性。

加强国际合作,制定国际标准:加强合作将有助于更好地理解网络安全挑战,建立共同的原则和标准。这将促进互操作性,并为所有涉众提供一个公平的竞争环境。