在自带设备和物联网文化的推动下,数字化使连接到互联网的设备数量空前加速。在企业网络环境中,每个在线运行的设备都需要一个数字证书来证明其合法性和安全运行。这些数字证书(通常称为 X.509 证书)要么来自称为证书颁发机构 (CA) 的受信任第三方,要么在内部生成。组织通常将来自受信任的第三方 CA 的 SSL/TLS 证书部署到提供面向公众的服务(如 Web 服务器)的设备和应用程序,并使用本地生成的自签名证书供内部使用。

无论其用途如何,所有 X.509 证书都有设定的到期日期。未能按时续订它们会导致意外的服务中断,这通常会产生讨厌的浏览器警告,并可能导致客户对您的品牌不信任。此外,在整个 X.509 证书生命周期中要监控的其他变量包括请求和配置、部署、使用情况统计信息、到期和续订。企业 IT 团队需要全面了解其数字证书环境,以简化其生命周期管理,并对任何与证书相关的事件迅速采取行动。

证书生命周期管理是监视和管理企业网络环境中部署的所有 X.509 证书的生命周期(从配置和部署到跟踪续订、使用和过期)的过程。理想的证书管理解决方案可以实时监控整个证书基础架构,而不考虑颁发机构,自动执行证书管理操作,并为 IT 管理员提供对其数字证书生态系统的全面可见性和控制。

为什么企业需要证书管理策略

虽然组织承认数字证书管理问题日益严重,但大多数组织仍然没有自己的企业范围的证书管理策略。以临时方式处理证书事件,或依靠电子表格等自主开发的工具来管理证书,对于克服生命周期管理挑战是徒劳的。以下是组织应投资专用证书生命周期管理解决方案的几个原因:

- 证书的激增导致可见性差

- 缺乏专门的证书管理部门通常会导致问责制问题

- 供应商中立的证书管理效率更高

- 单个过期的证书可能会导致代价高昂的中断

证书的激增导致可见性差

企业网络中设备的爆炸式增长加速了颁发的证书数量。IT 管理员经常难以跟踪证书的颁发和使用,这最终会导致大量孤立证书,使组织面临意外服务停机和安全漏洞的风险。

缺乏专门的证书管理部门通常会导致问责制问题

虽然公钥基础结构 (PKI) 管理员负责管理证书生命周期,但大多数组织没有专门的内部 PKI 团队。因此,证书管理通常由IT安全团队负责,这增加了IT安全管理员的现有压力,并且通常会导致流程混乱。通过集中式工具自动执行证书管理,减轻了 IT 安全团队的压力,并建立了对证书相关操作的清晰可见性和集中控制。

供应商中立的证书管理效率更高

组织将从受信任的第三方实体(称为证书颁发机构 (CA))购买的证书部署到面向公众的系统和应用程序。这些 CA 中的大多数都提供证书管理工具,但缺点是其管理功能仅限于特定供应商颁发的证书。如果您的组织从多个供应商处获取证书或使用自签名证书,则使用单个供应商的工具可能会在您的整体证书管理策略中留下巨大差距。

单个过期的证书可能会导致代价高昂的中断

自动执行证书的生命周期管理至关重要,尤其是那些部署到面向公众的服务和应用程序的证书。我们一次又一次地看到企业科技巨头因证书过期而陷入大规模中断的例子。组织不能让哪怕是单个证书过期,因为影响的程度可能是巨大的,包括客户流失、品牌信誉损失,有时甚至是安全漏洞。这再次证实了对企业范围的统一证书管理解决方案的需求,该解决方案可以简化和自动化网络中各种 X.509 证书的生命周期管理,而不管颁发机构如何。

所有权困境

尽管对证书管理的重要性有足够的认识,但组织往往难以设计和实施可持续的证书管理计划。一个很大的障碍是所有权困境。哪个部门负责处理证书过期导致的证书相关事件或服务中断?理想情况下,与证书相关的操作由 PKI 团队负责,PKI 团队是 IT 安全部门的一个子集。然而,在实践中,每个组织都负担不起专门的 PKI 团队,因此责任转移到了 DevOps、应用程序或网络团队,从而增加了他们紧张的工作量。对于证书管理,由于缺乏在PKI的技术和政策方面具有专业知识的专门团队,因此很难避免与证书相关的事件,例如服务停机,最终导致客户体验不佳和品牌信誉损失。

外包证书管理是解决所有权困境的一种解决方法,但它也有其注意事项。托管服务成本高昂,许多组织更愿意在其场所内包含 PKI 功能。在当今高度互联的 IT 生态系统中,越来越需要证书管理解决方案与其他各种部门(如 ITSM、MDM 和 DevOps)集成,而传统的自行开发工具(如电子表格)通常不提供此功能。

证书管理问题的真正解决方案是一个统一的平台,该平台提供对组织的 SSL/TLS 生态系统的完全可见性和控制。这使 IT 管理员能够简化和自动化整个证书生命周期管理流程,从配置和部署到跟踪整个网络环境中部署的所有 X.509 证书的续订、使用情况和过期。

证书管理中涉及的阶段

- 发现:发现网络中部署的所有 SSL/TLS 证书。

- 巩固:将发现的证书整合到一个安全的集中式存储库中。

- 集中:通过集中创建和部署证书来抑制证书扩散。

- 自动化:简化和自动化公共证书的完整生命周期管理 — 从 CSR 生成到配置、部署和续订。

- 扫描:部署证书后,定期扫描并修复 SSL 配置漏洞。

- 监控:设置正确类型的警报机制,为在到期前主动续订证书铺平道路。

管理证书生命周期工具

Key Manager Plus是基于Web的密钥和证书管理解决方案,为IT管理员提供了对SSL / TLS生态系统急需的可见性和控制,它通过一个易于使用的界面集中、自动化和编排证书生命周期管理操作,并帮助 IT 团队预防由于证书意外过期而导致的模拟攻击、合规性问题和站点中断。以下是Key Manager Plus功能的快速浏览。

- 发现跨异构环境和端点的 SSL 和 TLS 证书

- 将证书集中部署到目标系统和应用程序

- 通过及时的到期警报掌握证书续订情况

- 利用与第三方 CA 的开箱即用集成,从单个界面跟踪证书生命周期

- 管理 Microsoft 证书存储中的证书和 Microsoft 证书颁发机构颁发的证书

发现跨异构环境和端点的 SSL 和 TLS 证书

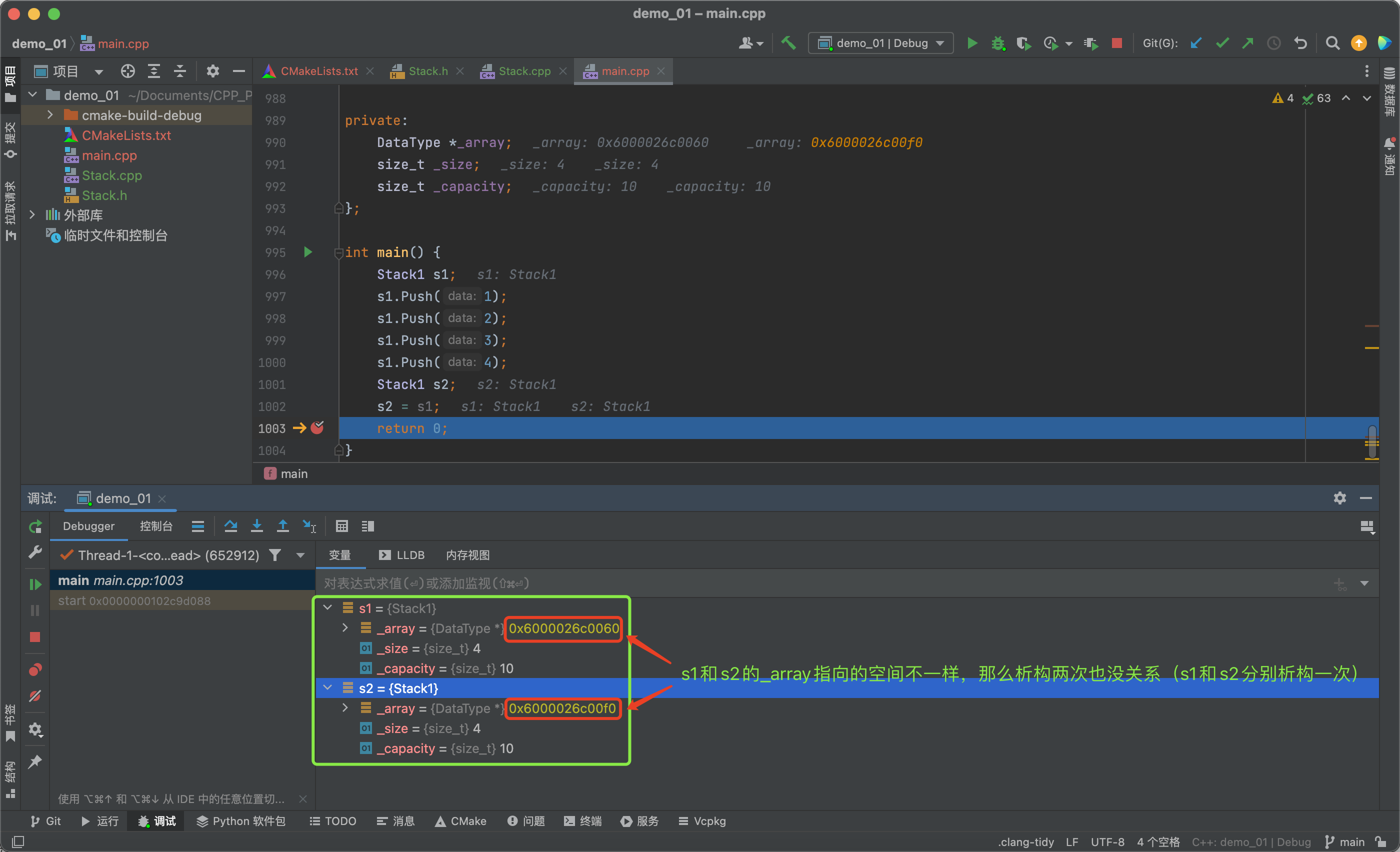

Key Manager Plus 的内置SSL和TLS发现工具可帮助IT管理员对组织内部署的各种X.509证书执行基于网络的发现。这包括自签名证书、Active Directory 用户证书、邮件服务器证书、部署到负载均衡器的证书、Amazon Web Services 中托管的证书等。

证书发现也可以按需批量执行,也可以通过创建计划任务定期自动执行。新证书可以配置为在生成时自动添加到Key Manager Plus的证书存储库中。这使 IT 管理员能够全面了解其 SSL 和 TLS 环境,使他们能够快速识别和修复网络中的恶意证书和无效证书。

将证书集中部署到目标系统和应用程序

对于企业来说,从多个 CA 为其系统和应用程序获取证书是很常见的。这导致管理员在两个或多个供应商门户之间进行管理,而没有太多的可见性。

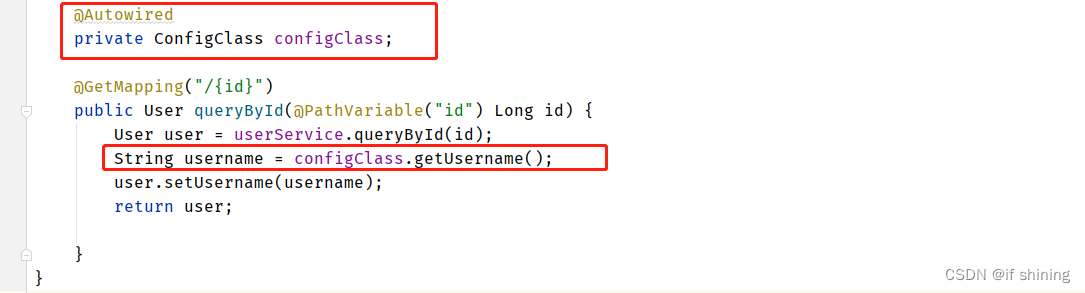

Key Manager Plus的证书清单包含各种类型的证书,无论颁发CA如何,都有助于实现无需在多个接口之间导航的中央证书部署工作流程。IT管理员还可以生成和部署自签名证书,用于内部目的,从而消除对中间团队的任何不必要的依赖。

通过及时的到期警报掌握证书续订情况

部署到系统和应用程序的 SSL 和 TLS 证书具有设定的到期日期,这意味着它们必须不时续订。不可预见的证书过期会导致服务停机,这可能会影响生产力,损害品牌信誉,甚至在极端情况下成为安全漏洞的启动点。

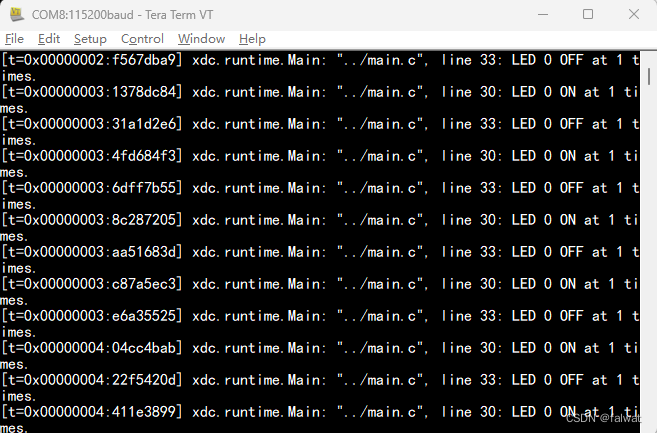

监控组织内所有证书的过期是一项艰巨的任务。Key Manager Plus通过电子邮件、SNMP陷阱和系统日志消息自动发出警报,从而跟踪证书过期情况。IT 管理员可以启动续订、部署新证书并跟踪其使用情况,所有这些都来自一个统一的界面。

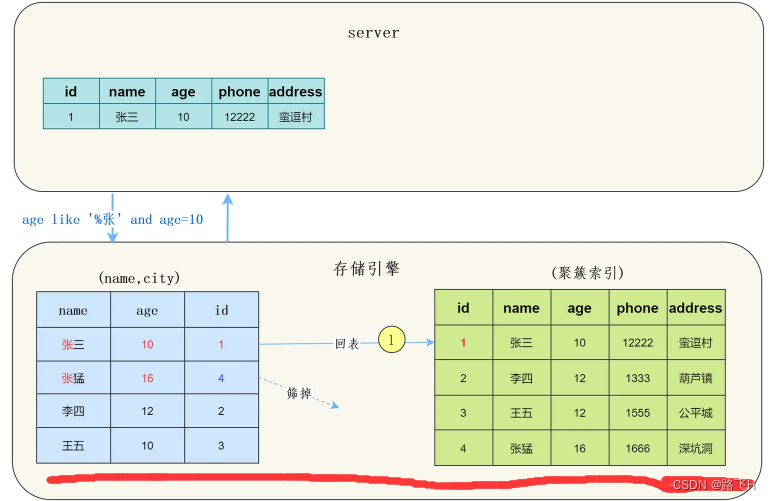

利用与第三方 CA 的开箱即用集成,从单个界面跟踪证书生命周期

第三方 CA 颁发的证书具有设定的有效期,超过该有效期后,浏览器将不信任这些证书。企业 IT 团队缺乏对证书使用情况和有效期的整体可见性,尤其是当证书配置涉及多个 CA 时。最重要的是,证书供应商提供的管理门户仅促进本机证书的生命周期自动化,而不扩展对其他品牌的支持。

Key Manager Plus的证书管理模块提供供应商中立的证书生命周期管理,这是紧密集成的工作流程的组合,允许IT管理员获取、整合、部署、续订和跟踪由各种第三方CA颁发的证书的生命周期。

管理 Microsoft 证书存储中的证书和 Microsoft 证书颁发机构颁发的证书

为了促进内部应用程序和服务器之间的安全通信,企业 IT 团队通常会设置内部 CA(如 Microsoft 证书颁发机构),并将本地生成的证书部署到网络中的各个节点。同样,需要持续监控和管理这些证书,以避免连接中断。

手动管理内部 CA 证书对 IT 管理员来说可能是一项挑战,尤其是在大规模执行时。Key Manager Plus提供专用的工作流程,帮助企业IT团队管理、自动化和编排Microsoft证书存储中的证书和Microsoft证书颁发机构颁发的证书的管理,而无需手动干预。

通过防篡改的审计跟踪和全面的报告获得更深入的见解。

Key Manager Plus提供了一个完善的审计机制,围绕SSH密钥和SSL/TLS证书的使用捕获和分类了操作跟踪。此外,组织可以利用一流的会话记录机制,该机制可以记录用户在启动的特权会话期间执行的操作。该解决方案还提供有关企业内所有密钥和证书管理活动的直观报告,使管理员能够做出更明智的业务决策。