内容参考于:易道云信息技术研究院VIP课

上一个内容:73.网游逆向分析与插件开发-背包的获取-物品数据的初步数据分析-CSDN博客

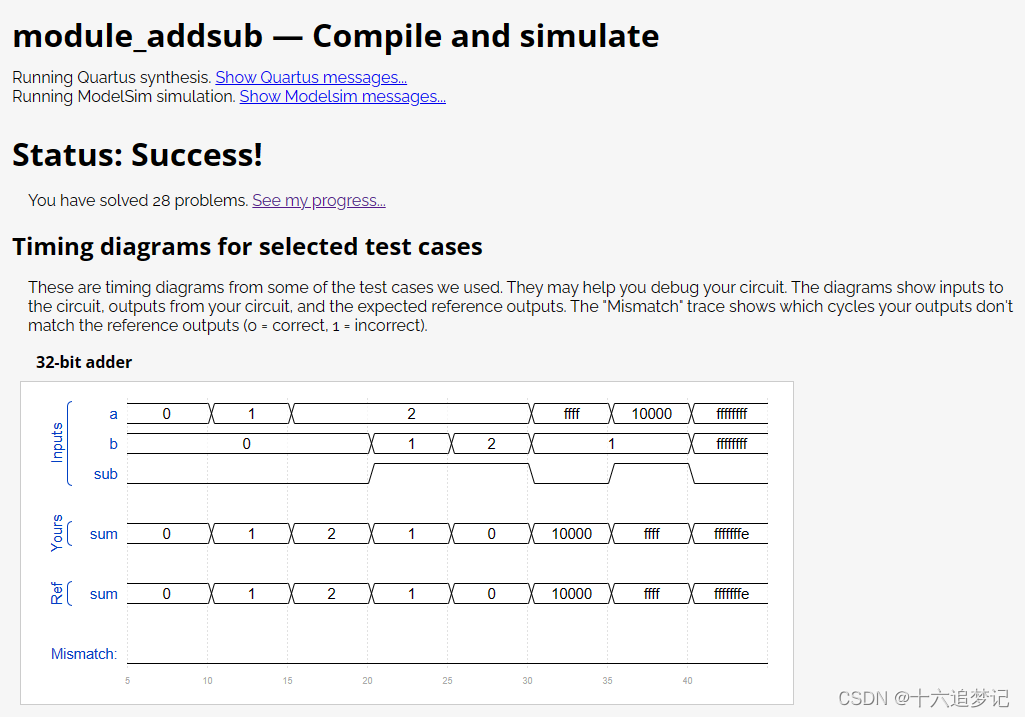

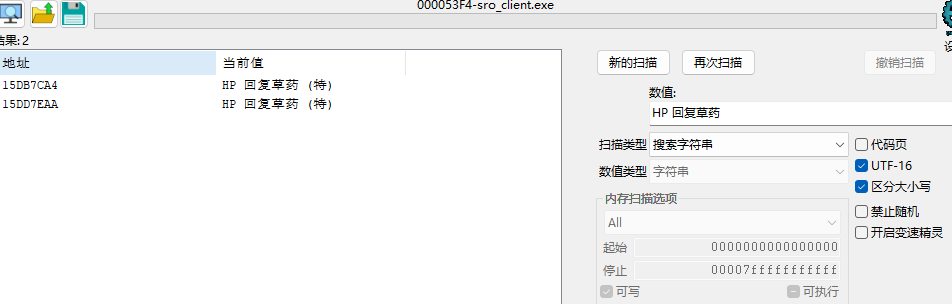

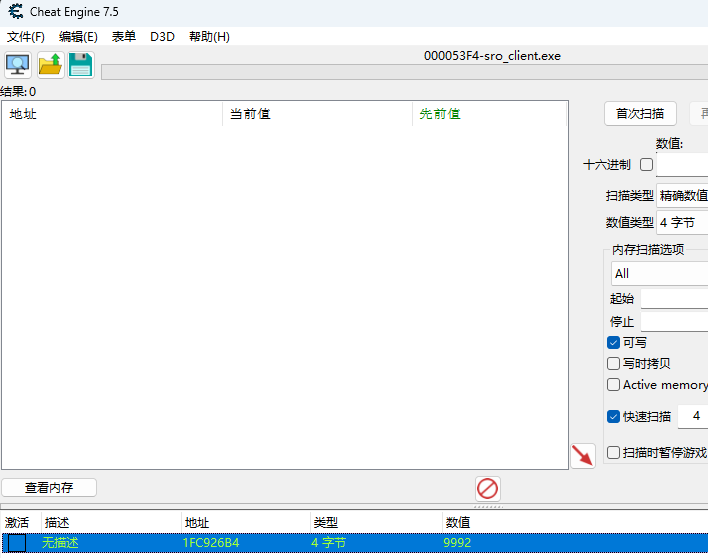

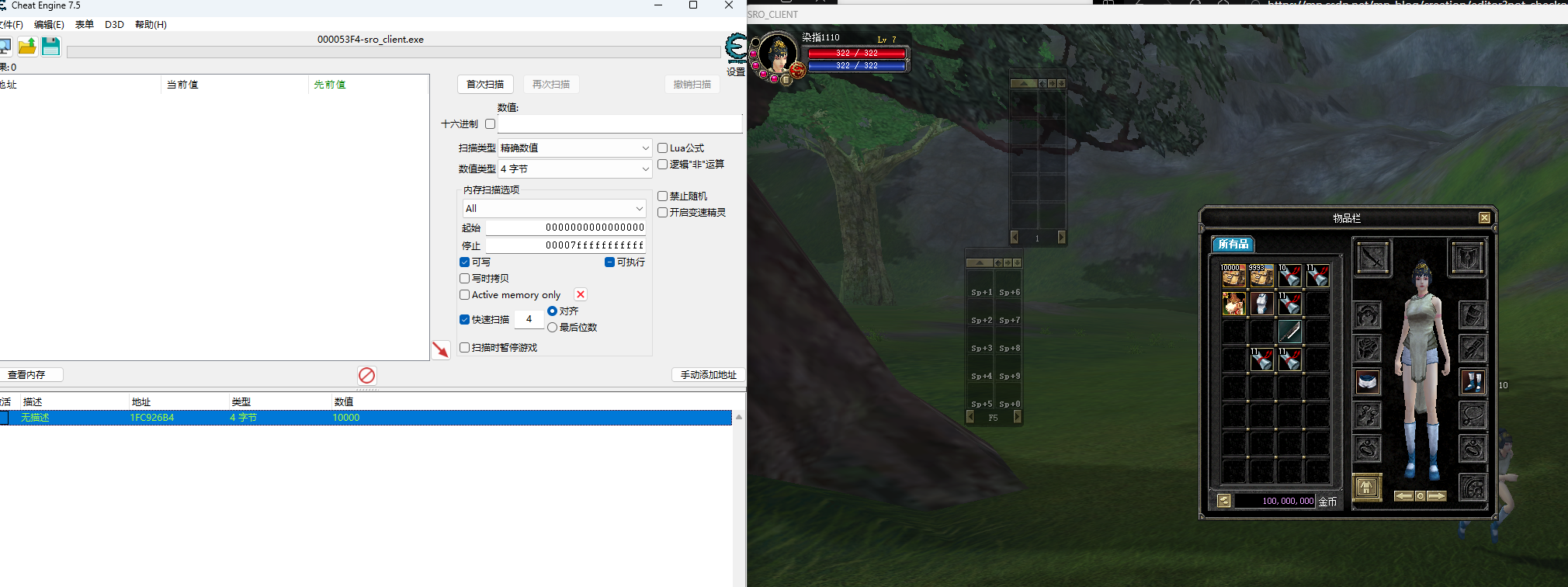

还是打开 Cheat Engine,搜索字符串,先把名字找到

然后又两个

然后第二个好像是根据悬浮窗来的,所以不管它了,然后就还剩下一个

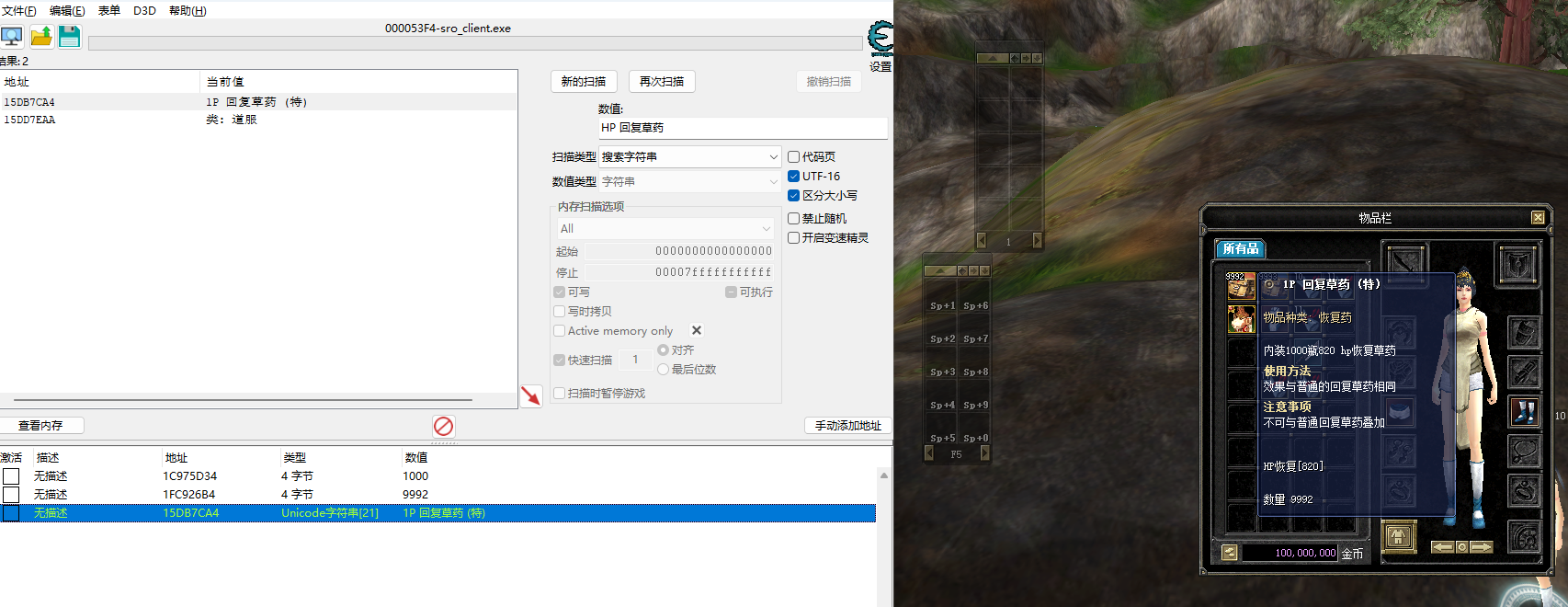

然后剩下的那一个内存,我们改它的字符串可以正常在游戏里显示

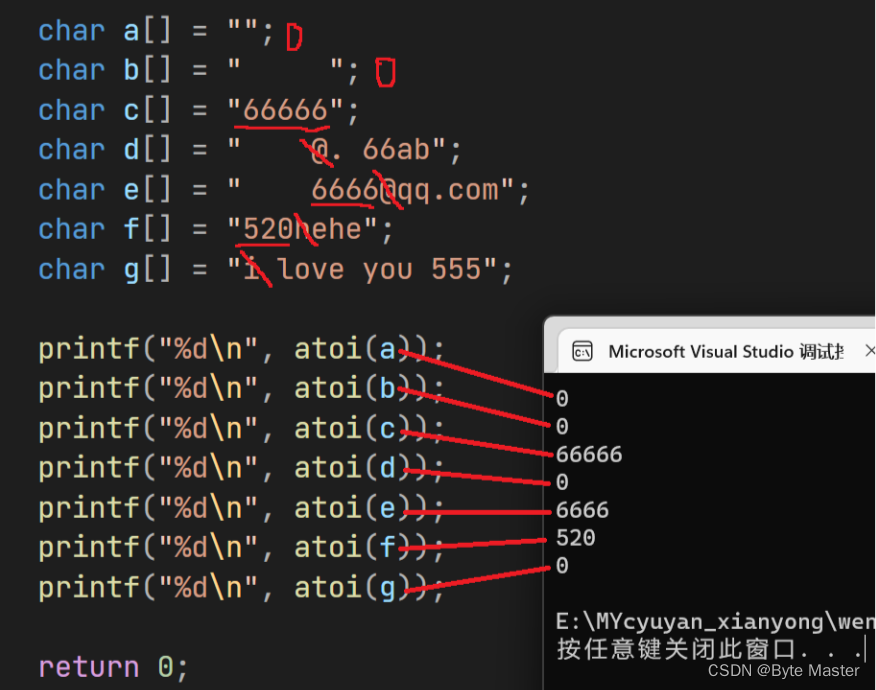

然后根据上一个内容里的分析,5912是HP回复或5913是MP回复,然后看是什么访问了它,鼠标放到物品上它就会访问了,然后想一下它的逻辑,从鼠标放上去以后,它首先会读物品id,读了物品id接下来就是一个运算,然后根据运算的结果显示出来,它的算法是给一个5912它一定能返回一个名称,所以原则上来讲通过字符串的读取就能找到这个运算了,然后再往前找就能找到访问物品id的地方

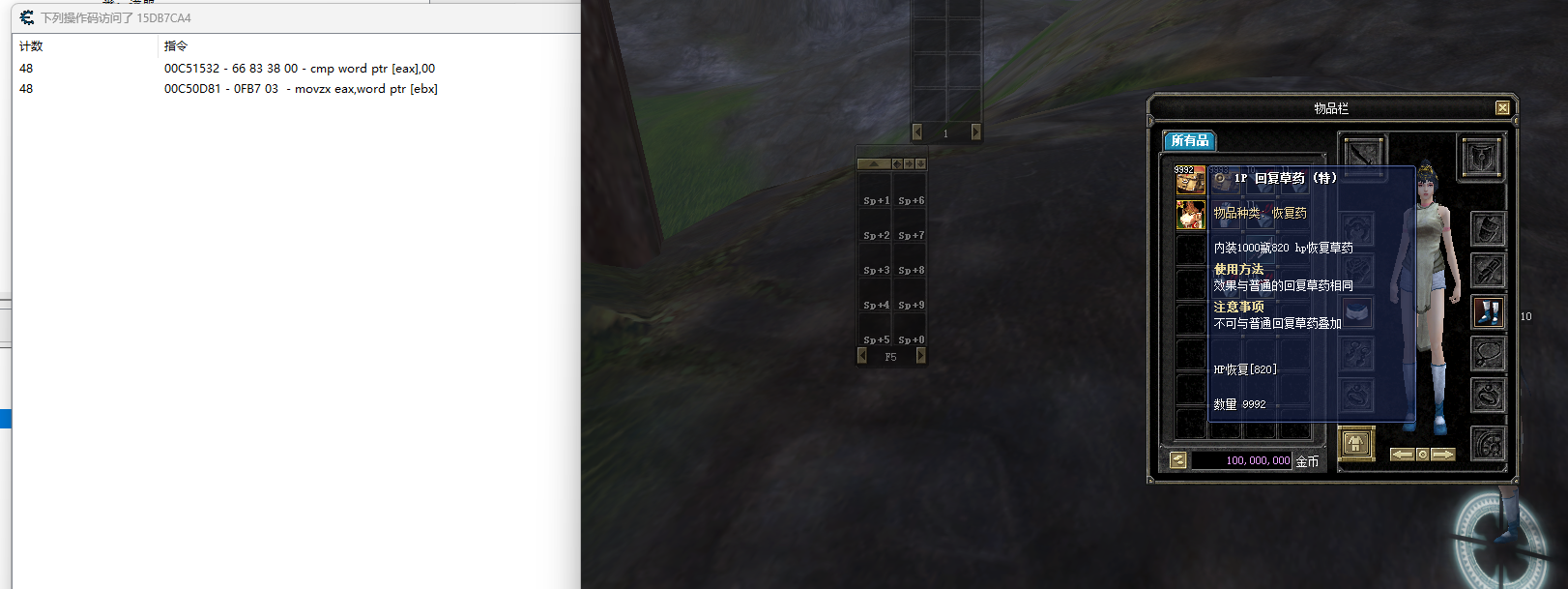

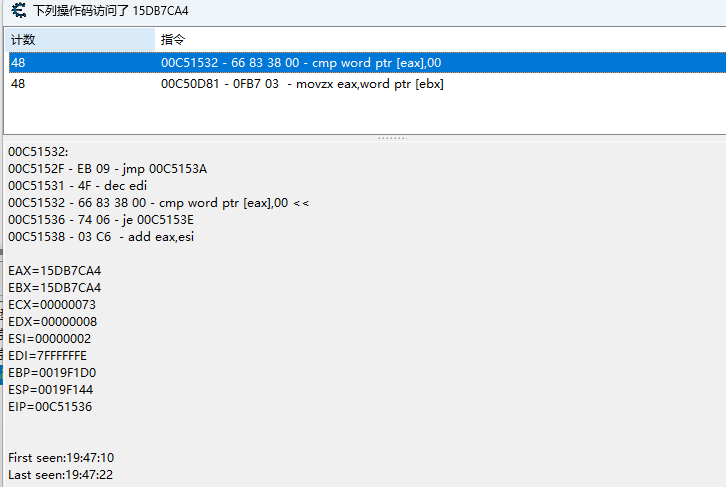

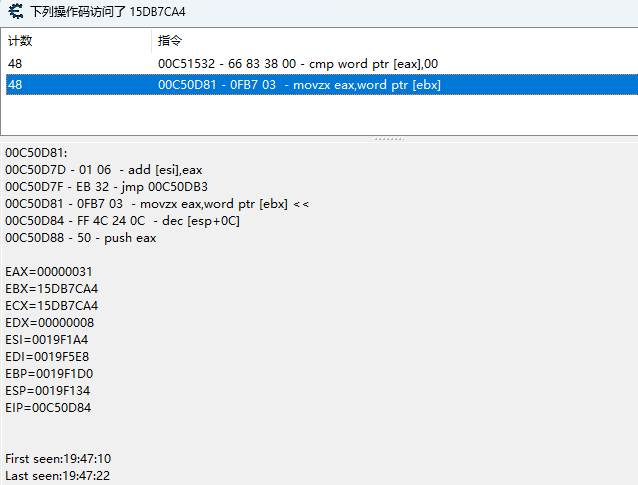

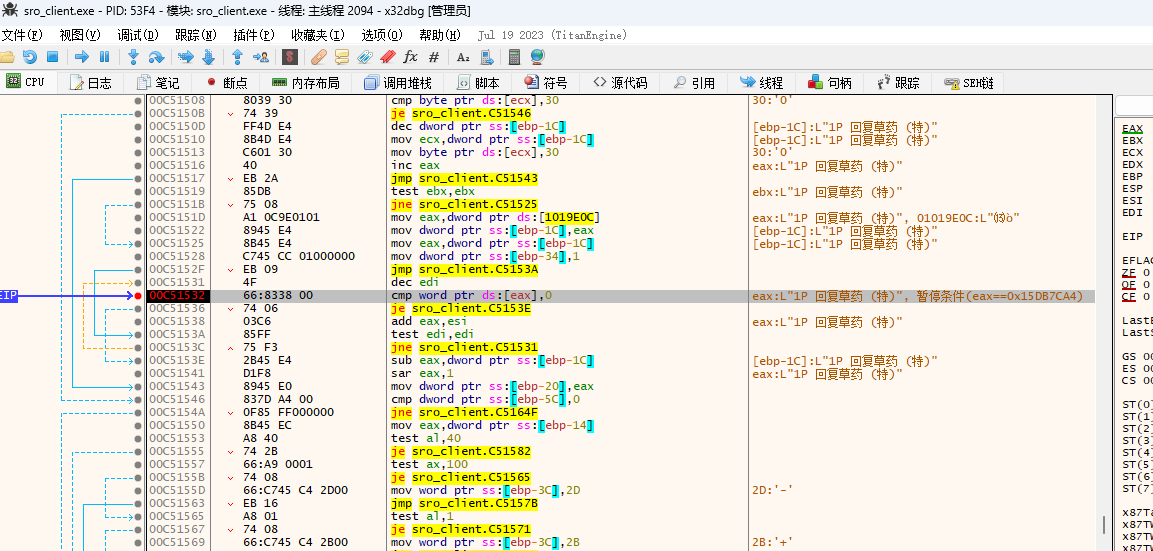

然后记录一下信息:C51532 与 C50D81

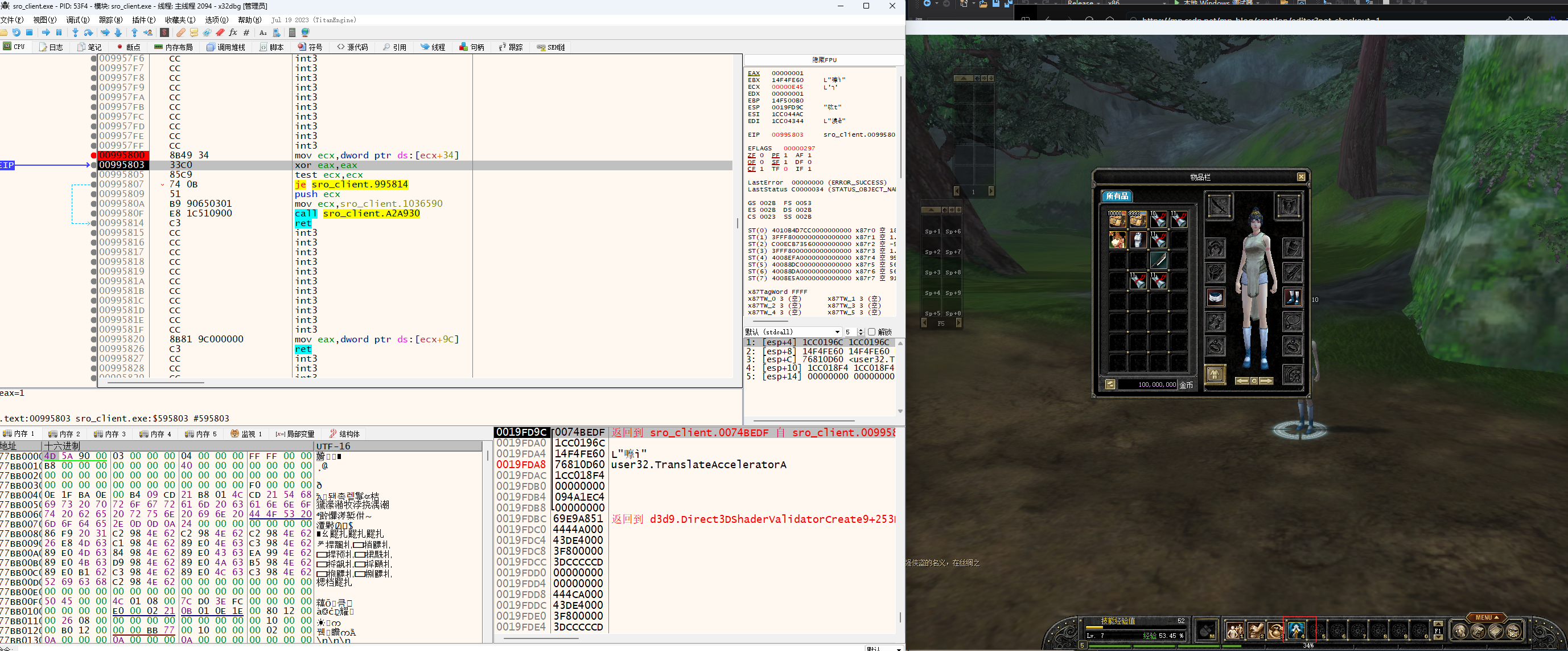

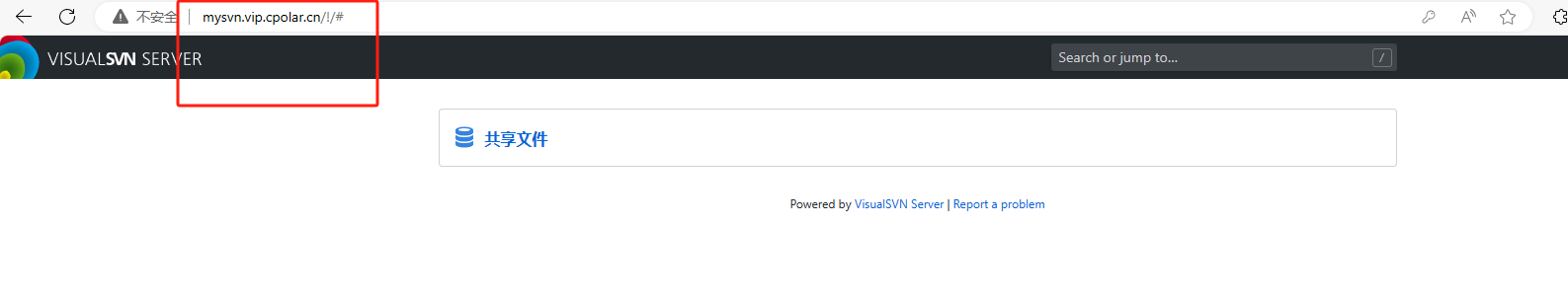

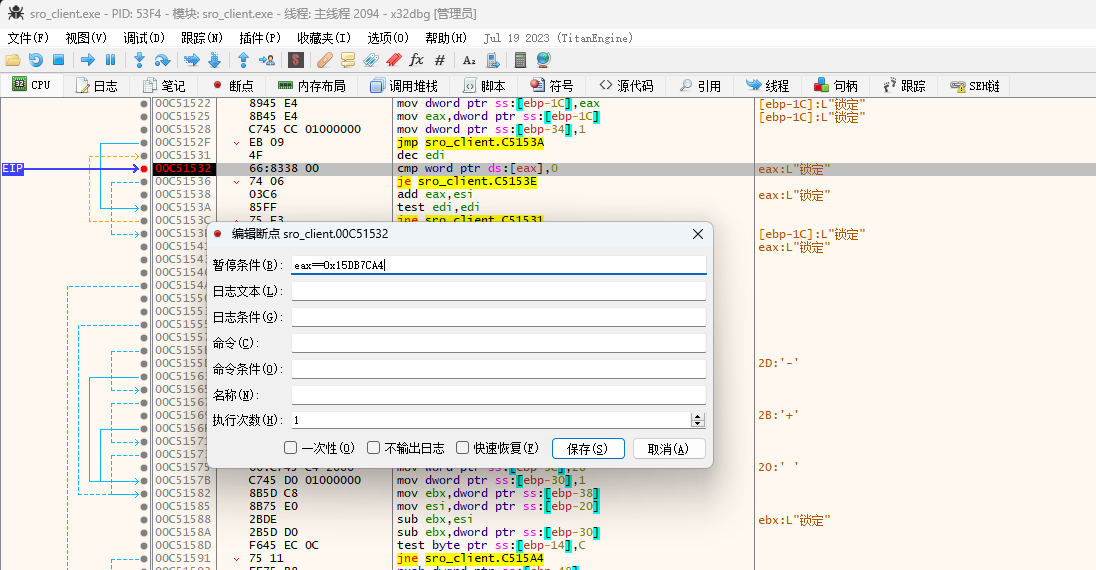

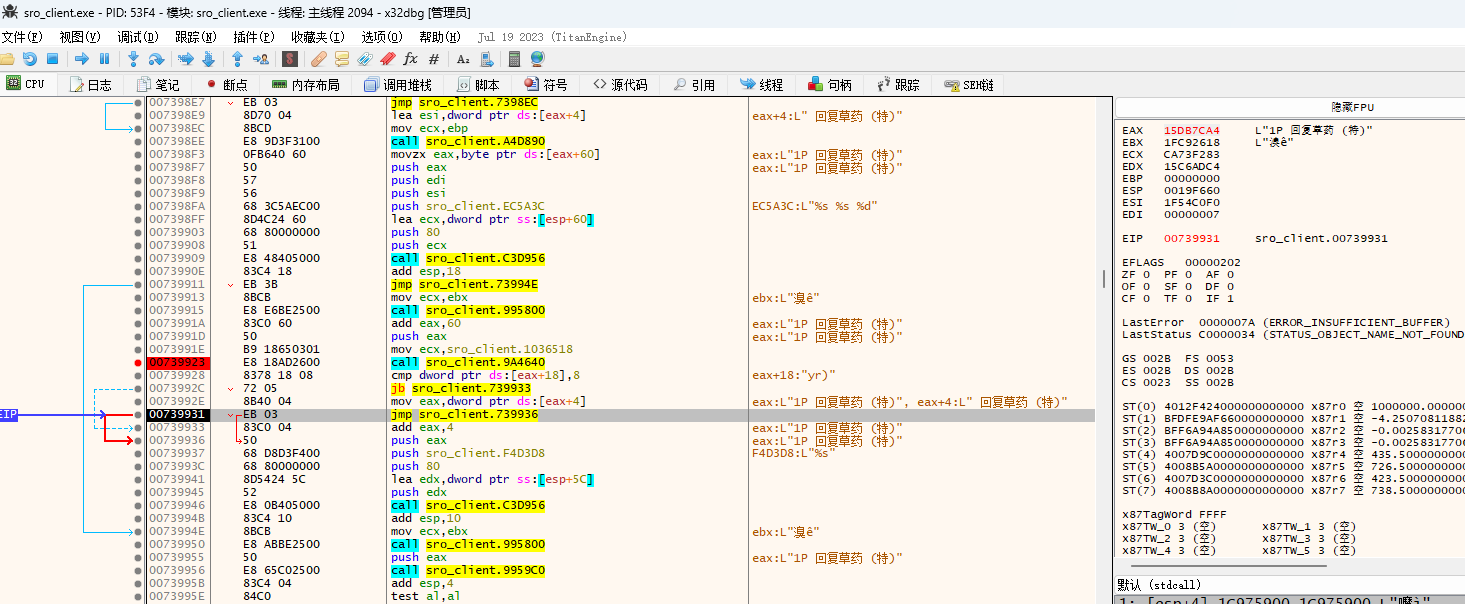

然后打开x96dbg,下条件断点

然后鼠标放到物品上卡主

来到下图位置就看不到物品的名字了:

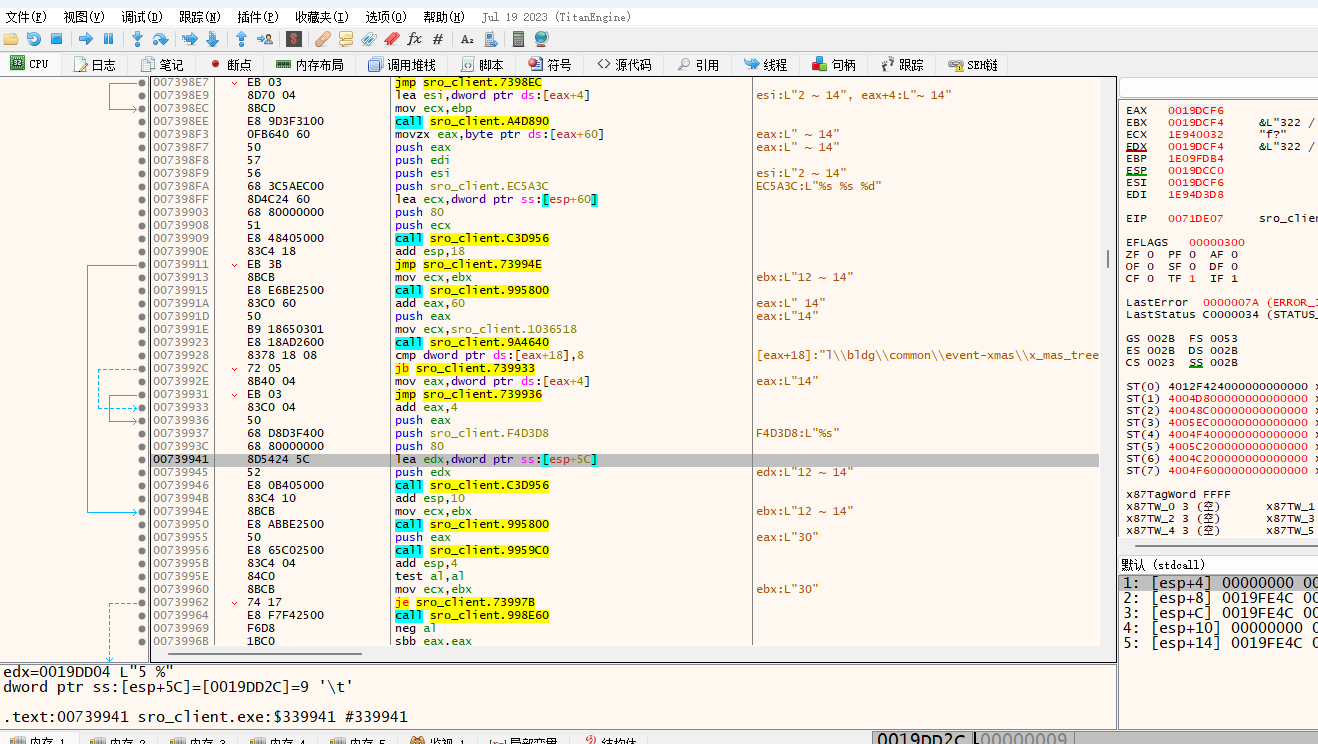

然后下图红框位置的代码,与之前分析按钮名字的位置的代码相似

对比:用的都是同一个类

它可以正常返回物品名称

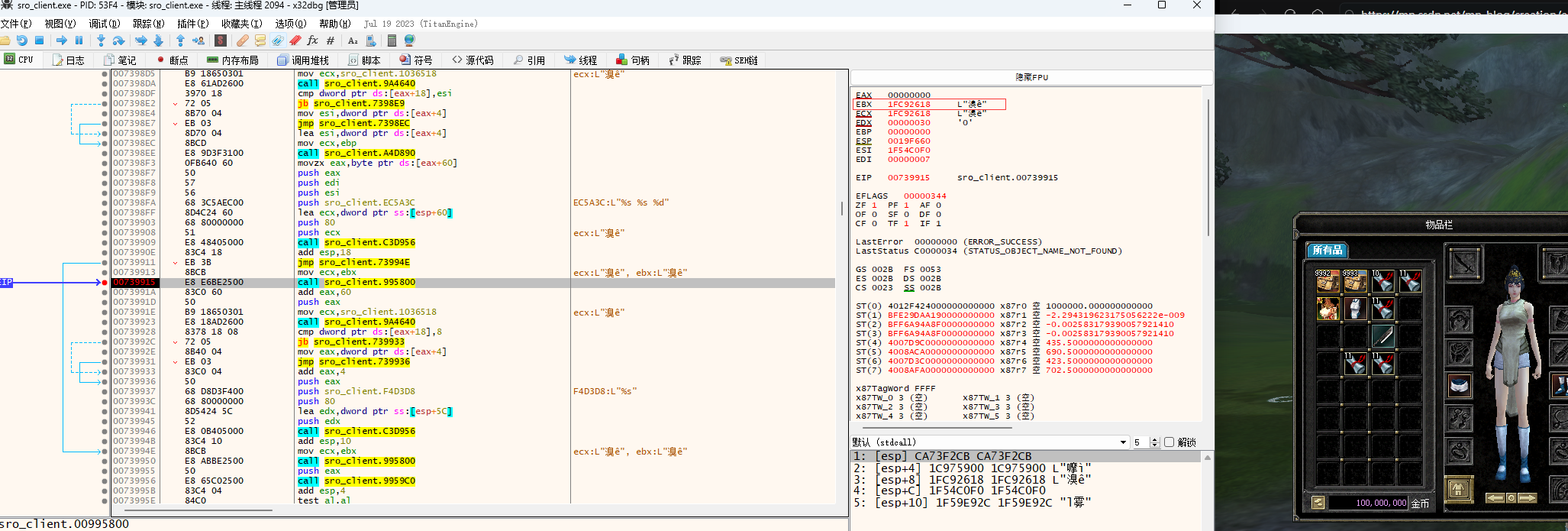

然后接下来找eax的值在哪来的,可以从下图看出eax的值是从下图红框函数里返回出来的,它的上一行是mov ecx,ebx,在调用函数之前有这样对ecx操作,说明ecx是一个类,下面的函数是这个类中的函数一个成员函数,然后函数调用完是add eax,60这样的操作说明有继承

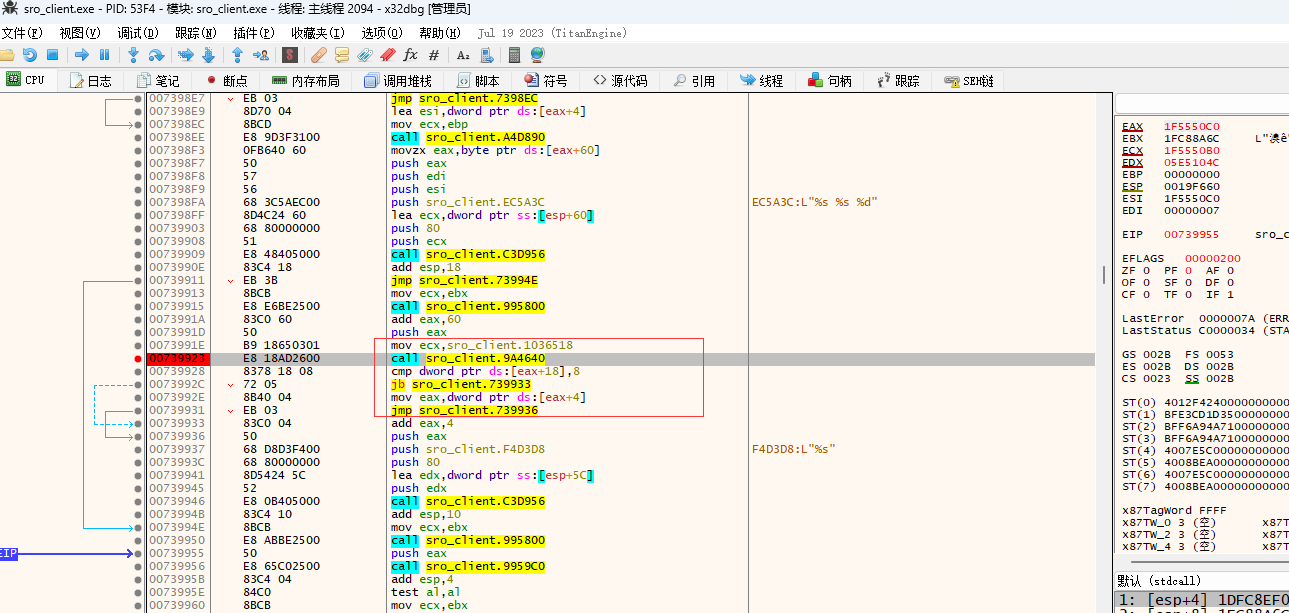

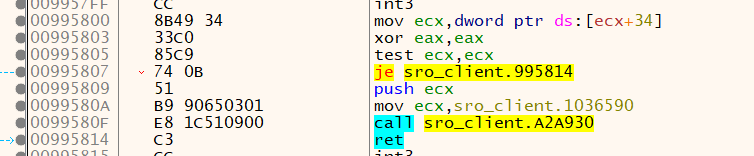

然后这个函数没有参数,然后下图开头把偏移34位置的成员变量拿了出来,上一个内容中也分析过了0x34位置是物品id

然后这个ebx可能是物品的指针,然后通过 Cheat Engine 看 1FC92618+9C位置的数据,根据上一个内容中分析的偏移9C位置是物品的数量

可以看出它确实是物品指针

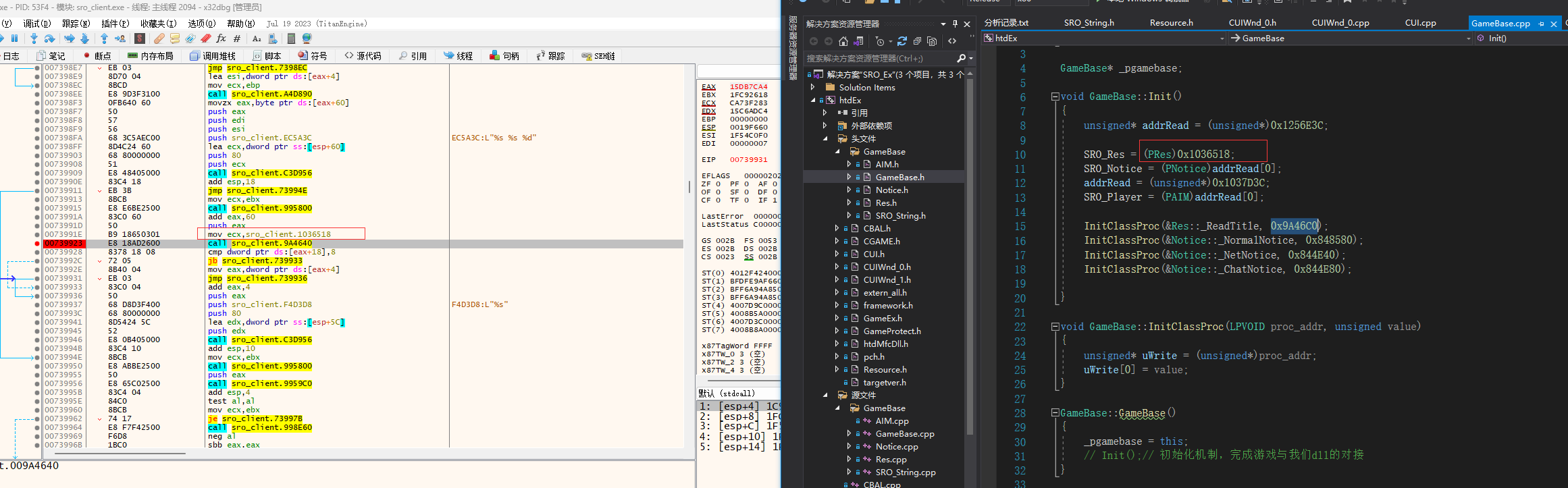

然后接下来分析一下现在知道的东西,首先通过物品的指针,调用了它的一个成员函数,这个函数是0x995800,通过这个函数能够得到一个新的指针,然后把这个指针+0x60位置的值传递给0x1036518类中的0x9A4640函数里,0x9A4640这个函数它返回一个SRO_String类型。

然后现在记录一下分析到的地址0x739915位置调用了0x995800函数。

然后分析一下0x995800函数,它首先获取了物品的id,然后得到一个可以获取字符串的东西,也就是说,我们连物品的地址都不需要知道,只需要知道物品的id就可以,我们随便搞个结构体,然后在结构体偏移0x34位置设置成物品id,然后就去调用 0x995800函数 或者 直接搞一个0x1036590的类,然后调用它的A2A930函数,这个函数的参数是物品id

然后访问技能的时候也是会调用 0x995800 函数,通过它可以得到好多东西的地址