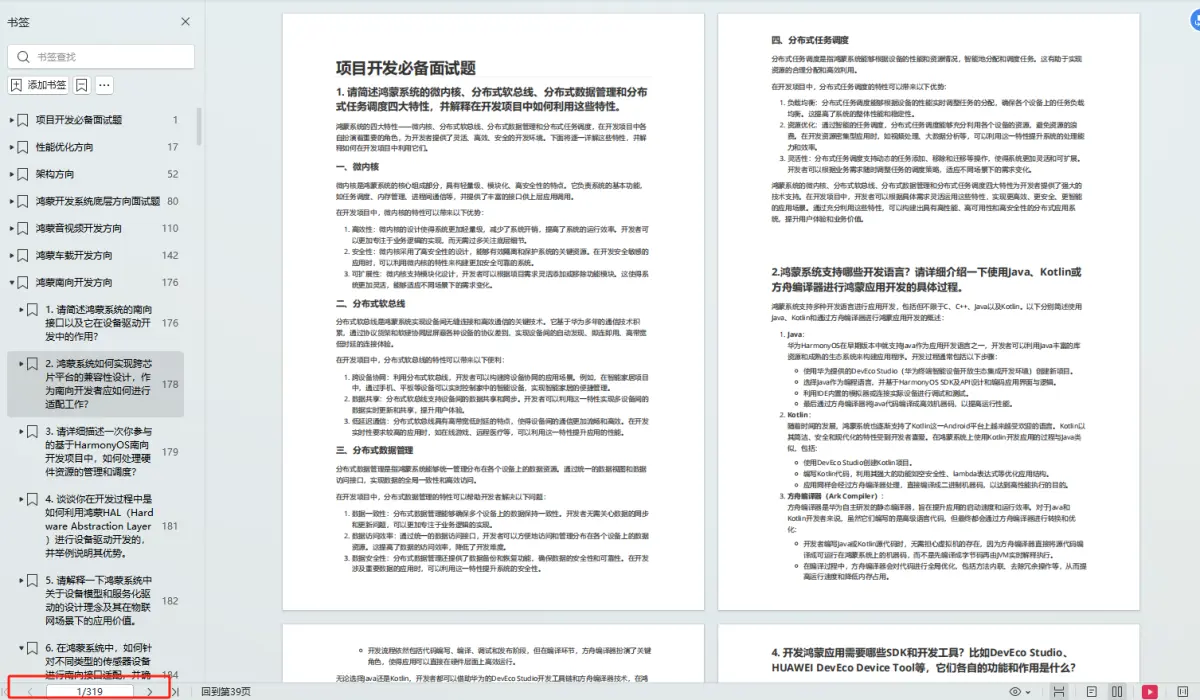

目录

什么是靶场

DVWA靶场下载

下载地址

安装

什么是靶场

靶场就是人为提供的带有安全漏洞的服务,每一个学习者都可以在本地快速搭建来实操,回溯漏洞的发生原理以及操作方式。DVWA靶场呢就是一个可以通过浏览器访问的拥有可视化页面的web靶场。

DVWA靶场下载

下载地址

https://github.com/digininja/DvWA/archive/master.zip

安装

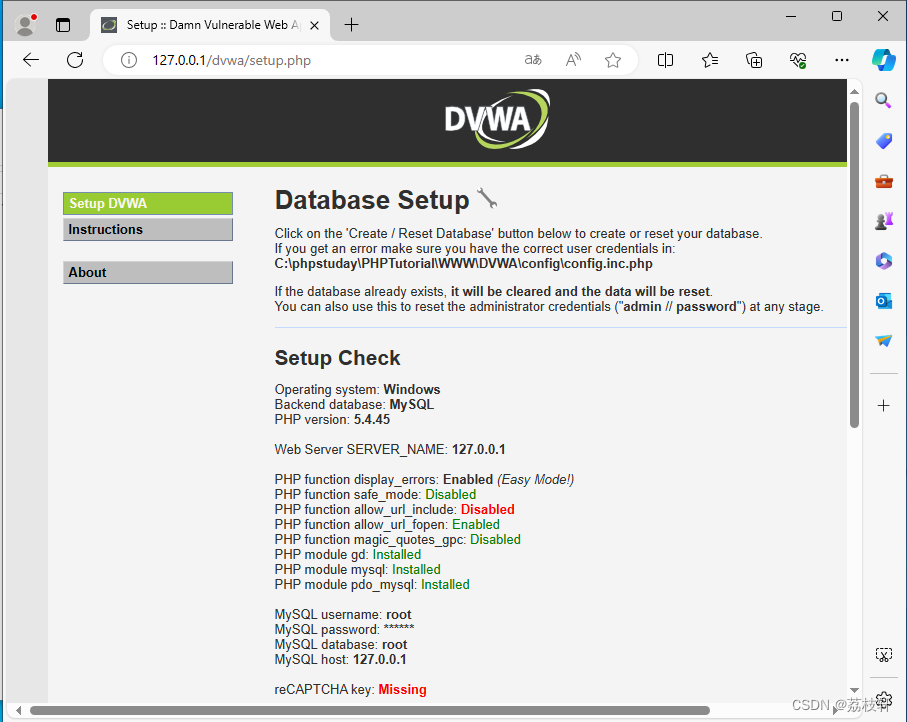

第一步:打开phpstuday

第二步:点击启动

第三步:将下载好的DVWA靶场解压后放到phpstuday中的www文件下

第四步:将DVWA下的config目录中的config.inc.php.dist文件名修改为config.inc.php

第五步:用记事本的方式将config.inc.php将配置文件中的账号密码修改为root

第六步:再浏览器url处输入127.0.0.1/dvwa进行访问

第七步:下拉到页面底端,点击create/Reset Database

第八步:再次访问成功创建靶场(账号密码默认为 admin/password)