引言

在当今的 Web 开发环境中,API(应用程序接口)已成为前后端数据交互的核心。然而,API 安全问题也随之增加,漏洞频发,导致数据泄露、权限绕过等风险。这种现象与现代网站开发模式的转变密切相关。本文将探讨 API 漏洞增多的原因,并分析如何针对这些漏洞进行测试和防御。

1. 传统 Web 开发 vs. 现代前后端分离

在早期的 Web 开发中,常见的技术栈包括 PHP、JSP 等,服务器端渲染 HTML 并返回给浏览器。前端只是单纯地展示页面,业务逻辑主要由后端处理,安全性较高,因为前端几乎没有机会直接操作数据。

如今,随着前后端分离架构的流行,Web 应用的开发模式发生了巨大变化:

- 前端框架(如 React、Vue、Angular)负责页面渲染和交互,前端与后端通过 API 进行数据通信。

- 后端服务化,API 作为独立的功能模块,对多个前端应用(Web、移动端、小程序等)开放。

- 微服务架构使 API 端点分散化,一个 API 可能由多个服务提供,统一部署在 API 服务器上,供不同的客户端调用。

这种架构提高了开发效率和可扩展性,但也带来了新的安全挑战。

2. API 接口为何漏洞频出?

2.1 API 设计中的鉴权问题

在 API 体系中,用户的身份验证和权限管理变得更加复杂。一旦鉴权机制设计不合理,攻击者就能通过 API 实现越权访问,导致数据泄露或非法操作。常见的鉴权漏洞包括:

- 前端 API 调用缺乏权限校验:某些 API 仅依赖前端传递的身份信息,而没有在后端进行严格校验。攻击者可以直接调用 API,绕过权限控制。

- 后端 API 缺乏细粒度的权限管理:比如,一个普通用户通过 API 获取到管理员才能访问的数据,或者越权修改他人信息。

- Token 机制不安全:如果 API 使用不安全的 Token(如硬编码、过期策略不当等),攻击者可能通过 Token 重放或伪造身份。

2.2 API 过度暴露

由于 API 需要支持多个客户端(PC、移动端、小程序等),开发者往往会提供过多的 API 端点。如果 API 访问控制不严格,攻击者可能通过爬取 API 或 Fuzzing(模糊测试)来发现未授权的端点,从而进行攻击。

2.3 业务逻辑漏洞

很多 API 漏洞并不是因为代码本身存在安全问题,而是业务逻辑上的缺陷,比如:

- 支付 API:攻击者可以篡改支付金额、绕过支付验证。

- 订单管理 API:越权操作他人订单(如查看、修改、删除订单)。

- 文件上传 API:未对文件格式进行严格检查,导致攻击者上传恶意脚本或病毒文件。

3. API 安全测试方法

针对 API 漏洞,安全测试应包含以下几个方面:

3.1 鉴权测试

- 越权访问:使用普通用户的身份访问管理员 API,查看是否能获取敏感数据。

- 权限提升:测试低权限用户是否可以执行高权限操作,如修改管理员信息、访问受限数据。

- Token 测试:检查 Token 是否可以被重放、伪造,或者是否存在 JWT 泄露风险。

3.2 API 端点安全性测试

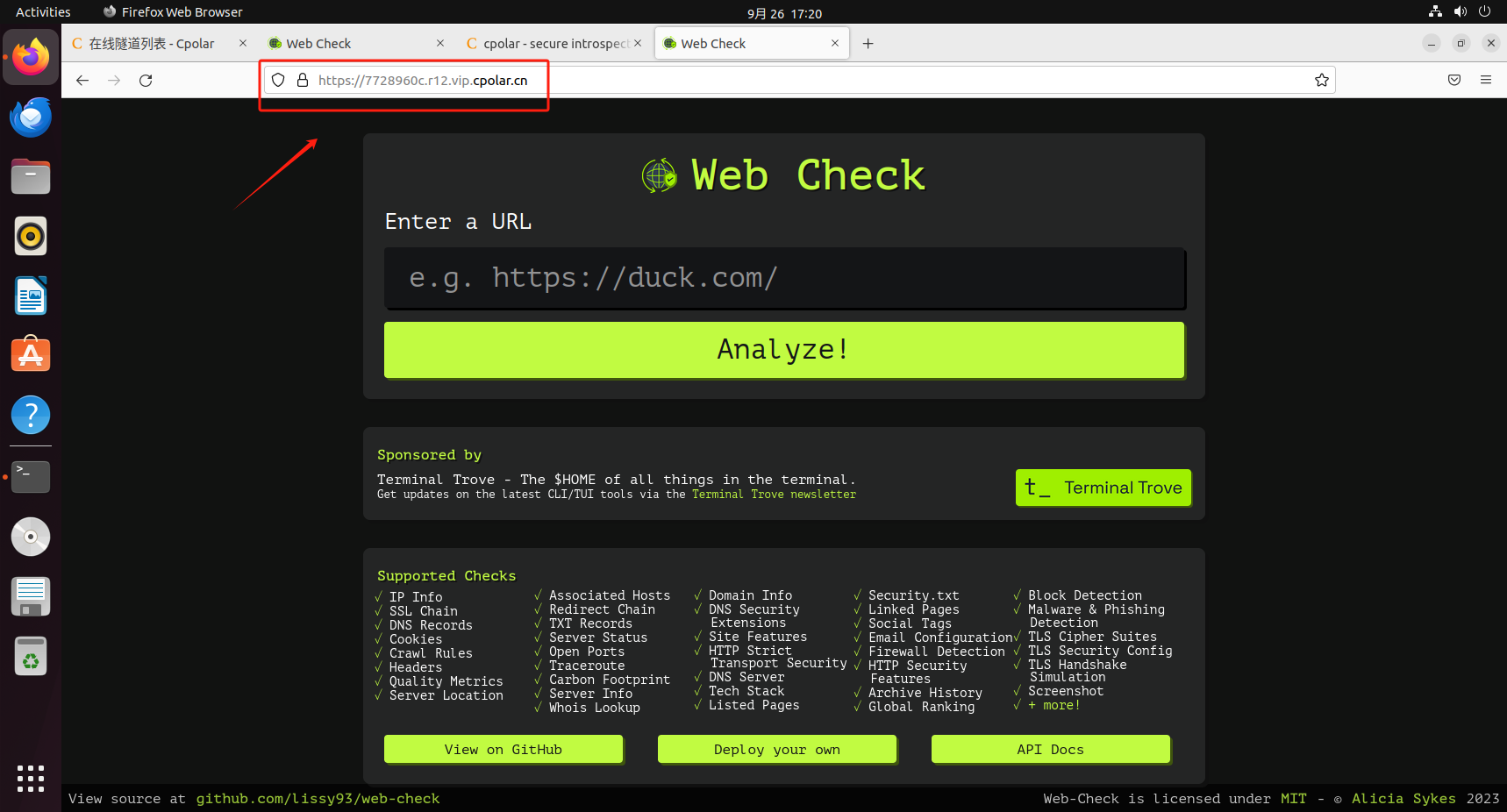

- 接口爬取:使用 Burp Suite、Postman 等工具枚举 API 端点,分析是否有隐藏 API 被暴露。

- 参数篡改:尝试修改 API 请求参数,查看是否会影响数据完整性,比如修改

user_id来访问他人数据。 - Rate Limit(限流)测试:模拟高并发请求,检查 API 是否存在滥用风险,如验证码接口无限制调用、短信轰炸等。

3.3 业务逻辑测试

- 支付测试:检查支付 API 是否允许修改金额、是否能绕过支付验证。

- 订单测试:测试是否可以修改订单状态、删除他人订单等。

- 文件上传测试:检查 API 是否允许上传恶意文件,是否有文件类型验证。

4. 如何防御 API 漏洞?

为了提高 API 的安全性,开发者可以采取以下防御措施:

4.1 强化鉴权机制

- 使用 OAuth 2.0 / JWT 进行安全身份认证,避免 Token 被滥用。

- 后端 API 进行二次鉴权,不要完全依赖前端传递的身份信息。

- 严格权限管理,使用 RBAC(基于角色的访问控制)来管理不同用户的 API 访问权限。

4.2 限制 API 访问

- API 白名单机制,限制 API 只能被特定的客户端访问。

- 限流(Rate Limiting),防止 API 被恶意刷取,如使用 Nginx、Cloudflare 或 API Gateway 实现限流策略。

- 隐藏敏感 API,避免在前端代码中暴露 API 调用逻辑。

4.3 代码安全优化

- 参数验证:使用严格的输入校验,防止 SQL 注入、XSS、命令注入等攻击。

- 日志监控:记录 API 请求日志,监控异常访问行为。

- 漏洞扫描:定期使用 Burp Suite、OWASP ZAP 等工具扫描 API 漏洞。

结论

现代 Web 开发环境的变化使 API 成为了核心交互方式,同时也带来了更多的安全风险。前后端分离、微服务架构等技术的普及,使得 API 端点暴露、鉴权漏洞、业务逻辑漏洞等问题频繁出现。通过合理的安全测试和防御策略,可以有效降低 API 漏洞带来的安全风险,保障系统和用户数据的安全。

在 API 安全越来越重要的今天,开发者、测试人员和安全专家都需要加强 API 安全意识,并持续优化 API 的安全策略,以应对不断变化的网络安全挑战。 🚀