目录

前言

本次测实战利用图

1.判段系统框架

2.登录页面功能点测试

2.1 弱口令

2.2 webpack泄露信息判断

2.3 未授权接口信息发现

3.进一步测试发现新的若依测试点

3.1 默认弱口令

3.2 历史漏洞

4.访问8080端口发现spring经典爆粗

4.1 druid弱口令

4.2 SwaggerUI文档泄露

前言

又是摸鱼的一天,闲的没事,找个站玩玩,首先开局一个框,漏洞全靠扫,哦不对,全靠找.当然全文主要是对利用姿势做个总结,只有思路,没有详细利用,问就是报告写起来太费时间了,下面所有的利用流程图,通过打开新页面放大可以清晰查看,可自行下载食用.

免责声明

博文中涉及的方法可能带有危害性,仅供安全研究与教学之用,读者将其方法用作做其他用途,由读者承担全部法律及连带责任,文章作者不负任何责任.

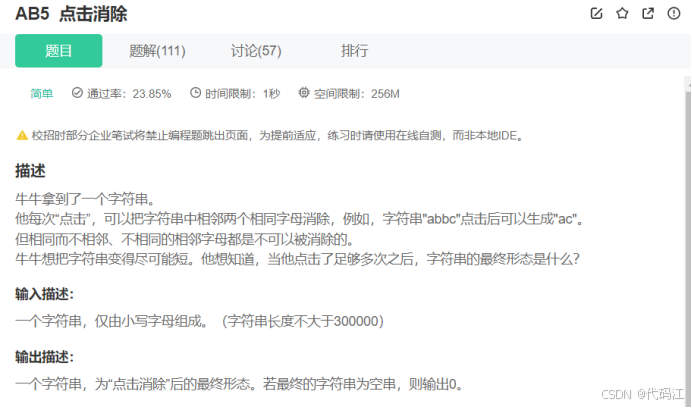

本次测实战利用图

1.判段系统框架

如下图所示,一眼就知道是什么系统了,若依没错了

当然如果没看出来的话,通过刚进入时的加载页面也是可以看出来的,若依经典加载页面

看一眼指纹信息,vue/elementUI其实如果还不清楚的话,这两个也可以帮助我们判断框架的信息,重点关注webpack

2.登录页面功能点测试

首先就是弱口令了,可惜眼见的师傅可以看出来,图片中没有显示验证码,其实是服务器500了,直接很多功能不用测试了

2.1 弱口令

ruoyi/1234562.2 webpack泄露信息判断

当然还是按照正常流程走一遍,F12打开源代码,先看看有没有webpack泄露,发现没有,但是还不确定,看看app.js中有没有泄露的js.map.发现没有,

存在webpack泄露的网站会出现下面所示的信息,然后利用工具测试或是还原源代码自行查找敏感信息或测试未授权接口即可

2.3 未授权接口信息发现

正常操作我们可以如图所示全局搜索path/url/api 找接口信息,然后就是构造进行接口GET/POST遍历或是根据泄露的请求包参数信息进行伪造,至于为什么不用Findsomething查找,是因为服务器500了,熊猫头挂了,正常也可以通过Findsomething或是urlfinder查找接口信息

到这里有因为本站的500的原因,难道只能撤了,怎么可能,测试才刚刚开始

3.进一步测试发现新的若依测试点

这时候就体现信息收集的能力了,正常师傅遇到上面的情况就直接溜了,这时候我们可以通过查看不同的端口服务是否存活来寻找新的资产,这时候对比就来了,superSearchPlusTools和shodan,很多时候shodan能探测到更多信息,当然通过进行端口扫描探测存活端口也是可以的.

发现shodan在端口探测这方面还是不错的

3.1 默认弱口令

访问80端口发现存在若依后台,并存在默认账号和密码的admin/123456

3.2 历史漏洞

根据这个系统的版本信息一看就是老版本了直接用ruoyiVuln.jar若依工具一把梭哈或是通过搜索历史漏洞通过若依的poc进行尝试,ok了

4.访问8080端口发现spring经典爆粗

看到下面的这个顿时兴奋了起来,因为之前遇到过这个一个相同的站只是打码部分的名字不同,当时发现有springboot的常见的所有漏洞

直接拼接/swagger-ui.html访问看是否报错,spring经典报错,为什么用/swagger-ui.html进行报错是因为我尝试了使用1,但是发现了出现下面的结果,然后尝试了一下有没有swagger-ui.html文件发现报错了

接下来就可以按照自己整理的springboot报错页面进行测试

4.1 druid弱口令

直接地址栏后拼接/druid

ruoyi/123456 直接进入后台,如果进不去的话尝试弱口令爆破或是绕过

/druid/login.html -->改为/druid/index.html进行绕过或是访问下面的看能否进行绕过,如果想进一步利用可以看我写的这篇文章

上心师傅的思路分享(二)--Druid monitor_druid弱口令-CSDN博客![]() https://blog.csdn.net/weixin_72543266/article/details/139512111?spm=1001.2014.3001.5501

https://blog.csdn.net/weixin_72543266/article/details/139512111?spm=1001.2014.3001.5501

/druid/weburi.html

/druid/websession.html

4.2 SwaggerUI文档泄露

在fuzz时发现/v2/api-docs文档信息泄露

通过插件Swagger-UI进行利用然后手工测试api接口,或是通过工具进行测试但是要注意避免删除数据

5.总结

本次主要是对渗透测试中的一次实战进行记录,当然也是摸摸鱼的成果,主要是对若依常见的一些利用姿势和springboot的利用姿势做个总结.