目录

一、介绍

二、传感器原理

1.原理图

2.工作时序

3.工作原理:复位脉冲与应答脉冲

4.工作原理:写时序

5.工作原理:读时序

6.工作原理:DS18B20读取的数据格式

7.工作原理:DS18B20配置步骤

三、程序设计

main.c文件

ds18b20.h文件

ds18b20.c文件

四、实验效果

五、资料获取

项目分享

一、介绍

DS18B20是一种常见的数字型温度传感器,具备独特的单总线接口方式。其控制命令和数据都是以数字信号的方式输入输出,相比较于模拟温度传感器,具有功能强大、硬件简单、易扩展、抗干扰性强等特点。

以下是DS18B20温度传感器的参数:

| 供电电压 | DC:5V |

| 工作范围(温度) | -55~+125℃ |

| 通信接口 | 1-Wire(单总线) |

| 温度精度 | ±0.5℃ |

| 分辨率调整范围 | 9~12位 |

| 主要芯片 | 18B20温度传感器 |

哔哩哔哩视频链接:

DS18B20温度传感器详解(STM32)

(资料分享见文末)

二、传感器原理

1.原理图

单总线上必须有一个上拉电阻(R1)以实现单总线闲置时,其处于高电平状态,也可配置为开漏模式

引脚描述

| 引脚名称 | 描述 |

| VCC | 供给电压5V |

| GND | 地线 |

| I/O | 数字信号线 |

2.工作时序

单总线是一种半双工通信方式,DS18B20共有6种信号类型:复位脉冲、应答脉冲、写0、写1、读0和读1。所有这些信号,除了应答脉冲以外,都由主机发出同步信号。并且发送所有的命令和数据都是字节的低位在前。

3.工作原理:复位脉冲与应答脉冲

4.工作原理:写时序

5.工作原理:读时序

单总线器件仅在主机发出读时序时,才向主机传输数据,所以,在主机发出读数据命令后,必须马上产生读时序,以便从机能够传输数据。

所有读时序至少需要60us,且在2次独立的读时序之间至少需要1us的恢复时间。每个读时序都由主机发起,至少拉低总线1us。主机在读时序期间必须释放总线,并且在时序起始后的15us之内采样总线状态

6.工作原理:DS18B20读取的数据格式

7.工作原理:DS18B20配置步骤

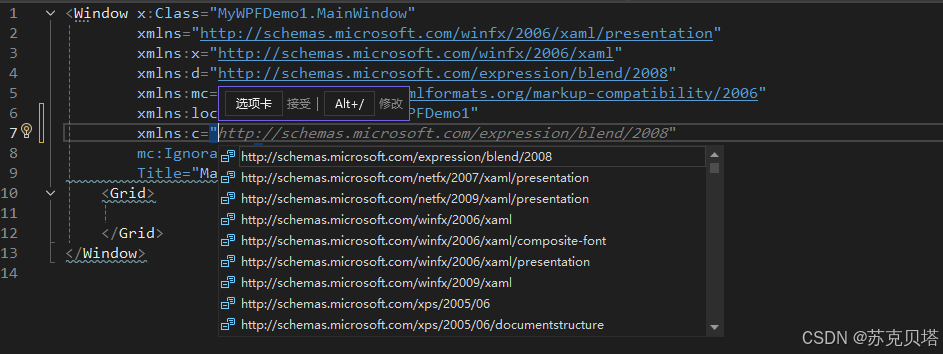

三、程序设计

1.使用STM32F103C8T6读取DS18B20温度传感器采集的数据,通过串口发送至电脑

2.将读取得到的温湿度数据同时在OLED上显示

| DS18B20 | PA6 |

| OLED_SCL | PB11 |

| OLED_SDA | PB10 |

| 串口 | 串口1 |

main.c文件

#include "led.h"

#include "delay.h"

#include "sys.h"

#include "usart.h"

#include "OLED.h"

#include "ds18b20.h"

#include "string.h" /*****************辰哥单片机设计******************STM32* 项目 : DS18B20数字温度传感器读取实验 * 版本 : V1.0* 日期 : 2024.8.13* MCU : STM32F103C8T6* 接口 : 见ds18b20.h * BILIBILI : 辰哥单片机设计* CSDN : 辰哥单片机设计* 作者 : 辰哥**********************BEGIN***********************/int main(void)

{ unsigned char p[16]=" ";short temperature = 0; //温度值delay_init(72); LED_Init(); //初始化与控制设备连接的硬件接口OLED_Init(); //OLED初始化delay_ms(50);OLED_Clear(); //清屏//显示“温度:”OLED_ShowChinese(0,0,0,16,1);OLED_ShowChinese(16,0,1,16,1);OLED_ShowChar(40,0,':',16,1);while(DS18B20_Init()) //DS18B20初始化 {OLED_ShowString(0,0,"DS18B20 Error",16,1);delay_ms(200);OLED_ShowString(60,0," " ,16,1); delay_ms(200);}delay_ms(1000);USART1_Config();//串口初始化while(1){ temperature=DS18B20_Get_Temp(); //读取温度printf("T:%4.1f \r\n",(float)temperature/10); //串口发送出去sprintf((char*)p,"%4.1f ",(float)temperature/10);OLED_ShowString(60,0,p ,16,1);// OLED_ShowChar(60,16,temperature/100+'0',16,1);

// OLED_ShowChar(68,16,temperature%100/10+'0',16,1);

// OLED_ShowChar(76,16,'.',16,1);

// OLED_ShowChar(84,16,temperature%10+'0',16,1);delay_ms(100);}

}

ds18b20.h文件

#ifndef __DS18B20_H

#define __DS18B20_H

#include "sys.h" /*****************辰哥单片机设计******************STM32* 文件 : DS18B20数字温度传感器h文件 * 版本 : V1.0* 日期 : 2024.8.13* MCU : STM32F103C8T6* 接口 : 见代码 * BILIBILI : 辰哥单片机设计* CSDN : 辰哥单片机设计* 作者 : 辰哥**********************BEGIN***********************//***************根据自己需求更改****************/

//DS18B20引脚宏定义 #define DS18B20_GPIO_PORT GPIOA

#define DS18B20_GPIO_PIN GPIO_Pin_6

#define DS18B20_GPIO_CLK RCC_APB2Periph_GPIOA/*********************END**********************/

//输出状态定义

#define OUT 1

#define IN 0//控制DS18B20引脚输出高低电平

#define DS18B20_Low GPIO_ResetBits(DS18B20_GPIO_PORT,DS18B20_GPIO_PIN)

#define DS18B20_High GPIO_SetBits(DS18B20_GPIO_PORT,DS18B20_GPIO_PIN) u8 DS18B20_Init(void);//初始化DS18B20

short DS18B20_Get_Temp(void);//获取温度

void DS18B20_Start(void);//开始温度转换

void DS18B20_Write_Byte(u8 dat);//写入一个字节

u8 DS18B20_Read_Byte(void);//读出一个字节

u8 DS18B20_Read_Bit(void);//读出一个位

void DS18B20_Mode(u8 mode);//DS18B20引脚输出模式控制

u8 DS18B20_Check(void);//检测是否存在DS18B20

void DS18B20_Rst(void);//复位DS18B20 #endifds18b20.c文件

#include "ds18b20.h"

#include "delay.h" /*****************辰哥单片机设计******************STM32* 文件 : DS18B20数字温度传感器c文件 * 版本 : V1.0* 日期 : 2024.8.13* MCU : STM32F103C8T6* 接口 : 见DS18B20.h文件 * BILIBILI : 辰哥单片机设计* CSDN : 辰哥单片机设计* 作者 : 辰哥**********************BEGIN***********************/ void DS18B20_Rst(void)

{ DS18B20_Mode(OUT); //SET OUTPUTDS18B20_Low; //拉低DQdelay_us(750); //拉低750usDS18B20_High; //DQ=1 delay_us(15); //15US

}

//等待DS18B20的回应

//返回1:未检测到DS18B20的存在

//返回0:存在

u8 DS18B20_Check(void)

{ u8 retry=0;DS18B20_Mode(IN); //SET INPUT while (GPIO_ReadInputDataBit(DS18B20_GPIO_PORT,DS18B20_GPIO_PIN)&&retry<200){retry++;delay_us(1);}; if(retry>=200)return 1;else retry=0;while (!GPIO_ReadInputDataBit(DS18B20_GPIO_PORT,DS18B20_GPIO_PIN)&&retry<240){retry++;delay_us(1);};if(retry>=240)return 1; return 0;

}

//从DS18B20读取一个位

//返回值:1/0

u8 DS18B20_Read_Bit(void)

{u8 data;DS18B20_Mode(OUT); //SET OUTPUTDS18B20_Low; delay_us(2);DS18B20_High; DS18B20_Mode(IN); //SET INPUTdelay_us(12);if(GPIO_ReadInputDataBit(DS18B20_GPIO_PORT,DS18B20_GPIO_PIN))data=1;else data=0; delay_us(50); return data;

}

//从DS18B20读取一个字节

//返回值:读到的数据

u8 DS18B20_Read_Byte(void)

{ u8 i,j,dat;dat=0;for (i=1;i<=8;i++) {j=DS18B20_Read_Bit();dat=(j<<7)|(dat>>1);} return dat;

}

//写一个字节到DS18B20

//dat:要写入的字节

void DS18B20_Write_Byte(u8 dat) { u8 j;u8 testb;DS18B20_Mode(OUT); //SET OUTPUT;for (j=1;j<=8;j++) {testb=dat&0x01;dat=dat>>1;if (testb) {DS18B20_Low; // Write 1delay_us(2); DS18B20_High;delay_us(60); }else {DS18B20_Low; // Write 0delay_us(60); DS18B20_High;delay_us(2); }}

}

//开始温度转换

void DS18B20_Start(void)

{ DS18B20_Rst(); DS18B20_Check(); DS18B20_Write_Byte(0xcc); // skip romDS18B20_Write_Byte(0x44); // convert

} //初始化DS18B20的IO口 DQ 同时检测DS的存在

//返回1:不存在

//返回0:存在

u8 DS18B20_Init(void)

{GPIO_InitTypeDef GPIO_InitStructure;RCC_APB2PeriphClockCmd(DS18B20_GPIO_CLK, ENABLE); //使能PORTA口时钟 GPIO_InitStructure.GPIO_Pin = DS18B20_GPIO_PIN; //PORTA.6 推挽输出GPIO_InitStructure.GPIO_Mode = GPIO_Mode_Out_PP; GPIO_InitStructure.GPIO_Speed = GPIO_Speed_50MHz;GPIO_Init(DS18B20_GPIO_PORT, &GPIO_InitStructure);GPIO_SetBits(DS18B20_GPIO_PORT,DS18B20_GPIO_PIN); //输出1DS18B20_Rst();return DS18B20_Check();

}

//从ds18b20得到温度值

//精度:0.1C

//返回值:温度值 (-550~1250)

short DS18B20_Get_Temp(void)

{u8 temp;u8 TL,TH;short tem;DS18B20_Start (); // ds1820 start convertDS18B20_Rst();DS18B20_Check(); DS18B20_Write_Byte(0xcc); // skip romDS18B20_Write_Byte(0xbe); // convert TL=DS18B20_Read_Byte(); // LSB TH=DS18B20_Read_Byte(); // MSB if(TH>7){TH=~TH;TL=~TL; temp=0; //温度为负 }else temp=1; //温度为正 tem=TH; //获得高八位tem<<=8; tem+=TL; //获得底八位tem=(float)tem*0.625; //转换 if(temp)return tem; //返回温度值else return -tem;

}void DS18B20_Mode(u8 mode)

{GPIO_InitTypeDef GPIO_InitStructure;RCC_APB2PeriphClockCmd(DS18B20_GPIO_CLK, ENABLE); //使能PORTA口时钟if(mode){GPIO_InitStructure.GPIO_Pin = DS18B20_GPIO_PIN;GPIO_InitStructure.GPIO_Speed = GPIO_Speed_50MHz;GPIO_InitStructure.GPIO_Mode = GPIO_Mode_Out_PP;}else{GPIO_InitStructure.GPIO_Pin = DS18B20_GPIO_PIN;GPIO_InitStructure.GPIO_Mode = GPIO_Mode_IN_FLOATING;}GPIO_Init(DS18B20_GPIO_PORT, &GPIO_InitStructure);

}四、实验效果