匿名远程访问COM+应用时被拒绝访问的问题

08/28/2011

3 minutes to read

In this article

有个客户在一个Win2k3的域下建立了一个COM+应用服务器,而客户端是一个工作组机器。

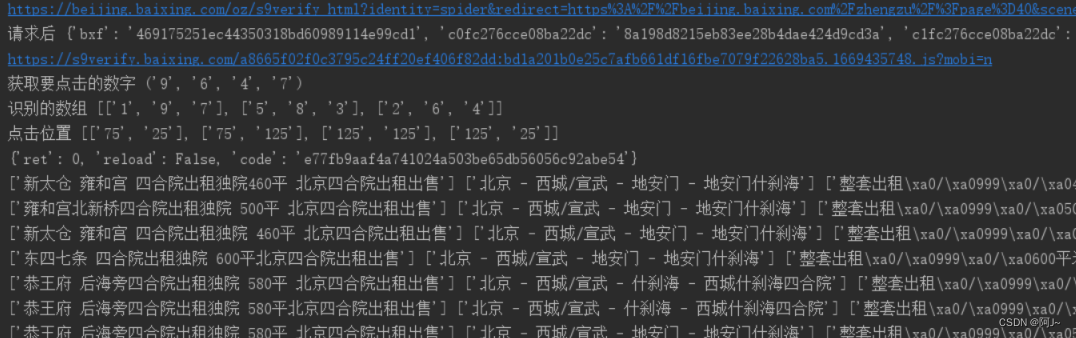

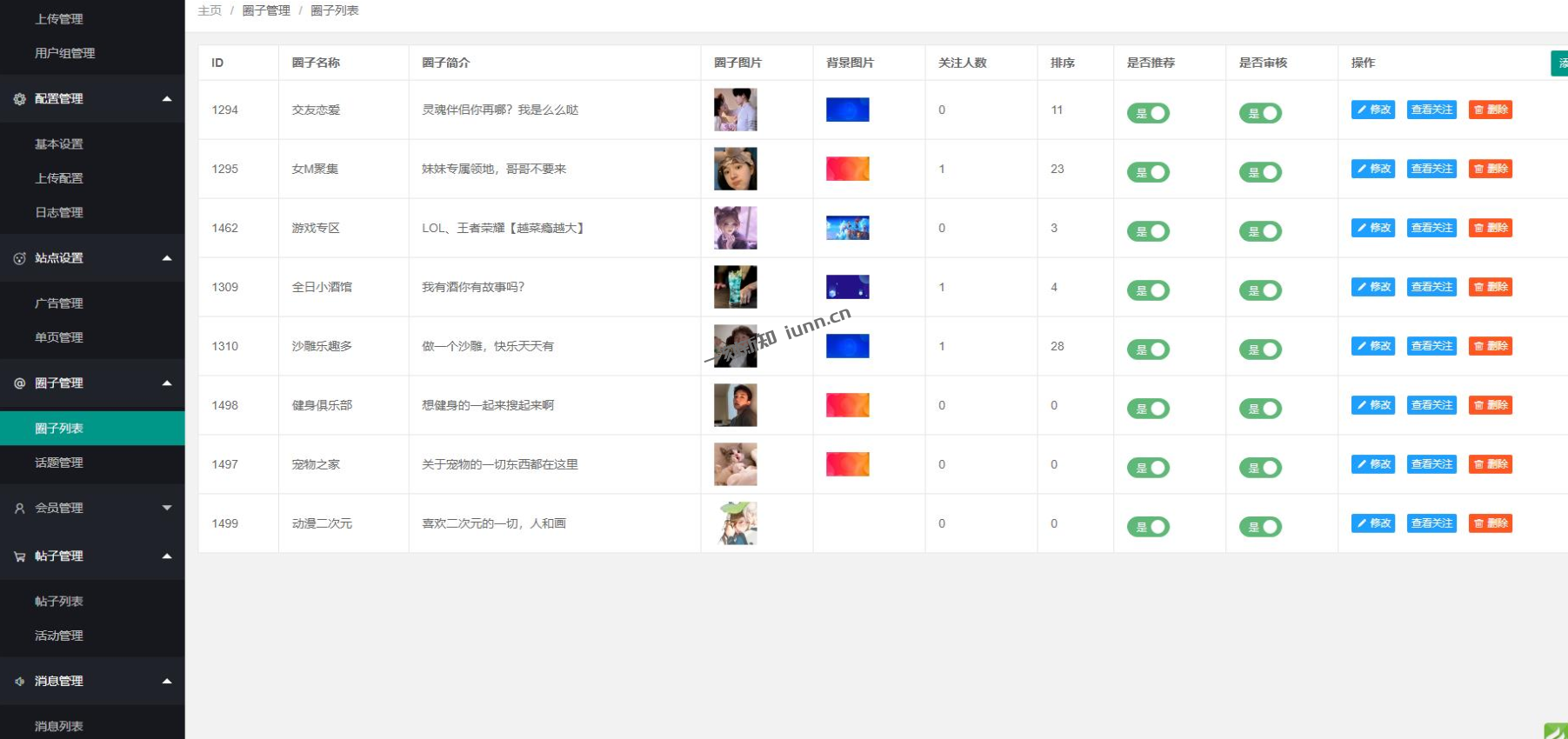

为了重现这个场景,我们按照以下的方式,允许以匿名的方式访问调用COM+应用:如何以匿名方式远程调用COM+,但还是在客户端出现了拒绝访问的错误。

在网络监视器中显示了拒绝访问错误(status=0x5)被返回到服务端。

客户用很多客户端在远程调用这个COM+应用,不能把它们全添加到这个域里。

我们通过以下方式进行一个快速的测试:

1.在两台机器上创建相同的用户名和密码。将COM+认证从“交互用户(Interactive User)”改变为这个测试账号。

2.在COM+应用服务器端,启用机器上的安全日志。在本地安全策略->本地策略->审计策略下,启用账号登录事件和登录事件的错误审计

在一个域控制器替代本地安全策略的情况下,我们需要检查域控制器安全策略。之后做一个”gpupdate /force”。做这个就是为了确保在安全日志里生成合适的事件日志项。

3.重演一遍这个问题,发现安全日志里有这个类型的错误:

Event Type: Failure AuditEvent Source: SecurityEvent Category: Logon/Logoff Event ID: 534Description:Logon Failure:Reason: The user has not been granted the requestedlogon type at this machineUser Name: Domain Test User accountLogon Type: 8Logon Process: Advapi

这里的登陆类型(Logon Type)8表示“通过网络访问此电脑”的用户权限被禁止。

4.检查Win2K3域,发现客户未被赋予普通域用户“通过网络访问此电脑”的权限。

为了修正这个错误,我们在域控制器(DC)上创建了一个测试组织单位(OU),并将这个COM+应用服务器移到测试组织单位(OU)中,确保应用于此的域组策略没有定义“通过网络访问此电脑”的用户权限。然后在这个COM+应用服务器中,打开GPEDIT.MSC,进入本地安全策略->本地策略->用户权限,给所有人(everyone)“通过网络访问此电脑”的权限。

这个方案最终可以运行正常的。

Freist from APGC DSI Team