工业机器人:① “臂”的形态 ② “手”的形态 ③ 视觉,力和触觉

1 机器人的不同形态

“臂”的形态

“手”的形态

2 常见的操作任务

操作:插入、推和滑

抓取:两指(平行夹爪)抓取、灵巧手抓取

落地-产品化

(1)机械臂:① 工业自动化应用,相对场景比较确定和可控 ② 部分生活场景:任务相对比较清晰,如咖啡机器人、冰淇淋机器人

(2)移动机器人:① 清洁机器人 ② 配送机器人

挑战:(1)通用抓取与操作 (2)服务机器人

机器人应用的特点:

- Demo相对容易

- 长期稳定高质量服务有挑战

- 需求复杂且产品需求高度多样化

- 产品化挑战,商业化更挑战

- 开放场景Corner case多且不好处理

3 机器人运动规划控制方法

规划控制架构:任务规划(任务拆解)、路径规划、轨迹规划&优化

空间:构型空间、笛卡尔空间、C-space到笛卡尔的映射相对容易

路径规划:

(1)基于采样:RRT,PRM

(2)基于优化的方法

(3)后处理

(4)碰撞检测

① 基于采样的算法生成的path需要后处理平滑

② C-space(joint space)需要做速度规划,往往通过cubic spline等方法来实现,保证联系且满足一定的边界约束

③ 在C-space和笛卡尔space的变换,优化和碰撞检测需要处理

4 机器人传感器和视觉介绍

机器人学习方法介绍:通过学习的方法来解决机器人问题,特别是规划和控制问题

常见学习任务:

(1)运动学和规划器:

- 机器人运动学学习:学习机器人FK和IK模型,输出一般为关节角

- 通用规划学习-sampling-based planning:输出一般为采样点

(2)任务学习

- 静态场景-抓取:输出一般为抓取位姿

- 操作学习&policy学习(例如叠衣服):输出一般为action

- 通用场景学习(语言指令+长时序任务):输出action(中间一般有planning)

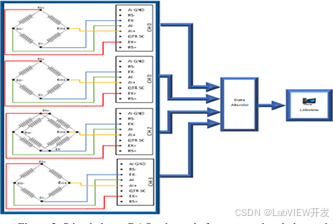

5 实践工具

![[论文总结] 深度学习在农业领域应用论文笔记14](https://i-blog.csdnimg.cn/direct/d9596981fcb94a6197b62eb02f55fd41.png#pic_center)

![[权限提升] 常见提权的环境介绍](https://i-blog.csdnimg.cn/direct/939c9de27aa84eebb62a288923a95f85.png)