技术铁幕下的暗战:当算力博弈演变为代码战争

一场针对中国AI独角兽的全球首例国家级密码爆破,揭开了数字时代技术博弈的残酷真相。DeepSeek服务器日志中持续跳动的美国IP地址,不仅是网络攻击的地理坐标,更是技术霸权对新兴挑战者的精准绞杀。这场攻防战早已超越传统网络安全范畴,成为大国科技博弈的微观镜像。

暴力破解的每一声警报都在叩击技术主权的边界。攻击波峰时每秒数万次的认证请求,实质是算力优势向网络安全领域的降维打击。当英伟达GPU集群的浮点运算能力转化为密码穷举的暴力值,芯片禁令背后的战略意图已然显影——在物理断供之外,更要建立数字世界的单向透明。资本市场用17%的英伟达单日跌幅,完成了对这场暗战最直白的价值重估。

防御体系的构筑揭示着数字时代的军事辩证法。从多因素认证的密码学博弈到红客联盟的分布式反击,从防火墙规则到360安全大脑的威胁情报共享,每个技术细节都暗含攻守易势的密码。限制非大陆注册的临时策略,恰是数字主权的应激性觉醒,而攻击IP特征库的行业共享机制,则预示着新型网络安全共同体的萌芽。

这场危机暴露出AI企业安全架构的先天缺陷:过度追求模型迭代速度形成的安全负债,云原生架构下膨胀的攻击面,开源生态中潜伏的供应链风险。当代码成为国家竞争武器,安全能力必须重构为AI企业的核心基因。防御体系的进化方向已清晰可见——从被动响应转向智能预测,从单点防护升级为生态联防,用AI对抗AI的自动化攻防将成为新常态。

本文将从技术、战略、生态三个维度解析这场攻防战背后的深层启示。当算力竞赛进入深水区,网络安全战场的技术突围将决定下一个十年AI竞赛的终局。

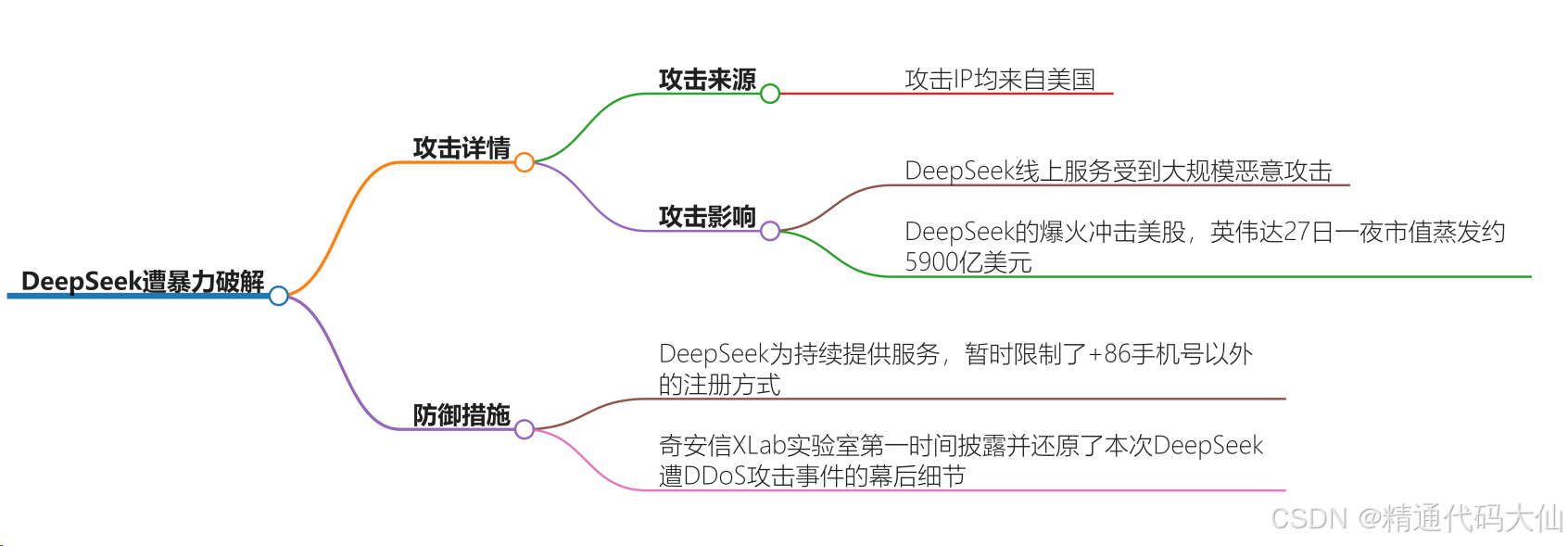

DeepSeek 遭暴力破解,攻击 IP 均来自美国,造成影响有多大?有哪些好的防御措施?

一、DeepSeek遭暴力破解造成的影响评估

- 对DeepSeek自身业务的影响

- 服务受阻与用户体验下降

- DeepSeek的线上服务受到大规模恶意攻击,这必然导致服务的可用性降低。在被攻击期间,新用户注册可能繁忙,已注册用户的正常登录虽然暂时未受影响,但服务的延迟、中断风险增大,影响用户体验。就像1月28日的攻击高峰时,服务器承受巨大压力,类似每秒的请求量激增这种状况,很可能让用户在使用服务时遇到卡顿甚至无法访问的情况[10]。

- 安全与信任危机

- DeepSeek需要投入大量资源来修复被攻击所暴露的系统漏洞,加强安全防护。因为一旦黑客通过暴力破解获取登录权限,可能会获取到DeepSeek的核心技术资料,包括未公开的算法模型、珍贵的训练数据等,这对公司的技术研发和商业布局是沉重打击.而且,用户数据安全也面临风险,可能导致公司面临商业信誉受损和客户信任度下降的危机。此外,为保障用户安全,DeepSeek不得不临时限制非中国大陆手机号注册,这阻碍了其国际化拓展计划[10]。

- 服务受阻与用户体验下降

- 对行业的影响

- 引发行业反思

- 整个AI行业会因DeepSeek遭攻击事件,对信息安全进行深刻反思。随着人工智能技术商业价值日益凸显,技术竞争愈发激烈,AI企业面临的网络安全威胁也与日俱增。此次事件就像是一个警钟,提醒行业内所有企业必须高度重视信息安全防护,加大在安全技术研发和团队建设方面的投入[10]。

- 引发行业反思

- 对相关企业及市场的影响

- 对美国相关企业的影响

- DeepSeek的崛起对美国科技行业产生了冲击。例如,美国芯片巨头英伟达,因其在人工智能领域扮演着重要而不可替代的提供算力的角色,受到DeepSeek的模型推出的影响。当地时间1月27日,由于市场担心DeepSeek低成本模型可能会降低对英伟达芯片的需求,导致英伟达股价当日暴跌约17%,博通公司股价下跌17%,超威半导体公司(AMD)股价下跌6%,微软股价下跌2%。同时,人工智能领域的衍生品,如电力供应商也受到重创,如美国联合能源公司股价下跌21%,Vistra的股价下跌29%,这些都显示出DeepSeek的发展对美国相关企业在资本市场方面的影响深远[13]。

- 对投资者的影响

- 在股价波动方面,英伟达因DeepSeek事件股价大起大落,1月27日暴跌近17%,1月28日又因英伟达方面的回应及市场多种因素出现反弹。这导致投资者的收益处于不稳定状态。从抛售与抄底情况来看,据VandaResearch统计,1月27日散户投资者逆市买入,净抄底了约5.62亿美元英伟达股票,这一数据创造了自2014年有统计记录以来的最高水平。这种波动反映了投资者对DeepSeek发展影响的复杂预期,也体现了市场的不确定性影响着投资者的行为[3]。

- 对美国相关企业的影响

二、DeepSeek遭暴力破解的防御措施

- 技术层面的直接防御措施

- 防火墙与入侵检测/防御系统

- 防火墙是网络安全的第一道防线,可以监控和控制网络流量,阻止恶意IP地址的访问。通过配置防火墙规则,可以限制来自恶意IP地址(像本次来自美国的攻击IP)的访问,并阻止恶意流量进入网络。而入侵检测系统(IDS)和入侵防御系统(IPS)能监测和阻止网络中的恶意行为和攻击。IDS可以检测恶意IP攻击的行为特征,发出警报并记录相关信息;IPS则可以主动阻止恶意IP攻击,保护网络安全。例如,在深 度求索(DeepSeek)遭攻击过程中,如果及时更新防火墙规则封锁来自美国恶意IP段,同时通过IDS及时发现异常暴力破解行为,IPS进行阻止,可有效减轻攻击危害[25]。

- 密码策略强化与认证机制升级

- 在暴力破解过程中,黑客使用密码字典进行穷举密码来获取用户账号信息。DeepSeek可强化密码策略,比如要求用户创建复杂密码,包含大小写字母、数字和特殊字符,并且定期提醒用户更新密码。同时,采用多因素认证,除了传统的用户名 + 密码组合,引入生物特征识别(如指纹识别、面部识别等)、手机验证码等多种验证方式,显著提升账户安全性。即使黑客获取了密码,也难以通过多因素认证获取账户权限[26]。

- 防火墙与入侵检测/防御系统

- 应急响应与调整策略

- 限制访问与服务灵活性调整

- DeepSeek已经实施的限制非中国大陆手机号注册就是一种应急访问限制策略,它可以在保障一定范围内用户安全的情况下,减少潜在的恶意攻击入口。另外,根据攻击的严重程度和实时监测情况,灵活调整服务,例如在攻击高峰时段适当降低某些非核心服务的功能,集中资源保障核心功能的稳定运行。就像在1月28日攻击峰值期间,如果能够有计划地调整部分服务,减少不必要的服务交互,可以减轻服务器的负载压力[31]。

- 攻击溯源与情报共享助力防御

- DeepSeek的安全团队对攻击IP进行溯源和分析是非常重要的一步。通过技术手段确定攻击者的真实身份和背后动机,既有利于自身针对性的防御体系构建,也能将相关信息与行业内其他企业或者安全组织共享。如果多家企业共享此类针对AI企业的攻击源情报,可以提前防范类似来自美国IP的暴力破解攻击.比如A企业遭受来自美国IP攻击,将IP特征、攻击手法等信息共享给DeepSeek,DeepSeek就可以做好防备[10]。

- 限制访问与服务灵活性调整

- 借助外部力量

- 安全企业合作与支持

- 像360集团创始人周鸿祎表示如果DeepSeek有需要,360愿意提供网络安全方面的全力支持。专业安全企业(如360)有着更丰富的安全防护经验、技术和专家团队。他们可以为DeepSeek提供从安全监测、漏洞扫描、安全策略制定到应急处理等全方位的服务。类似的专业安全企业介入,可以借助其成熟的安全防护体系,快速提升DeepSeek的安全防御能力[6]。

- 社区与联盟的协助

- 中国红客联盟等类似的网络组织出手协助也是一种防御路径。这些组织中的技术高手凭借丰富的经验和高超的技术,可以从多种角度分析攻击特征、提供应对策略建议,还可发起一定程度的反制。他们的存在虽然不代表主流官方的防御力量,但在特殊情况下能补充企业自身安全防御的短板,在对抗跨国网络攻击时也体现了一种民间网络安全力量的集结和互助[18]。

- 安全企业合作与支持

参考资料:

1. DeepSeek遭暴力破解,攻击IP均来自美国!周鸿祎:360愿提供安全支持... 新浪财经 [2025-01-29]

2. DeepSeek遭暴力破解,网安专家:攻击IP均来自美国 www.hinews.cn [2025-01-29]

3. 英伟达暴力反弹,但DeepSeek影响可能卷土重来 cj.sina.com.cn [2025-01-29]

4. 除夕前夜手段升级!奇安信:DeepSeek遭美国IP网攻暴力破解 驱动之家新闻中心 [2025-01-29]

5. 中国AI 巨头DeepSeek 遭美国IP 网攻,背后藏着什么惊天秘密? 今日头条 [2025-01-29]

6. 突发!DeepSeek遭美国IP网攻暴力破解,周鸿祎公开喊话:360愿意提供... 网易 [2025-01-29]

7. DeepSeek遭美国IP暴力破解攻击 观察者网 [2025-01-29]

8. OpenAI 首席研究官称DeepSeek 发现o1 核心思路,DS 突遭大规模... 新浪看点 [2025-01-29]

9. 情况十分危急!DeepSeek遭美国疯狂攻击,周鸿祎痛骂:脸都不要! 网易 [2025-01-29]

10. DeepSeek遭暴力破解,攻击IP均来自美国 网易 [2025-01-29]

11. DeepSeek遭暴力破解,攻击IP均来自美国!周鸿祎:360愿提供安全支持!... 每经网 [2025-01-29]

12. DeepSeek遭美国IP网攻暴力破解! 搜狐 [2025-01-29]

13. DeepSeek遭暴力破解攻击IP均来自美国 新京报网 [2025-01-29]

14. DeepSeek遭暴力破解攻击IP均来自美国 中青在线新闻频道 [2025-01-29]

15. DeepSeek遭美国IP暴力破解攻击,中国红客联盟出手了 网易 [2025-01-29]

16. DeepSeek遭美国IP网攻,360创始人紧急支援反击 网易 [2025-01-29]

17. 美国正对DeepSeek开展国家安全调查技术成果引争议 中华网新闻频道 [2025-01-29]

18. 专家披露:DeepSeek遭暴力破解攻击IP均来自美国 腾讯新闻 [2025-01-29]

19. DeepSeek遭美国IP网攻暴力破解 新浪网新闻中心 [2025-01-29]

20. DeepSeek遭美国IP暴力破解攻击 www.guancha.cn [2025-01-29]

21. 突发!DeepSeek被大规模网络攻击 IP地址均在美国!360宣布无偿提供安全服务 finance.eastmoney.com [2025-01-29]

22. 奇安信:DeepSeek遭美国IP网攻暴力破解 TechWeb [2025-01-29]

23. 除夕前夜手段升级!奇安信:DeepSeek遭美国IP网攻暴力破解 新浪财经 [2025-01-29]

24. 除夕前夜手段升级!奇安信:DeepSeek遭美国IP网攻暴力破解 站长之家 [2025-01-29]

25. 突发!DeepSeek,遭恶意攻击! t.cj.sina.com.cn [2025-01-29]

26. DeepSeek遭美国IP暴力破解攻击 观察者网 [2025-01-29]

27. 应对恶意IP攻击的有效方法_知道攻击者的ip如何应对 CSDN博客频道 [2024-03-13]

28. 美国网络攻击的防御策略.docx 人人文库 [2024-12-01]

29. 高防IP防御DDoS攻击的策略有哪些 ruokouling.com [2024-07-26]

30. 高防IP可防御的攻击类型详解 www.zndata.com [2024-12-26]

31. 如何有效分析攻击IP来源地并制定防御策略? www.kdun.cn [2024-11-25]

32. 网络安全防御策略:通过限制IP访问提升服务器安全性 CSDN博客频道 [2024-10-08]

33. DDoS攻击的防御措施有哪些,最有效的应对方案是什么? www.mfisp.com [2024-12-26]

34. 美国高防服务器抵挡DDoS攻击的策略有哪些 www.shencongqian.com [2025-01-12]

35. 美国服务器遭遇网络攻击的应对方案 www.shencongqian.com [2025-01-11]

36. 如何提前预防网络威胁:应对恶意IP攻击的有效方法 搜狐 [2024-01-18]

37. DeepSeek遭暴力破解,攻击IP均来自美国!周鸿祎:360愿提供安全支持... ZAKER [2025-01-29]

38. DeepSeek称线上服务受到大规模恶意攻击,目前已恢复正常 www.163.com [2025-01-28]

39. switch破解后能恢复吗 www.yebaike.com [2020-11-06]

40. 英伟达暴力反弹,但DeepSeek影响可能卷土重来 zhuanlan.zhihu.com [2025-01-29]

41. DeepSeek遭暴力破解 攻击IP均来自美国 news.cyol.com [2025-01-29]

42. DeepSeek遭美国IP网攻暴力破解,360创始人周鸿祎称无偿为Deep... 腾讯新闻 [2025-01-29]