随着互联网的迅速发展,网络通信安全问题日益凸显。在这一背景下,HTTPS作为一种加密通信协议得到了广泛应用,以保障用户的数据隐私和信息安全。本文将介绍HTTPS的基本原理、发展历程,以及与之相关的中间人攻击和防护方法。

1. HTTPS的基本介绍与加密解密过程

HTTPS,全称为超文本传输安全协议(Hypertext Transfer Protocol Secure),是在HTTP协议基础上添加了安全性保障的通信协议。其核心目标是通过加密通信和身份验证来确保数据在客户端和服务器之间的传输过程中不被窃取或篡改。

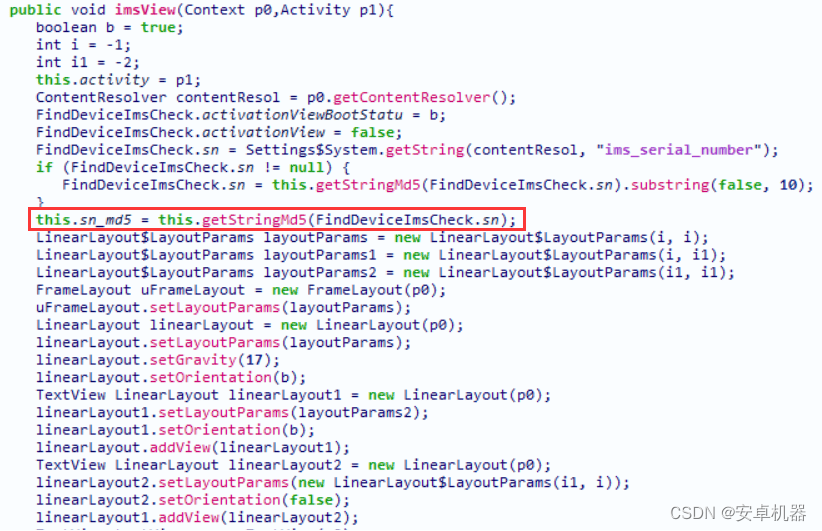

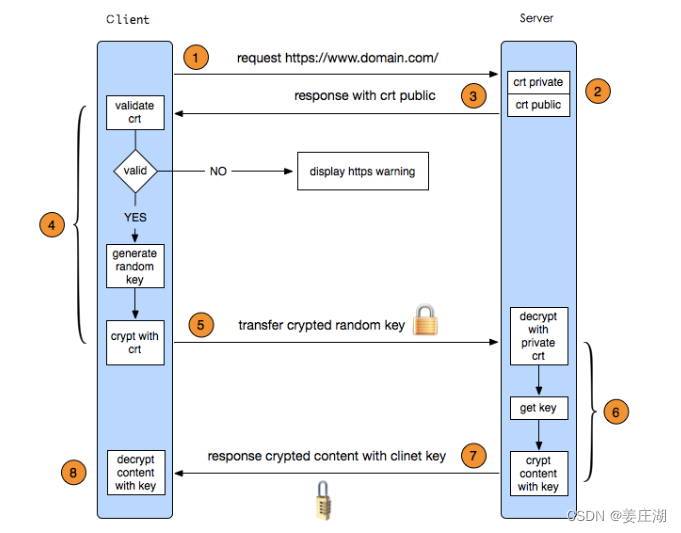

HTTPS的加密解密过程包括以下步骤:

客户端Hello:客户端向服务器发起连接请求,并提供支持的加密算法列表。

服务器Hello:服务器从客户端提供的加密算法列表中选择一个,并发送服务器证书。

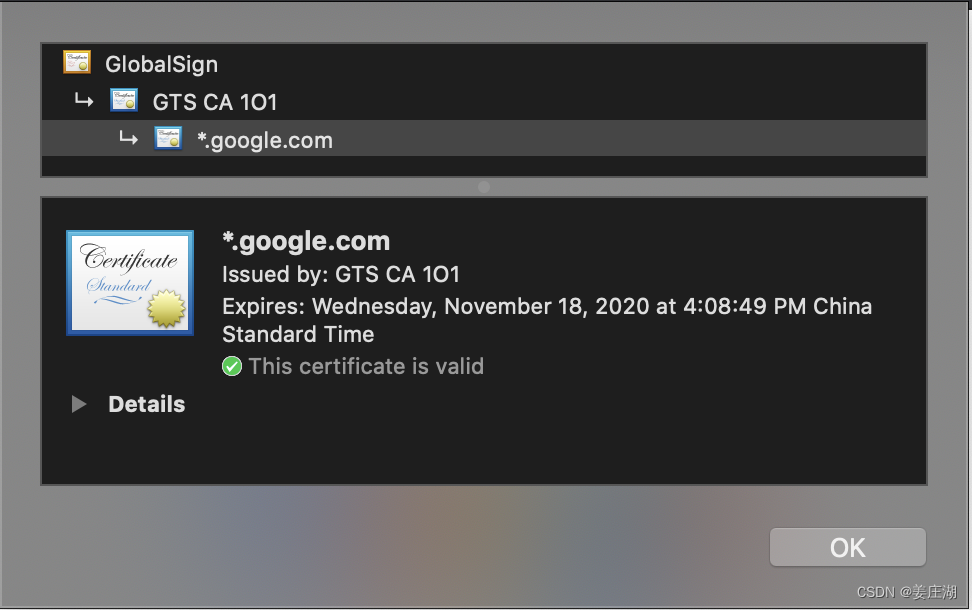

证书验证:客户端验证服务器证书的合法性,包括证书是否过期、颁发者是否受信任等。

生成共享密钥:客户端利用服务器证书中的公钥加密随机生成的共享密钥,并发送给服务器。

握手完成:服务器使用私钥解密收到的共享密钥,双方完成握手,通信开始加密。

数据传输:双方使用共享密钥对数据进行加密和解密,确保传输过程中的数据机密性和完整性。

2. HTTPS的发展与改进

随着技术的进步,HTTPS在不断演进以提供更高的安全性和性能。也衍生出了各种“升级版本”

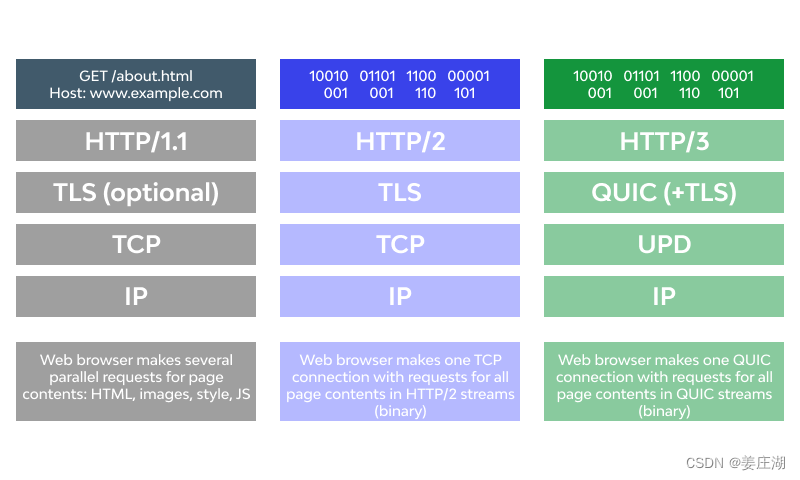

HTTP/2 (HTTP2)

HTTP/2(也称为HTTP2.0)是HTTP协议的新一代版本,旨在改进现有的HTTP/1.1协议的性能和效率。HTTP/1.1虽然广泛使用,但在处理现代网页和应用所需的大量资源时,其效率存在限制,如串行请求、头部重复等。HTTP/2的设计目标之一就是克服这些限制,提供更快、更高效的网络通信。

HTTP/2的主要特点包括:

多路复用(Multiplexing):HTTP/2允许在单个连接上同时发送多个请求和响应,避免了HTTP/1.1中的阻塞问题,提高了资源的利用率。

头部压缩(Header Compression):HTTP/2使用HPACK算法对头部信息进行压缩,减少了数据传输的大小,从而节省带宽。

二进制传输(Binary Protocol):HTTP/2采用二进制格式传输数据,取代了HTTP/1.1的文本格式,提高了解析效率。

服务器推送(Server Push):HTTP/2允许服务器在客户端请求之前主动向客户端推送资源,提前满足客户端的需求,加快页面加载速度。

优化连接管理:HTTP/2引入了一些机制,如流优先级、窗口控制等,以优化连接的管理和数据传输。

QUIC

QUIC(Quick UDP Internet Connections)是一种由Google开发的网络传输协议,旨在提供更快速和安全的互联网连接。QUIC基于UDP协议,相较于TCP协议,它在连接的建立和维护过程中引入了一些改进。

QUIC的主要特点包括:

连接合并:QUIC允许多个连接共享一个传输流(UDP连接),从而减少了建立和维护连接的开销。

0-RTT握手:QUIC支持0-RTT(Round-Trip Time)握手,允许客户端在第一次连接时就发送数据,减少了连接延迟。

头部压缩:QUIC也采用头部压缩,类似于HTTP/2,减小了数据传输的大小。

移动网络优化:由于QUIC对网络切换和连接丢失的处理较为灵活,它在移动网络环境下表现良好。

加密和安全:QUIC在连接建立阶段就使用加密,提供了更高的安全性,而且通过多路复用提供更快的数据传输。

需要注意的是,尽管QUIC的设计目标是提供更快速和安全的连接,但由于它是相对较新的协议,它的广泛采用和支持可能需要一些时间。

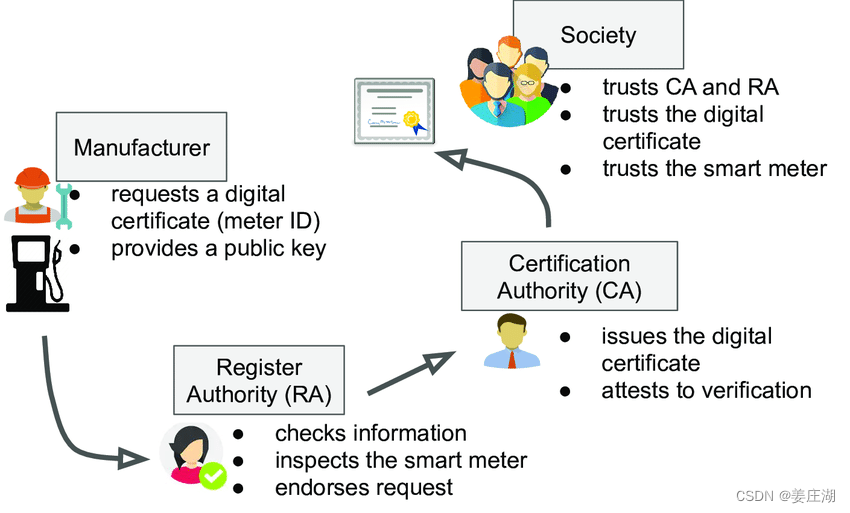

3. CA与PKI

CA(Certificate Authority)是证书颁发机构,负责验证服务器证书的真实性并签发数字证书。PKI(Public Key Infrastructure)是公钥基础设施,用于管理数字证书、密钥等安全元素。

4. 中间人攻击及防护

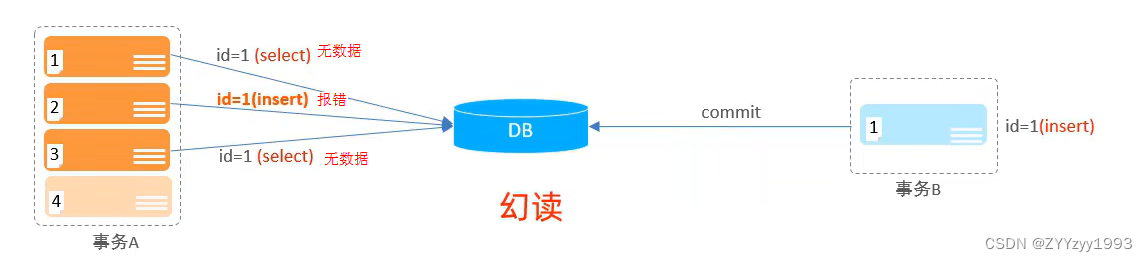

中间人攻击是指攻击者在通信双方之间插入自己的恶意服务器,欺骗双方以为他们正在直接通信。攻击者可以窃取信息、篡改数据甚至进行恶意操作。

如果用户或管理员安装了不受信任的CA的根证书到设备或计算机的信任存储中,那么这个CA签发的所有证书都会被信任,无论其是否合法。这样,攻击者可以签发虚假证书,让设备信任并连接到攻击者控制的服务器 —— 这通常就是中间人攻击的由来

中间人攻击的流程包括:

攻击者伪装成服务器,与客户端建立加密连接。

攻击者同时伪装成客户端,与服务器建立加密连接。

攻击者将客户端和服务器的数据进行解密并重新加密,以实现中间人的攻击目的。

防护中间人攻击的方法包括:

使用受信任的证书:确保服务器证书由可信的CA颁发。

实施证书校验:客户端验证服务器证书的合法性。

使用公钥证书:客户端使用服务器公钥进行加密,确保只有服务器可以解密数据。

5. SSL Pinning和移动应用

SSL Pinning是一种在移动应用中使用的安全机制,用于强制应用只信任特定的服务器证书或公钥,防止中间人攻击。在SSL Pinning中,应用将服务器证书或公钥固定在应用代码中,确保与特定服务器建立连接。

6. 总结

HTTPS作为一种加密通信协议,在保障网络通信安全方面发挥着重要作用。自iOS 9开始,Apple在操作系统中加强了对HTTPS的支持和推荐。虽然iOS 9并没有完全强制应用只能使用HTTPS,但它引入了"App Transport Security"(ATS)功能,该功能默认要求应用使用HTTPS进行网络通信,以提高数据的安全性。ATS要求应用在使用网络连接时使用TLS 1.2及更高版本的加密,并且要求服务器的证书必须来自受信任的证书颁发机构。

因此,在开发iOS应用时,使用HTTPS进行网络通信已经成为了一个几乎必不可少的安全实践。大家在借助HTTPS提高应用安全性的同时,也应该重视其中的一些安全问题。