Docker 的快速发展和广泛应用使其成为现代应用开发的热门选择,然而,容器环境的安全性也受到关注。本文将深入研究 Docker 安全性的最佳实践,包括容器镜像安全、容器运行时安全、网络安全等方面,并提供丰富的示例代码,帮助读者全面了解如何确保 Docker 环境的安全性。

容器镜像安全性

1 使用官方镜像

Docker 官方镜像经过严格的审查和测试,是安全可靠的选择。在构建应用时,尽可能使用官方镜像。

示例代码:使用官方Nginx镜像

docker run -d --name my_nginx_container nginx:latest

在这个例子中,使用了官方的 Nginx 镜像来运行容器。

2 定期更新镜像

保持容器镜像的最新状态是保障安全性的一部分。定期更新容器镜像,确保应用使用的镜像不含已知的漏洞。

示例代码:更新Nginx镜像

docker pull nginx:latest

通过运行 docker pull 命令,可以将本地的 Nginx 镜像更新为最新版本。

容器运行时安全性

1 使用最小化的基础镜像

选择最小化的基础镜像有助于减小攻击面。Alpine Linux 等轻量级镜像是一个不错的选择。

示例代码:使用Alpine基础镜像

FROM alpine:latest

在 Dockerfile 中使用 FROM alpine:latest 指令,选择了一个轻量级的基础镜像。

2 静态编译应用

使用静态编译将应用程序和其依赖项打包到一个二进制文件中,减小镜像的大小并减少潜在的安全漏洞。

示例代码:使用Go语言静态编译应用

FROM golang:latest as builderWORKDIR /app

COPY . .RUN CGO_ENABLED=0 go build -o myapp .FROM scratchCOPY --from=builder /app/myapp /myappCMD ["/myapp"]

在这个 Dockerfile 中,使用了多阶段构建,最终在一个小型的 scratch 基础镜像中运行我们的应用。

文件系统安全性

1 使用只读文件系统

将容器文件系统设置为只读可以防止容器中的进程修改文件系统,提高容器的安全性。

示例代码:使用只读文件系统运行Nginx容器

docker run -d --name my_nginx_container --read-only nginx:latest

通过添加 --read-only 参数,我们可以将 Nginx 容器的文件系统设置为只读。

2 安全地处理敏感数据

避免在容器中硬编码敏感信息,如密码和密钥。可以使用 Docker Secrets、环境变量或挂载配置文件等方式安全地传递敏感信息。

示例代码:使用Docker Secrets传递敏感信息

version: '3'

services:web:image: nginx:latestsecrets:- my_secret

secrets:my_secret:file: ./my_secret.txt

在这个示例中,使用了 Docker Compose 文件,通过 secrets 将敏感信息传递给 Nginx 容器。

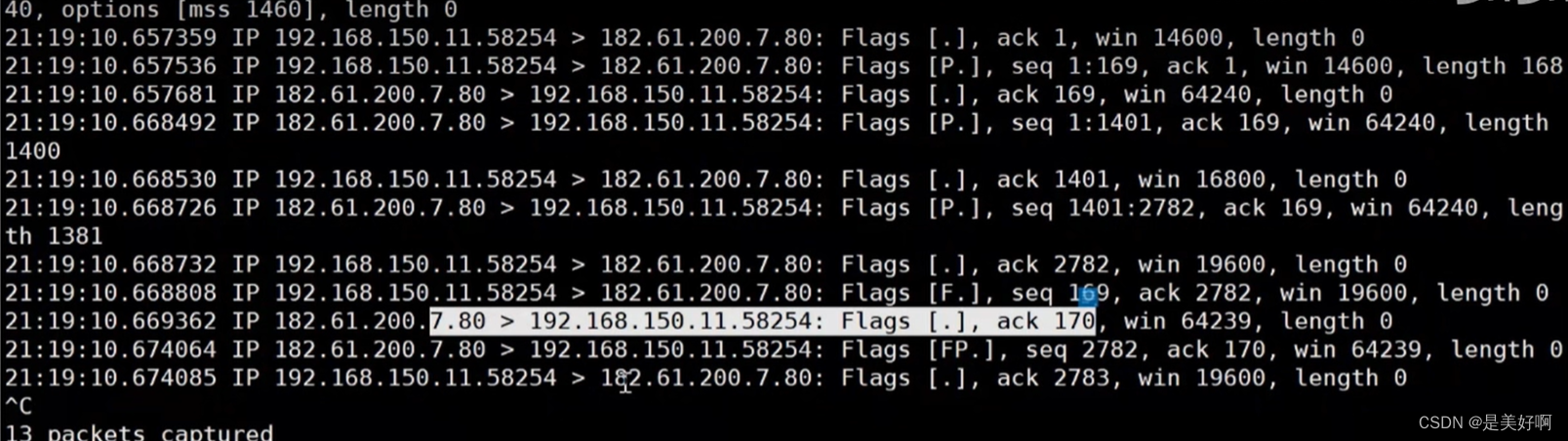

网络安全性

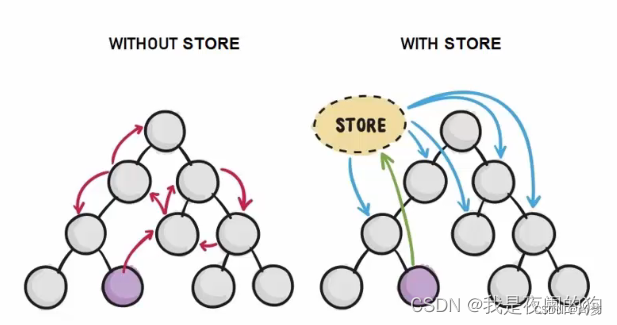

1 隔离容器网络

通过使用 Docker 网络模式,将不同的容器划分到不同的网络中,减小横向攻击的风险。

示例代码:创建自定义Bridge网络

docker network create --driver bridge my_custom_bridge

docker run -d --name container1 --network my_custom_bridge nginx:latest

docker run -d --name container2 --network my_custom_bridge nginx:latest

通过创建自定义的 bridge 网络,可以将容器 container1 和 container2 划分到同一网络中。

2 使用网络策略

Docker 支持网络策略来限制容器间的通信,确保只有必要的服务之间可以建立连接。

示例代码:使用网络策略限制容器通信

version: '3'

services:web:image: nginx:latestnetworks:- my_custom_bridgeexpose:- "80"security_opt:- "label:disable"

networks:my_custom_bridge:driver: bridge

在这个示例中,使用 security_opt 选项将 label:disable 应用于容器,限制容器的网络通信。

容器健康检查

1 定期健康检查

定期健康检查容器可以提前发现潜在问题,确保容器的正常运行。

示例代码:使用Docker健康检查

version: '3'

services:web:image: nginx:latesthealthcheck:test: ["CMD", "curl", "-f", "http://localhost"]interval: 30stimeout: 10sretries: 3

在这个示例中,使用了 Docker Compose 文件,定义了一个定期执行的健康检查。

2 启用自动重启

通过配置容器的自动重启策略,可以在容器崩溃时迅速恢复。

示例代码:使用Docker Compose设置自动重启

version: '3'

services:web:image: nginx:latestrestart: always

在这个示例中,使用了 restart: always 选项,表示容器在退出时总是自动重启。

Docker安全性工具

1 使用Docker Bench进行安全性检查

Docker Bench Security 是一个开源工具,用于检查 Docker 环境的安全性设置。

示例代码:使用Docker Bench运行安全性检查

docker run -it --net host --pid host --cap-add audit_control \-e DOCKER_CONTENT_TRUST=$DOCKER_CONTENT_TRUST \-v /var/lib:/var/lib \-v /var/run/docker.sock:/var/run/docker.sock \-v /usr/lib/systemd:/usr/lib/systemd \-v /etc:/etc --label docker_bench_security docker/docker-bench-security

通过运行上述命令,可以使用 Docker Bench Security 工具对主机的 Docker 安全性进行检查。

2 使用Docker Security Scanning

Docker Security Scanning 是 Docker 提供的一项安全服务,用于扫描容器镜像中的漏洞。

示例代码:使用Docker Security Scanning扫描镜像

docker scan nginx:latest

通过运行 docker scan 命令,可以扫描指定镜像中的漏洞并获取安全建议。

Docker安全性与编排工具整合

1 使用Docker Compose进行安全设置

Docker Compose 允许在定义多容器应用时添加一些安全选项。

示例代码:使用Docker Compose添加安全选项

version: '3'

services:web:image: nginx:latestsecurity_opt:- "no-new-privileges:true"

在这个示例中,使用了 security_opt 选项在 Docker Compose 文件中添加了一个安全选项。

2 Kubernetes中的Docker安全性

Docker 安全性最佳实践 也适用于 Kubernetes 中。

示例代码:在Kubernetes中定义安全策略

apiVersion: extensions/v1beta1

kind: Deployment

metadata:name: nginx-deployment

spec:replicas: 3template:metadata:labels:app: nginxspec:containers:- name: nginximage: nginx:latestsecurityContext:readOnlyRootFilesystem: true

在这个 Kubernetes 的 Deployment 文件中,通过 securityContext 指定了容器的安全上下文。

总结

通过深入了解 Docker 安全性的最佳实践、常见安全考虑以及使用 Docker 安全工具,本文提供了更为丰富和实际的示例代码。

Docker 安全性是保障容器环境稳定和可靠运行的关键,它需要从容器镜像、运行时、网络、文件系统等多个层面综合考虑。

希望通过这篇文章,大家能够更全面地了解 Docker 安全性,合理应用于实际项目中,提高容器化应用的安全性。