蓝队面经(一)

文章目录

- 蓝队面经(一)

- 入侵排查思路

- windows入侵排查思路

- Linux入侵排查思路

- Linux 如何查看登录日志

- Windows 和 Linux 的日志文件放在哪里?

- Windows

- Linux

- Linux 常用排查命令有哪些?

- Linux 的 Selinux 是什么?如何设置 Selinux?

- 安全加固

- Windows 安全加固

- Linux 安全加固:

- windows 日志分析工具

- Linux 日志分析技巧命令

- Linux 基线规范

- Windows 安全基线检查

- 中间件基线规范(APACHE)

- 中间件常见漏洞

- 常见中间件的配置文件路径

- 常用的安全工具以及常见的设备

- 威胁情报库

- 怎么发现有没有被攻击?

入侵排查思路

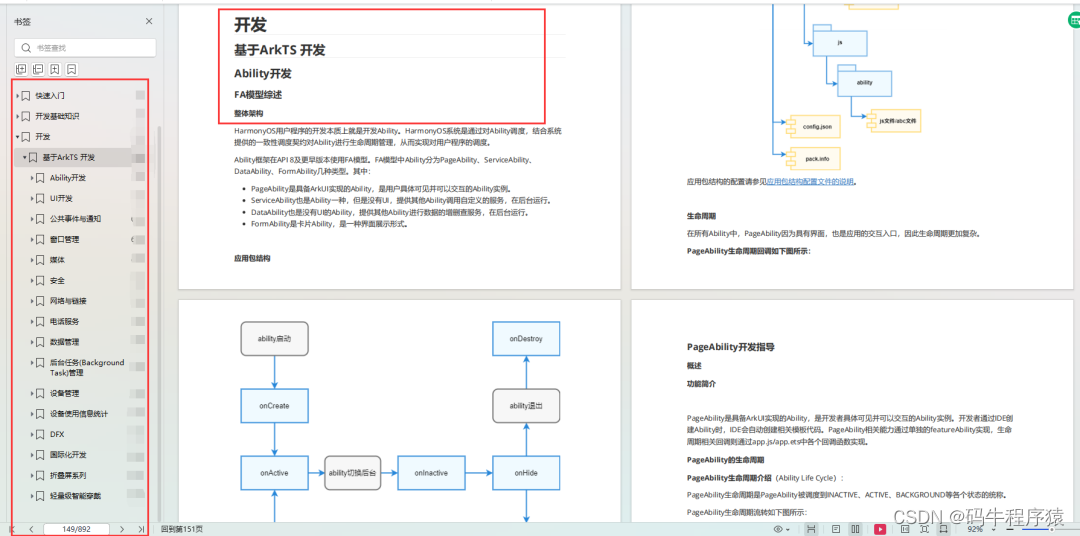

windows入侵排查思路

1.收集信息:收集与系统安全相关的信息,包括日志文件,进程列表,网络连接,系统配置等。

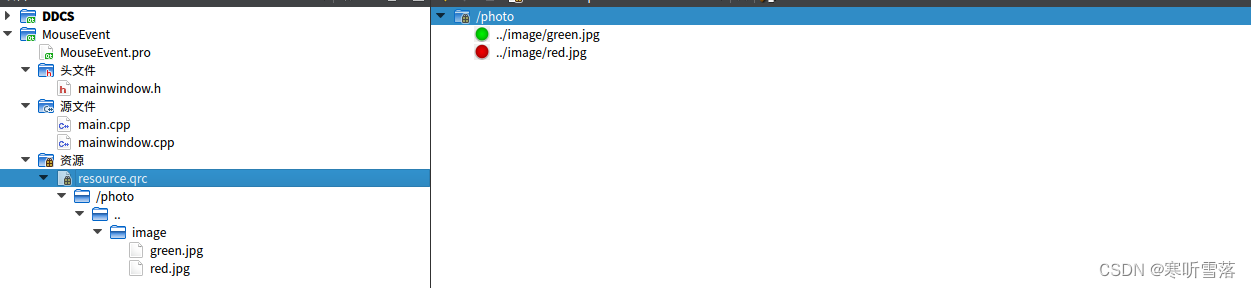

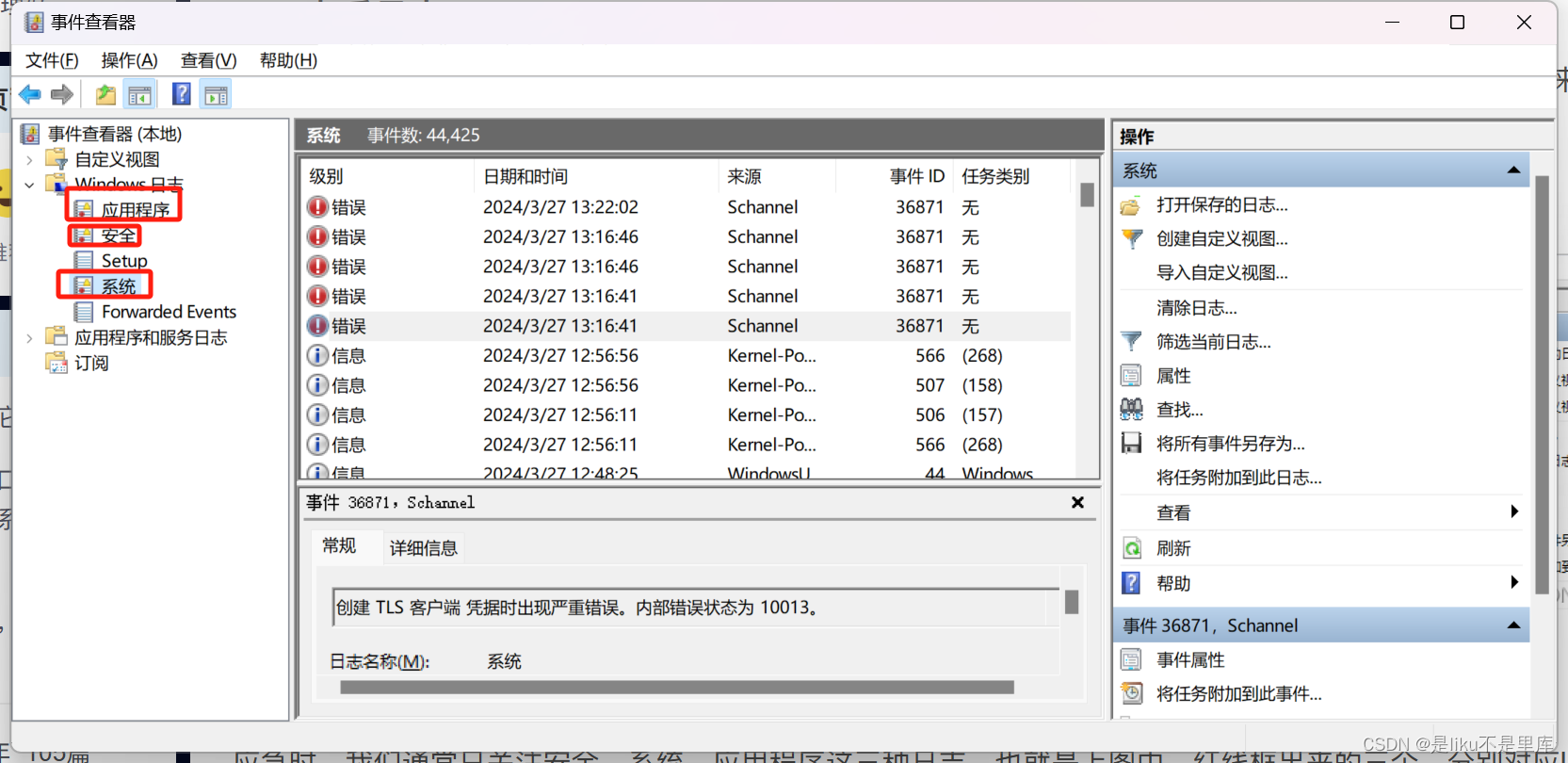

Windows系统日志存放在 C:\Windows\System32\winevt\Logs\目录下,使用系统自带的【事件查看器】来查看

WIN + R,输入 eventvwr,打开事件查看器。

系统日志(System.evtx):记录系统进程、设备磁盘活动等,比如系统进程的启动/停止/暂停,设备驱动无法正常启动或停止。

安全日志(Security.evtx):记录安全性事件,比如用户登录/注销/权限变更,文件及文件夹访问等,是应急响应最常用的日志。

应用程序日志(Application.evtx):记录系统安装的应用程序软件的运行日志。

Windows日志有五种事件类型,每条日志有且只有一种类型。

信息(Information):应用程序、驱动程序或服务成功操作的事件。

警告(Warning):可能会发生的问题,比如磁盘空间不足。

错误(Error):功能和数据丢失。

成功审核(Success audit):安全性日志,记录用户、策略、访问等事件,比如登录成功。

失败审核(Failure audit):登录失败事件,比如用户访问网络驱动器失败。

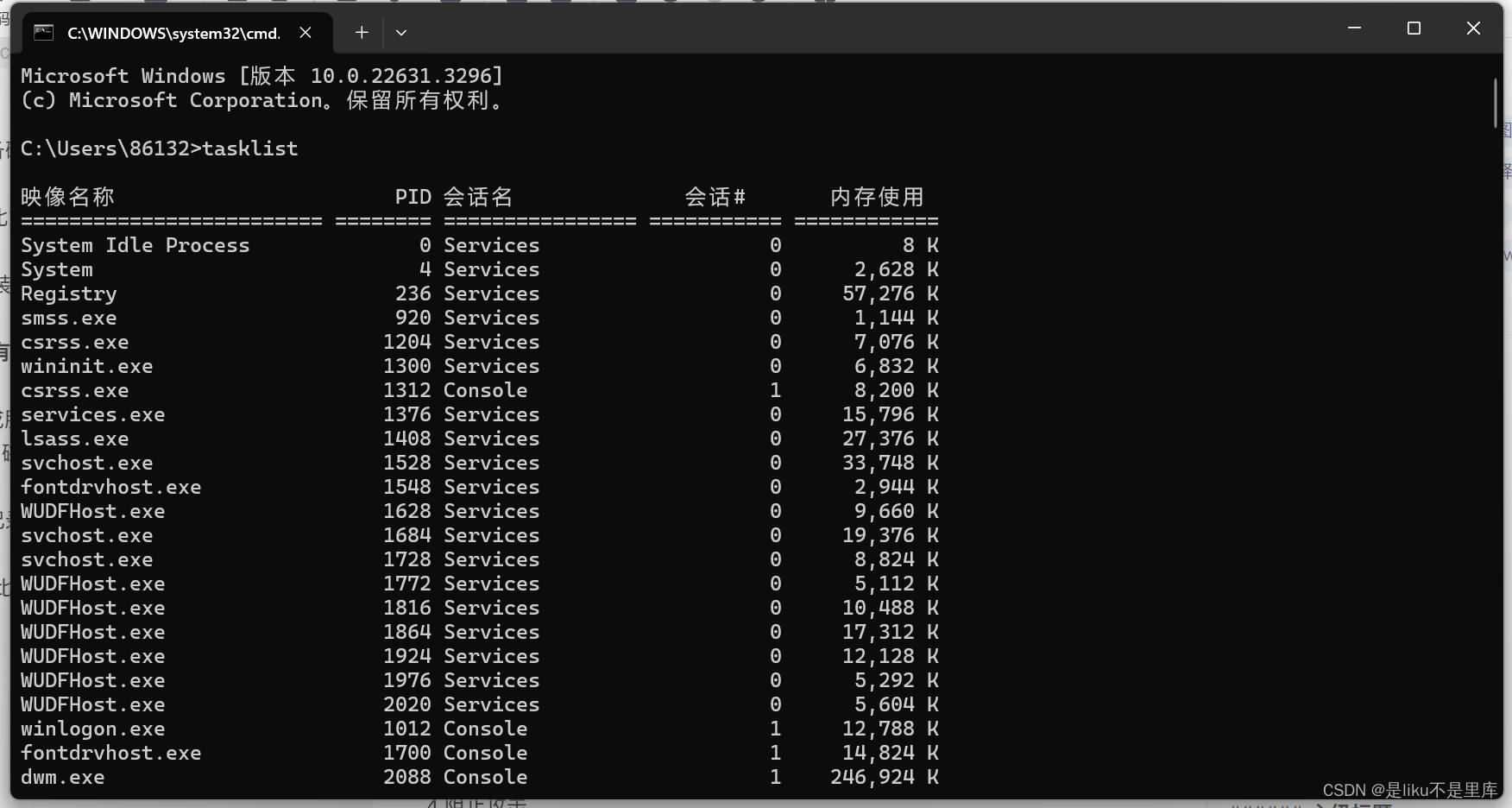

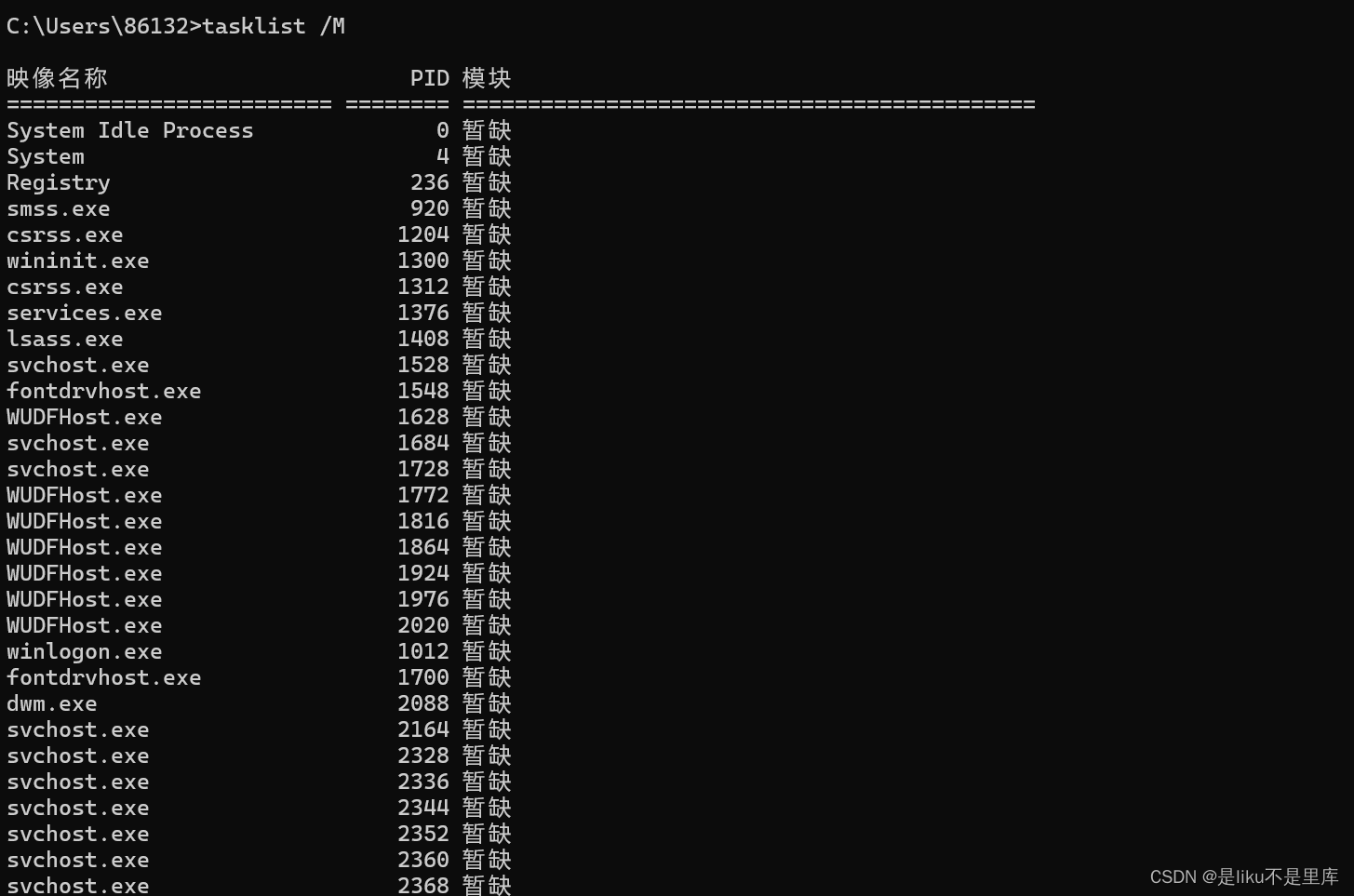

Windows进程列表命令

tasklist

tasklist /M 会输出依赖的dll

dll文件是Dynamic Link Library(动态链接库)文件的缩写,它是一种共享库文件,包含了程序所需的代码和数据。与静态链接库不同,动态链接库可以在程序运行时动态加载,使得程序的内存占用更小,同时也方便了程序的更新和维护。

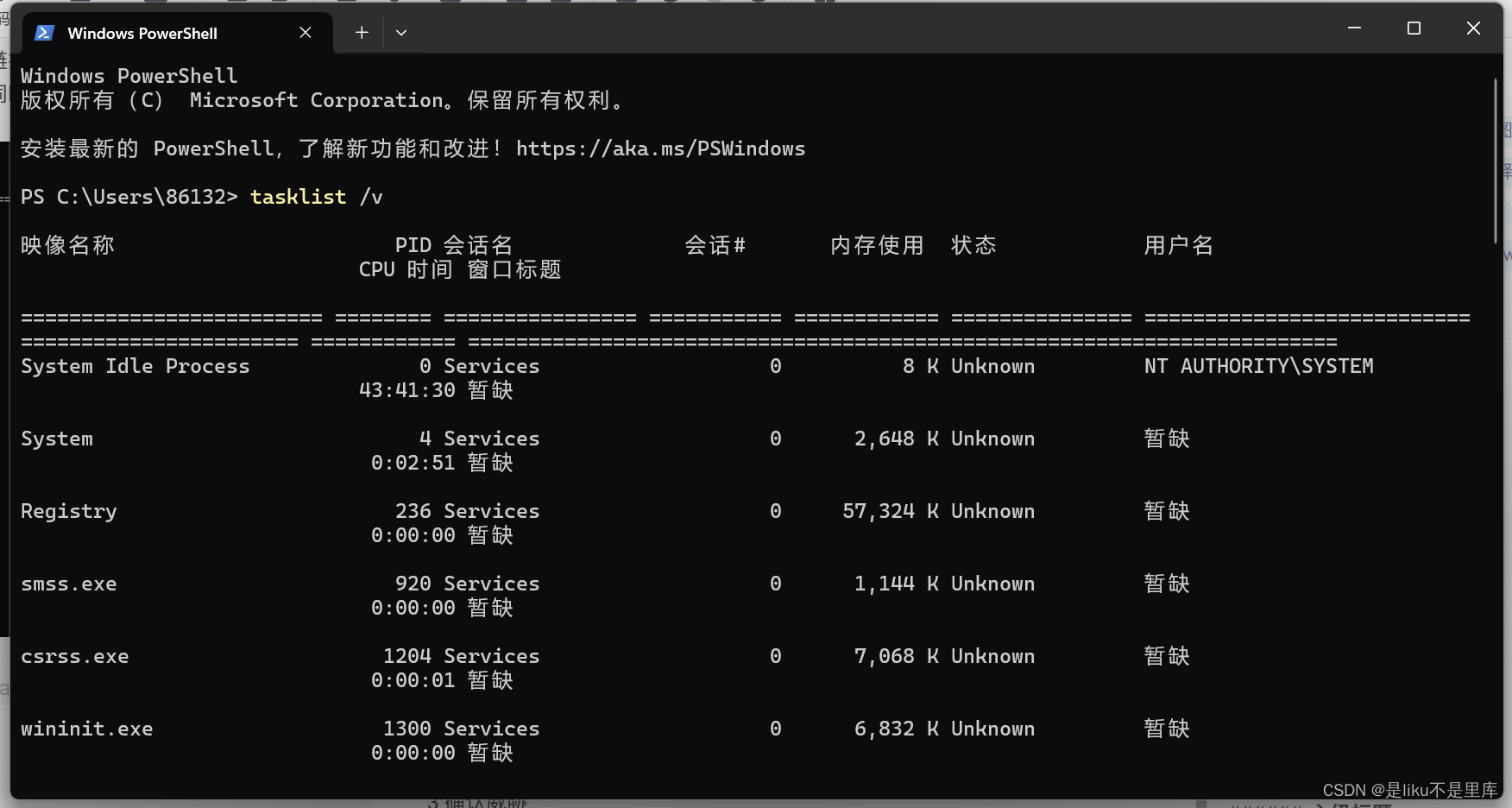

tasklist /V 会输出进程的详细信息

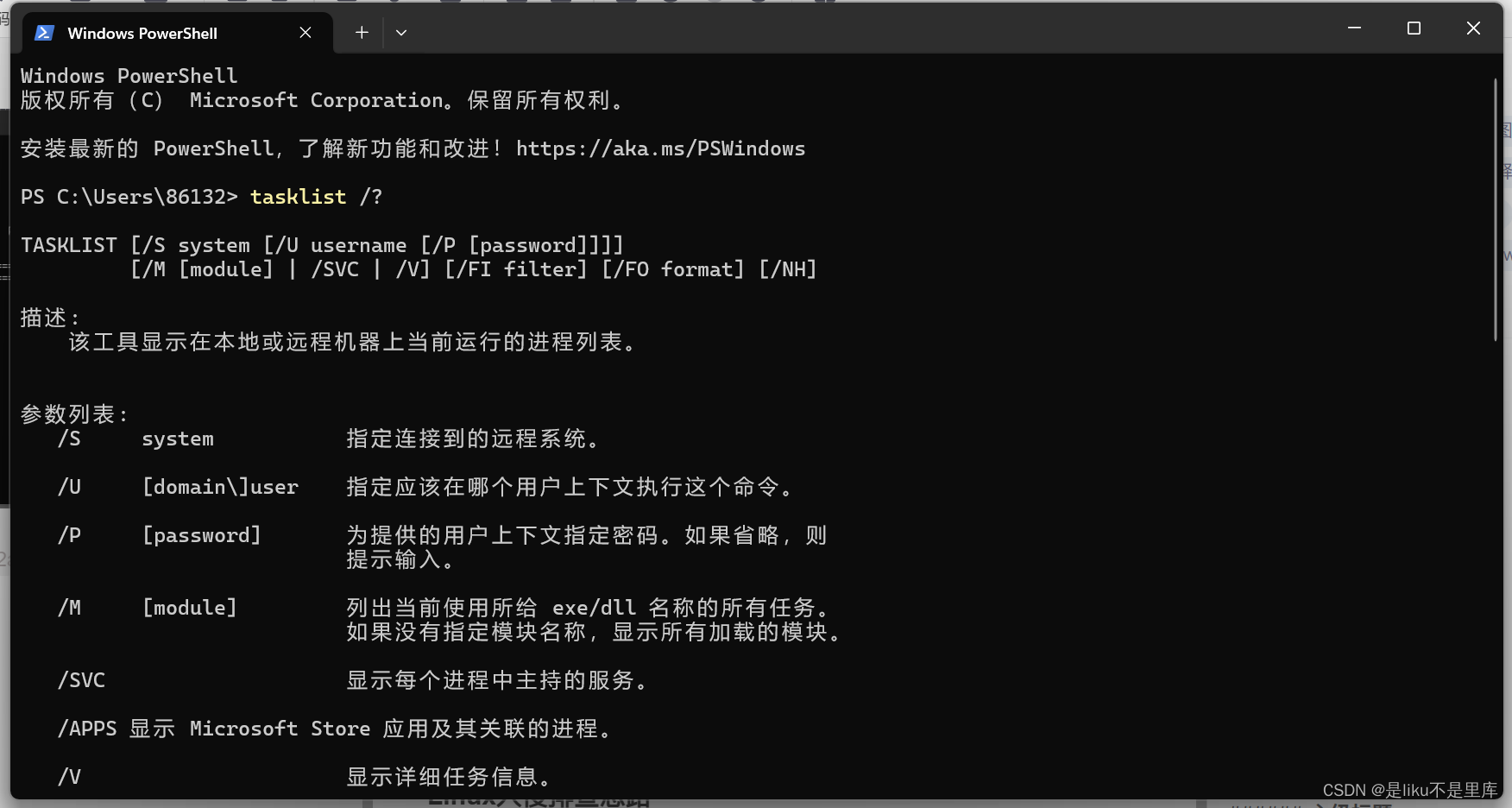

tasklist /? 查看tasklist帮助信息

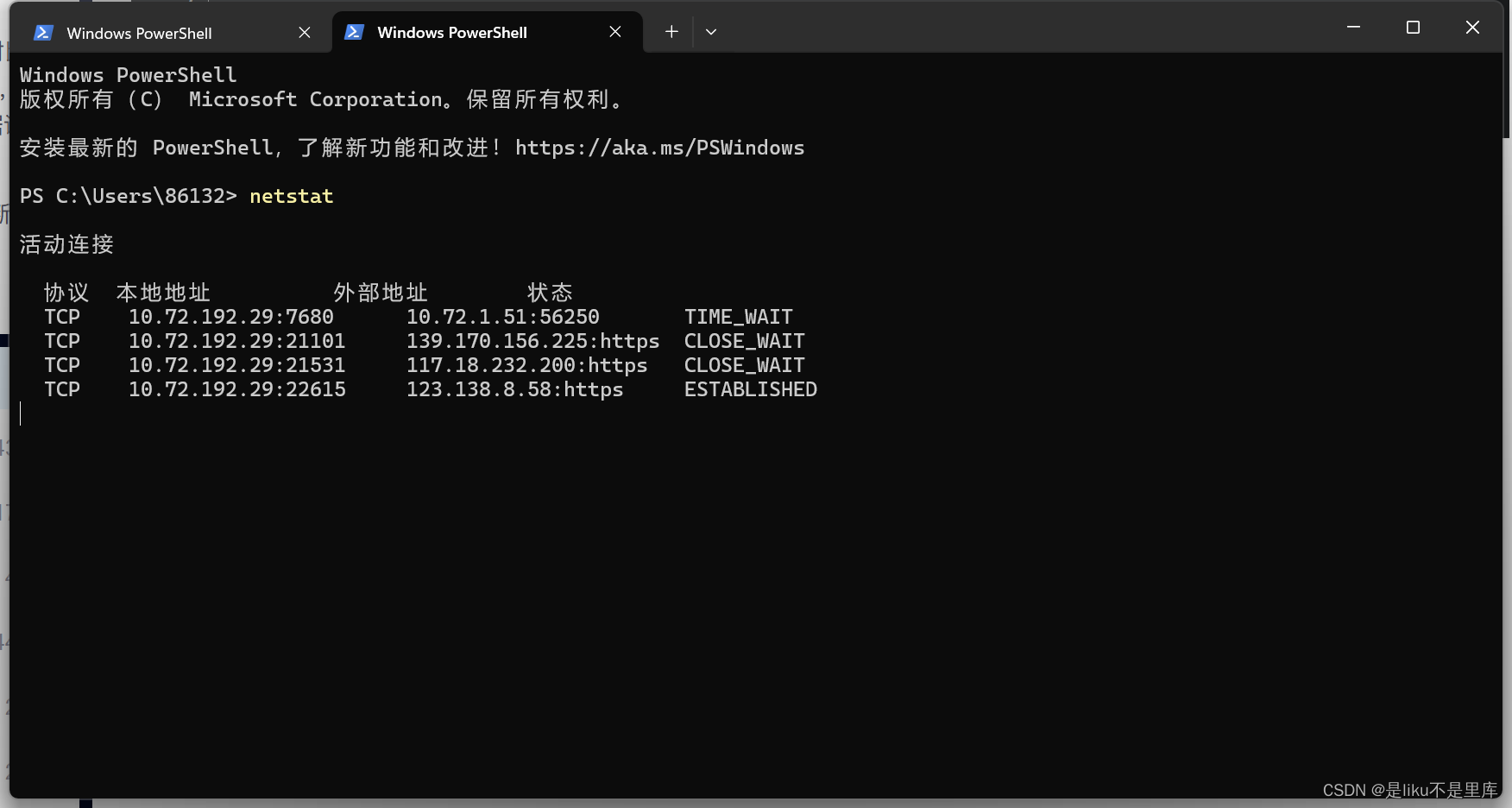

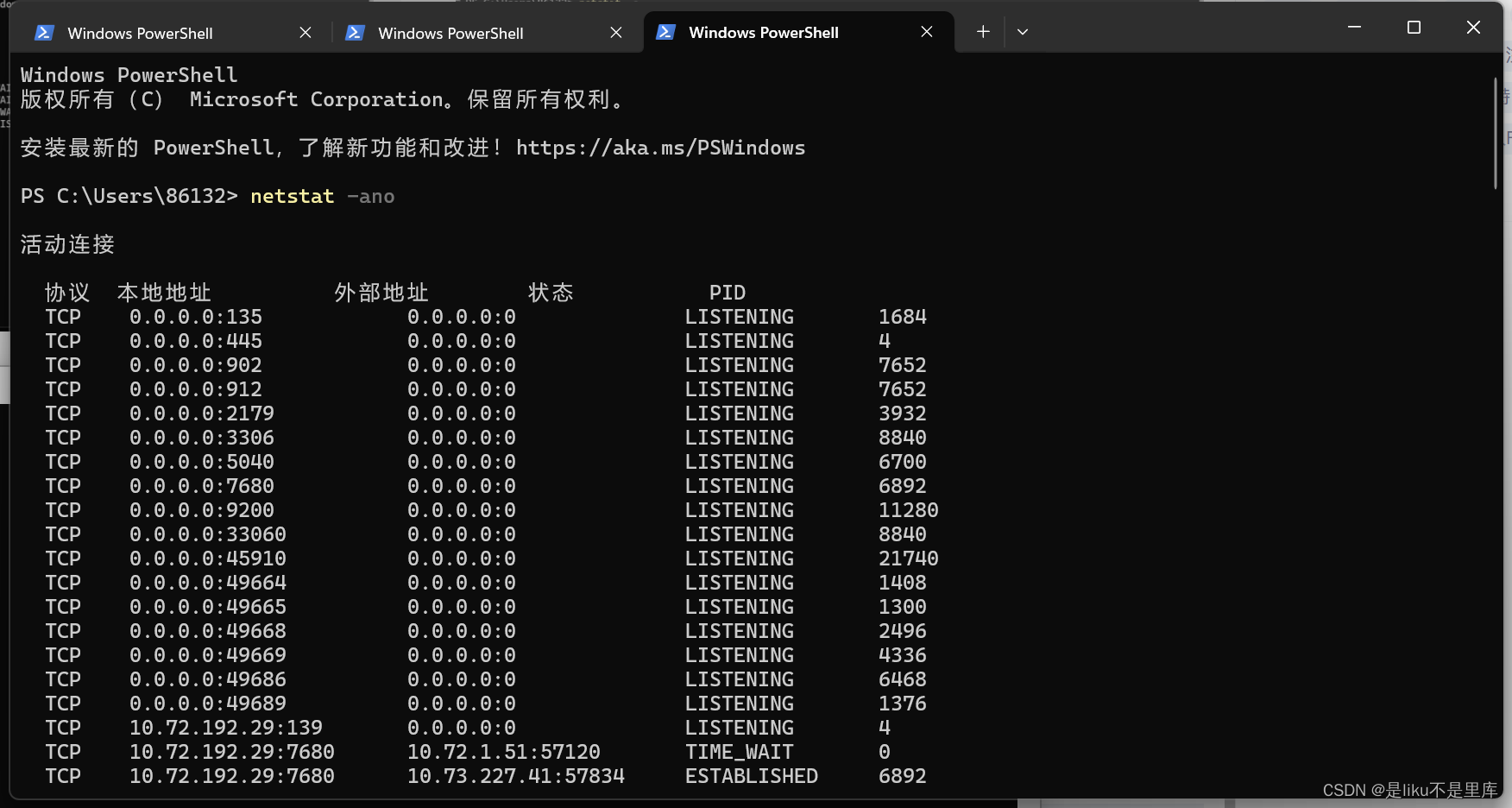

Windows查看TCP连接(netstat)

Netstat是一个在大多数现代操作系统中可用的命令行工具,用于显示各种网络相关信息,如网络连接、路由表、接口统计等。。这种类型的信息对于网络故障排除、性能分析和防止未授权访问都非常有用。

netstat 列出所有活动TCP连接

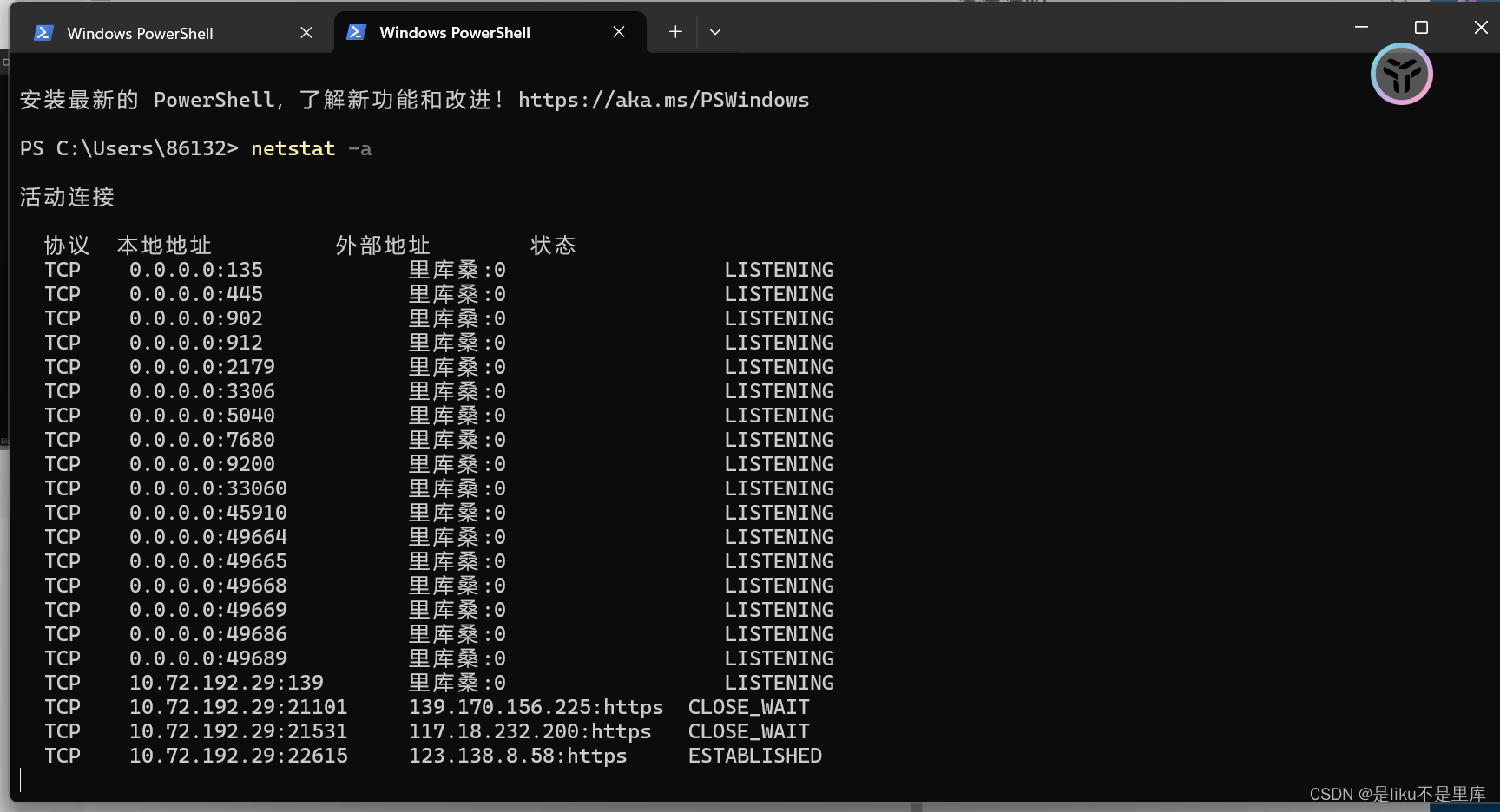

netstat -a: 显示所有连接和监听端口

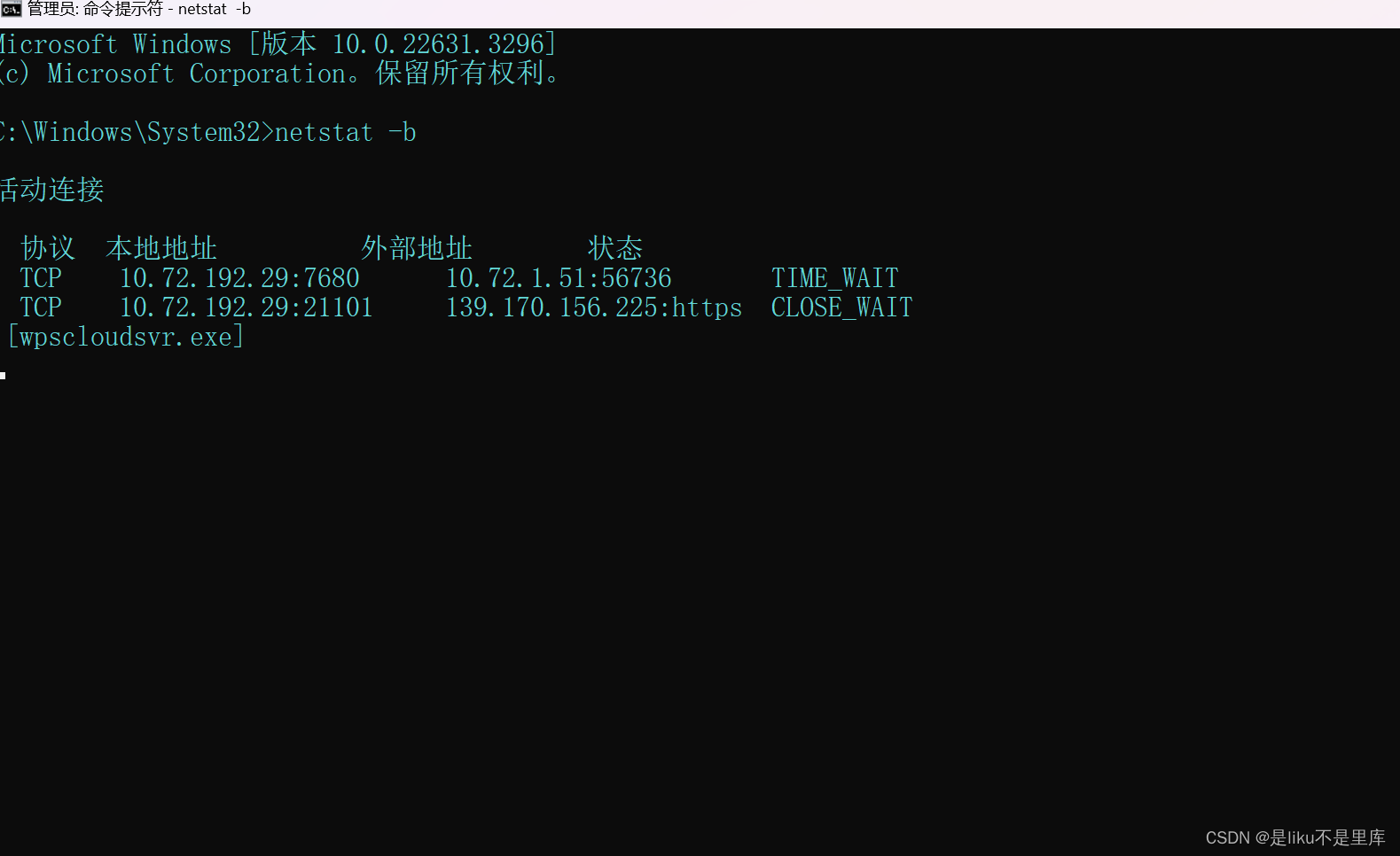

netstat -b 显示在创建每个连接或监听端口时涉及的可执行文件

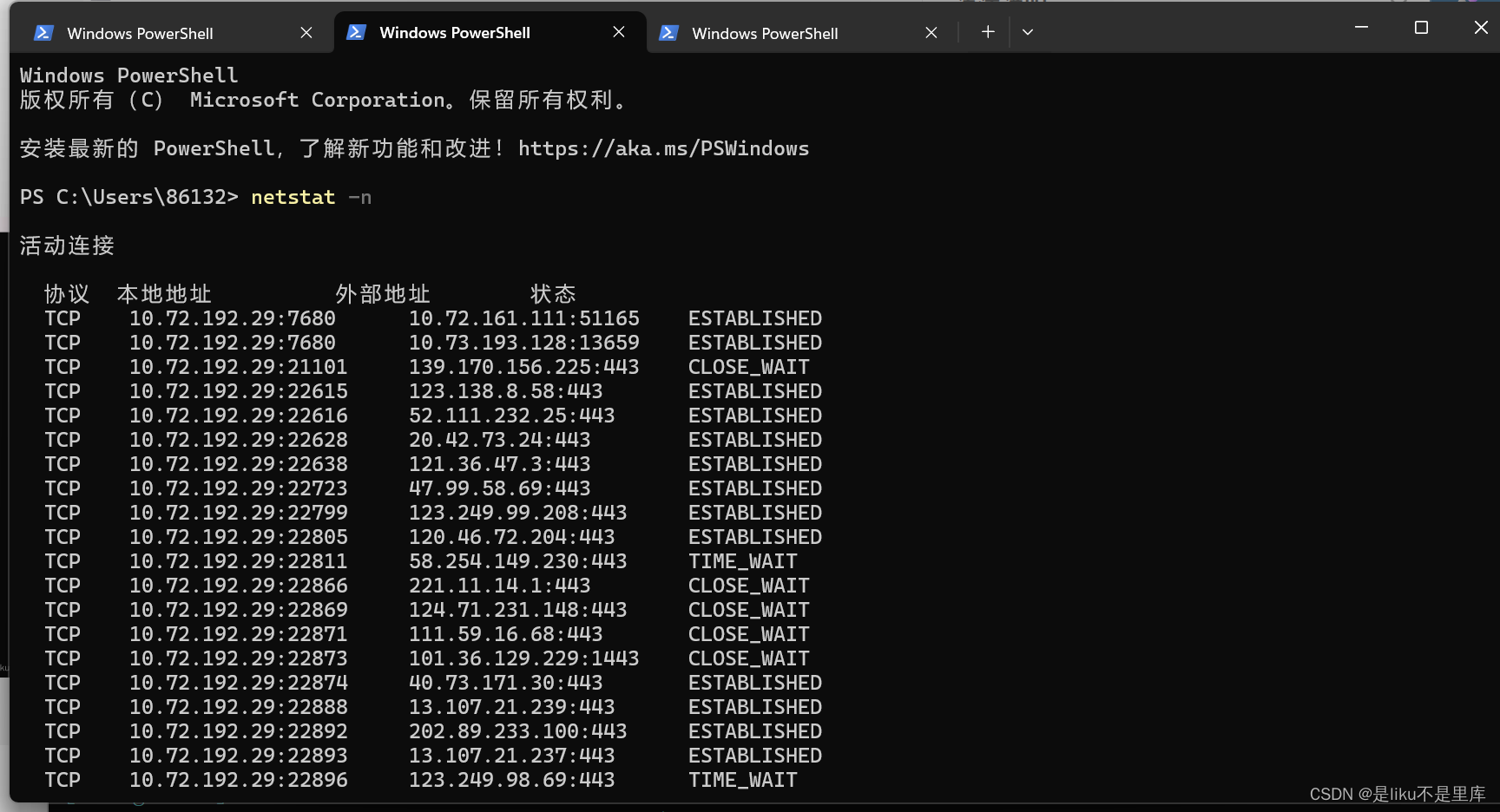

netstat -n: 以数字形式显示地址和端口号(而不是尝试确定名称)

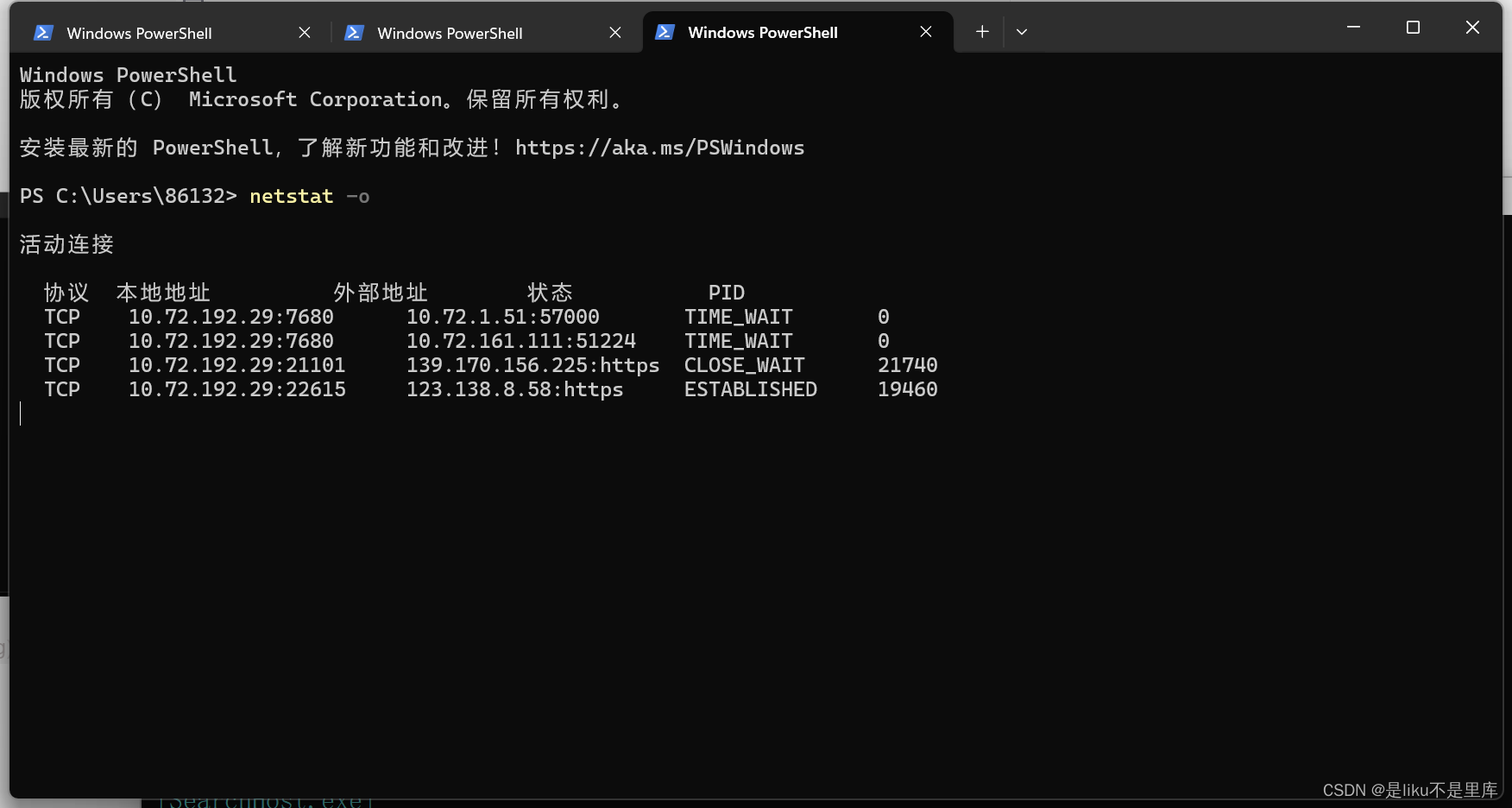

netstat -o 显示关联的进程ID

netstat -ano 所有连接和监听端口 以数字形式显示地址和端口号 显示关联的进程ID

2.分析信息:对收集到的信息进行分析,确定异常行为和潜在威胁

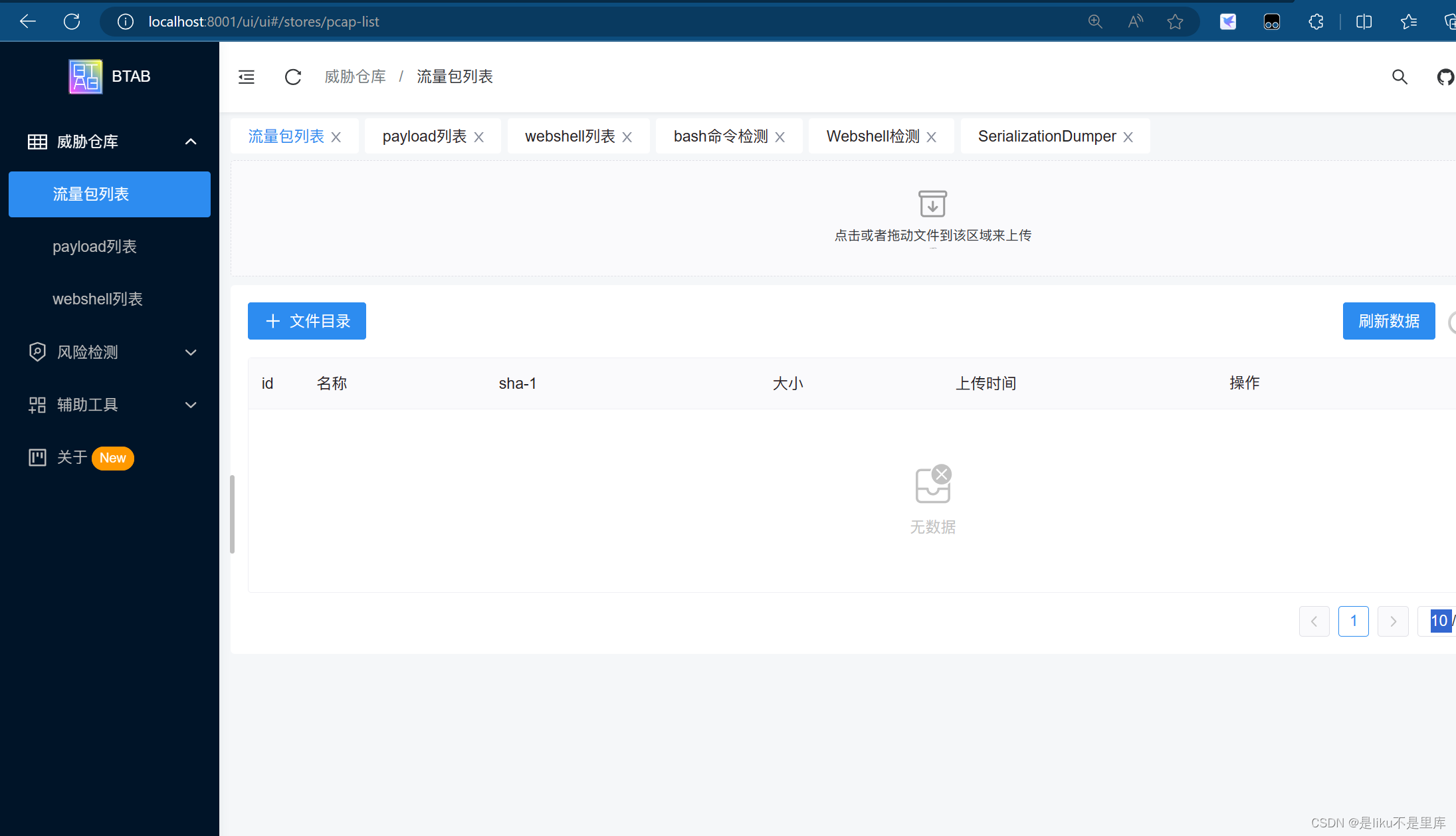

BTAB 蓝队分析工具箱,专注于攻击特征分析。可以辅助安全运营人员在客户现场较苛刻环境下(无网、无python环境)的流量包分析、木马分析等场景,目前已集成流量包检测、SQL注入检测、Webshell检测、bash命令执行检测,以及解码序列化等工具。

https://github.com/Martin2877/btab/releases/tag/v0.3.3

3.确认威胁:确认系统存在威胁,并确定其类型和程度。

4.阻止攻击:采取相应的措施,尽快阻止攻击并减少损失。

5.恢复系统::对受到攻击的系统进行恢复,确保其正常运行。

具体来说,可以采取以下几种方法进行入侵排查:

1. 使用防病毒软件:定期使用防病毒软件扫描系统,及时发现并清除潜在的威胁。

2. 定期更新系统:定期更新系统和安全补丁,以确保系统的安全性。

3. 监控网络连接:监控网络连接情况,及时发现异常连接和流量,以及非法访问尝试。

4. 分析日志文件:分析日志文件,了解系统的使用情况和异常行为,及时发现威胁。

5. 使用安全工具:使用安全工具,如入侵检测系统、网络监控系统等,帮助发现和阻止威胁。

6. 加强用户教育:加强用户教育,提高用户安全意识,减少人为因素对系统安全的影响

Linux入侵排查思路

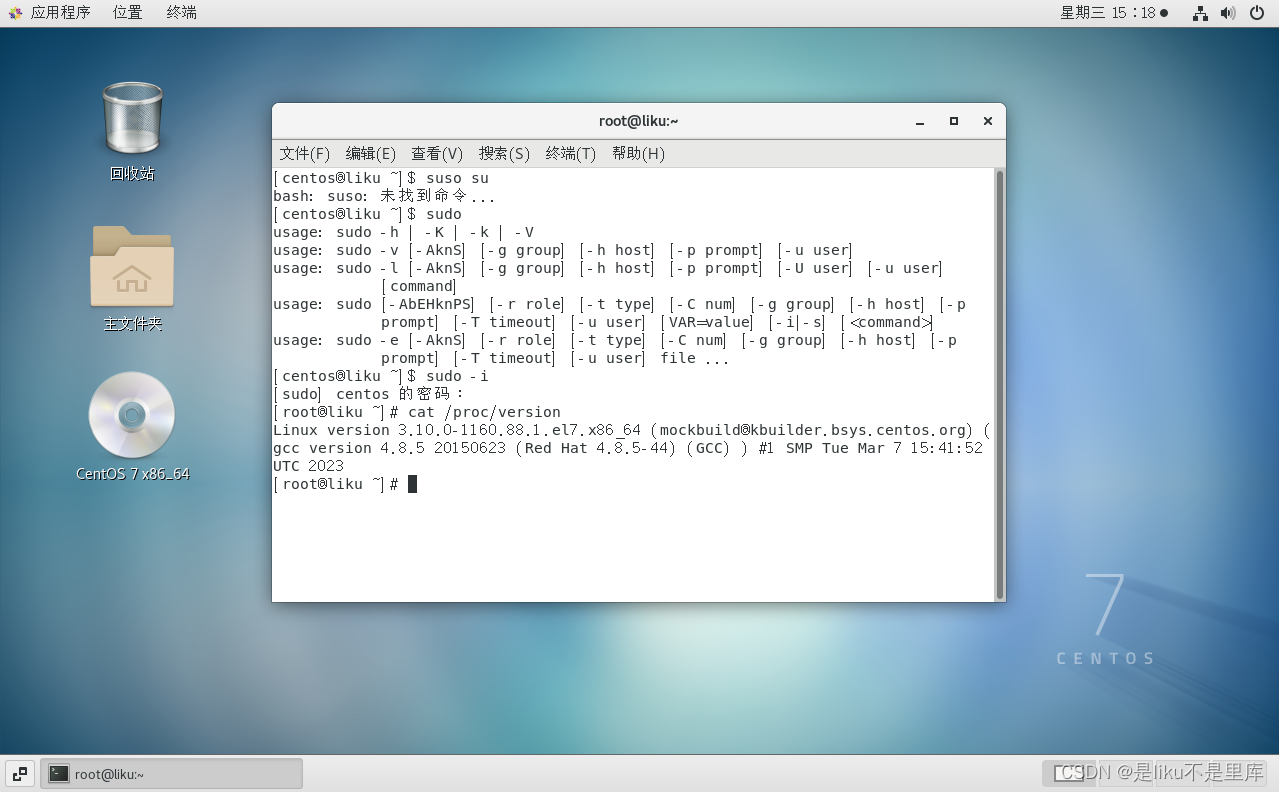

1. 收集基础信息:收集系统的版本、配置文件和日志等信息,了解系统的正常运行状态。

查看Linux系统版本信息的几种方法:

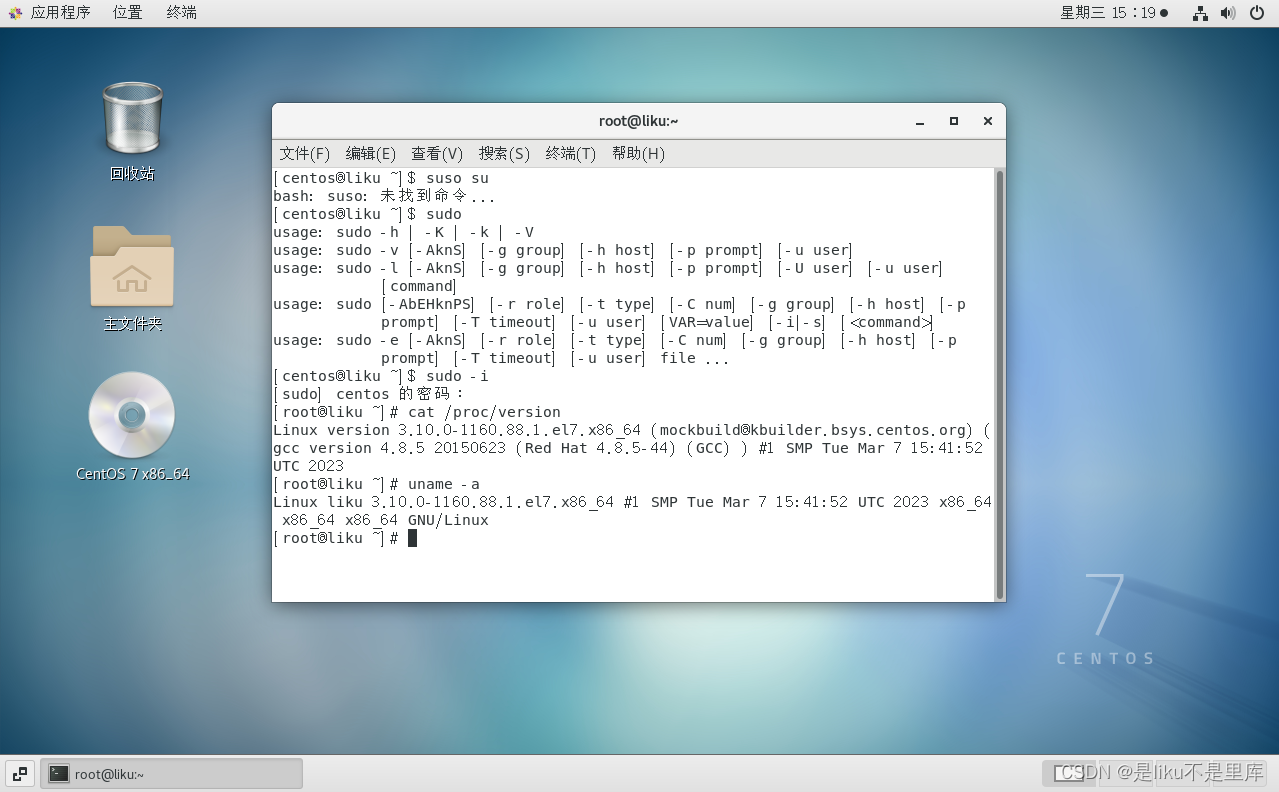

查看Linux内核版本命令(两种方法)

cat /proc/version

uname -a

查看Linux系统版本的命令(3种方法):

lsb_release -a,即可列出所有版本信息:

这个命令适用于所有的Linux发行版,包括RedHat、SUSE、Debian…等发行版。

cat /etc/redhat-release,这种方法只适合Redhat系的Linux:

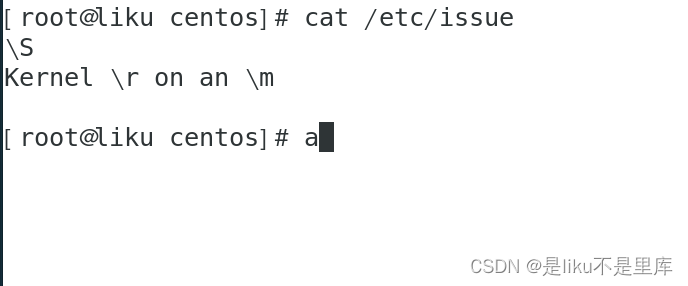

cat /etc/issue,此命令也适用于所有的Linux发行版。

lsb_release -a:查看Linux发行版和版本信息。ifconfig或ip addr show:查看网络接口、IP地址和相关配置信息。cat /etc/resolv.conf:显示DNS配置信息。cat /etc/hosts:查看本地主机名解析配置。cat /etc/fstab:显示文件系统挂载配置。

- 分析异常行为:通过比较正常状态与异常状态的差异,分析系统上出现的任何异常行为,例如不寻

常的进程、网络流量或文件更改。 - 确认入侵点:确定攻击者可能入侵的方式,并检查是否存在未修复的漏洞。

- 隔离受感染的系统:及时隔离受感染的系统,以限制损害并避免进一步传播。

- 恢复系统:清除恶意代码并修复受损部分,通过备份恢复数据和配置文件,确保系统安全。

- 收集证据:收集入侵事件的详细信息,包括攻击的时间、入侵的方式、影响范围、损失情况等,以便后续追踪和定位攻击者。

在实际操作中,需要结合专业的工具和技能进行排查,例如使用抓包工具Wireshark分析网络流量、使用进程监控工具ps、top、htop等查看进程运行情况。同时,还需要不断学习更新各种安全相关的技能和知识,以提高排查入侵事件的能力

Linux 如何查看登录日志

在 Linux 系统中,可以通过以下方式查看登录日志:

- /var/log/auth.log文件:该文件记录了所有用户的认证信息,包括 SSH 登录、sudo 访问以及 su 切换等操作。

- /var/log/secure文件:该文件用于记录系统身份验证和授权消息,通常在 Red Hat 系统上使用。其中包括 SSH 登录、sudo 访问以及 su 切换等操作。

- /var/log/messages文件:该文件记录了系统的运行消息,包括启动和关闭服务、内核消息以及其

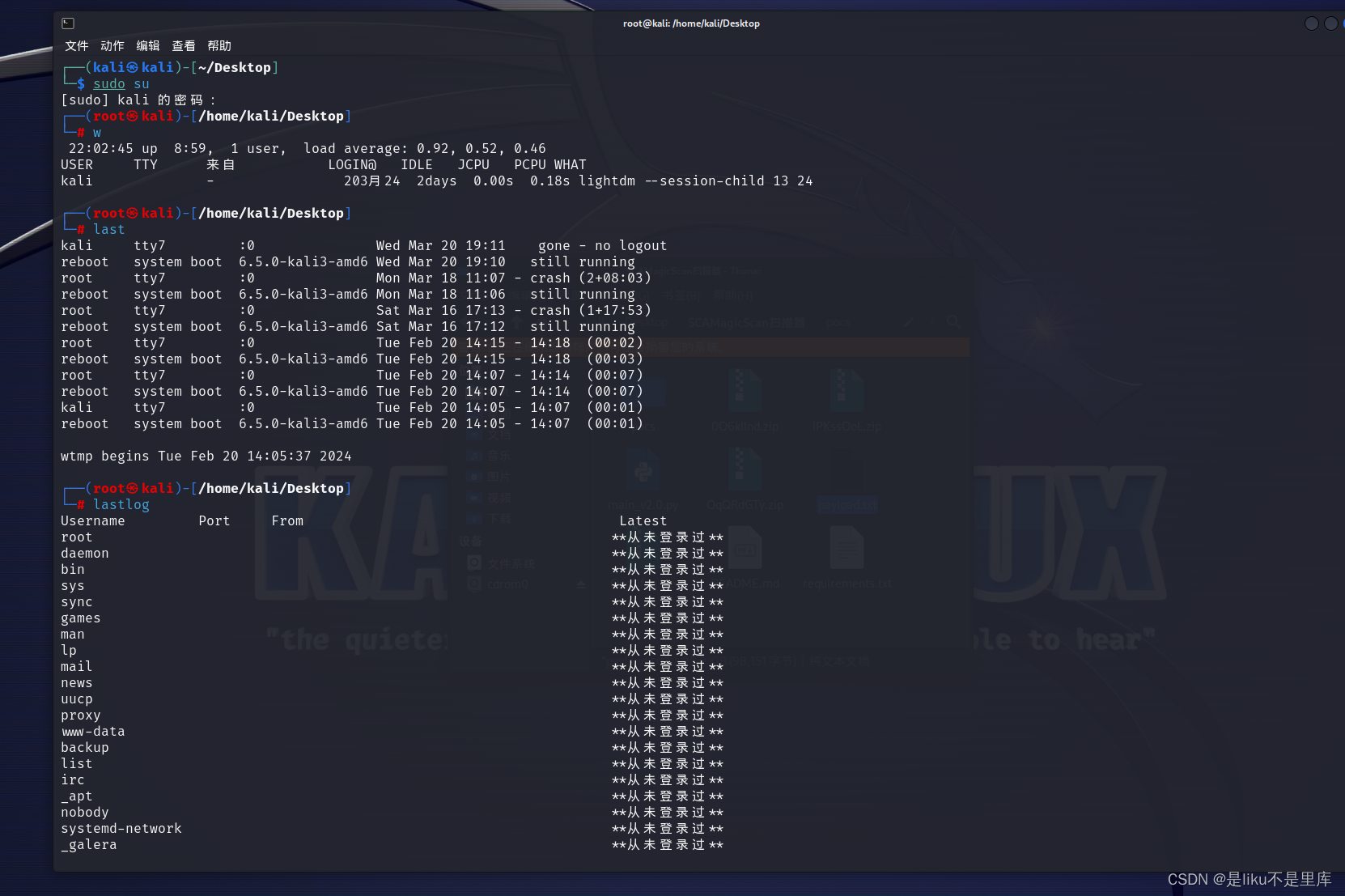

他重要事件。 - w命令:可以查看当前已登录的用户和他们的会话信息。

- last命令:可以查看最近所有登录和注销会话的用户列表以及日期和时间。

- lastlog命令:可以查看所有用户最后一次登录的时间和位置。

需要注意的是,在某些系统中这些文件名可能会有所不同,例如 Ubuntu 系统中的 /var/log/auth.log 文件可能是 /var/log/auth.log.1、/var/log/auth.log.2.gz等形式。因此,在查看登录日志时,最好先了解当前系统的具体情况

Windows 和 Linux 的日志文件放在哪里?

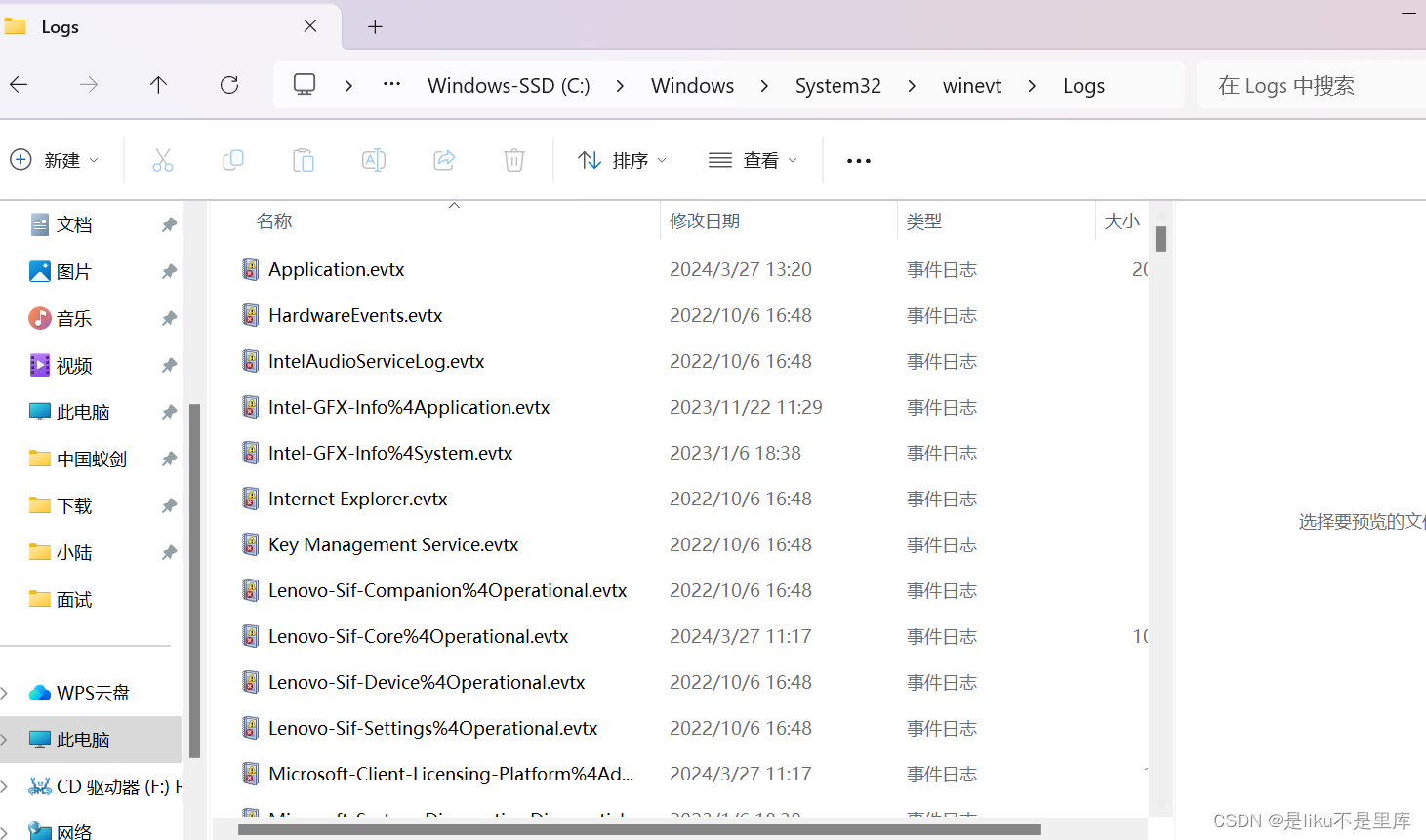

Windows

- 系统事件记录器:Event Viewer 应用程序中提供了 Windows 系统的事件日志管理工具。这些日志文件通常存储在 C:\Windows\System32\winevt\Logs 目录中。

- 应用程序日志:包括应用程序特定的事件、错误和警告等信息,可以使用 Event Viewer 应用程序进行查看。这些日志文件通常存储在应用程序的安装目录下或者 Windows 系统目录中。

- 安全日志:记录有关系统安全性的重要信息,例如登录、注销、权限更改等。这些日志文件通常存储在 C:\Windows\System32\winevt\Security.evtx 文件中。

Linux

- 系统日志:Linux 系统中的所有日志都存储在 /var/log 目录下。主要的日志文件包括:

/var/log/messages:记录系统启动期间的消息以及其他系统级别的消息。

/var/log/syslog:记录核心系统日志,也包括其他应用程序的日志。

/var/log/auth.log:记录用户登录和其他身份验证相关事件的日志文件。 - 各种服务/软件的日志文件:各种服务或软件分别根据自己的命名规范来命名相应的日志文件,其中一些可能位于 /var/log 目录下,而另一些则可能位于 /var/log/service 目录下。

需要注意的是,日志文件在系统运行一段时间后可能会变得非常庞大,因此需要定期进行归档和清理,以释放磁盘空间并提高系统性能。

Linux 常用排查命令有哪些?

在 Linux 系统中,有许多工具和命令可以用来排查问题。以下是一些常用的排查命令:

-

top:显示当前系统中最占用 CPU 和内存的进程。

-

ps:显示当前系统所有运行的进程列表。

-

netstat:显示网络连接状态和统计信息,例如打开的端口、TCP/UDP 连接和网络接口等。

-

ifconfig/iwconfig:显示网络接口的状态和配置信息。

-

ping/traceroute:用于测试网络是否连通以及检测网络故障的工具。

-

df/du:显示磁盘使用情况,包括已用空间和可用空间等信息。

-

ls/lsof:用于查看打开的文件、目录和文件描述符。

-

strace/ltrace:跟踪应用程序执行期间的系统调用和库函数调用。

-

tcpdump:捕获网络数据包并将其记录到日志文件中,以便进行后续分析。

-

tail:实时监视日志文件,并显示最新添加的日志信息。

以上这些命令只是其中的一部分,不同的问题可能需要使用不同的命令和工具。在实际操作中,需要根据具体的情况选择合适的命令和工具,并结合自己的经验和知识进行排查。

Linux 的 Selinux 是什么?如何设置 Selinux?

SELinux(Security-Enhanced Linux)是一个针对 Linux 内核的安全模块,它可以限制进程和用户的访问权限,并提供更加细粒度的访问控制。SELinux 基于强制访问控制(MAC)模型,将每个进程/对象分配到不同的安全上下文中,并通过策略文件来定义这些上下文之间的关系。

在 Linux 中,SELinux 可以通过以下步骤进行设置:

- 检查 SELinux 状态:使用命令 getenforce 或者 sestatus 来检查当前 SELinux 的状态,例如 enforcing、permissive 或者 disabled 等。

- 修改 SELinux 配置文件 /etc/selinux/config:可以修改 SELINUX 参数的值为 enforcing(强制模

式)、permissive(宽容模式)或者disabled(禁用 SELinux)等。 - 安装和管理 SELinux 策略包:使用 yum 命令安装和管理 SELinux 相关的策略包,例如

policycoreutils 和 selinux-policy 等。 - 设定 SELinux 上下文:使用 chcon、semanage 和 restorecon 等命令来更改文件或目录的安全上

下文。 - 确认 SELinux 日志:在排除 SELinux 相关问题时可以使用命令 ausearch、ausearch、auditctl 等

来确认 SELinux 日志。

需要注意的是,在对 SELinux 进行设置和管理时,需要有一定的 Linux 系统管理经验和 SELinux 相关知

识。因为错误的配置可能会导致系统不稳定或者无法启动,所以在操作前应仔细阅读相关文档并进行备

份。

安全加固

Windows 安全加固

- 更新操作系统和软件:及时安装 Windows 操作系统和软件的安全更新。

- 禁用 SMBv1:由于 SMBv1 协议存在一些严重的漏洞,建议禁用 SMBv1 协议。

SMB(Server Message Block)是一种用于文件共享、打印机共享和通用网络通信的协议。不同版本的 SMB(如

SMB1、SMB2、SMB3)在功能和特性方面有所不同。

- 启用 UAC:启用用户账户控制(UAC),以限制非管理员用户的系统访问权限。

用户账号控制(User Account Control) 为WindowsVista推出的一项安全技术,其原理是通过限制安全应用软件对系统层级的访问,提升Windows操作系统的安全性。

- 配置防火墙:使用 Windows 防火墙过滤不必要的网络流量,并确保只允许合法的流量通过。

- 使用 BitLocker 或类似的加密工具:对重要数据和文件进行加密存储,以避免数据泄漏。

Bitlocker 可以拆分为bit locker,直接翻译的话就是比特锁,意思是每个 bit 都加密。Bitlocker 使用 AES

加密算法加密整个卷来保护数据。简单来说,BitLocker 会将 Windows的安装分区或者其他用于保存文件的分区进行加密,并将密钥保存在硬盘之外的地方,并对早期启动组件完整性检查,合并到一起来增强数据保护。

BitLocker 主要有两种工作模式:TPM 模式和 U盘模式,同时为了实现更高程度的安全,我们还可以同时启用这两种模式。

- 配置组策略:使用本地组策略或 Active Directory 组策略来限制用户和计算机的访问权限。

- 检查安全事件日志:定期检查 Windows 安全事件日志,了解系统中发生的任何异常事件。

- 定期备份数据:定期备份重要数据至外部存储设备,以防止数据丢失和系统损坏。

Linux 安全加固:

- 更新所安装的软件包:定期更新系统中所有软件包以修复已知漏洞。

- 禁用不必要的服务:禁用不必要的网络服务,减少攻击面。

- 配置防火墙:使用防火墙限制入站和出站网络流量,只允许合法的流量通过。

- 加强密码策略:设置强密码策略并启用多因素身份验证。

- 禁用 root 登录:禁止使用 root 用户登录系统,并将 sudo 和 su 访问权限限制到必要的人员或

组。 - 使用 SELinux 或 AppArmor:使用 SELinux 或 AppArmor 来实现更细粒度的应用程序和文件访问

控制。 - 配置 SSH 访问:使用 SSH 协议连接服务器时配置限制 IP 地址和端口号等安全措施。

- 定期备份数据:定期备份重要数据至外部存储设备,以防止数据丢失和系统损坏

windows 日志分析工具

- Event Viewer:Windows 自带的日志管理工具,可以查看和分析 Windows 系统中的各种事件日

志。 - Log Parser:一款免费的命令行工具,可以查询和分析日志文件、IIS 日志、Windows 注册表、

Active Directory 等数据源。 - Microsoft Message Analyzer:一款强大的网络协议分析工具,可以捕获和分析 Windows 操作系

统上的网络流量和事件日志。 - Syslog-ng:一个高性能的日志管理工具,可以帮助用户收集和分析来自不同平台的日志信息。

- Graylog:一款开源的日志管理工具,可以帮助用户收集、存储和分析来自不同来源的日志信息,

并提供直观易用的用户界面。 - Splunk:一款商业化的日志管理工具,可以帮助用户实时监控、搜索、分析和可视化来自不同来源

的日志信息。

Linux 日志分析技巧命令

- grep 命令:用于在文本文件中搜索指定的字符串和模式,例如可以使用 grep error

/var/log/messages 命令来查找系统日志中的错误信息。 - tail 命令:实时监视日志文件,并显示最新添加的日志信息,例如可以使用 tail -f

/var/log/messages 命令来实时监视系统消息。 - sed 和 awk 命令:可以用来编辑和处理文本文件,例如可以使用 awk ‘/error/ {print $0}’

/var/log/messages 命令来筛选出包含 error 字符串的日志信息。 - journalctl 命令:用于查询和查看 systemd 系统日志,例如可以使用 journalctl -u nginx.service

命令来查看 Nginx 服务的日志信息。 - dmesg 命令:用于打印内核环境变量缓冲区的内容包

Linux 基线规范

Linux 基线规范是指为了保证 Linux 系统安全性和可靠性,制定的一系列最佳实践和标准化要求。Linux

基线规范通常包括以下几个方面:

- 安全加固:禁用不必要的服务、配置防火墙、强化密码策略等。

- 用户和权限管理:创建普通用户账号、限制 root 账号访问、使用 sudo 进行授权等。

- 日志管理:启用系统日志、日志文件备份和归档、监控日志信息等。

- 文件系统和目录结构规范:对重要数据进行加密、使用 ext4 文件系统、分区管理等。

- 网络安全:检查网络连接状态、限制入站和出站流量、使用 SELinux 或 AppArmor 等。

- 软件更新与安全漏洞修复:定期更新操作系统和软件补丁、及时处理已知漏洞等。

- 数据备份与恢复:定期备份和恢复系统数据和设置等

需要注意的是,不同的公司或组织可能会有不同的基线规范要求。在实践中,我们可以根据自己的需求

和安全风险评估情况,设计并实施相应的基线规范,并定期进行评估和调整。这样可以帮助我们规范化

Linux 系统的管理和维护,并提高系统的可靠性和安全性。

Windows 安全基线检查

Windows 安全基线检查是指通过对 Windows 操作系统进行安全配置和最佳实践检查,来评估系统的安

全性和完整性。Windows 安全基线包括以下几个方面:

- 用户和权限管理:创建普通用户账号、限制管理员账号访问、使用 UAC 进行授权等。

- 密码策略:设置强密码策略,并启用多因素身份验证。

- 网络安全:配置防火墙、禁用不必要的服务、加密敏感数据传输等。

- 软件更新与安全漏洞修复:定期更新操作系统和软件补丁、及时处理已知漏洞等。

- 日志管理:启用系统日志、监控日志信息、建立日志归档等。

- 文件和目录权限:配置文件系统和目录结构规范、限制文件和目录访问权限等。

- 数据备份与恢复:定期备份和恢复系统数据和设置等

为了进行 Windows 安全基线检查,可以使用 Microsoft Security Compliance Toolkit 工具,该工具包

含安全基线和最佳实践检查工具,并提供安全配置模板和分析报告。此外,还可以使用第三方商业化工

具,例如 SolarWinds、McAfee 等,来帮助进行 Windows 安全基线检查。

中间件基线规范(APACHE)

Apache 是一款常用的 Web 服务器软件,为了保障其安全可靠地运行,可以制定中间件基线规范。以下

是 Apache 中间件基线规范的一些重要措施:

- 版本号管理:定期检查并更新 Apache 版本,及时安装最新版本的补丁与安全更新。

- 配置文件规范:对 Apache 的配置文件进行规范化和审计,限制网站访问权限、禁止目录浏览等。

- 日志管理:启用 Apache 访问日志和错误日志,定期清理日志文件并做好备份、归档等工作。

- 安全加固:如禁用不必要的模块、关闭 TRACE 请求响应、限制 HTTP 方法等。

- SSL/TLS 加强:设置 TLS 选项、开启 HSTS、使用证书身份验证等。

- 防火墙和反向代理策略:通过防火墙等技术来过滤恶意流量,使用反向代理策略限制直接连接到

Web 服务器的 IP 地址。 - 应用安全:对 Web 应用程序进行安全审计,确保程序的漏洞被修复、未受到攻击等。

需要注意的是,以上这些措施只是 Apache 中间件基线规范的一部分,实际操作中还需要根据具体情况

进行评估和调整。同时,要保障 Apache 服务器的安全性和可靠性,还需要定期备份数据、优化性能等

工作

中间件常见漏洞

中间件是指应用程序和操作系统之间的软件组件,常见的中间件漏洞有以下几种:

- Web服务器漏洞:针对Web服务器(如Apache、Nginx)的攻击通常包括利用目录遍历、文件包

含、SQL注入等技术。 - 数据库漏洞:数据库(如MySQL、Oracle、SQL Server)的漏洞通常涉及未授权的访问、SQL注入

等方面。

公众号:WIN哥学安全 - 应用服务器漏洞:应用服务器(如Tomcat、JBoss、WebLogic)的漏洞通常会导致远程执行代

码、拒绝服务等问题。 - 消息队列漏洞:消息队列(如RabbitMQ、Kafka)的漏洞通常涉及未授权访问、拒绝服务等问题。

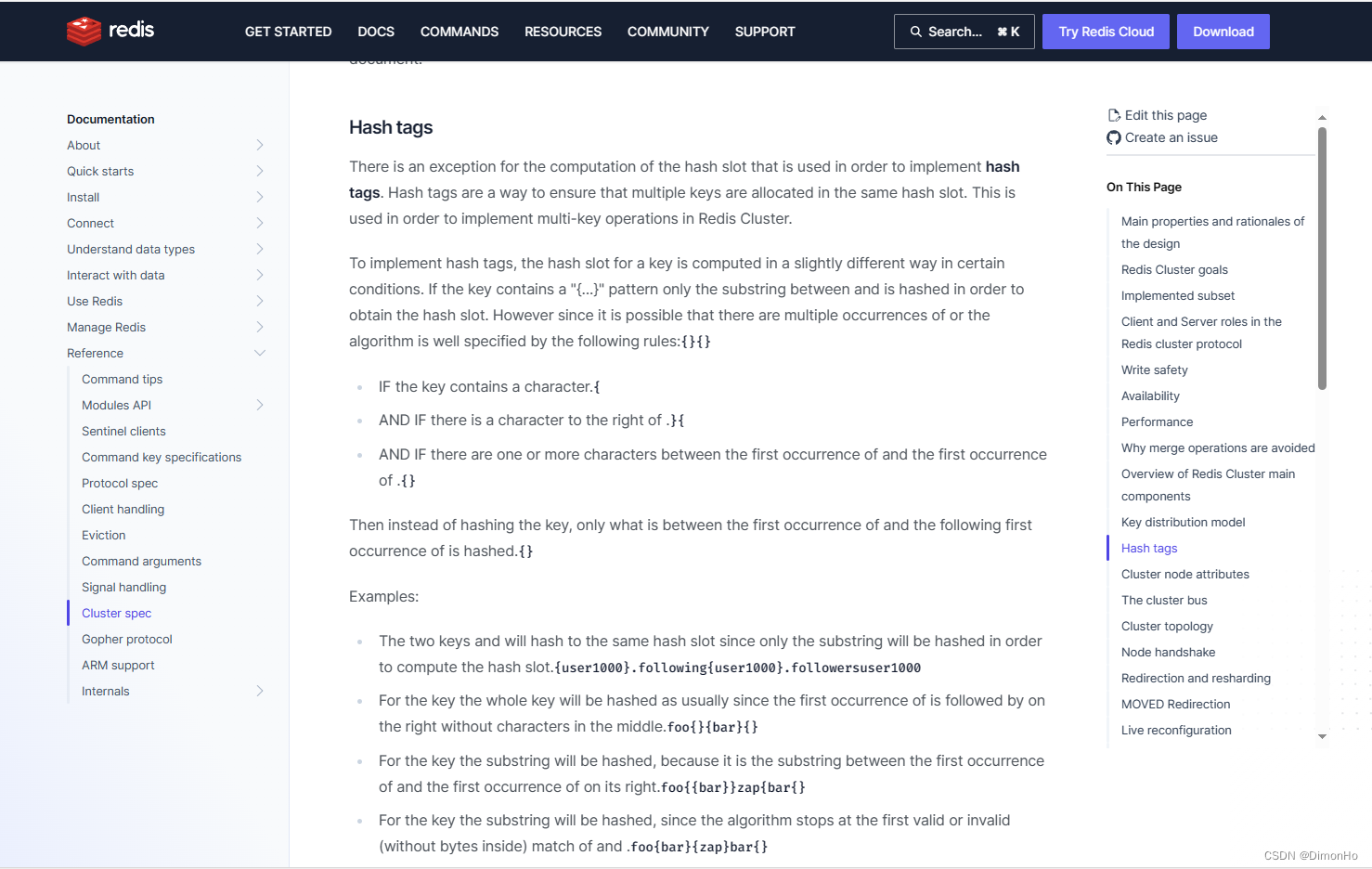

- 缓存服务器漏洞:缓存服务器(如Redis、Memcached)的漏洞通常包括未授权访问、命令注入等

问题。 - 中间件配置问题:中间件的错误配置也可能导致安全问题,比如弱密码、不安全的协议配置等。

需要注意的是,中间件漏洞是日益增多的,因此建议及时更新和修补中间件的安全漏洞。

常见中间件的配置文件路径

不同的中间件软件有不同的配置文件路径。以下是几种常见中间件软件的配置文件路径:

- Apache Web 服务器:httpd.conf 文件通常位于 /etc/httpd/ 或者 /usr/local/apache2/conf/ 目录

下。 - Nginx Web 服务器:nginx.conf 文件通常位于 /etc/nginx/ 或者 /usr/local/nginx/conf/ 目录下。

- MySQL 数据库:my.cnf 文件通常位于 /etc/mysql/ 或者 /usr/local/mysql/etc/ 目录下。

- PostgreSQL 数据库:postgresql.conf 和 pg_hba.conf 文件通常位于 /var/lib/pgsql/data/ 或者

/etc/postgresql//main/ 目录下。 - Oracle 数据库:initSID.ora 和 listener.ora 文件通常位于 $ORACLE_HOME/dbs/ 目录下。

- Tomcat 应用服务器:server.xml、context.xml 和 web.xml 文件通常位于 /conf/ 目录下。

- JBoss 应用服务器:standalone.xml 和 standalone-full.xml 文件通常位于 /standalone/configuration/ 目录下。

需要注意的是,这些路径可能会根据不同的操作系统而有所不同,并且也会随着中间件版本的更新而变

化。因此,在进行中间件配置时,建议查询官方文档或参考相关文献以获取最新的配置文件路径信息。

常用的安全工具以及常见的设备

常用的安全工具和设备有很多,以下是其中一些常见的:

- 防火墙(Firewall):防火墙可以过滤网络流量,保护网络不受外部攻击。常见的防火墙包括硬件

防火墙和软件防火墙。 - 入侵检测系统(Intrusion Detection System, IDS):IDS 可以监控网络流量、检测恶意行为和入

侵事件,并向管理员发出警报。 - 入侵防御系统(Intrusion Prevention System, IPS):IPS 可以在 IDS 的基础上主动预防入侵事

件,并进行自动化响应。 - 统一威胁管理平台(Unified Threat Management, UTM):UTM 是一种集成了防火墙、

IDS/IPS、VPN、反病毒等多种功能的综合性安全解决方案。 - 脆弱性扫描器(Vulnerability Scanner):脆弱性扫描器可以发现系统中可能存在的漏洞,并提供

修补建议。 - 安全信息和事件管理系统(Security Information and Event Management, SIEM):SIEM 可以对

安全事件和日志数据进行收集、分析和报告,帮助管理员更好地了解和响应安全事件。 - 代理服务器(Proxy Server):代理服务器可以过滤流量、检查内容和访问控制,提供额外的安全

保护。 - 负载均衡器(Load Balancer):负载均衡器可以平衡网络流量,分担服务器负载,提高网络性能

和可用性。 - 加密设备:加密设备可以对数据进行加密处理,防止数据被窃取或篡改。

需要注意的是,以上只是其中一些常见的安全工具和设备,实际应用中还有很多其他的安全工具和设

备。在选择和使用安全工具和设备时,需要根据具体情况进行评估和选择,并确保其符合实际需求和安

全标准。

威胁情报库

- 微步在线(ThreatBook):微步在线是国内领先的网络安全威胁情报服务提供商,其威胁情报库

包括恶意软件、攻击源IP、域名等方面的信息。 - 国家互联网应急中心(CNCERT):CNCERT 是中国政府统一组织和协调全国互联网安全工作的部

门,其威胁情报库包括漏洞、恶意代码、攻击事件等方面的信息。 - 安恒威胁情报中心(ATIS): ATIS 是安恒信息安全研究院旗下的威胁情报中心,其威胁情报库涵

盖了APT攻击、Web攻击、恶意邮件、移动恶意软件等方面的信息。 - 漏洞盒子(KnownSec):漏洞盒子是一家致力于网络安全防御和攻防技术研究的公司,其威胁情

报库包括漏洞、恶意代码等方面的信息。 - 360威胁情报中心(360 TI Center):360 威胁情报中心聚焦于威胁情报、安全事件响应和恶意代

码研究等领域,其威胁情报库包括APT攻击、恶意URL等方面的信息。

需要注意的是,以上威胁情报库只是其中一部分,实际应用中还有很多其他的威胁情报库。在使用威胁

情报库时,需要根据具体需求进行评估和选择,并确保数据来源可靠、及时和准确。

怎么发现有没有被攻击?

发现自己是否被攻击是网络安全管理中非常重要的一环。以下是几种常见的发现被攻击的方法:

- 安全日志监控:对系统和应用程序的安全日志进行监控,可以及时发现异常活动和安全事件。例

如,登录失败、异常访问、恶意软件入侵等。 - 网络流量分析:通过对网络流量进行监控和分析,可以发现可能存在的攻击行为。例如,大量来自

某个 IP 地址或特定端口的流量、恶意脚本和代码注入等。 - 主机基线监测:通过对应用程序、操作系统和数据文件等资源进行基线监测,可以及时发现可能存

在的异常变化和不正常的活动。 - 脆弱性扫描:通过使用脆弱性扫描工具,可以发现系统中可能存在的漏洞,并提供修补建议。

- 威胁情报监测:通过使用威胁情报库和服务,可以了解到当前存在的威胁活动,及时采取防御措

施。 - 安全演练:通过进行安全演练,可以模拟真实的攻击场景,评估自身的安全状态,及时发现和修复

存在的问题。

需要注意的是,以上方法只是其中一部分,实际应用中还有很多其他的发现被攻击的方法。在进行网络

安全管理时,需要综合使用多种方法,并不断更新和完善自身的防御措施,以提高安全水平和减少被攻

击的风险