6. RedHat认证-基于公钥的认证方式

主要学习客户端访问服务端的时候,免密登录这一方式

注意: 免密登录只是基于公钥认证的一个附带属性(基于公钥认证的方式更加安全,防止黑客暴力破解)

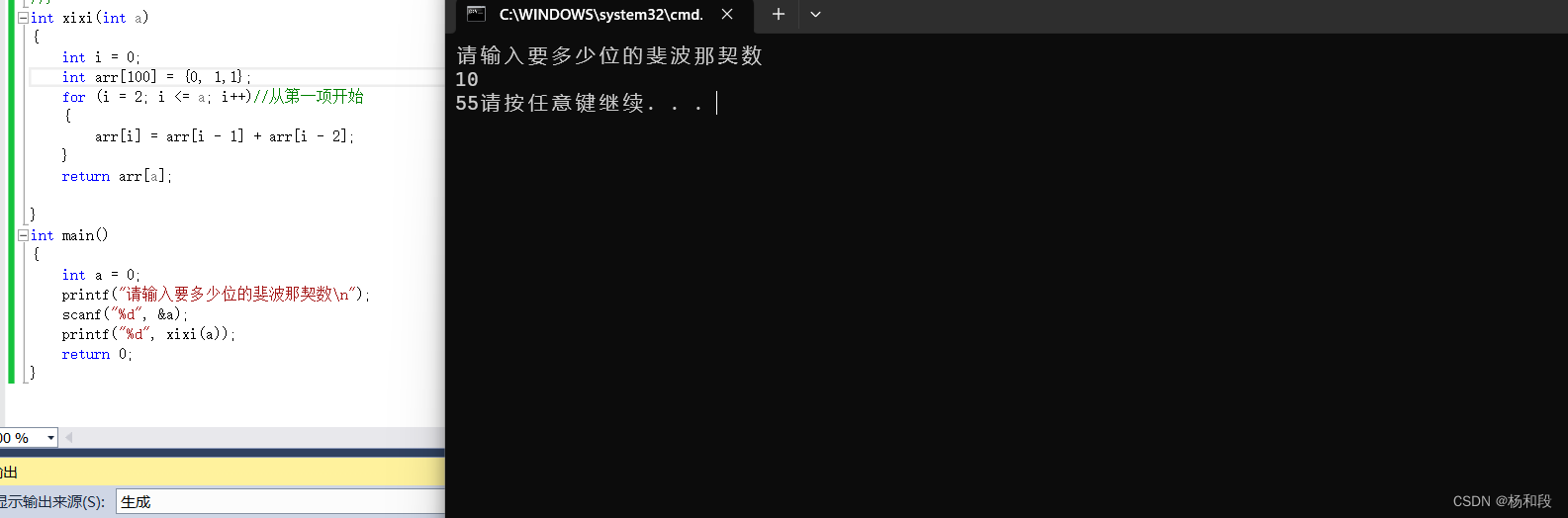

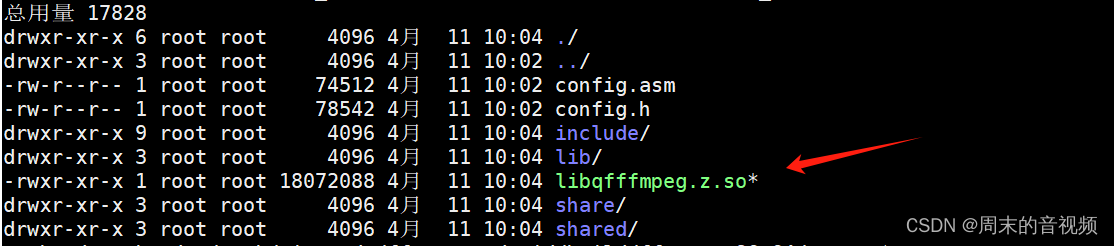

第一步:将客户端生成的秘钥传送到服务器

在客户端通过ssh-keygen 命令 生成秘钥。

# 第二步,上传到服务器

在配置文件里有一个目录。上传到这个目录底下就可以了

[root@Freedom .ssh]# vim /etc/ssh/sshd_config

AuthorizedKeysFile .ssh/authorized_keys # 客户端公钥存放位置然后将 .ssh/id_ras.pub 的里面的内容拷贝到 .ssh/authorized_keys文件下(没有authorized_keys文件就新建一个)然后就可以免密登录了

![【学习笔记】C++每日一记[20240513]](https://img-blog.csdnimg.cn/direct/f1651c6ec3a043bea390f94075a34654.png)