安全运维运营(Security Operations,SecOps)是指在信息安全管理中负责监控、检测、响应和恢复安全事件的一系列运营活动。它旨在保护组织的信息系统和数据免受安全威胁和攻击的损害。

通过有效的安全运维运营,组织可以及时发现和应对安全威胁,减少安全事件对业务的影响,提高信息系统和数据的安全性和可靠性。

8.1 帐号权限管理

纷享销客建立了完善的内部帐号管理体系,该体系涵盖了帐号创建、调整及废止的全方位流程,并辅以严格的技术监管措施。

在此框架内,我们依据员工的具体工作内容,细化了不同的角色定位,并据此为每位员工分配了与其职责紧密相关的最小权限角色。

这确保了每位帐号持有者只能访问到其权限范围内的资源,有效防范了信息泄露的风险。

此外,我们还建立了定期审查机制,对各类帐号进行严密监控,一旦发现帐号权限与其工作职责不符,将立即进行纠正,以确保整个系统的安全稳定运行。

8.2 运维接入安全

为了确保纷享销客CRM系统的稳定运行,我们的运维团队需要定期登录服务器及内部管理系统进行必要的维护和故障处理。

在此过程中,运维人员必须通过堡垒机进行接入,并采用多因子认证(MFA)方式以确保登录的安全性,有效防止非法访问。

若运维人员身处公司外部网络,则需先通过VPN建立安全连接,再经由堡垒机登录,从而确保整个操作过程的安全性。

8.3 安全漏洞管理

纷享销客对于系统中运用的每一技术组件,都设立了严谨的安全基准线,从而确保所有使用的组件均处于安全稳定的版本状态。

同时,我们始终保持着对业界安全动态的敏锐关注,一旦发现包括0day漏洞在内的任何安全隐患,我们的专业安全团队会依据既定的安全事件管理规范,迅速启动漏洞应对机制。

团队将依据漏洞的严重程度以及业务影响分析,制定出针对性的漏洞修复方案并快速执行,以确保系统的整体安全性得到及时而有效的保障。

8.4 安全事件管理

纷享销客已建立详尽的安全事件管理制度,该制度对安全事件进行了明确分类与分级,旨在为安全团队提供明确的处理指南,确保安全事件得到迅速且有效的应对。此外,公司还致力于不断完善安全感知系统,以便能够迅速识别各类安全事件。全面的日志系统则为我们提供了追踪事件源头和影响范围的能力,从而确保风险能够被及时隔离,并采取适当的安全处置措施。

安全事件管理制度详细规定了安全事件发生时的通报流程。

一旦事件满足通报条件,安全团队将立即启动通报机制,并依据安全事件管理制度,将事件及时、准确地通报给相关方。

8.5 业务连续性管理与灾难恢复

8.5.1 高可用架构设计

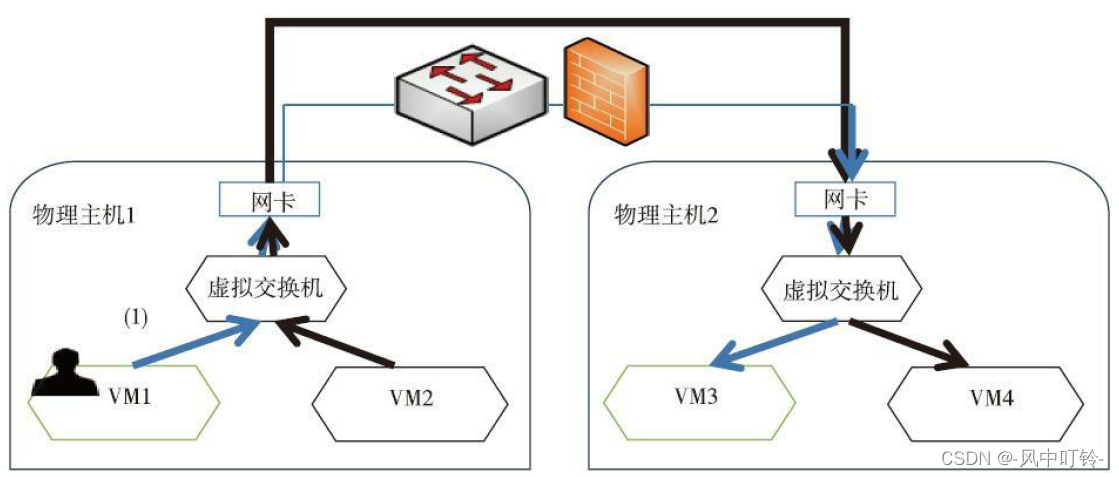

纷享销客采取了严谨的“两地三中心”部署架构,通过多线路接入策略,在全球范围内精心布局接入点。

这种部署方式显著增强了系统的容错能力,即便单点接入出现故障,也能迅速切换到其他可用节点,确保全网服务的连续性和稳定性,从而实现了高达99.9%的服务可用性。

在应用层面,我们采用容器集群部署方式,并将集群细分为多个独立的set,以增强系统的横向扩展能力和高可用性。每个应用均设计为多副本冗余架构,即便某个节点出现故障,其它副本也能迅速接管服务,避免了大面积的服务中断。

在数据库层面,我们采用了先进的1主2从或1主1从部署模式,为核心数据提供了准实时的异地存储能力。

同时,我们实施了定期全量备份与增量备份相结合的策略,确保数据的完整性和可靠性达到极高的标准,即数据可靠性达到10个9。

8.5.2 数据备份与灾难恢复

纷享销客CRM系统的数据存储机制极为完备,系统内的数据都具备全量备份与增量备份的双重保障,同时,我们还实施了异地数据备份策略。

这些措施共同构成了我们强大的数据恢复能力,最大程度地降低了数据损失的可能性。

为了持续提高数据恢复的效率与准确性,我们定期进行数据恢复演练。

这些演练不仅验证了预先制定的数据恢复措施的有效性,还帮助我们不断优化数据恢复措施和流程。通过持续的改进,我们确保了在面对任何突发情况时,都能迅速、准确地恢复数据,从而保障了业务的连续性与稳定性。

8.5.3 业务连续性保障

经过精心策划与组织,纷享销客已建立一套系统的业务连续性管理规范。为确保规范的有效实施,特别成立了以公司技术决策委员会为核心的业务连续性管理小组。针对CRM系统,我们进行了深入细致的风险分析与业务影响评估,旨在全面识别潜在风险并评估其对业务的具体影响。

在此基础上,我们制定了多层次、多维度的防范措施,并实施了针对性的风险处理与恢复策略,以确保在风险发生时能够迅速应对,保障业务的连续稳定运行。为了进一步验证风险处理与恢复策略的有效性,我们特别制定了业务连续性演练计划。

通过定期模拟风险场景,进行实操演练,我们能够在实战中检验策略的可行性,并及时发现问题与不足。

演练结束后,我们会进行详细的复盘分析,针对演练中暴露出的问题制定改进措施,并将这些改进措施及时纳入风险处理与恢复策略中,实现业务连续性工作的持续优化与提升。

通过这样的闭环管理,我们不仅能够持续加强系统的抗风险能力,还能够显著提升业务的连续性,确保公司在面对各种风险挑战时能够保持稳健、高效的运营状态。