使用tail指令,可以动态查看日志信息。

(tail -f /var/log/secure或messages)

使用>符号,可以清空日志内容,不删除文件本身。

禁用root用户为以下步骤:

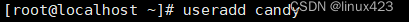

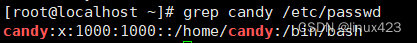

首先使用useradd创建用户(可以修改为其他名字,我在这里用candy用户示例)

useradd candy

使用grep查看用户信息

grep candy /etc/passwd

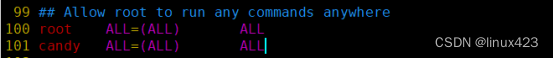

进入visudo添加root用户权限。

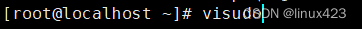

visudo

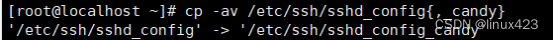

使用cp指令,备份ssh服务端配置文件。

cp -av /etc/ssh/sshd_config{,_candy}

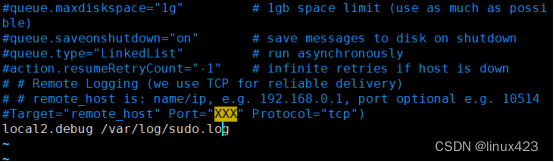

配置用户日志:

进入/etc/rsyslog.conf添加

local2.debug /var/log/sudo.log

debug 是一个日志级别

local2 是一个日志设施

/var/log/sudo.log这个是日志路径

用于存储匹配上述设施和级别的日志消息

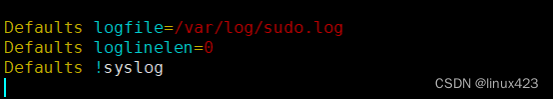

使用visudo,加入以下脚本:

Defaults logfile=/var/log/sudo.log

这条指令告诉 sudo 将日志记录到 /var/log/sudo.log 文件中。

Defaults loglinelen=0

这条指令设置了日志行长度的限制。当 loglinelen 设置为 0 时,表示不限制日志行的长度,整行命令(包括任何参数)都会被记录到日志文件中。

Defaults !syslog

这条指令明确禁用了通过 syslog 记录 sudo 活动的功能。当您设置了 logfile 选项时,通常也会禁用 syslog 记录,以确保日志只写入到指定的文件中。

添加至文件末行即可

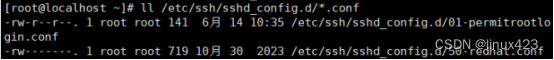

首先进入/etc/ssh/sshd_config查看*.conf文件路径

vi /etc/ssh/sshd_config

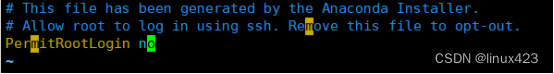

使用vim或vi编辑器编辑,/etc/ssh/sshd_config.d/01-permitrootlogin.conf将 PermitRootLogin yes 修改为PermitRootLogin no

vi /etc/ssh/sshd_config.d/01-permitrootlogin.conf

使用systemctl 重新加载sshd服务。

systemctl reload sshd

查看日志会显示失败信息。

(tail -f /var/log/messages与secure)

登录root用户会失败。