- 访问http://靶机IP/web1/,获取flag值,Flag格式为flag{xxx};

可能会跳转8000端口删除进入80端口

进入后点击侦查一下,这里乱码了,我们点击查看是一个柯南,web但这是一个web题目肯定不是隐写术,所以说题目的意思是让我们再想想,我们使用dirb扫描发现一个bak备份文件,进行访问审查页面发现flag

Flag:You_are_So_careful!

- 访问http://靶机IP/web2/,获取flag值,Flag格式为flag{xxx};

访问web,我们看到:你知道刚才发生了什么吗?题目的意思是网页的访问过程中有猫腻

我们使用burp抓包查看这个网页的访问过程

我们需要查看访问过程的是web2并不是web2/idnex.html,index是加载之后的所以查看web2的访问过程发现了flag

Flag:It_Was_Redirected_Htmlfile

- 访问http://靶机IP/web3/,获取flag值,Flag格式为flag{xxx}

提示我们需要本地登录

.

.

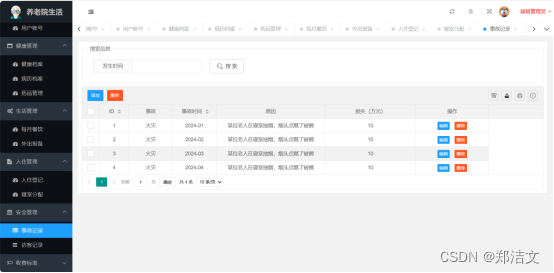

我们使用burp添加X-Forwarded-For:127.0.0.1,但是在请求头发现1了

isadmin=0判定是否为admin登录的我们修改为1

FLAG:Congratulations_on_getting_another one

- 访问http://靶机IP/web4/,获取flag值,Flag格式为flag{xxx};

我们进行登录发现可能存在注入,尝试进行注入成功获取到当前的表明为 blind

继续·注入发现flag

Flag:blindtest

- 访问http://靶机IP/web5/,获取flag值,Flag格式为flag{xxx};

访问后根据表LFI发现可能是本地文件包含,经过测试,使用为协议php://filter读取当前页面,在当前页面发现flag值

输入框内输入php://filter/read=convert.base64-encode/resource=index.php

提交后会返回一串base64编码,我们进行解密

发现flag并且发现此base64加密为网页的源代码

Flag:Just_a_simple_file_include

- 访问http://靶机IP/web6/,获取flag值,Flag格式为flag{xxx};

根据题目上传图片提示需要上传php,上传php提示需要图片

那么就是图片马,通过抓包发现这个上传路径是可控的,猜测这里存在00截断

我们上传的文件名为1.png保存的路径为/uploads/1.php%00 接着我哦们鼠标选中%%00右键选择Convert selection >URL>URL-docode进行解码,因为这里我们要输入不可见字符,而可见字符是不能输入的,由于不可见字符00的url编码为%00,因此我们需要%00进行一个解码,就是一个不可见字符了

解码后再次发送得到flag值

Flag:upLoads_ls_SSO_easY!