李明:“最近看到不少关于信息泄露的新闻,真是让人担忧。咱们在工作中,稍有不慎就可能触碰到泄密的雷区啊。”

王芳:“确实,网络安全无小事。尤其是我们这种经常需要处理敏感信息的岗位,更得小心谨慎。那你有什么好的防泄密方法吗?”

李明:“我正好整理了一些防泄密的招数,还有几款实用的软件推荐给你。咱们一起来学习学习吧!”

上网防泄密,这些雷区不要碰!

雷区一:随意点击未知链接

在邮件、短信或社交媒体中,经常会收到来自未知来源的链接。这些链接可能隐藏着恶意软件,一旦点击,个人信息和数据就可能被窃取。

防范策略:不随意点击未知链接,特别是要求输入账号密码的链接。对于可疑链接,应先通过官方渠道核实其真实性。

雷区二:公共Wi-Fi下的数据传输

在公共场所使用未加密的Wi-Fi进行数据传输,如同在开放的大街上喊话,极易被黑客截获。

防范策略:尽量避免在公共Wi-Fi下进行敏感信息的传输,或使用VPN(虚拟私人网络)等加密工具保护数据传输安全。

雷区三:弱密码或密码复用

使用简单密码或在不同平台重复使用同一密码,大大降低了账户的安全性。一旦一个账户被攻破,其他账户也将面临风险。

防范策略:采用强密码策略,结合大小写字母、数字和特殊符号创建复杂密码,并定期更换。同时,避免在不同平台使用相同密码。

九招教你如何防泄密

招数一:启用双重认证

双重认证(2FA)为账户安全增加了一层额外的保护。除了密码外,还需要通过短信验证码、指纹识别或硬件令牌等方式进行验证。

招数二:定期备份重要数据

定期备份重要数据至安全的存储介质,如加密的移动硬盘或云存储服务。这样,即使数据丢失或被加密勒索,也能迅速恢复。

招数三:使用加密软件

针对文件和数据传输过程中的泄密风险,推荐使用专业的加密软件。

以下是几款值得一试的加密软件:

1. 域智盾软件

受众指数:★★★★★

特点:

-

功能全面:软件集数据加密、权限管理、审计监控于一体,提供了一站式的数据保护方案。

-

透明加密:支持透明加密技术,对内部文件实施实时加密,不影响员工正常使用。

-

审计日志:详尽的审计日志帮助管理者快速发现并应对潜在安全威胁。

功能:

-

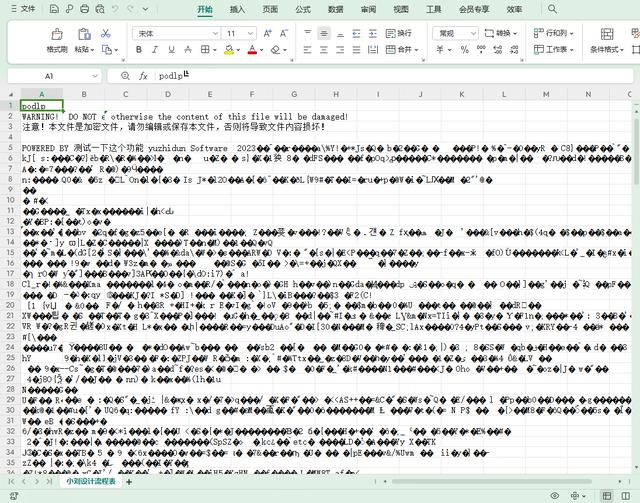

文件加密技术:

采用国密256加密算法,对数据进行加密处理,确保数据在存储、传输和使用过程中的安全性。

透明加密技术,使加密文件在公司内部正常使用,离开特定环境则打开是乱码状态。

-

权限控制:

根据岗位和部门设置不同的权限,确保数据不会被无关人员访问。

支持对文件设置不同的操作权限,如打印、复制、修改、删除等,以及截屏、录屏等功能的控制。

-

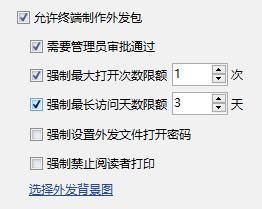

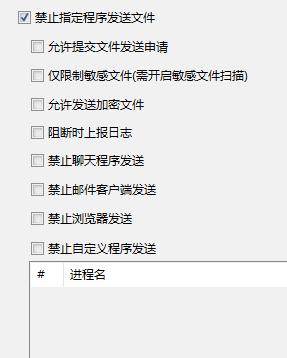

文件外发控制:

支持多种方式的文件外发,并对文件进行加密并设置打开的天数、次数和密码,以控制外发文件的二次扩散。

对外发文件的发送渠道进行控制,例如限制通过邮件、聊天工具等方式外发文件。

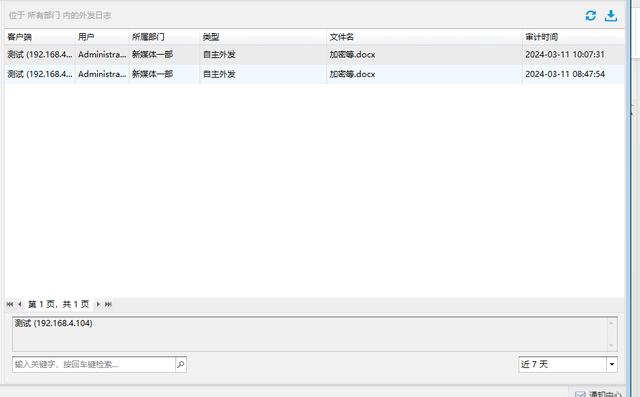

外发记录

-

敏感信息识别与警报:

扫描电脑上的文件和文档,识别和标记敏感信息,如机密文件、客户数据、财务信息。

当员工尝试处理这些敏感数据时,软件会发出警报并采取相应的措施。

-

文件审计与记录:

文件操作记录:

文件备份:

2. BitLocker To Go

功能介绍(注意:BitLocker本身是针对Windows系统全盘加密,但BitLocker To Go是其针对USB等移动存储设备的加密功能):

BitLocker To Go是Windows系统自带的一个功能,允许用户对USB驱动器进行加密。

一旦加密,只有拥有正确密码或密钥的用户才能访问USB驱动器上的数据。

这对于需要经常携带敏感数据移动办公的用户来说非常实用。

3. Boxcryptor

功能介绍:

Boxcryptor是一款跨平台的云存储加密工具,支持多种云存储服务(如Dropbox、Google Drive等)。

它能在用户上传文件到云存储之前自动加密文件,并在下载时自动解密。

这样,即使云存储服务商的数据被泄露,用户的文件内容也依然保持安全。

4.VeraCrypt

功能介绍:

VeraCrypt是一款开源的磁盘加密工具,支持创建加密的虚拟磁盘和加密整个硬盘。

它采用AES加密算法,具有高度的安全性和灵活性。

用户可以根据需要设置不同的加密参数和密钥长度,确保数据的安全。

招数四:限制文件访问权限

确保只有授权人员能够访问敏感文件。在操作系统或文件管理系统中设置适当的访问权限,防止未经授权的访问和修改。

招数五:警惕钓鱼攻击

钓鱼攻击是黑客常用的一种手段,通过伪造合法网站或发送伪装邮件来诱骗用户输入敏感信息。要保持警惕,不轻易相信陌生来源的邮件或网站。

招数六:安装杀毒软件

定期更新并运行杀毒软件,以检测和清除可能存在的恶意软件和病毒。杀毒软件能有效阻止恶意软件的入侵和数据的窃取。

招数七:培训员工安全意识

定期对员工进行网络安全培训,提高他们的安全意识。让员工了解常见的网络威胁和防范措施,减少因人为失误导致的泄密事件。

招数八:使用安全的通信工具

选择加密的通信工具进行敏感信息的传输,如Signal、Telegram等。这些工具采用端到端加密技术,确保通信内容的安全性和隐私性。

招数九:定期审计和检查

定期进行安全审计和检查,评估现有的安全措施是否有效,及时发现并修复潜在的安全漏洞。这有助于确保网络环境的持续安全。

以上就是小编木子分享的全部内容了,如果还想了解更多内容,可以私信评论小编木子哦~