1. 证书定义与意义

民航管理局无人机运营合格证(以下简称“合格证”)是对符合民航法规、规章及标准要求的无人机运营单位或个人进行资质认证的重要证明。该证书旨在确保无人机运营活动的安全、有序进行,保护国家空域安全,维护公众利益。获得合格证不仅是对运营者专业能力和安全管理水平的认可,也是其合法开展无人机商业运营活动的必要条件。

2. 申请条件与流程

申请条件

运营单位资格:申请单位需为合法注册的企业或组织,具备独立承担民事责任的能力。

人员配置:拥有符合要求的无人机驾驶员、维修人员及管理人员,且相关人员需持有相应的资质证书。

设备条件:所使用的无人机及其配套设备需符合国家及行业标准,通过必要的适航审查或认证。

安全管理体系:建立并有效运行无人机运营安全管理体系,确保运营活动符合安全要求。

申请流程

1. 了解法规要求:深入学习民航管理部门关于无人机运营的法规、规章及标准。

2. 准备申请材料:根据要求整理并提交相关申请材料,包括但不限于企业资质证明、人员资质证书、设备适航证明、安全管理体系文件等。

3. 提交申请:通过民航管理部门指定的渠道提交申请,并缴纳相应费用。

4. 初审与受理:民航管理部门对申请材料进行初审,符合要求的予以受理,进入后续审核阶段。

5. 现场检查与评估:对申请单位进行现场检查,评估其运营条件、人员资质、设备状况及安全管理体系运行情况。

6. 审批与发证:根据审核评估结果,民航管理部门作出是否颁发合格证的决定,并向符合条件的申请单位颁发证书。

3. 资料准备与提交

申请无人机运营合格证需准备并提交一系列资料,包括但不限于:

企业法人营业执照或事业单位法人证书复印件。

无人机驾驶员、维修人员及管理人员的资质证书复印件。

无人机及其配套设备的适航证明或产品合格证。

安全管理体系文件(包括但不限于安全管理手册、应急预案、培训制度等)。

运营计划及风险评估报告。

其他可能需要的证明材料(如合作协议、保险凭证等)。

4. 审核与评估

民航管理部门对申请材料进行严格审核,重点评估申请单位在运营条件、人员资质、设备状况及安全管理体系等方面的符合性。同时,进行现场检查,实地验证申请单位的实际情况与申请材料的一致性。评估过程中,民航管理部门将综合考虑各种因素,确保审核评估的公正性、准确性和科学性。

5. 安全管理体系

安全管理体系是无人机运营单位实现安全运营的重要保障。申请单位需根据民航管理部门的要求,建立并有效运行安全管理体系,包括但不限于:

制定安全管理手册,明确安全管理职责、流程和要求。

建立风险评估机制,对运营过程中可能遇到的风险进行识别、评估和控制。

制定应急预案,提高应对突发事件的能力和效率。

加强人员培训和管理,确保所有相关人员具备必要的专业知识和技能。

定期对安全管理体系进行内部审核和管理评审,持续改进和完善。

6. 培训与资质要求

无人机运营单位需确保其驾驶员、维修人员及管理人员具备相应的资质和能力。驾驶员需通过民航管理部门认可的培训机构进行专业培训,并取得相应的驾驶员执照;维修人员需具备相应的维修技能和经验,并取得维修资格证书;管理人员则需熟悉无人机运营的相关法规和标准,具备有效管理运营活动的能力。

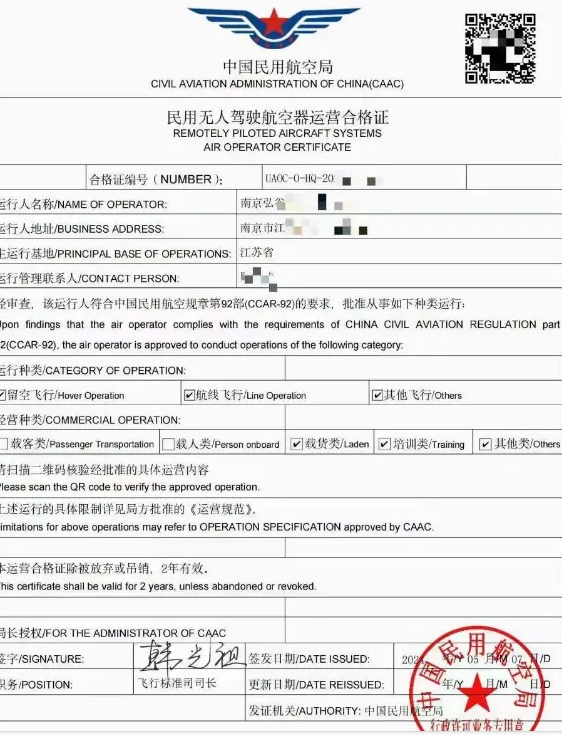

7. 证书颁发与管理

经过审核评估合格后,民航管理部门将向申请单位颁发无人机运营合格证。证书有效期一般为一定的年限(如两年或三年),到期后需重新申请续期。在证书有效期内,民航管理部门将对持证单位进行定期或不定期的监督检查,确保其持续符合安全运营要求。若发现持证单位存在违法违规行为或不再符合安全运营条件的,将依法撤销或注销其合格证。

8. 合规运营与监管

持证单位应严格遵守民航管理部门关于无人机运营的法规、规章及标准要求,确保运营活动的合规性。同时,应加强与民航管理部门的沟通联系,及时报告运营中遇到的问题和困难,并积极配合民航管理部门的监督检查工作。民航管理部门将加强对无人机运营活动的监管力度,建立健全监管机制,严厉打击违法违规行为,维护国家空域安全和公众利益。