基于 B2B 的医疗保健系统中大数据信息管理的安全和隐私问题分析

1、引言

1-1 医疗大数据的特点

10 V模型:在医疗领域,大数据的特点被描述为10 V,包括价值(Value)、体量(Volume)、速度(Velocity)、真实性(Veracity)、多样性(Variety)、有效性(Validity)、可行性(Viability)、波动性(Volatility)、脆弱性(Vulnerability)和可视化(Visualization)。

- 价值:处理后数据的重要性。

- 体量:数据生成的复杂性和数量。

- 速度:数据生成、存储和传输的速度。

- 真实性:数据的可信度。

- 多样性:数据的类型,包括结构化、半结构化和非结构化数据。

- 有效性:数据的准确性。

- 可行性:在大量数据中找到相关信息的能力。

- 波动性:数据随时间变化的相关性。

- 脆弱性:系统对安全攻击的脆弱性。

- 可视化:数据的隐私保护和呈现方式。

1-2 相关研究

- 安全与隐私:研究了大数据在B2B医疗技术中的安全和隐私问题,包括数据安全生命周期、安全和隐私方法、不同国家的数据保护法律。

- 应用与挑战:分析了大数据技术在公共健康、行为模式、治疗监控等方面的应用,以及在B2B医疗领域采用大数据技术可能面临的挑战。

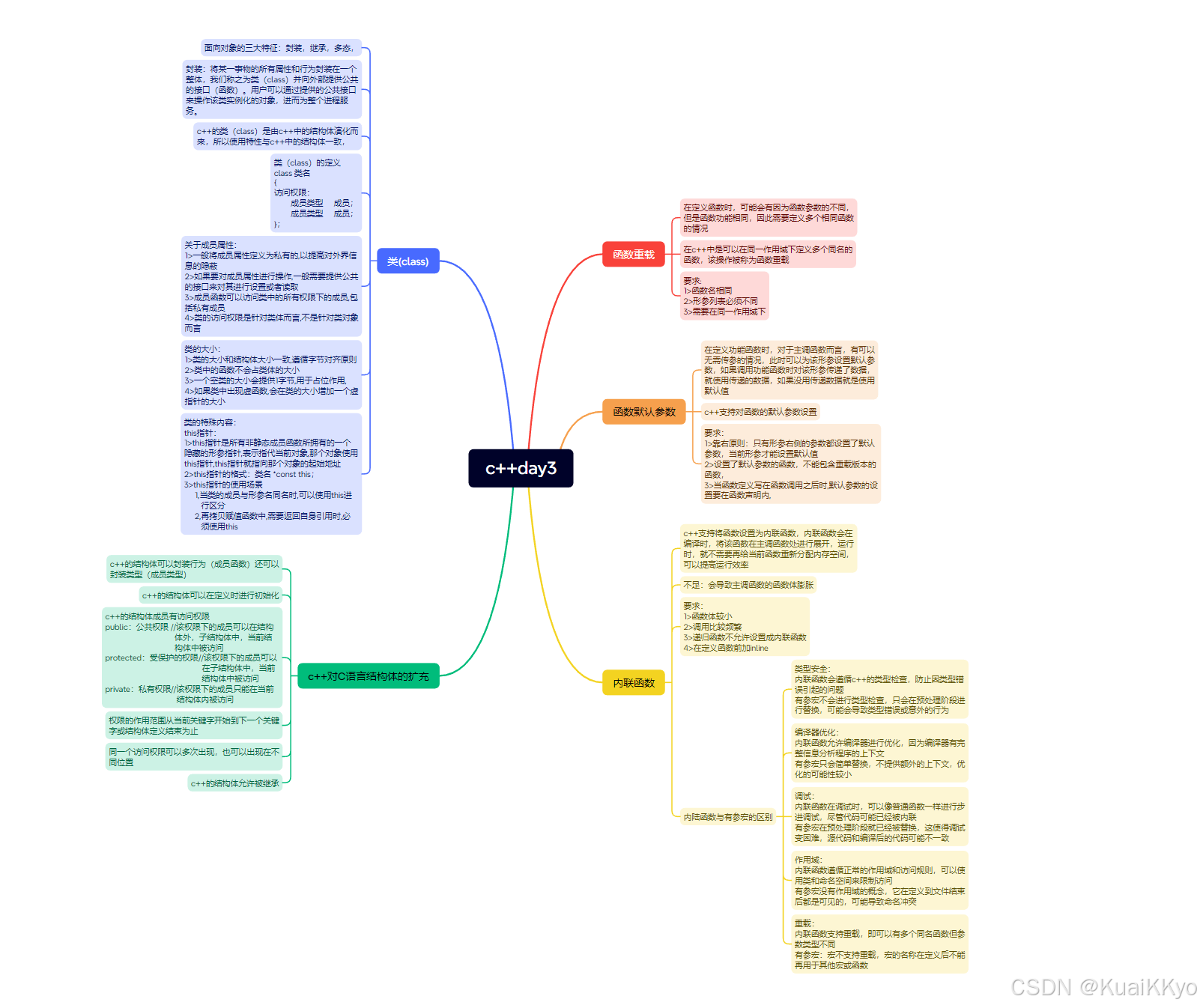

2、医疗大数据的发展

在医疗大数据领域,B2B(Business-to-Business)基于的医疗保健部门的发展可以划分为五个时代,每个时代都受到当时新兴技术的影响。

-

医疗保健1.0:

- 特点:这是B2B医疗保健系统的起始阶段,主要依赖基本的卫生措施,如卫生、疫苗接种和地方病调查。

- 例子:1830年,英国政府在发现水源污染与地方病之间存在证据后,开始向每家每户提供管道水。

-

医疗保健2.0:

- 特点:随着工业革命的到来,医疗保健部门的发展也得到了推动。大型机器使得药品的大规模生产成为可能,医院变得更加专业化,招募了更多训练有素的人员来处理紧急情况。

- 进步:药品的可获得性增加,新研究的开展,以及对专业人员的需求增加。

-

医疗保健3.0:

- 特点:信息技术的发展标志着这一时代的开始。快速的计算设备能够比人类更快地分析医疗数据,互联网的发展促进了医学领域的研究。

- 成就:通过研究,可以更容易地收集各种疾病的数据,从而开发新药。

-

医疗保健4.0:

- 特点:数字技术如人工智能(AI)、物联网(IoT)传感器和用户界面被用来处理B2B医疗保健数据。

- 技术应用:利用新技术如基因型和RNA表达进行分子诊断,使用机器人技术进行更精确的手术,以及通过不同的电子设备实现B2B医疗保健的定制化。

- 现状:这一阶段仍在发展中,存在许多正在研究的漏洞。

-

医疗保健5.0:

- 特点:第五代通信技术是医疗保健5.0网络架构的核心,用于连接各种医疗硬件。

- 技术应用:自动化和AI作为医疗保健5.0中最有前景的两项技术,有能力革新整个行业。包括在线培训焦虑患者在内的准确和系统的疾病检测。

3、优势

3-1 降低医疗成本和时间:

- 传统的以疾病为中心的诊疗流程耗时且成本高昂。

- B2B医疗大数据提供了大量数据,使医生能够更快地分析和预测患者的疾病,从而减少治疗时间和成本。

3-2 减少后期治疗成本:

- 疾病治疗是一个长期过程,B2B医疗大数据通过分析患者的医疗记录,识别需要额外关注的病人。

- 这有助于改善患者的健康状况,同时减少医疗费用。

3-3 改善客户服务:

- B2B医疗大数据收集患者的医疗记录、就诊频率、所需资源等信息。

- 通过分析这些数据,医院可以重新安排人力和资源,提高经济效率,满足患者需求。

3-4 实时分析:

- 在医疗4.0时代,患者使用智能设备监测日常健康数据。

- 通过分析这些健康记录,可以对患者的健康状况进行早期预警,用于医院分析和研究。

3-5 新的治疗方法:

- B2B医疗大数据包含了患者所有治疗相关的记录。

- 医生可以通过分析现有治疗效果,检查对新治疗方法的反应。

- 如果旧的治疗计划没有进展,医生可以通过最少的测试制定新的治疗计划。

3-6 处理原始数据:

- B2B医疗数据由大型医院、小型诊所、实验室、智能设备等生成,但这些数据通常是原始形式。

- 通过大数据处理技术,这些数据被处理后用于制定B2B医疗政策,医生可以为患者制定更具成本效益的治疗计划。

- 大数据处理可以作为B2B医疗专业人员与原始收集数据之间的桥梁。

3-7 流行病预测:

- 医疗保健大数据包括实时患者记录以及流行病的历史记录。

- 通过比较这些不同的记录,可以轻松地进行流行病预测和制定安全计划。

- 医疗保健大数据有助于我们对抗任何类型的流行病或自然灾害。

4、应用

4-1 临床应用:

- 设备类型:临床B2B医疗设备,如基于云的心电图(ECG)机,使用人工神经网络算法分析心率并预测心脏疾病。

- 数据生成:这些设备在医院或诊所中使用,生成大量数据,帮助预测和监测疾病。

- 辅助治疗:例如,最新的糖尿病管理系统帮助患者选择合适的饮食并解答疑问,以及其他监测患者健康状况的设备。

4-2 非临床应用:

- 设备类型:非临床B2B医疗设备,如物联网(IoT)设备和小型传感器,不直接用于临床治疗,但有助于维持患者健康,降低医疗和诊断成本。

- 健康监测:例如,人体活动监测设备使用压电晶体产生电荷,监测人体运动,如脚步、肘部等。

4-3 物流应用:

- 设备类型:物流B2B医疗设备,如多代理系统、智能垃圾桶和智能开关,用于数据的传输和处理,提高医院效率。

- 数据处理:这些设备处理和传输基于B2B的医疗数据,优化医疗流程。

5、工具

5-1 Attunity:

- 功能:支持使用H7消息传递标准通信的所有数据库的集成。

- 附加功能:可以作为查询处理和访问管理工具使用。

- 数据存储:使用基于虚拟数据的方法,通过向导将数据存储在对象存储中并进行连接。

5-2 Informatica:

- 功能:为B2B基础的医疗保健领域提供数据集成、数据管理和数据治理服务。

- 成本效益:以低成本提供服务。

- 患者互动:增强患者与B2B医疗保健领域的互动。

- 效率提升:通过连接云平台,加快索赔处理和更新权限申请的速度。

5-3 Jitterbit:

- 功能:允许医疗专业人员同时访问多个平台,以管理临床数据和工作流程数据。

- 患者护理:通过结构化和非结构化数据提供对治疗过程的更好理解,从而改善患者护理。

5-4 SnapLogic:

- 定位:首个针对临床数据和应用的集成平台即服务(iPaaS)。

- 特点:提供弹性和快速响应,使云中复杂应用的集成快速且成本低廉。

5-5 Pentaho:

- 功能:集成来自不同平台(如Hadoop、NoSQL等)的数据。

- 服务改进:通过遵循HIPAA和HL7标准,提高服务质量,减少医疗错误和成本。

5-6 Palantir:

- 功能:用于整合不同数据源与开源数据的工具。

- 质量提升:通过开发追踪临床程序的模型,提高B2B基础医疗保健领域的质量。

6、B2B医疗大数据中的隐私保护

6-1 保护法律

- GDPR(欧盟):2018年实施,提供数据删除权,允许数据跨国存储。

- PDPB(印度):与GDPR类似,但不允许数据本地化,不提供“被遗忘权”。

- IT Act(印度):提供受害者赔偿和对攻击者的监禁。

- PDBR(斯里兰卡):类似GDPR,但公共和私营公司的数据处理法规不同。

- PIPEDA(加拿大):规定了个人数据的收集、存储和使用的不同规则。

- PIPA(韩国):与GDPR类似,重点保护个人数据不被非法收集和使用。

- HIPAA(美国):1996年实施,保护公民健康信息,有隐私和安全规则。

- PDPA(阿根廷):2000年实施,适用于所有政府和私人组织,提供“被遗忘权”。

- 澳大利亚隐私原则:结合13个原则处理个人和私人数据,透明化数据收集和处理。

- BIA(巴西):2014年实施,未经同意不得收集和处理个人信息。

- 智利个人数据保护法:1998年实施,定义了哪些数据属于个人数据。

6-2 去标识化

- 一般化:将精确信息转换为一般信息,如将出生日期转换为月份或年份。

- k-匿名性:数据集中的记录之间保持相似性,降低重新识别的概率。

- L-多样性:改进的k-匿名性,确保数据集中敏感属性的多样性。

- T-接近性:确保数据集中敏感属性的分布与所有属性的分布之间的距离小于预定义阈值。

6-3 差分隐私

- 控制对输入查询的响应,减少个人信息泄露的风险。

- 使用拉普拉斯变换和指数方法限制查询响应。

- 提供隐私保护而不改变原始数据集。

6-4 扰动

- 通过添加随机化来保护数据,如添加噪声或交换数据项。

- 提供更好的防御对抗组合攻击、背景知识攻击和De Finetti攻击。

6-5 数据中心方法

- 重视数据本身的安全性而非数据环境,如网络。

- 在数据的整个生命周期内保护数据,包括生成、传输和处理。

6-6 围墙花园方法

- 在应用层施加安全措施,通过访问控制和防火墙控制网络输入。

- 限制:不提供对内部攻击的安全防护。

6-7 柔术安全

- 使用推荐引擎推荐数据及其相关的漏洞,利用对手的力量对抗他。

6-8 HybrEx

- 结合公共和私有云,敏感信息存储在私有云中,其他信息存储在公共云中。

- 使用MapReduce在公共和私有云之间分配应用程序。

- 包括四种方式:Map Hybrid、水平分割、垂直分割和混合。

7. B2B医疗大数据的安全技术

7-1 认证(Authentication)

- 定义:验证访问B2B医疗数据用户身份的过程。

- 历史:最早的远程认证系统由Lamport在1981年创建,后续有CINON和PERM协议对其进行改进。

- 技术:可以分为基于密码的认证和基于生物特征的认证协议。

- 实例:

- Srinivas等人(2018)提出了基于密码的可穿戴设备认证协议。

- Dhillon和Kalra(2018)提出了基于三因素认证的协议,使用椭圆曲线密码学。

- Kumari和Renuka(2019)提出了基于生物特征的三因素认证协议。

- Zhang等人(2018)提出了基于心电图的认证协议。

7-2 访问控制(Access Control)

- 定义:根据访问控制策略,控制用户对数据的操作。

- 方法:包括基于角色的访问控制(RBAC)、基于属性的访问控制(ABAC)等。

- RBAC:根据用户角色分配访问权限,但存在一些限制,如不支持动态访问控制权分配。

- ABAC:根据环境变量、用户属性等参数提供访问权限,更灵活。

- 实例:

- Son等人(2019)提出了混合云B2B医疗系统中的基于属性的访问控制方案。

- Rashid等人(2020)提出了基于角色的访问控制方案,使用MVC框架。

- Pal等人(2019)提出了基于策略的访问控制机制。

7-3 加密(Encryption)

- 定义:使用不同的加密技术(如RSA、AES、DES等)来保护数据完整性。

- 云场景:在云存储中,传统的加密方法不适用,因此使用可搜索的加密方案(SES),如可搜索对称加密、公钥加密等。

- 挑战:SES不提供细粒度的访问控制,因此提出了基于属性的关键词搜索(ABKS)。

- 实例:

- Li和Jing(2019)提出了一种关键词可搜索的加密方案,适用于B2B IoT医疗设备。

- Ma等人(2018)提出了一种适用于移动B2B医疗设备的可搜索公钥加密方法。

- Chen等人(2019)提出了一种电子健康数据共享方案的可搜索加密方案。