IDA Pro基本使用

1.DllMain的地址是什么?

打开默认在的位置1000D02E就是DllMain地址

按空格键可以看到图形化界面选择options、general勾选对应的选项在图像化也能看到

2.使用Imports 窗口并浏览到 gethostbyname,导入函数定位到什么地址?

这里可以打开Imports 窗口

默认已经打开 找到对应的函数gethostbyname

双击进去可以看到对应的地址 idata:100163CC

3.有多少函数调用了gethostbyname?

点击函数位置快捷键ctrl+x打开 其中type为p的为调用函数一共5个不同函数调用

4.将精力集中在位于0x10001757处的对 gethostbyname 的调用,你能找出哪个 DNS请求将被触?

按G键跳转到对应的位置0x10001757

函数调用前将eax参数push进栈,而pics.praticalmalwareanalys是对应的内容

add eax,0dh,是跳过前面[This is RDO]部分,将指针指向pics.praticalmalwareanalys

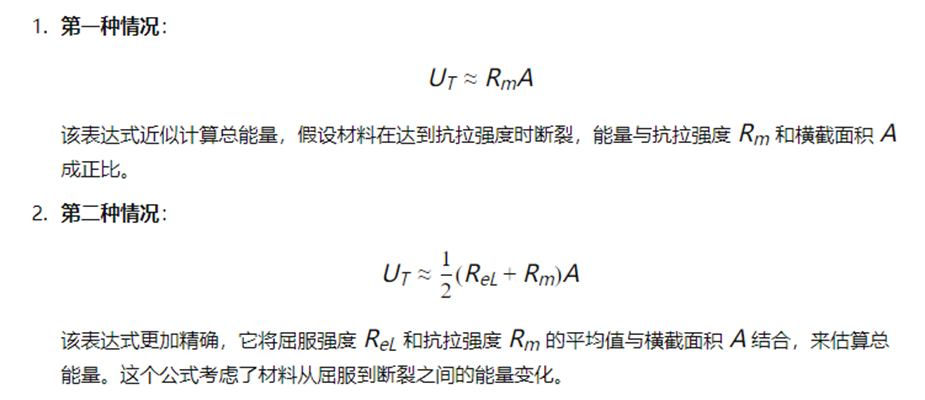

5&6.IDA Pro 识别了在 0x10001656处的子过程中的多少个局部变量和参数

跳转到对应位置,往上看,发现一共有23个局部变量,1个参数

7.使用 Strings 窗口,来在反汇编中定位字符串\cmd.exe /c。它位于哪?

在String窗口找到对应字符串\cmd.exe /c

双击找到对应的位置为xdoors_d:10095B34

8.在引用\cmd.exe /c区域内发生了什么

点击上键头可以看到引用的字符串的地方

往上看发现字符串, 并发现远程shell相关的字符串Remote Shell Session ,说明这个与远程控制相关

同时往下看发现一系列的命令相关,还是调用recv函数

9.在同样的区域,在 0x100101C8 处,看起来好像 dword 1008E5C4是一个全局变量,它帮助决定走哪条路径。那恶意代码是如何设置dword1008E5C4的呢?(提示:使用dword 1808E5C4的交叉引用)

按住G找到对应位置

双击进入,使用ctrl+x交叉引用找到影响这个全局变量的位置

进入,发现受eax变量影响,其中eax又是 call sub_10003695返回值

点击进入函数,发现这个函数调用的是GetVersionExA函数,然后验证平台是否是win32平台并返回

10.在位于0x1000FF58处的子过程中的几百行指令中,一系列使用memcmp 来比较字符串的比较。如果对robotwork的字符串比较是成功的(当memcmp返回0),会发生什么?

当memcmp返回0调用call函数

访问注册表相应的位置

并将对应位置的东西通过send函数发送出去

11.PSLIST 导出函数做了什么?

主要是获取进程列表并进行下一步操纵。

在图像化界面分析,

进入到call sub_100036C3函数

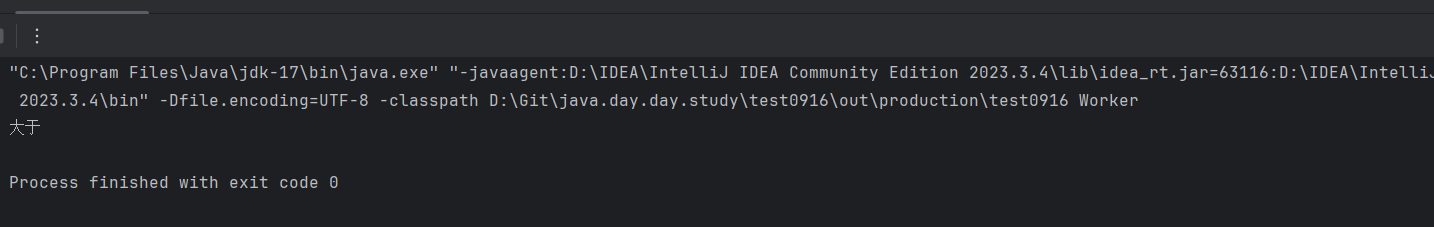

获取版本信息并判断是否是win32平台

查看当前版本是vista以上,大于5是以上版本

继续分析左边分支

发现调用CreateToolhelp32Snapshot,获取系统进程或线程列表

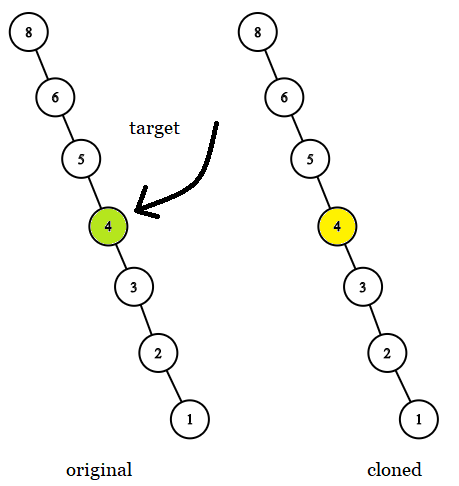

12.使用图模式来绘制出对sub10004E79的交叉引用图。当进入这个函数时,哪个API函数可能被调用?仅仅基于这些API函数,你会如何重命名这个函数?

双击函数,然后选择图,交叉引用图

主要调用获取操作系统信息并发送走

右键编辑实现给函数改名

13.D1lMain 直接调用了多少个 Windows API?多少个在深度为2时被调用?

和上一步一样,不过深度改为2,可以看到具体调用

14.在0x10001358处,有一个对Sleep(一个使用一个包含要睡眠的毫秒数的参数的API函数)的调用。顺着代码向后看,如果这段代码执行,这个程序会睡眠多久?

跳转到sleep函数位置

eax值影响,首先获取30然后乘以1000最后是30000ms,也就是30s

15.在0x10001701处是一个对socket的调用。它的3个参数是什么?

对应三个参数

16.使用MSDN页面的socket和IDAPro中的命名符号常量,你能使参数更加有意义吗?在你应用了修改以后,参数是什么?

选中对应的数字,选择如下方式。

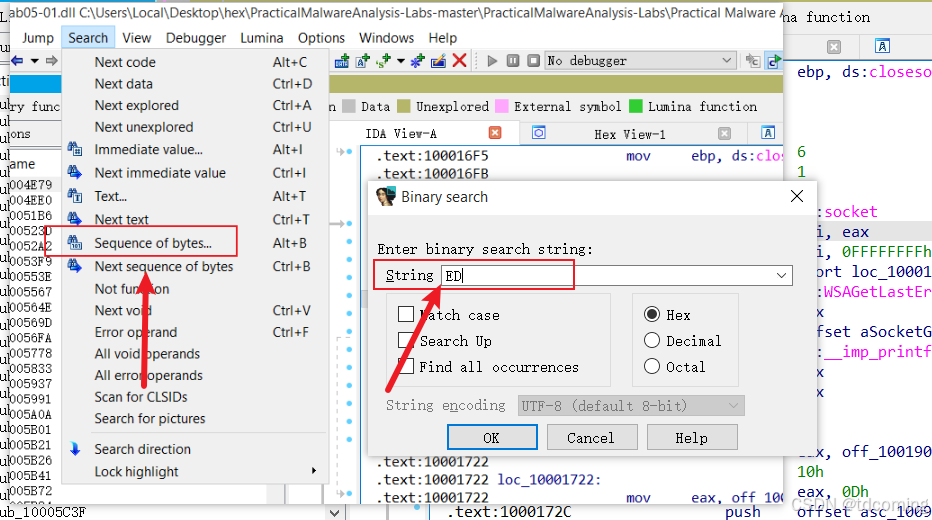

17.搜索in指令(opcode 8xED)的使用。这个指令和一个魔术字符串 VXh 用来进行 VMware 检测。这在这个恶意代码中被使用了吗?使用对执行in指令函数的交叉引用,能发现进一步检测VMware 的证据吗?

找到对应in语句

点击进入

将eax值转化为可以理解的字符串,发现VMXH相关字符

按空格找到对应函数

使用ctrl+x找到交叉引用

进入到函数,发现有对虚拟机进行检测,如果检测到就不安装

18.将你的光标跳转到0x1001D988处,你发现了什么?

发现一连串乱码数字

19.如果你安装了IDA Python插件(包括IDAPro的商业版本的插件),运行Lab05-01.py,一个本书中随恶意代码提供的IDA ProPython脚本,(确定光标是在0x1001D988处。)在你运行这个脚本后发生了什么?

编写脚本decoded.idc内容如下:

#include <idc.idc>static main()

{auto ea =ScreenEA(),b,i,decoded_byte;for (i=0x0;i<0x50;i++){b=Byte(ea+i); decoded_byte = b ^ 0x55;PatchByte(ea+i,decoded_byte);}

}

将光标放在如下位置:

选择file --> script file -->选择对应文件

运行后字符串被转码

20.将光标放在同一位置,你如何将这个数据转成一个单一的ASCI 字符串?

通过键盘A键