Tesla Free-Fall Attack:特斯拉汽车网络安全事件纪要

1. 引言

Tesla Free-Fall Attack 是由腾讯科恩实验室(Tencent Keen Security Lab)于2016年9月对特斯拉Model S汽车实施的一次远程攻击事件,揭示了汽车网络安全的严重漏洞,并引发了业界的广泛关注。该事件不仅暴露了特斯拉汽车在信息安全方面的薄弱环节,还对汽车行业的网络安全管理提出了严峻的挑战。

2. 攻击流程

2.1 攻击切入点

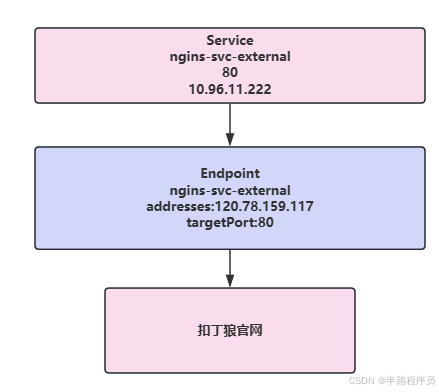

攻击者首先发现了特斯拉汽车内Wi-Fi SSID“Tesla Service”信息,该密码被明文存储在QtCarNetManager中,且默认无法自动连接。然而,研究人员注意到,特斯拉的“Tesla Guest”网络是由车身修理厂和超级充电站提供的Wi-Fi热点,并且信息储存于多辆车的系统中,目的是让车辆能够在未来自动连接到该网络。通过伪造一个类似的Wi-Fi热点,并巧妙地将QtCarBrowser的流量重定向到研究人员控制的域名,成功地实现了远程攻击。

此外,攻击者还在车辆处于蜂窝网络模式时,通过构建特定的恶意域名,利用钓鱼攻击诱使用户输入错误的地址,从而远程触发浏览器漏洞,为后续的深度入侵打开了通道。

2.2 系统入侵

成功利用浏览器漏洞后,攻击者进一步突破了防御机制,侵入了特斯拉Model S的多个关键系统。这些系统包括仪表盘控制单元(IC)、中央信息显示屏(CID)、车载网关(Gateway)等重要部件,为后续的深层次攻击提供了平台。

2.3 CAN总线操控

攻击者利用突破的权限,成功向车载的CAN总线注入恶意消息。CAN总线作为汽车内部电子控制单元之间的核心通信网络,负责车辆的加速、制动、转向等关键功能。一旦黑客控制了CAN总线,车辆的安全性将遭遇严重威胁,攻击者能够随意操控车辆,导致可能发生极其危险的交通事故。

3. 影响后果

此次攻击揭示了黑客可以通过无线网络(如Wi-Fi或蜂窝网络)远程侵入特斯拉汽车,并操控其核心系统。该事件不仅是一个技术漏洞,更直接关乎到驾驶员和乘客的生命安全。如果攻击者恶意利用这一漏洞,完全可能引发严重的交通事故,甚至导致伤亡。此次事件为全行业敲响了警钟,汽车的网络安全防护迫在眉睫。

4. 特斯拉应对措施

腾讯科恩实验室在研究报告中详细阐述了攻击的过程,并将其研究成果及时提交给特斯拉。特斯拉在10天内通过OTA(空中下载软件更新)发布了修复补丁,并引入了代码签名保护机制。通过代码签名技术,特斯拉能够确保车载软件的完整性和来源的可靠性,从而有效防止恶意代码的注入和执行,大幅提高了车辆的安全性。

5. 研究意义

这次攻击事件具有深远的行业意义。它不仅揭示了特斯拉汽车在网络安全上的严重漏洞,还为全球汽车行业敲响了警钟。随着汽车智能化、网联化的进程不断加速,网络安全已成为汽车制造商亟需重视的核心问题。此次事件表明,汽车厂商必须加大技术研发力度,提高车辆系统的安全性和抗攻击能力,以确保驾驶员和乘客的生命安全,并为汽车行业的长期发展打下坚实的基础。

二、安全攻击事件技术分析及相应检测与缓解措施

以下是对Tesla Free-Fall Attack中涉及的各个攻击阶段(Attack Stages)的技术分析(Technique)以及相应的检测与缓解措施(Detection and Mitigation)的详细描述:

漏洞扫描(Vulnerability Scanning)

- 技术: 攻击者可能通过漏洞扫描工具扫描汽车系统中的潜在安全漏洞,这是攻击的初期准备阶段。

- 检测与缓解: 通过网络流量分析工具,检测是否有异常的扫描行为。加强配置强化措施,例如对系统配置的硬化,关闭不必要的端口和服务,减少暴露的攻击面,降低被扫描的风险。

恶意Wi-Fi接入点(Rogue Wi-Fi Access Point)

- 技术: 攻击者通过设置恶意Wi-Fi接入点(如伪造的“Tesla Guest”网络),诱使用户连接,从而获取车辆的系统访问权限。

- 检测与缓解: 使用网络接入点监控工具识别恶意Wi-Fi热点,检测不明接入点。通过加密和认证加强网络安全,避免车辆自动连接到未经授权的Wi-Fi网络。

缓冲区溢出 - QtCarBrowser上的代码注入(Buffer Overflow - Code Injection on QtCarBrowser)

- 技术: 利用QtCarBrowser中的缓冲区溢出漏洞(CVE-2011-3928)进行代码注入,从而获取更高权限或执行恶意代码。

- 检测与缓解: 使用堆栈保护、栈溢出保护技术,阻止攻击者通过缓冲区溢出获取控制权限。同时,使用代码审计和静态分析工具检测潜在的漏洞。

ARM漏洞(ARM Vulnerability on Linux)

- 技术: 攻击者通过利用Linux系统中的ARM架构漏洞(CVE-2013-6282),使得UID为2222的用户能够通过特定系统调用提升权限,进而获得root权限。

- 检测与缓解: 通过系统调用过滤和最小权限原则来限制非授权操作,检测是否存在异常的权限提升行为,及时更新系统漏洞补丁,修补已知漏洞。

禁用AppArmor(Disables AppArmor: reset_security_ops())

- 技术: 攻击者通过调用

reset_security_ops()函数禁用AppArmor,从而绕过强制访问控制机制,提升操作权限。 - 检测与缓解: 实施细粒度的访问控制,确保强制访问控制机制不被绕过。监控系统调用,检测是否存在非法操作或对AppArmor的绕过行为。

ECU刷机前仅验证文件名(ECU Verifies Only Filename Before Flashing)

- 技术: 在进行ECU刷机时,仅验证文件名而忽略对代码签名的完整性验证,使得攻击者能够绕过安全机制,植入恶意代码。

- 检测与缓解: 强化刷机过程中的安全措施,实施全面的代码签名验证,确保刷入的固件来源可靠且未被篡改。

更新网关ECU规则(Update Gateway ECU gtw.hex Rules)

- 技术: 攻击者通过修改网关ECU的

gtw.hex规则,尝试进行横向移动,将攻击扩展到其他ECU。 - 检测与缓解: 引入严格的刷机权限验证机制,确保只有经过认证的更新才可应用。使用加密技术保护ECU间的通信,防止非法规则更新。

在CAN总线上操控刹车和转向(Manipulate Brakes and Steering on CAN)

- 技术: 攻击者通过向CAN总线发送恶意消息,操控车辆的刹车和转向系统,威胁驾驶员的安全。

- 检测与缓解: 实施通信隔离,确保CAN总线和其他控制系统的安全。检测并阻止异常消息的传递,及时识别并响应可能的攻击行为。

Wi-Fi到CAN消息丢失(Free-Fall of Messages from Wi-Fi to CAN)

- 技术: 恶意攻击可能导致Wi-Fi到CAN总线的消息丢失,进而影响车辆控制系统,导致车辆失控。

- 检测与缓解: 引入冗余通信机制,确保消息传递的可靠性。加强通信协议的安全性,监控和检测通信链路中的异常流量,确保车辆的安全。

通过对Tesla Free-Fall Attack的技术分析和防御措施的深入研究,我们能够更好地理解汽车网络安全中的复杂攻击手段,以及如何通过科学的防御机制提升汽车系统的安全性。这一事件为全球汽车制造商提供了宝贵的教训,并推动了汽车行业在网络安全领域的技术创新和防护措施的完善。