知识点:

1、信息收集篇-网络架构-出网&角色&服务&成员

2、信息收集篇-安全防护-杀毒&防火墙&流量监控

3、信息收集篇-密码凭据-系统&工具&网站&网络

域渗透的信息收集:

在攻防演练中,当完成边界突破后进入内网,信息搜集成为一个重要环节。 充分获取信息可以有效提高攻击效率,因此需要明确主要的信息搜集思路,并搜集必要的信息,以提高这一阶段的质量,为后续攻击打下更好的基础。

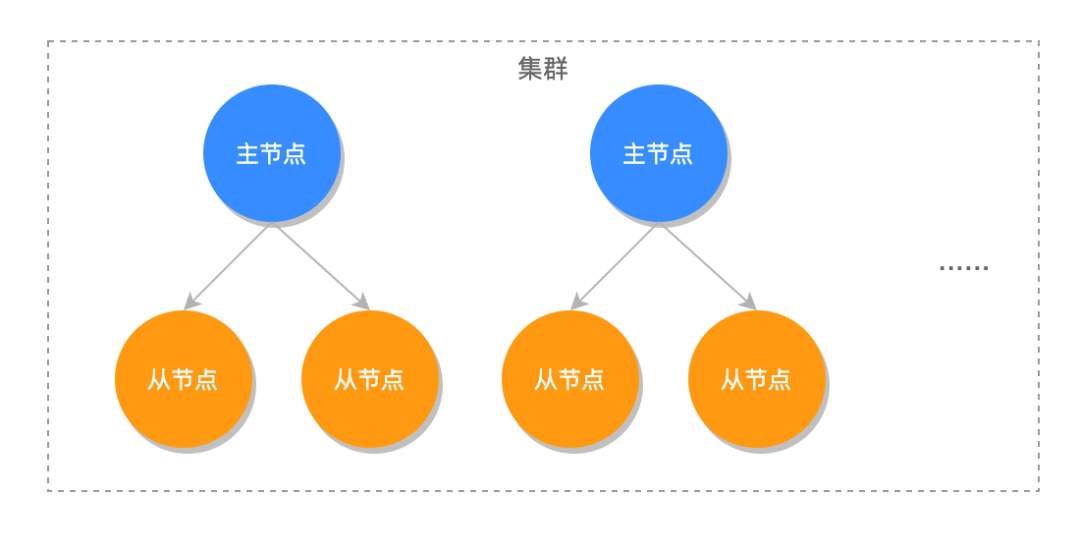

域渗透的思路就是:

通过域成员主机,定位出域控制器IP及域管理员账号,利用域成员主机作为跳板,

扩大范围,利用域管理员可以登陆域中任何成员主机特性,定位出域管理员登陆过的主机IP,设法从域成员主机内存中dump出域管理员密码,进而拿下域控制器、渗透整个内网。也可以通过域内Web应用,Exchange系统,端口服务等获取权限进行横向。

DMZ是为了解决安装防火墙后外部网络不能访问内部网络服务器的问题,而设立的一个位于内部网络与外部网络之间的缓冲区,在这个网络区域内可以放置一些公开的服务器资源。例如FTP服务器、E-Mail服务器及网站服务器等允许外部用户访问这些服务器,但不可能接触到存放在内网中的信息,就算黑客入侵DMZ 中服务器,也不会影响到公司内部网络安全,不允许任何外部网络的直接访问,实现内外网分离,在企业的信息安全防护加了一道屏障。

一、演示案例-信息收集-网络架构-出网&定位&服务&角色

1、基本信息

IP、出网判断、本机网络连接以及开放端口

2、域内定位

ipconfig /all 判断存在域-dns 有域的有dns后缀,无域的无dns后缀

net config workstation 查询当前登陆域及登录用户信息

net time /domain 利用同步时间获取主域名,其实这个就是主域的计算机名,再通过nslookup或ping命令来获取主域的IP地址

3、域内角色

根据用户名(whoami),计算机名(hostname),IP地址、端口扫描等多方位去分析定性

DMZ区、办公区、生产区、核心DB、核心业务区等等;

WEB服务器、开发服务器、文件服务器、代理服务器、DNS服务器、数据储存服务器等;

4、其他信息

端口扫描(arp netbios等扫描)

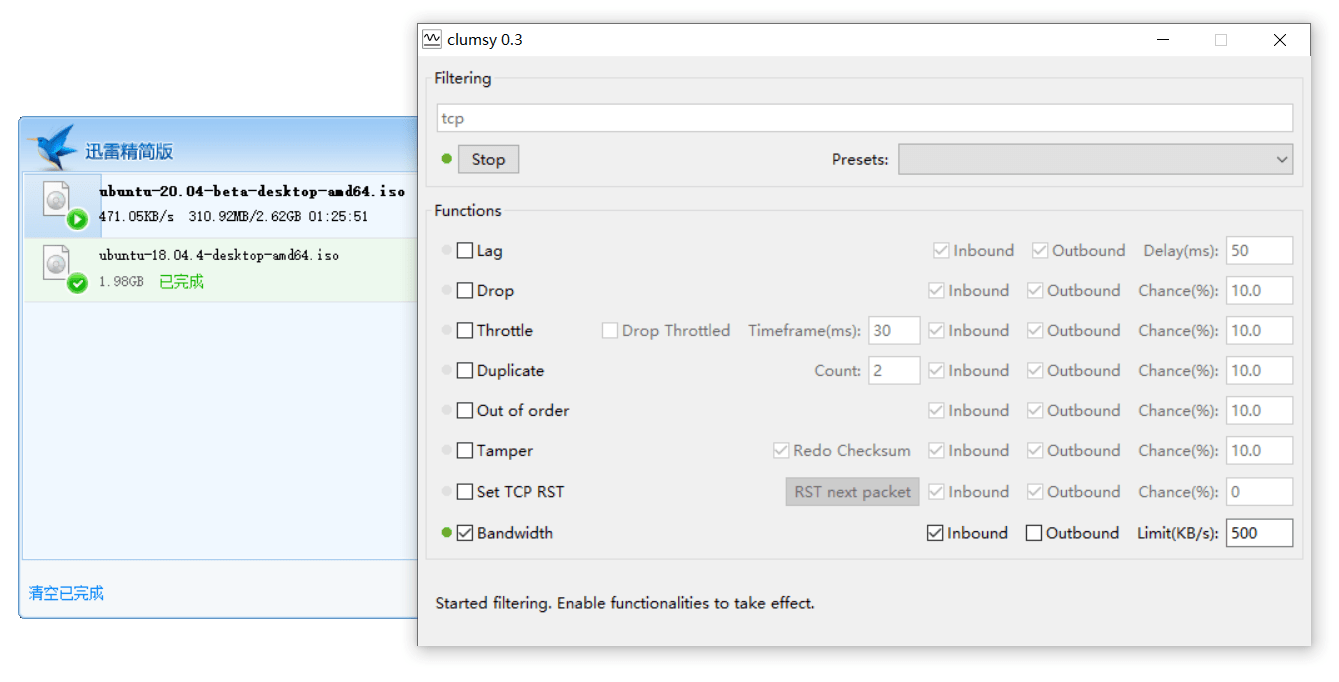

Fscan C2自带功能等,但是如果对方启用了防火墙,会出现明明开放了1433端口,但是却探测不到的问题,而这个spn技术能完美解决这个问题(默认防火墙白名单)

-setspn技术(Service Principal Name)

在域环境中运行的大量应用包含了多种资源,为了对资源的合理分类和再分配提供便利,微软给域内的每种资源分配了不同的服务主题名称即 SPN

setspn -q */* //判定域下面有哪些主机及服务器并且都开了什么常见服务。

setspn -T god.org -q */*

见上图命令集合:

查看当前域内的所有机器,

查看当前域中的所有账户名,

查看当前域内的所有组名,

查看到当前域所在的网段,

查看域内所有的web站点,

查看当前域中的服务器,

域内用户信息

Domain Admins :域管理员(默认对域控制器有完全控制权)

Domain Computers :域内机器

Domain Controllers :域控制器

Domain Users :域用户

Domain Guest : 域访客,权限低

Enterprise Admins :企业系统管理员用户

例:net "Domain users" /domain

二、演示案例-信息收集-安全防护-杀毒&防火墙

1、防火墙

netsh firewall show config //查看防火墙策略

netsh advfirewall set allprofiles state off //关闭防火墙

2、杀毒软件

tasklist //把结果放到杀软识别网站或者工具即可

三、演示案例-信息收集-密码凭据-系统&工具&网站&网络

1、系统凭据 Mimikatz

https://github.com/gentilkiwi/mimikatz

2、浏览器存储 HackBrowserData

https://github.com/moonD4rk/HackBrowserData

3、第三方工具存储 SharpDecryptPwd

https://github.com/uknowsec/SharpDecryptPwd

4、Web应用相关配置 见具体Web程序

https://mp.weixin.qq.com/s/SDu4rw35-Atu5fiaNhwqrA

5、补充其他搜索

使用命令搜集各类敏感密码配置文件

dir /b /s user.*,pass.*,config.*,username.*,password.*使用命令查找某个文件的某个字段

findstr /c:"user" /c:"pass" /si *.txt使用命令找出所有包含 password 的文件

findstr /si password *.inc *.config *.ini *.txt *.asp *.aspx *.php *.jsp *.xml *.cgi *.bak

6、具体

1.站点源码备份文件、数据库备份文件等

2.连接工具存储密码,xshell,Navicat等

3.浏览器保存密码、浏览器Cookies

4.其他用户会话、3389和ipc$连接记录、回收站内容

5.Windows 保存的WIFI密码

6.网络内部的各种帐号和密码,如:Email、VPN、FTP、OA等