一、实验目的:

1)掌握使用CCProxy配置代理服务器;

2)掌握使用wireshark抓取数据包;

3)能够对数据包进行简单的分析。

二、预备知识:

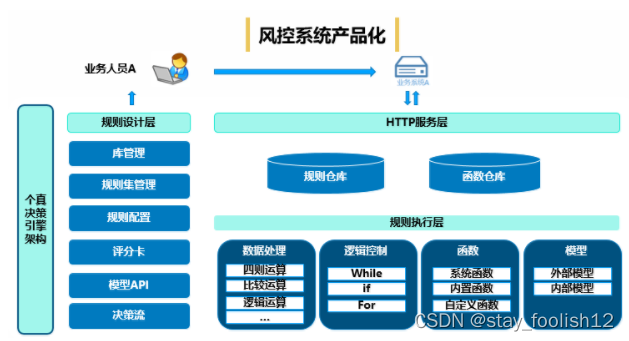

包括监听模式、代理服务器、中间人攻击等知识点:

以太网协议的工作方式是将要发送的数据包发往连接在一起的所有主机。在包头中包括有应该接收数据包的主机的正确地址,因为只有与数据包中目标地址一致的那台主机才能接收到信息包,但是当主机工作在监听模式下的话不管数据包中的目标物理地址是什么,主机都将可以接收到。许多局域网内有十几台甚至上百台主机是通过一个电缆、一个集线器连接在一起的,在协议的高层或者用户来看,当同一网络中的两台主机通信的时候,源主机将写有目的的主机地址的数据包直接发向目的主机。。。。。。。。。。

三、实验过程:

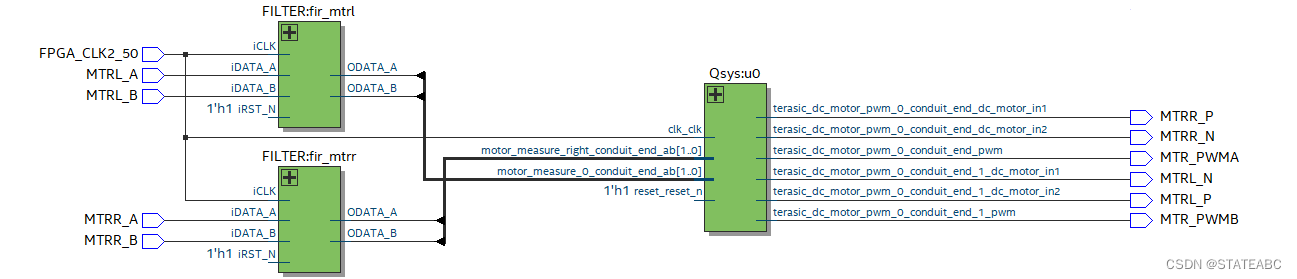

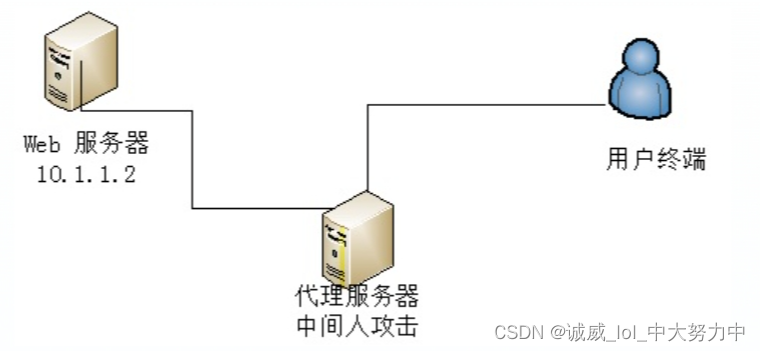

1.首先,一共有3台机器,其中一台作为服务器,另外两台中,1台作为客户端,另外一台作为中间代理服务器,由这个代理服务器实现监听的功能:

其实,就是在一台机器上面运行CCproxy这个软件,然后查看设置中端口号,同时还要在cmd中用ipconfig查看这台机器的IP地址

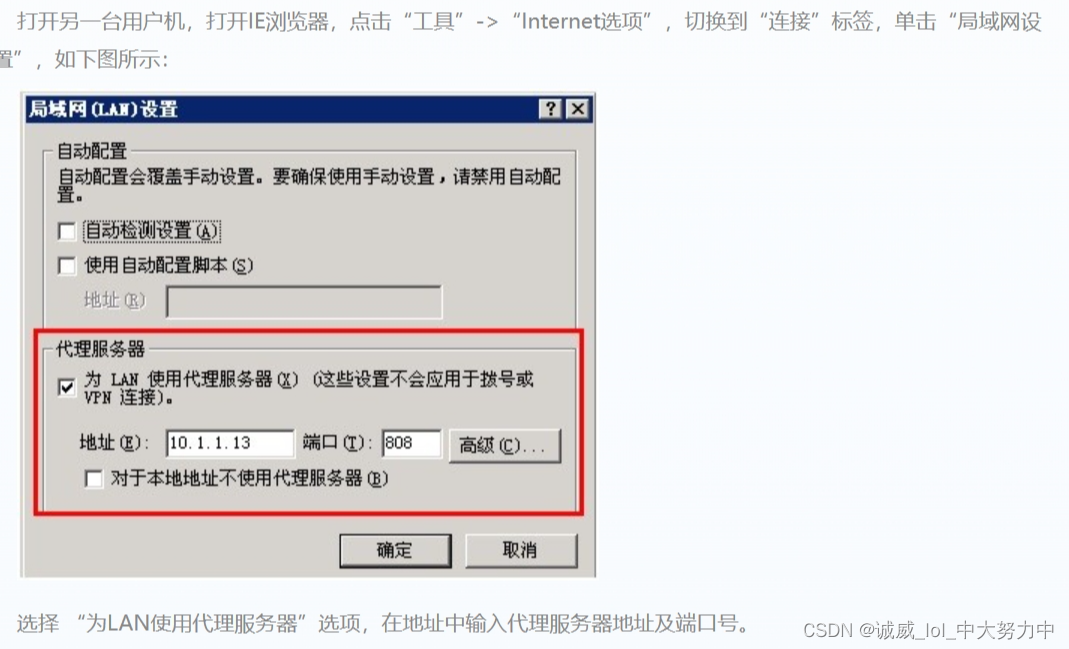

同时,需要在另外一台客户端机器的IE中进行internet选项中的局域网设置,启用局域网,并且设置代理服务器的ip和端口号808

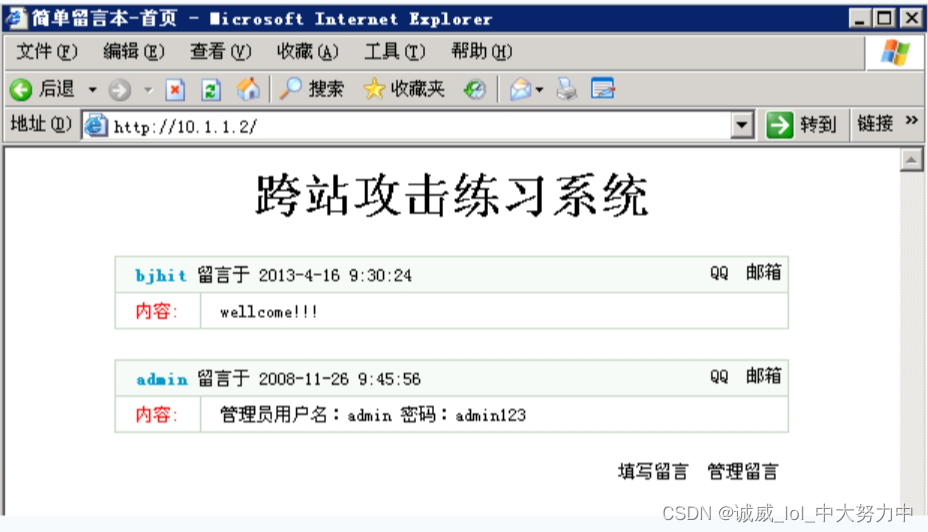

2.打开浏览器进行测试,输入服务器IP(10.1.1.2) 将会显示这个页面

将会显示这个页面

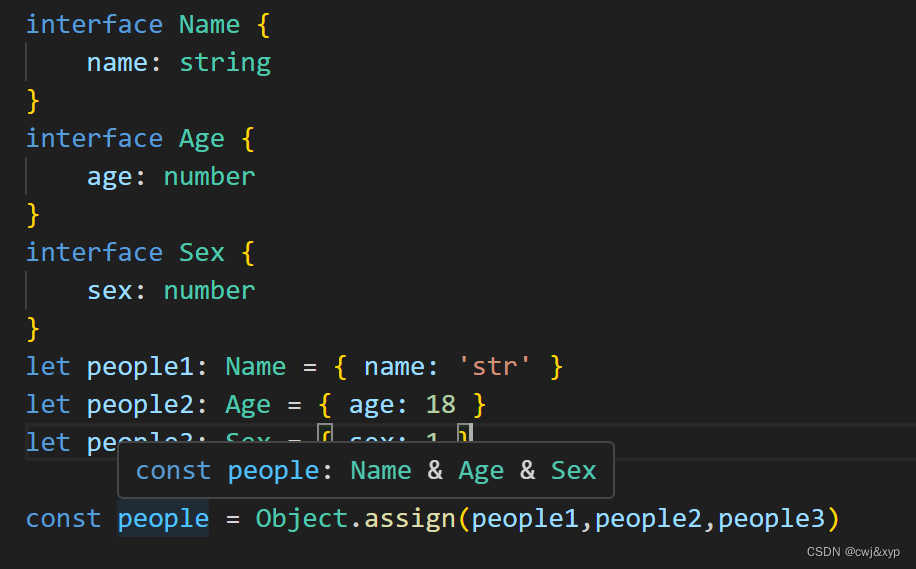

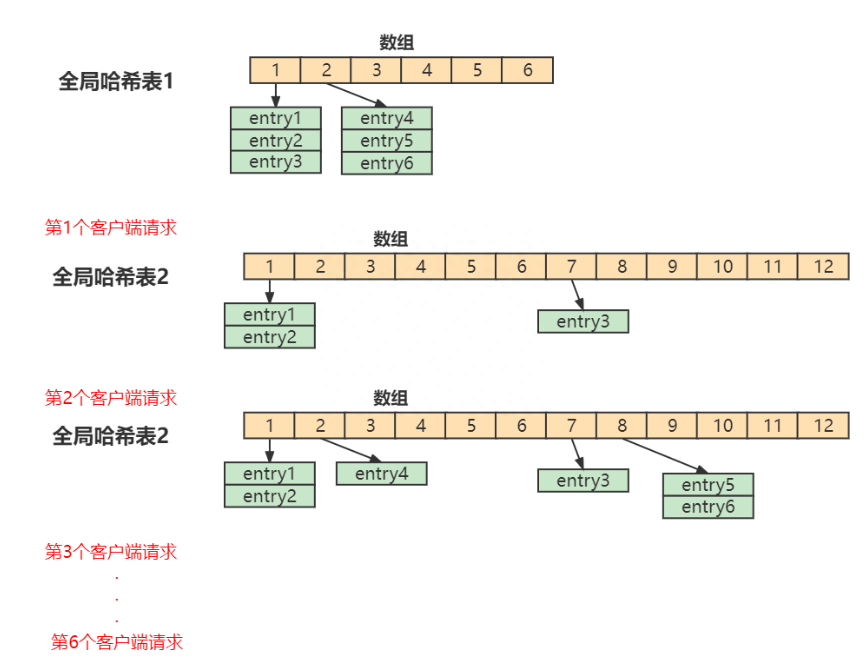

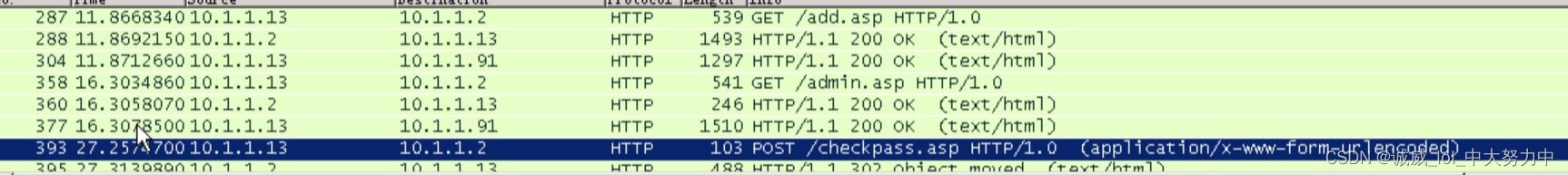

3.然后,在代理服务器机器上面打开wireshark,进行网络数据包的监听,

之后,在客户端中点击“管理留言”并且输入账号信息进行登录操作,

这时候就可以去代理服务器机器中查看对应的账号密码数据包了:

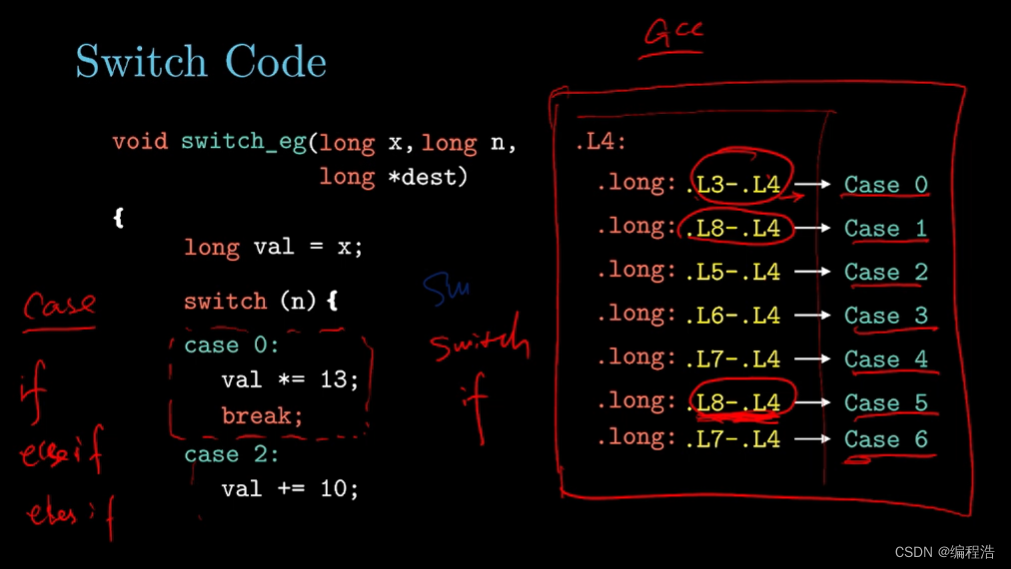

监听到的http协议中,由于输入人肯定是使用的post方法,所以,我直接看到POST方法这一条内容:

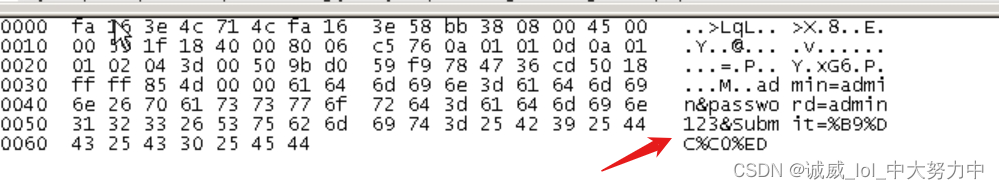

很明显在下面的十六进制数据对应的字符串中,可以看到admin = admin , password = admin123

很明显在下面的十六进制数据对应的字符串中,可以看到admin = admin , password = admin123

所以,成功的通过监听获取到了对方输入到网络上面的账号密码信息