文章目录

- 数据隐私的挑战

- 数据安全的挑战

- 应对策略和方法

- 1. 合规和监管

- 2. 加密技术

- 3. 匿名化和脱敏

- 4. 安全意识培训

- 5. 隐私保护技术

- 结论

🎈个人主页:程序员 小侯

🎐CSDN新晋作者

🎉欢迎 👍点赞✍评论⭐收藏

✨收录专栏:大数据系列

✨文章内容:数据隐私与安全

🤝希望作者的文章能对你有所帮助,有不足的地方请在评论区留言指正,大家一起学习交流!🤗

当今社会正处于一个大数据时代,数据的产生和积累如同潮水般涌来,为各行各业带来了前所未有的机遇和挑战。然而,在这个数据驱动的时代,数据隐私和安全问题也随之而来,成为了一个亟待解决的重要议题。本文将探讨在大数据时代,数据隐私和安全问题所带来的挑战,以及应对这些挑战的一些策略和方法。

数据隐私的挑战

- 在大数据时代,个人和组织的大量数据被收集、存储、分析和共享,从而推动了智能决策、精准营销、医疗诊断等领域的发展。然而,数据隐私问题也随之而来。个人的敏感信息,如个人身份、健康状况、财务情况等,可能会被滥用或不当处理,导致隐私泄露和身份盗窃等问题。此外,数据泄露还可能导致个人的尴尬、社会工程攻击甚至法律诉讼等问题。

数据安全的挑战

- 随着数据规模的增大,数据安全成为了另一个突出的问题。黑客、恶意软件和网络攻击等威胁日益增多,对数据安全构成了严峻挑战。一旦数据被盗取或损坏,个人、企业甚至国家都可能遭受重大损失。因此,保护数据的安全性和完整性变得至关重要。

应对策略和方法

在面对数据隐私和安全挑战时,需要采取一系列策略和方法来保护个人和组织的利益:

1. 合规和监管

- 制定严格的数据隐私法律法规,强制组织遵守隐私政策和措施,确保数据合法收集、处理和共享。同时,加强监管,对违反法规的行为进行处罚,维护数据主体的权益。

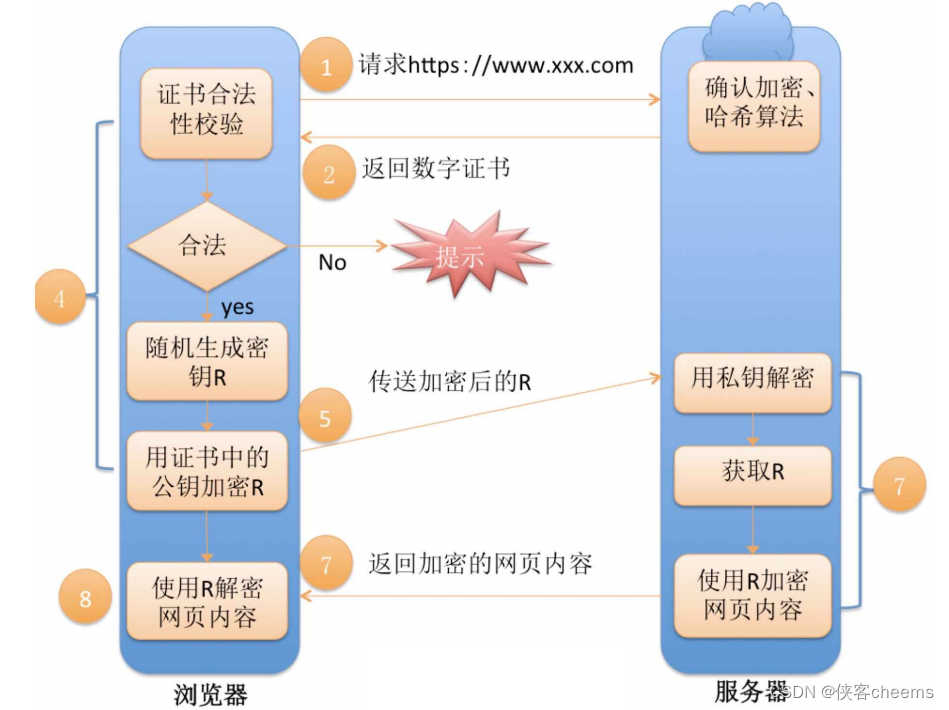

2. 加密技术

- 采用加密技术保护数据的机密性,确保数据在传输和存储过程中不易被窃取或篡改。使用端到端加密,即使数据被截获,黑客也难以解密内容。

3. 匿名化和脱敏

- 在数据收集和共享过程中,对敏感信息进行匿名化或脱敏处理,降低数据被关联到特定个体的风险。这样可以在保护隐私的前提下,继续进行数据分析和应用。

4. 安全意识培训

- 加强个人和员工的数据安全意识培训,教育他们如何识别和应对网络攻击、钓鱼邮件等安全威胁,减少人为因素导致的数据泄露。

5. 隐私保护技术

- 研究和应用隐私保护技术,如同态加密、安全多方计算等,以实现在数据共享和分析过程中保护隐私的目标。

结论

- 在大数据时代,数据隐私和安全问题确实是一个不容忽视的挑战。然而,通过合规、加密、匿名化、安全培训等多种手段,我们可以有效地保护个人和组织的数据隐私和安全。只有在数据的安全性和隐私得到充分保障的前提下,我们才能更好地利用大数据带来的各种机遇,推动社会的进步和发展。

后记 👉👉💕💕美好的一天,到此结束,下次继续努力!欲知后续,请看下回分解,写作不易,感谢大家的支持!! 🌹🌹🌹