本文介绍了基于LabVIEW的微位移平台位移控制系统的研究。通过设计一个闭环控制系统,针对微位移平台的通信驱动问题进行了解决,并提出了一种LabVIEW的应用方案,用于监控和控制微位移平台的位移,从而提高系统的精度和稳定性。

项目背景:本系统旨在解决微位移平台的位移控制问题,该系统的研究意义在于提高微位移平台的精度和稳定性,从而满足微位移平台在精密测量、精密加工等领域的需求。

项目组成:

本系统由硬件和软件两部分组成。硬件部分包括TG68型号的微位移平台和TH822型号的通信设备。软件部分采用LabVIEW作为开发平台,利用其强大的图形化编程能力进行系统设计与实现。

硬件选择理由:

TG68微位移平台具有稳定性高、精度高的特点,适用于微小位移的控制和测量。TH822通信设备可实现与LabVIEW软件的数据交互,为系统的闭环控制提供了可靠的通信支持。

软件体系结构:

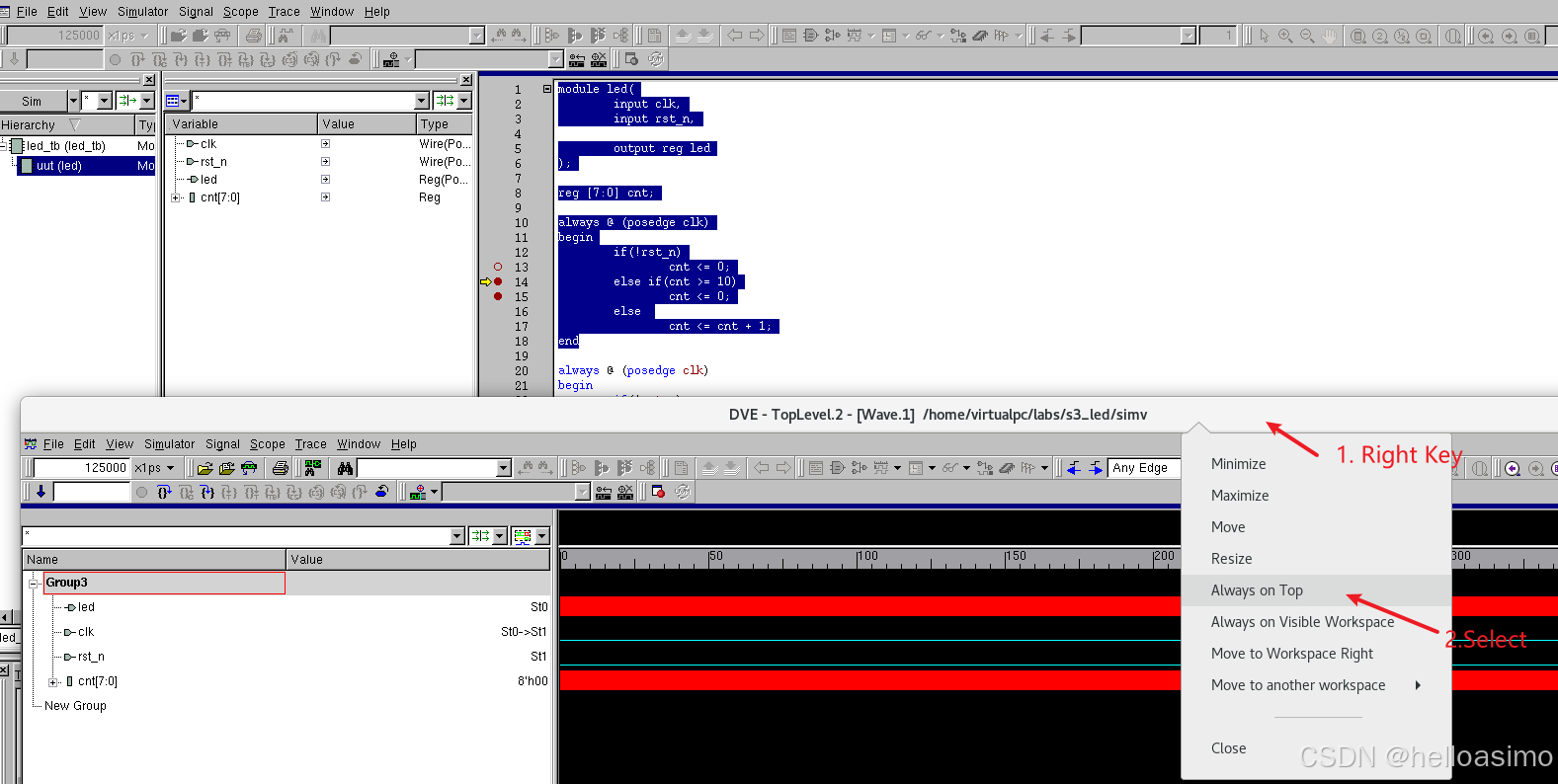

系统采用LabVIEW作为开发平台,LabVIEW提供了丰富的函数库和图形化编程环境,能够快速实现系统功能。软件主要分为数据采集模块、控制模块和界面显示模块三部分。数据采集模块负责从TH822通信设备中获取微位移平台的位移数据;控制模块根据采集到的数据进行控制算法计算,并控制微位移平台的位移;界面显示模块则实现用户界面,用于监控位移平台的实时状态并提供控制操作。

软件特点:

图形化编程:LabVIEW采用图形化编程语言,使得开发过程直观、简单,降低了开发门槛。

稳定性:基于LabVIEW开发的系统具有良好的稳定性和可靠性,适用于工业环境下长时间稳定运行。

灵活性:LabVIEW提供了丰富的函数库和模块化设计思想,使得系统具有良好的可扩展性和灵活性,方便根据实际需求进行功能扩展和定制化开发。

工作原理:

本系统基于LabVIEW开发,实现了对微位移平台的位移控制。其工作原理如下:

数据采集:

系统首先通过TH822通信设备实现与微位移平台的通信连接。TH822设备负责将微位移平台的位移数据传输到LabVIEW软件中,实现数据采集功能。LabVIEW软件利用其提供的通信接口,实时获取微位移平台的位移数据。

控制算法:

获取到微位移平台的位移数据后,LabVIEW软件通过预先设计的控制算法进行处理。控制算法根据系统要求和实际测量情况,计算出需要调整的位移量。常用的控制算法包括PID控制算法、模糊控制算法等,根据具体情况选择合适的算法进行位移控制。

位移控制:

计算出需要调整的位移量后,LabVIEW软件将控制命令发送给TH822通信设备,通过通信设备与微位移平台进行数据交互,实现对微位移平台的位移控制。TH822设备将控制命令传输给微位移平台,微位移平台根据控制命令进行位移调整,从而实现对位移的精确控制。

界面显示:

同时,LabVIEW软件还实现了用户界面,用于实时显示微位移平台的位移状态和控制参数。用户可以通过界面对微位移平台进行监控和控制操作,包括开始、停止、设置参数等功能。界面显示模块直观地展示了系统的工作状态,方便用户进行操作和管理。

通过以上步骤,本系统实现了对微位移平台的精确位移控制,提高了系统的稳定性和精度,满足了微位移平台在精密测量、精密加工等领域的需求。

硬件和软件LabVIEW的配合实现系统要求:

本系统的硬件部分主要包括TG68微位移平台和TH822通信设备,软件部分则采用LabVIEW作为开发平台。

硬件配合:

TG68微位移平台具有稳定性高、精度高的特点,可以实现微小位移的精确控制。TH822通信设备作为微位移平台的通信接口,实现与LabVIEW软件的数据交互。硬件之间的配合实现了对微位移平台的位移控制和数据采集功能。

LabVIEW软件实现:

LabVIEW软件作为开发平台,通过其强大的图形化编程能力实现了系统的设计和开发。LabVIEW提供了丰富的函数库和模块化设计思想,使得系统开发过程简单高效。

LabVIEW软件利用TH822通信设备提供的通信接口,实现了与微位移平台的数据交互和位移控制功能。通过编写相应的程序模块,实现了数据采集、控制算法计算和界面显示等功能。

系统要求满足:

通过硬件和软件LabVIEW的配合,系统实现了对微位移平台的精确位移控制。LabVIEW软件实现了数据采集、控制算法计算和界面显示等功能,与硬件实现了稳定的通信和位移控制。

系统的稳定性和精度得到了有效提升,满足了微位移平台在精密测量、精密加工等领域的需求。

通过硬件和软件LabVIEW的配合实现系统要求,本系统实现了对微位移平台的精确位移控制,提高了系统的稳定性和精度,满足了微位移平台在实际应用中的需求。

简要总结:

本文介绍了基于LabVIEW的微位移平台位移控制系统的研究。系统通过硬件和软件LabVIEW的配合实现了对微位移平台的精确位