OAuth 2.0是一种基于令牌的身份验证和授权协议,它允许用户授权第三方应用程序访问他们的资源,而不必共享他们的凭据。

在OAuth 2.0中,通常会使用两种类型的令牌:访问令牌和刷新令牌。访问令牌是用于访问资源的令牌,可以在请求中传递,以便访问服务器中的受保护资源。刷新令牌则用于更新访问令牌,并保持用户的会话状态。

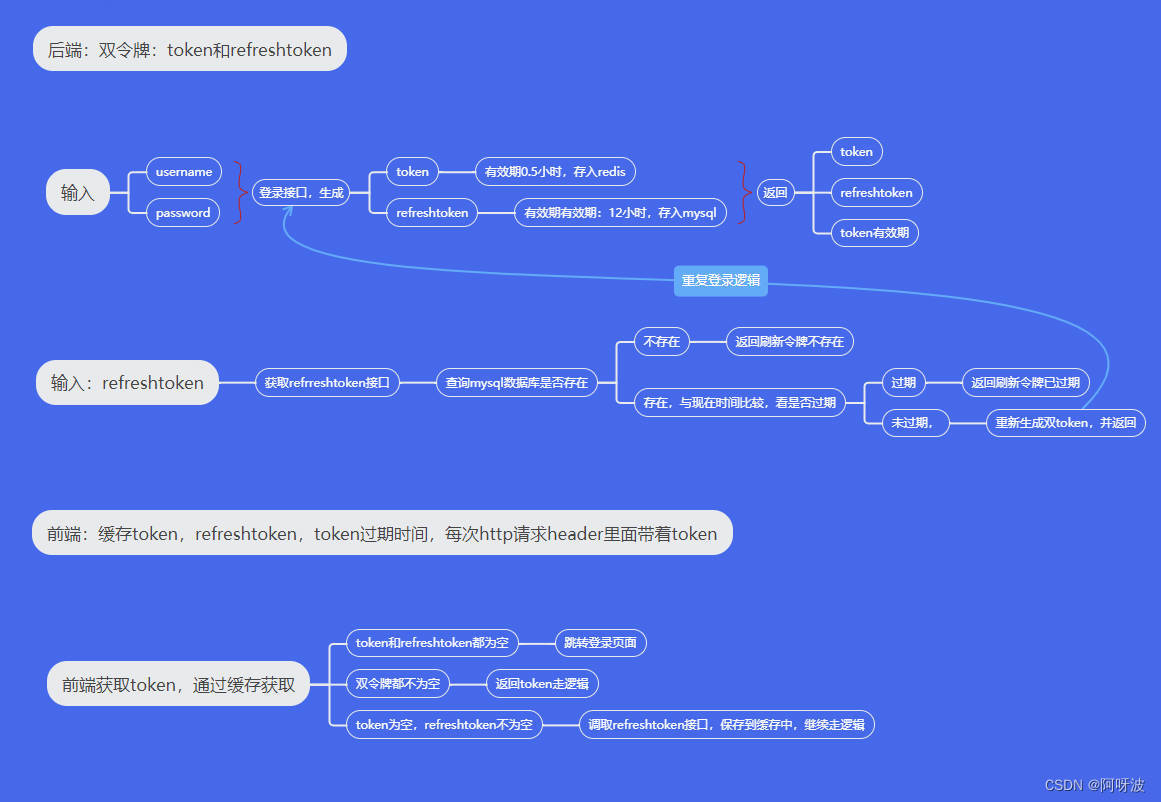

双令牌策略是一种OAuth 2.0的授权策略,该策略提供了更高的安全性和可维护性。基本思想是将令牌分为两个不同的令牌:访问令牌和刷新令牌。访问令牌的生命周期通常很短,而刷新令牌的生命周期往往更长。当访问令牌失效时,可以使用刷新令牌来获取新的访问令牌,而不必请求用户重新授权。这种方法减少了攻击者的窗口期,并且允许应用程序在不提示用户的情况下更新访问令牌。

总之,双令牌策略提供了更高的安全性和可维护性,并且增强了用户体验。

流程:

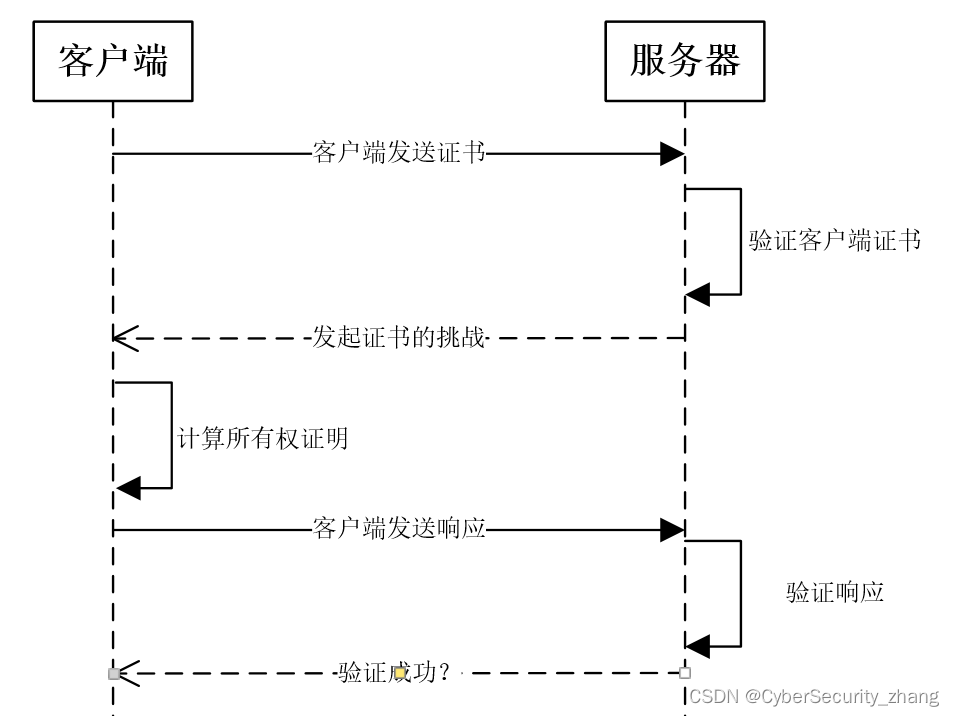

OAuth双令牌认证流程由以下步骤组成:

- 用户通过客户端向授权服务器发送请求,包括客户端ID和重定向URI。

- 授权服务器返回授权码给客户端。

- 客户端通过授权码向授权服务器请求访问令牌和刷新令牌,并提供客户端凭证。

- 授权服务器验证客户端凭证,并返回访问令牌和刷新令牌给客户端。

- 客户端使用访问令牌访问资源服务器。

- 如果访问令牌过期,客户端使用刷新令牌请求新的访问令牌。

在双令牌认证流程中,授权服务器颁发了两种令牌:访问令牌和刷新令牌。访问令牌用于访问受保护的资源,刷新令牌用于获取新的访问令牌。这种认证流程在保护敏感数据和应用程序安全方面非常有效。