文章目录

- 一、概念

- 二、分类(主要是传统 NAT)

- 2.1 基本 NAT

- 2.2 NAPT

- 三、访问NAT下的内网设备的方式

- 3.1 多拨

- 3.2 端口转发、DMZ

- 3.3 UPnP IGD、NAT-PMP

- 3.4 服务器中转:frp 内网穿透

- 3.4.1 NAT 打洞

- 3.4.2 NAT 类型与打洞成功率

- 3.4.2.1 完全圆锥形 NAT(Full cone NAT)

- 3.4.2.2 受限圆锥形 NAT(Restricted cone NAT)

- 3.4.2.3 端口受限圆锥形 NAT(Port-Restricted cone NAT)

- 3.4.2.4 对称 NAT(Symmetric NAT)

- 3.4.3 NAT 打洞的应用

- 3.4.4 NAT 打洞的缺点

NAT 作为当今现实网络中不可或缺的一部分,虽然应用广泛,但是对它的介绍却远不及其他网络协议。另一方面,IETF 也把 NAT 视为 IPv4 的权宜之计,在很长一段时间内都寄解决地址短缺问题之希望于大力推广 IPv6。从 RFC 的提出时间就可以看出,很多 NAT 穿透相关的 RFC 提出时间都晚 IPv6 不少。而现在看来,IPv6 的推广乃至 IPv4 的废弃还有相当长的路要走,所以可以预见,NAT 还将陪伴我们不少时日。

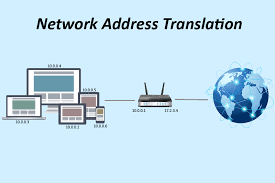

一、概念

NAT(Network address translation)就是网络地址转换技术。按照 Wikipedia 的解释,它就是一个在路由设备上修改 IP 首部的地址,从而把一个地址变成另一个地址的技术,简而言之就是针对 IP 地址的重命名。比如在路由器上设定把来自 A 网络的 IP 包中的地址 10.0.0.2 重命名成 10.1.1.3,然后转发到 B 网络,反之亦然。这样对于 B 网络来说,访问 10.1.1.3 就等同于访问 A 网络中的 10.0.0.2 了。更加复杂的 NAT 技术还可能涉及对 TCP、UDP 协议中端口号的修改,不过总而言之,NAT 就是一个修改数据包头部完成 “重命名” 的技术。

目前 NAT 技术最广泛的应用是解决 IPv4 地址短缺问题。它的思路非常简单,就是重复利用同一个 IP 地址,并在路由器转发数据包的时候进行 “重命名”。比如在常识中,无论在家、学校还是餐厅里网上冲浪,路由器管理页面的地址总是 192.168.0.1、手机的地址也总是 192.168 开头。而 IP 协议中要求每个设备都有不同的 IP 地址,否则就会混淆不同的设备。之所以我们还能继续网上冲浪,就是因为路由器上使用了 NAT 技术把这些192.168 开头的内网地址 “重命名” 成路由器自身的地址,然后转发给互联网。这样,不同的内网就可以使用同一个内网地址(比如学校和家里都有可能有 192.168.0.233 这个设备),但也不影响它们接入互联网。而如何完成 “重命名” 并避免可能发生的冲突就是 NAT 技术的关键。

二、分类(主要是传统 NAT)

要进一步理解 NAT,首先就是了解 NAT 的分类。RFC2663 把 NAT 分成了四类:传统 NAT、双向 NAT、两次 NAT、多宿主 NAT。由于最常见的就是传统 NAT,所以我就偷个懒,只介绍传统 NAT 了。

传统 NAT 主要做的就是维护一个内部网络,就像上一节里介绍的那样。它位于内部网络与外部网络(比如互联网)之间,保证内网地址不会被泄露到外网中去。如果再对重命名方式进行细分,传统 NAT 还可以分成两类:

- 基本 NAT(Basic NAT)

- NAPT(Network Address Port Translation,网络地址端口转换)

2.1 基本 NAT

基本 NAT 就是只针对 IP 地址的 “重命名”。由于基本 NAT 并不考虑更高层的协议,所以它只是实现了一个内部 IP 地址到外部 IP 地址的一一对应。不妨把已使用的内部 IP、NAT 设备拥有的外部 IP 看成 In、Ex 两个集合。

- 如果内部 IP 数量更少,len(In) < len(Ex),那么每个内部地址都能被映射到一个外部地址。

- 如果内部 IP 数量更多,len(In) > len(Ex),就不能保证同一时间每个内部设备都能访问外部网络了(可能分配不到外部地址)。

2.2 NAPT

不难看出,基本 NAT 对于 IP 地址的复用效果相当有限。假设如果 NAT 设备只有一个外部地址的话,同一时间就只能有一个内部设备可以访问外部了,显然这对我们网上冲浪带来了极大地不便。NAPT 对此的解决方法是,考虑高层传输协议 TCP、UDP 的端口(其实不只是端口,任何传输层标志都行,比如 ICMP 的 ID),以 (IP地址, 端口) 为单位进行重命名。这样操作空间就突然变大了 65535 倍,复用效率直接拉满。所以大多数路由设备都实现了 NAPT,日常生活中见到最多的也是 NAPT。平常我们说的 NAT 也基本上就指的是 NAPT。

鉴于 NAPT 的重要性,下文介绍下不同的 NAPT 类型和它们的实现原理。

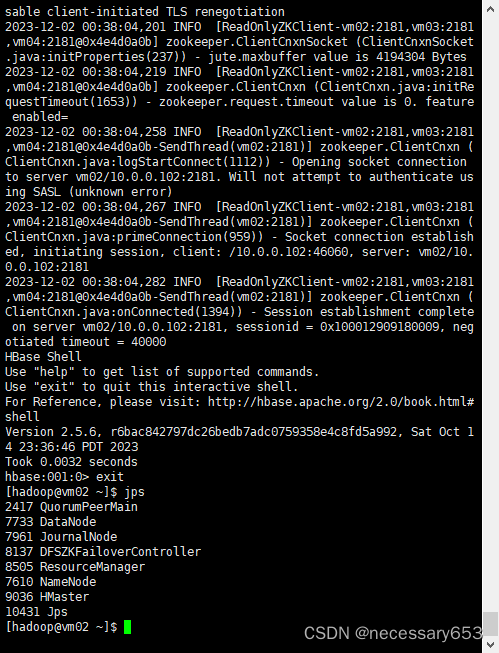

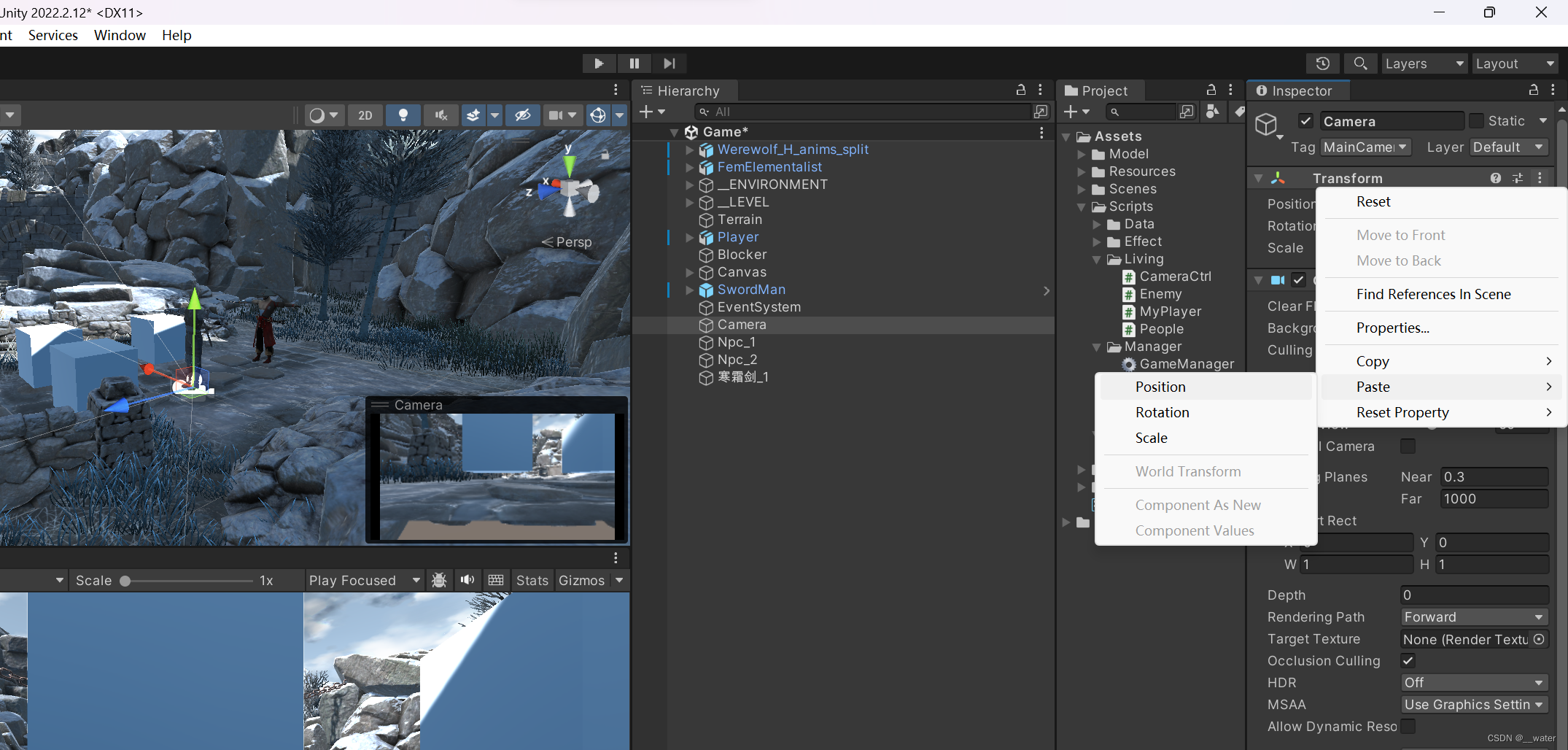

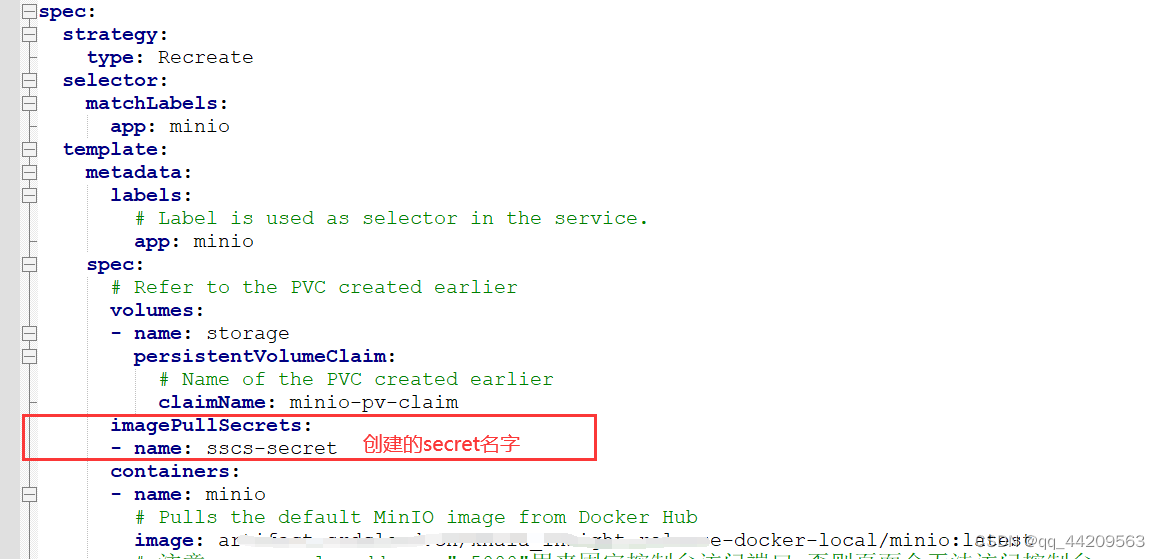

图示是一种常见的 NAPT 拓扑。

- 当内网设备访问访问目标时,它发送包 [iAddr:iPort -> dAddr:dPort] 给路由器。路由器的 NAPT 程序转换内部地址,改写包为 [eAddr:ePort -> dAddr:dPort],之后转发到外部网络。

- 反之,当访问目标答复内网设备时,它发送包 [dAddr:dPort -> eAddr:ePort] 给路由器,路由器接收后通过 NAPT 程序改写包为 [dAddr:dPort -> iAddr:iPort] 然后转发给内网设备。

可以看到:

- 发送过程(内部到外部)中 NAPT 程序改写数据包的源地址,进行源 NAT(SNAT)。

- 在接受过程(外部到内部)中改写数据包的目标地址,进行目标 NAT(DNAT)。这两个相对应的过程一并组成了 NAPT。

在改写包的过程中,最关键的过程就是确定 eAddr 与 ePort。这也是不同 NAPT 实现的主要区别。

NAT 改变了报文中的 IP 地址。但是,为什么我们平时上网时,并没感觉到 NAT 的存在?

在上文中的例子里,多台内网设备共用同公网 IP。外部数据到达路由器后,路由器应该将数据发送给哪个内网设备?

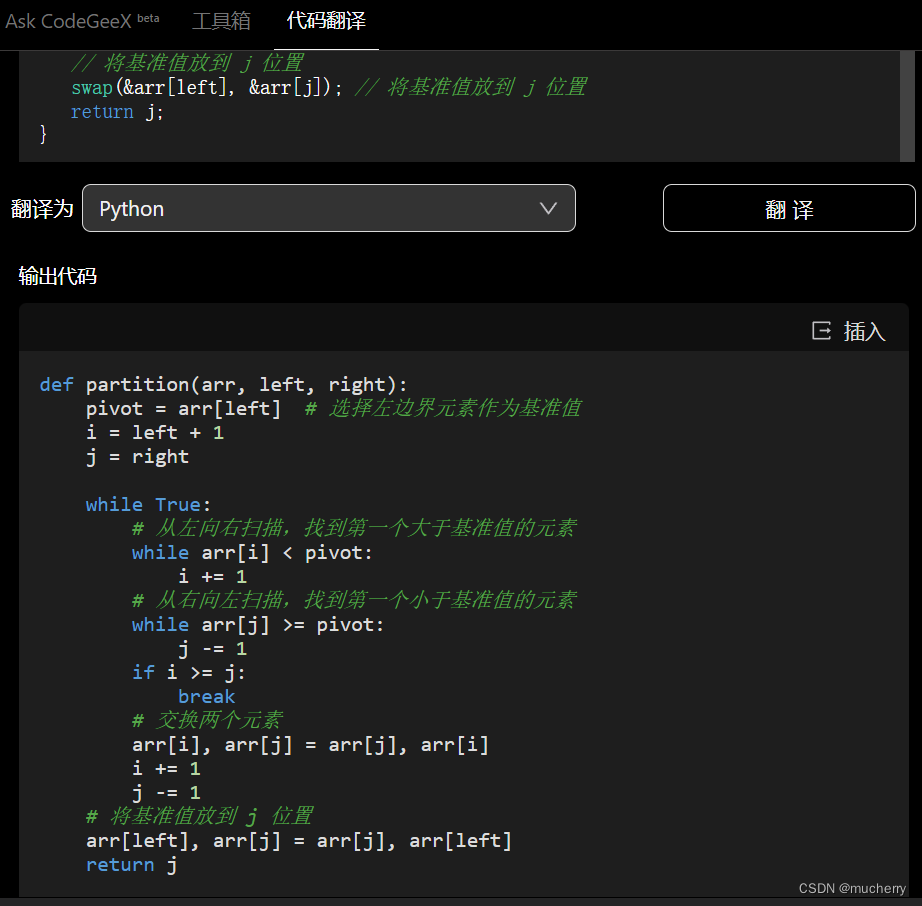

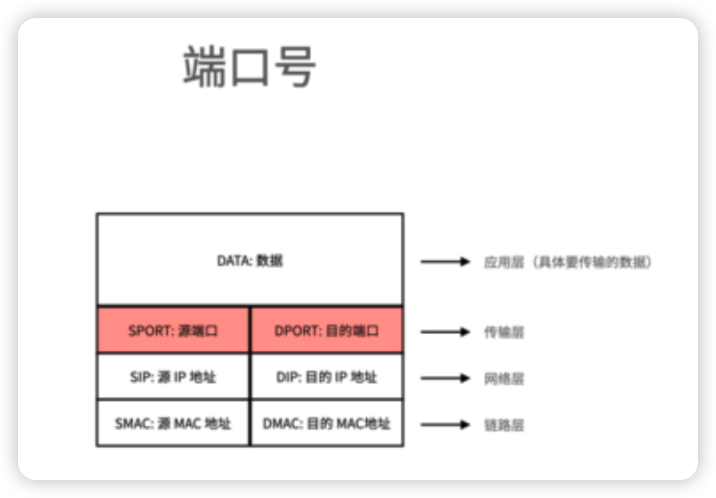

NAPT 中的 P 即为 port(端口号):

我们使用的大部分软件,例如网页浏览器,都是客户端软件。客户端需要主动向服务器发起连接。

例如,当我们访问少数派网站 sspai.com 后,浏览器能够解析到网站的 IP 地址(下文以 119.23.1.2 为例,不代表网站真实 IP),主动向该地址发起报文,建立连接。由于浏览网页使用的 HTTPS 协议,端口号为 443,所以报文中的目的端口号填充为 443,来源端口号是一个随机分配的值。

当少数派网站收到请求后,则会向用户的浏览器发送网页数据1。发送的数据中,来源端口号为 443,目的端口号则为用户请求报文中的源端口号。

从下图中也可以看出,回应报文的目的 IP,就是请求报文的源 IP,也就是用户电脑的 IP 地址;回应报文的目的端口号,就是请求报文中的源端口号,也就是用户浏览器的端口号。这样,少数派服务器的回应报文,就能根据 IP 地址发送回用户电脑,并根据端口号最终到达浏览器:

那么,如果用户的电脑是内网设备,经过了 NAT,使用浏览器访问少数派网站时,又会是什么样的过程呢?

首先,浏览器同样会发送请求报文,报文的源 IP 为电脑的内网 IP (此处以 192.168.1.126 为例)。

当报文到达路由器后,路由器将报文源 IP 修改为公网 IP(1.1.1.10),并分配一个新的源端口号。在这个过程中,路由器会记录下源 IP 和源端口号,在转换前后的对应关系,形成 NAT 表项。

路由器将源 IP 和源端口号转换后的报文发送到服务器,服务器回应的报文,目的 IP 和目的端口端口号,就是请求报文中的源 IP 和源端口号。这样,报文就能根据目的 IP,到达用户的路由器上。

路由器收到来自服务器的报文,根据 NAT 表项,将目的 IP 和目的端口号,从外部 IP、外部端口,转换为内部 IP、内部端口。这样,报文就能顺利到达用户电脑的浏览器上。

从上面的例子中可以看出,NAT 通过记录端口号、IP 地址的对应关系,将出方向报文的源 IP、源端口号从内部地址转换为外部地址,将入方向报文的目的 IP、目的端口号从外部地址转换为内部地址,让内网设备也能正常访问 Internet。但如下两种情况,是 NAT 难以做到的:

- 内网设备做为服务器,外部设备主动向内网设备发起连接

- 使用 TCP、UDP 之外的、没有端口号的协议进行通信

由于我们日常上网,使用的基本上都是 TCP 和 UDP 协议。而且自己的设备一般是做为客户端,主动连接第三方服务器的。所以,在日常上网的情况下,我们一般不会感受到 NAT 的存在。

三、访问NAT下的内网设备的方式

NAT 缓解了 IP 地址资源不足的问题,同时能使家庭中的多个设备共享同一条宽带,同时上网。另外,启用 NAT 后,外部设备无法主动发起对内网设备的连接,相当于起到了防火墙的作用,保护了内网设备,一定程度上提高了安全性。

NAT 通过「巧妙」的方式,在内部地址和外部地址之间进行转换。大部分情况下,我们感受不到 NAT 的存在。但仍有部分应用,需要内网设备做为服务器,被外部连接,例如:

- 远程访问家中的 NAS、监控摄像头

- eMule、BitTorrent 等 P2P 文件分享应用,使自己的设备可供外部连接,从而能够连接到更多分享者,获取更快的下载、上传速度

- 部分语音通话、视频会议应用,通信双方直接连接,获取更好的通话质量

- 部分联机游戏,不会经过第三方服务器,需要玩家之间直接建立连接

对于这些应用,如果设备位于 NAT 之内,没有公网 IP,就难以实现了。

那么,在 NAT 环境下,应该如何让内网设备做为服务器,使内网设备被外部连接?下文将介绍几种常见的方式。

3.1 多拨

部分运营商,支持在多个设备上,通过 PPPoE 登录同一个宽带账号。每个设备都能获取到一个独立的公网 IP。

如果想让游戏主机等设备获取独立的公网 IP,供外部连接,可以在光猫之后连接交换机。游戏主机连接交换机,直接进行 PPPoE 拨号。无线路由器也连接交换机,家中的其他网络设备经过无线路由器访问 Internet。

但是多拨的局限也很大:

- 仅部分运营商支持多拨

- 一些运营商已不再为用户分配公网 IP,即使通过多拨,也获取不到公网 IP

- 越来越多的设备不再支持 PPPoE。例如 Xbox 360 支持 PPPoE,但 Xbox One 之后的版本已不再支持

- 设备直接获取公网 IP,暴露在公网上,安全性较差。可能需要单独设置防火墙

- 需要额外购买交换机,连接在光猫和路由器之间。会改变家庭网络拓扑,操作比较复杂

所以,这种方式不太常用。

3.2 端口转发、DMZ

上文中介绍的 NAT,路由器会根据内网设备发出的报文,自动形成 NAT 表项。实际上,用户还可以在路由器上手动配置端口映射关系,让内网设备可被外部访问。

其中,DMZ 功能,可以指定一台内网设备为 DMZ 主机。到达路由器上的报文,如果没有匹配 NAT 表项,就会转发到 DMZ 主机。从而使 DMZ 主机可被外部访问。

DMZ 功能能让一台内网设备上的所有端口,都能被公网访问。但这样做也影响了内网设备的安全性,如果没有特殊需要,不建议打开这一功能。

而 端口转发 功能,可以手动设置端口映射关系,让指定内网设备的指定端口,能够被公网访问。这种方式能够精确控制哪些设备的哪些端口可被公网访问。但需要用户具有一定的网络知识,知道需要被公网访问的应用的端口号,才能正确设置。

3.3 UPnP IGD、NAT-PMP

上文中的端口转发功能,需要手动配置端口转发规则,操作起来比较麻烦。而 UPnP IGD 和 NAT-PMP 协议,则能实现自动配置端口转发规则。

UPnP IGD(互联网网关设备协议)和 NAT-PMP(NAT 端口映射协议)分别由微软和 Apple 提出,功能类似,都可以让应用程序告诉路由器需要打开的端口,让路由器自动设置端口转发规则。

UPnP IGD 和 NAT-PMP 的工作,需要应用程序和路由器的配合。首先需要在路由器上打开 UPnP 或 NAT-PMP 功能

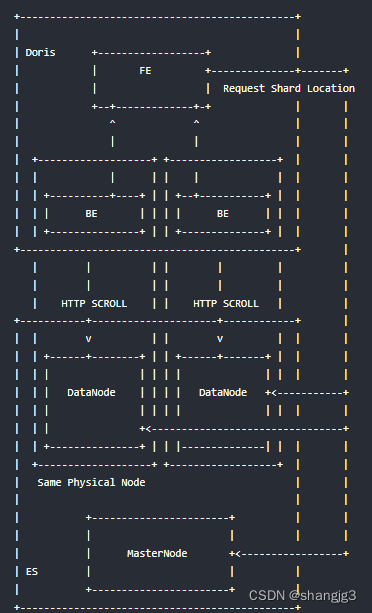

3.4 服务器中转:frp 内网穿透

上文中介绍了一系列使内网设备可被外部访问的方式。但这些方式或者需要用户手动配置,或者路由器的支持,或者需要运营商的支持…… 如果上述方式都不可用,就要通过第三方服务器中转的方式,让内网设备供外部访问。

这种方式虽然需要第三方服务器的参与,浪费资源,但成功率最高,所以应用范围也很普遍。例如常见的游戏加速器,就可以通过第三方服务器中转的方式,为游戏主机提供更高的 NAT 类型:网易UU加速盒

也有不少开源的反向代理工具,可以搭建在自己的服务器上,使内网服务可在公网访问:如 frp、nps

服务器中转需要额外的服务器,且需要消耗服务器上的流量。所以这种方式往往需要用户额外付费,例如购买游戏加速器会员,或者自行购买虚拟服务器,并在服务器上搭建反向代理应用。

而对于微信语音、视频通话等应用,默认也会使用其他 NAT 穿透技术,来节省微信服务器的流量费用,降低成本。当其他 NAT 穿透方式不可用时,则采用服务器中转的方式,保证能够正常通话。

3.4.1 NAT 打洞

如果两台设备都位于 NAT 路由器之后,没有公网 IP。在没有第三方服务器的中转下,是不是就没有办法直接进行通信了?

答案并不是这样的。NAT 打洞,就可以使两台内网设备能够直接通信,不需要第三方服务器的中转、不需要对路由器进行特殊设置、也不需要运营商的配置。微信语音、腾讯会议、Skype 通信等消耗流量较大的应用,都会利用 NAT 打洞实现内网设备间的直接通信。

这项技术听起来很神奇,但是原理并不复杂:

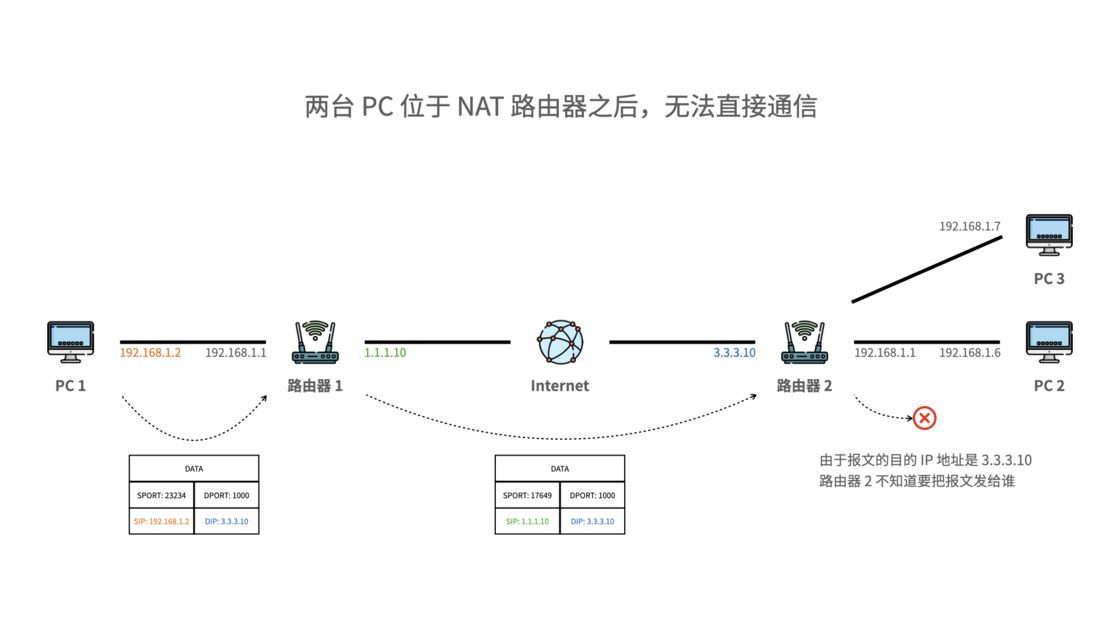

我们以 PC 1、PC 2 两台主机的通信为例。两台主机均位于 NAT 路由器之后,各自的 IP 地址都是内网地址,无法互相通信:

在两台主机能够直接通信之前,需要一台第三方服务器:

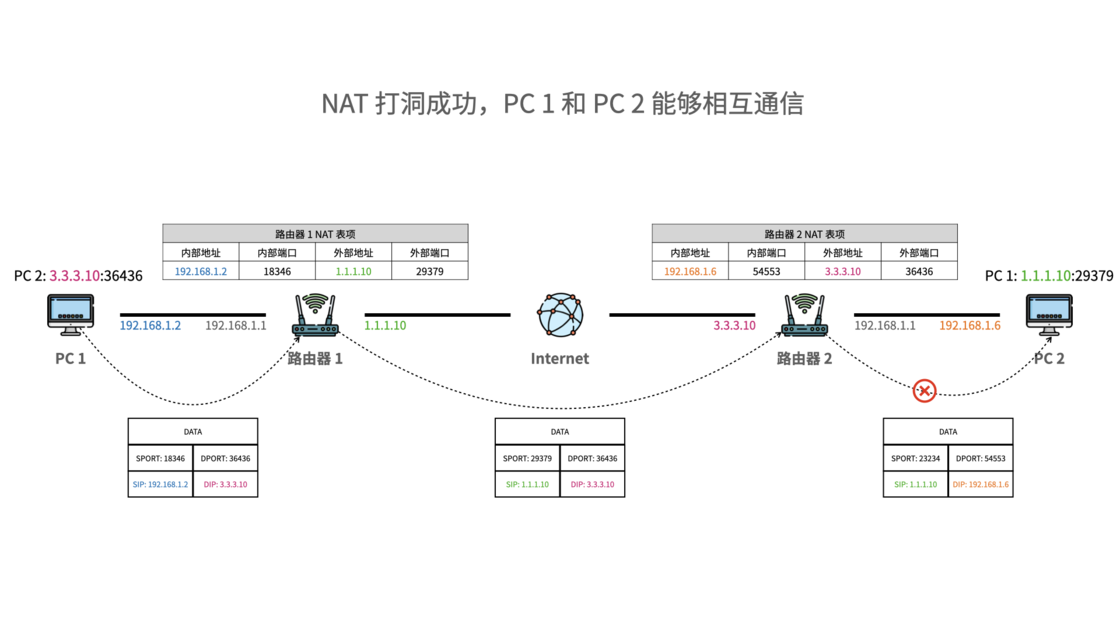

PC 1、PC 2 首先需要给「第三方服务器」发送一个报文。经过 NAT 路由器后,报文的源 IP 和源端口号被转换,同时在路由器上形成 NAT 表项:

报文到达「第三方服务器」后,「第三方服务器」记录下 PC1、PC2 两侧报文的源 IP 和源端口号,也就是 PC1、PC2 两侧的公网 IP 和外部端口号。然后「第三方服务器」将两台设备的公网 IP、外部端口号发送给对方。这样PC1、PC2 都能相互知道对方的公网 IP 和外部端口号:

其中一部分路由器的 NAT 检查比较宽松。一旦 NAT 表项建立,只要路由器上收到的报文,目的 IP 和目的端口号能够匹配到 NAT 表项,都会转发到表项对应的内网设备。对于这样的路由器,PC 1、PC 2 互相用对方的公网 IP 与外部端口号,就能直接通信了,不再需要第三方服务器:

另一部分路由器的 NAT 检查比较严格,只有内网设备向指定的目的 IP、目的端口号发送过数据,来自这个 IP 和端口号的报文,才能转发到内网设备:

对于这样的路由器,PC 1、PC 2 两台主机需要同时向对方的公网 IP 和外部端口号发送一个报文。这样,PC 1 侧的路由器认为 PC 1 向 PC 2 发送过数据;PC 2 侧的路由器认为 PC 2 向 PC 1 发送过数据,PC 1 和 PC 2 就能相互通信了。

经历了上述步骤,NAT 打洞成功,两台设备就可以不依赖第三方路由器,直接进行通信。当然,上述过程只是一个简化的描述,不完全描述。如果想要进一步详细了解 NAT 打洞的过程,建议参考文末的 RFC 文档链接。

可以看出,NAT 打洞可以在无需路由器特殊配置、无需运营商配合的情况下,实现两个内网设备的相互通信。另外,对于多层 NAT 的网络环境(例如运营商和家庭路由器各进行一级 NAT),NAT 打洞也能正常处理。

3.4.2 NAT 类型与打洞成功率

在一些路由器的设置页面或文档中,我们会看到,NAT 能设置成不同的类型,例如 Full cone、Restricted cone、Port-Restricted cone、Symmetric。那么,这些 NAT 类型有何区别?

3.4.2.1 完全圆锥形 NAT(Full cone NAT)

对于完全圆锥形 NAT,内网 IP 和内网端口号,被映射为外部 IP 和外部端口号。当路由器收到来自外部的报文时,只要报文的目的 IP 和目的端口号,匹配到 NAT 表项的外部 IP 和外部端口号,都会转换为对应的内网 IP 和内网端口号,转发到内网设备。

对于外部报文,路由器并不关心报文的源 IP 和源端口号(即报文来自谁),只要收到匹配 NAT 表项的报文,都能发送到内网设备。所以,完全圆锥形 NAT 是最宽松的 NAT,打洞最方便。

3.4.2.2 受限圆锥形 NAT(Restricted cone NAT)

与完全圆锥形 NAT 相比,受限圆锥形 NAT,在内网设备向外发送报文时,路由器除了生成 NAT 表项,还会根据报文的目的 IP,记录下内网设备正在与哪些外部设备通信。

这样,只有内网设备先发送报文给外部设备,外部设备回应的报文,才会被转发到内网设备。而其他外部设备发送过来的报文,即使匹配 NAT 表项,也无法发送到内网设备。

这样的 NAT 安全性有一定的提高,但是也提高了打洞难度。两台内网设备需要互相给对方发送一个报文,才能打洞成功。

3.4.2.3 端口受限圆锥形 NAT(Port-Restricted cone NAT)

端口受限圆锥形 NAT 和受限圆锥形 NAT 类似,但增加了检查的严格程度:受限圆锥形 NAT,只会外部设备的 IP 地址,来检查内网设备与哪些外部设备通信过。而端口受限圆锥形 NAT,会同时根据 IP 地址和端口号来进行检查。

3.4.2.4 对称 NAT(Symmetric NAT)

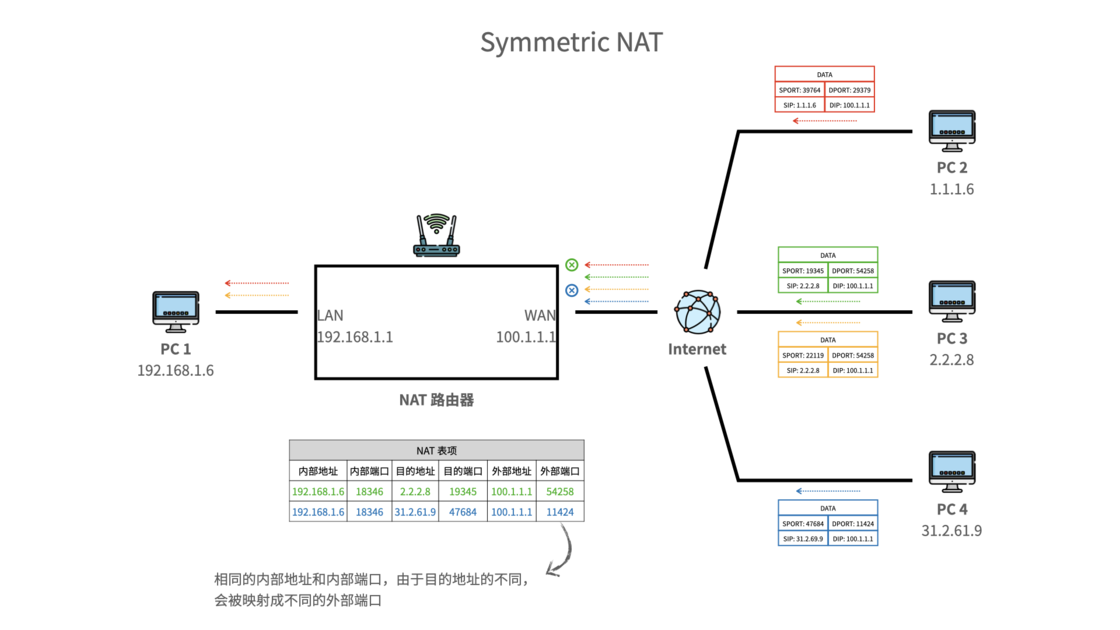

前面的三种圆锥形 NAT,会根据内网设备发出去的报文的源 IP、源端口号两个信息建立 NAT 表项,将内网 IP 和内网端口号映射到外部 IP 和外部端口号。内网设备发出去的报文,无论目的 IP 和目的端口号如何变化,不管发给哪台外部设备,都会被映射为相同的外部 IP 和外部端口号。

而对称 NAT,会同时根据内网设备出方向报文的源 IP、源端口号、目的 IP、目的端口号四个信息来建立 NAT 表项。如果报文的目的 IP、目的端口号发生了变化,映射到的外部端口号也会发生改变。

对于对称 NAT,我们再来回顾一下前文中 NAT 打洞的过程。内网设备首先和第三方服务器通信,内网 IP 和内网端口号会被映射为一个外部 IP 和外部端口号。接下来,内网设备和另一台设备通信,相同的内网 IP 和内网端口号,又会被映射为另外一个外部端口号。这样,NAT 打洞就无法成功。

所以,在对称 NAT 下,很难进行 NAT 打洞。

3.4.3 NAT 打洞的应用

前文中已经提到,语音通话、视频会议应用,以及在线游戏,都用到了 NAT 打洞。那么,利用 NAT 打洞,还能实现哪些有趣的应用?

其实,最常见的应用,就是通过 NAT 打洞,将多个设备组建一个虚拟局域网。例如在家中有 NAS,且没有公网 IP 的情况下,通过这些利用 NAT 打洞的工具,仍然可以在离开家的时候,用手机直接访问 NAS 上的文件。而且由于是直接通信,不会因为第三方服务器中转而降低传输速度。https://www.zerotier.com/、https://tailscale.com/

3.4.4 NAT 打洞的缺点

比起使用公网 IP 直接通信,NAT 打洞仍存在不少缺点,例如:

- NAT 打洞仍需第三方服务器的参与

- NAT 打洞无法 100% 成功,尤其是对称 NAT,更难打洞成功

- NAT 打洞的过程,需要开发者对应用程序进行适配

- 为了节省资源,路由器上的 NAT 表项会超时删除。所以,NAT 打洞后,需要定期发送报文,维持路由器上的 NAT 表项。否则需要重新打洞

- NAT 打洞的操作本身,也增加了延迟

- NAT 打洞对 TCP 的支持不佳,一般使用 UDP。但不少运营商会对 UDP 进行限速,导致打洞后虽然设备间能直接通信,但无法以较快的速率传输

为了保证安全性,家用路由器、PC、NAS 等设备上,一般都有防火墙功能。防火墙默认会阻止传入连接,除非用户手动配置防火墙,打开特定端口。所以,即使 NAT 被淘汰,类似 NAT 打洞的技术,在 IPv6 时代仍会得到应用。

那么,当 IPv6 普及,NAT 消失,Internet 是否会诞生新的有趣的应用?家中的每个物联网设备都有了公网 IPv6 地址,是否会有一些新的玩法?是否会带来新的安全性问题?随着国内大幅度推进 IPv6 的建设,这些问题应该很快会有答案。

NAT介绍

NAT 应用介绍

42张图介绍 NAT