HTML代码混淆技术:原理、应用和实现方法详解

HTML代码混淆是一种常用的反爬虫技术,它可以有效地防止爬虫对网站数据的抓取。本文将详细介绍HTML代码混淆技术的原理、应用以及实现方法,帮助大家更好地了解和运用这一技术。

一、HTML代码混淆的原理

HTML代码混淆是指将HTML源码通过特定的算法进行加密处理,使得人类可读的源码变得难以理解和识别,从而防止爬虫对网站数据的抓取。其原理主要包括以下几个方面:

1.代码字符替换:通过将HTML中的特定字符替换成其他字符或编码形式,使得源码难以被识别和解析。

2.代码注释:在HTML源码中添加注释信息,利用注释信息干扰爬虫对网页内容的解析。

3.随机化处理:在HTML源码中添加随机化元素,使得每次生成的源码都不相同,从而增加爬虫抓取难度。

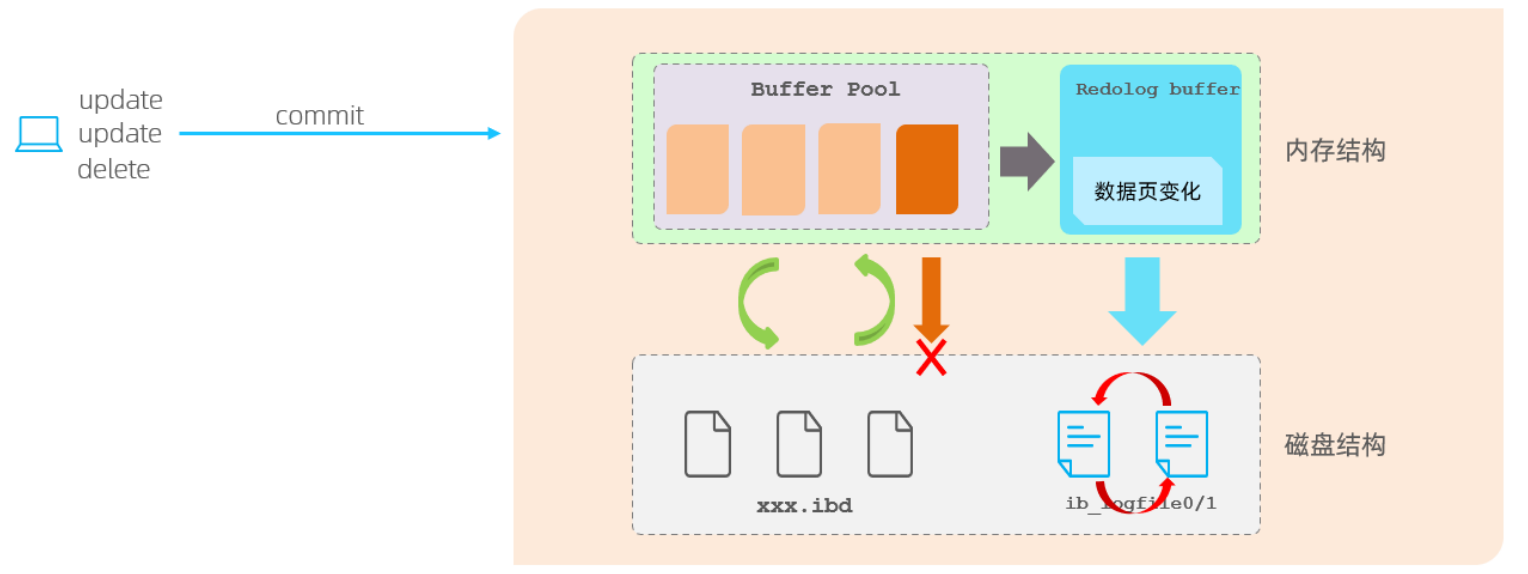

4. JS渲染:通过在HTML中嵌入JS脚本,实现动态渲染效果,使得爬虫无法直接抓取网页内容。

二、HTML代码混淆的应用场景

HTML代码混淆技术广泛应用于需要保护数据安全和防止爬虫的网站中,如电商平台、社交网络、新闻资讯等。具体应用场景包括:

1.防止恶意爬虫:通过对HTML源码进行混淆处理,可以有效地防止恶意爬虫对网站数据的抓取和盗取。

2.保护用户隐私:通过将敏感信息进行加密处理,保护用户隐私和数据安全。

3.提高网站安全性:通过增加网站的安全性,减少黑客攻击和数据泄露的风险。

三、HTML代码混淆的实现方法

HTML代码混淆技术具有较高的灵活性和可定制性,可以根据实际需求选择不同的实现方法。下面介绍几种常见的实现方法:

1.字符替换法:将HTML中的特定字符替换成其他字符或编码形式,如将“”替换成“>”,从而使得源码难以被识别和解析。

2.注释干扰法:在HTML源码中添加注释信息,利用注释信息干扰爬虫对网页内容的解析。

3.随机化处理法:在HTML源码中添加随机化元素,使得每次生成的源码都不相同,从而增加爬虫抓取难度。

4. JS渲染法:通过在HTML中嵌入JS脚本,实现动态渲染效果,使得爬虫无法直接抓取网页内容。

四、HTML代码混淆的优缺点

HTML代码混淆技术具有一定的优势和劣势,需要根据实际需求进行选择和使用。其主要优缺点包括:

1.优点:

(1)防止爬虫:可以有效地防止爬虫对网站数据的抓取和盗取。

(2)保护用户隐私:通过将敏感信息进行加密处理,保护用户隐私和数据安全。

(3)提高网站安全性:通过增加网站的安全性,减少黑客攻击和数据泄露的风险。

2.缺点:

(1)影响用户体验:过度使用HTML代码混淆技术会影响用户体验,导致网站加载速度变慢、页面排版混乱等问题。

(2)增加开发难度:HTML代码混淆技术需要一定的开发技能和经验支持,对开发人员提出了更高的要求。

五、HTML代码混淆技术的发展趋势

随着网络安全意识的提高和技术的不断进步,HTML代码混淆技术也在不断地发展和完善。未来,HTML代码混淆技术将更加智能化、定制化和自适应,可以根据实际需求进行灵活配置和调整,以更好地保护网站数据安全和用户隐私。

六、HTML混淆工具

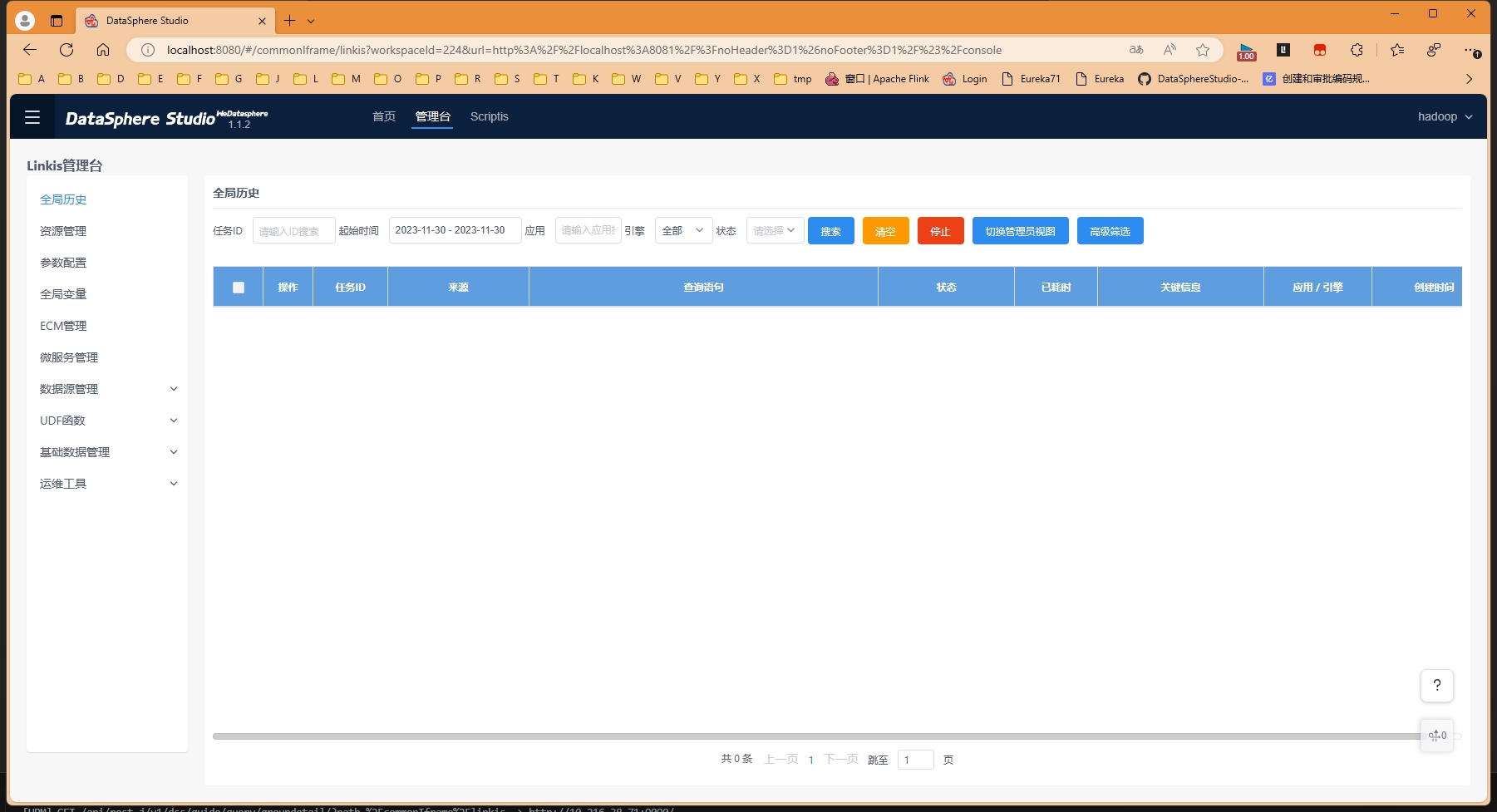

使用ipaguard来对程序进行加固

代码加固是进一步保护应用的一种方式,通常通过特定平台来对应用进行加固处理。

这边以ipaguard为例,目前还在免费阶段,想薅羊毛的快快试试。

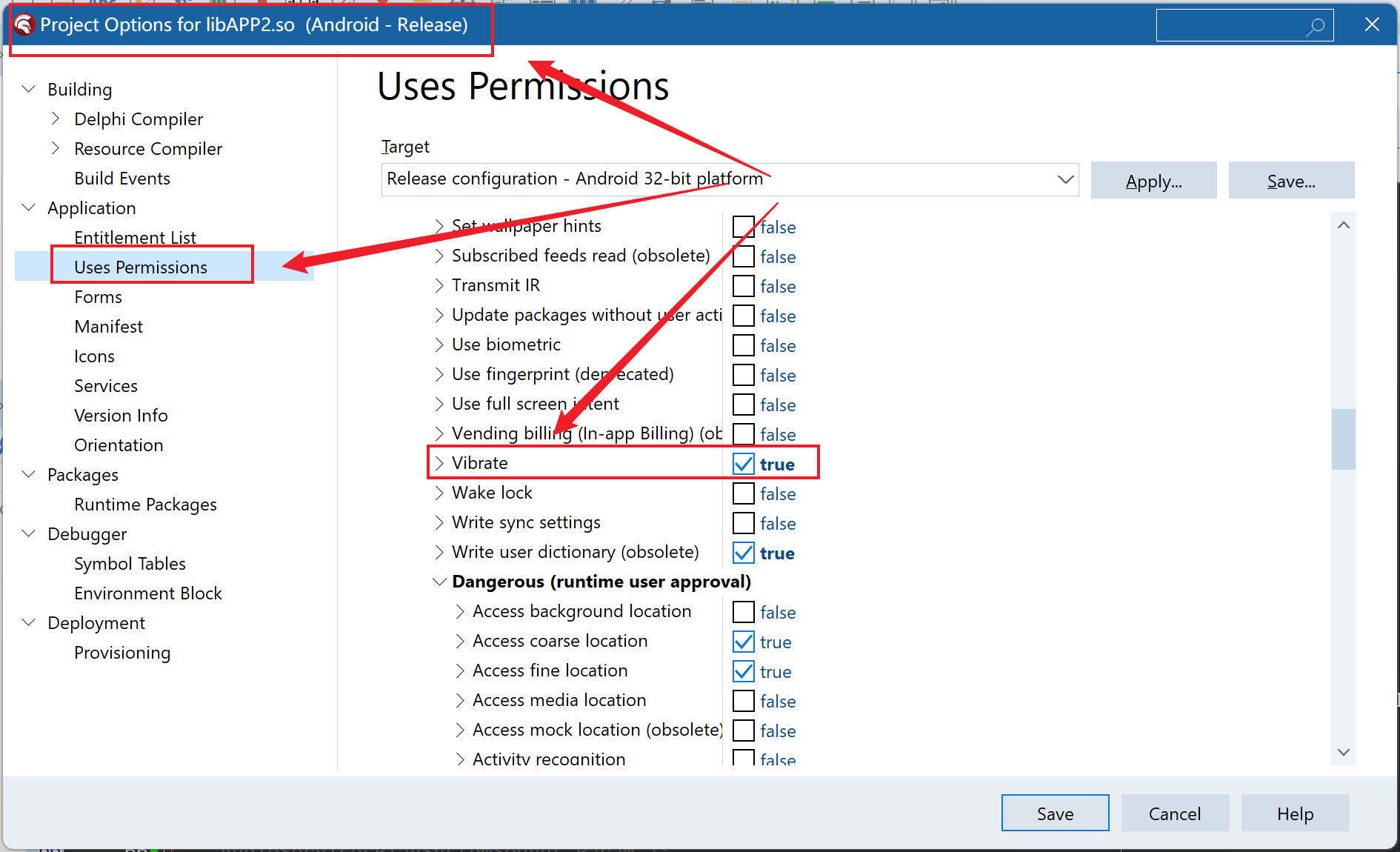

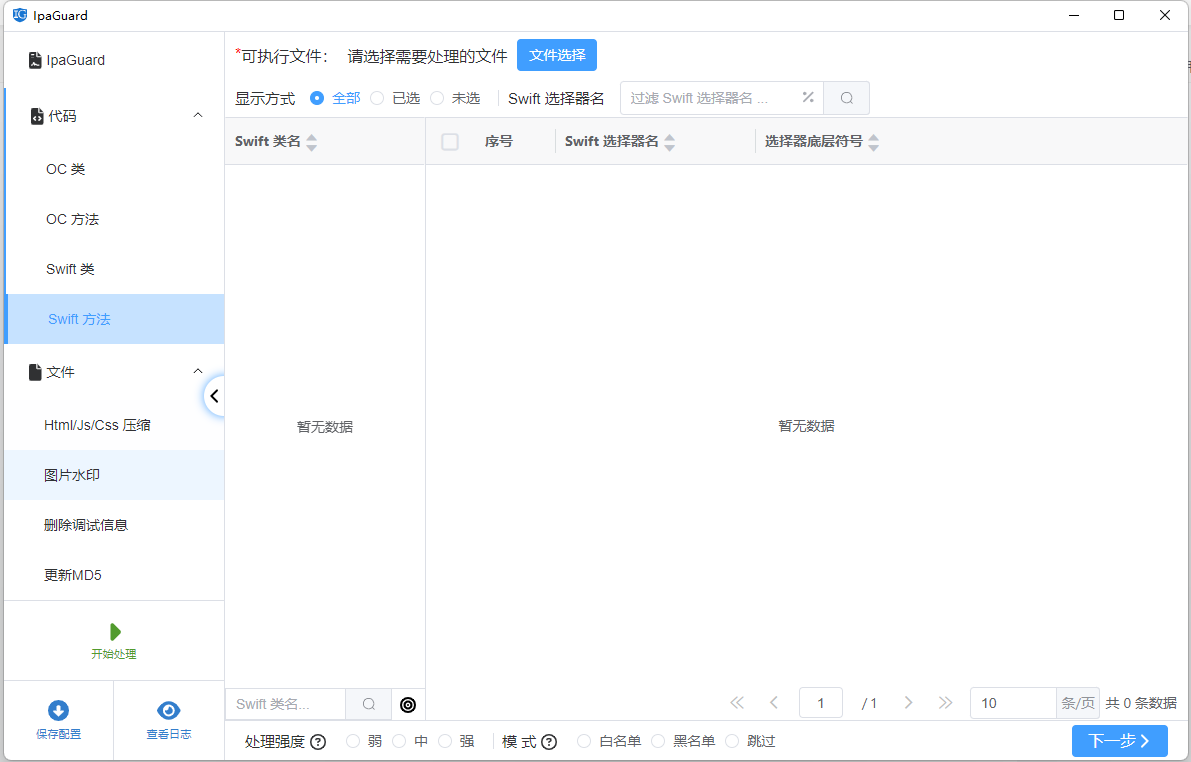

Ipa Guard是一款功能强大的ipa混淆工具,不需要ios app源码,直接对ipa文件进行混淆加密。可对IOS ipa 文件的代码,代码库,资源文件等进行混淆保护。 可以根据设置对函数名、变量名、类名等关键代码进行重命名和混淆处理,降低代码的可读性,增加ipa破解反编译难度。可以对图片,资源,配置等进行修改名称,修改md5。只要是ipa都可以,不限制OC,Swift,Flutter,React Native,H5类app。

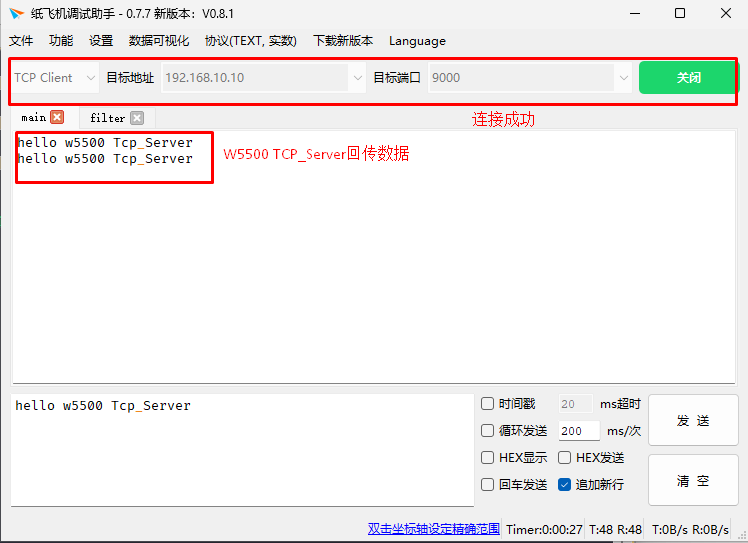

所以就要使用到混淆器,混淆器是把里面的代码变量等信息进行重命名,这样可读性会变得非常差,接着,

到这里,我们完成了对代码的混淆,但是还没有进行加固,防止反编译,所以,请往下看

然后导入自己的包就可以了,这里是流水式的走下来,所以只需要导入和导出就可以了,

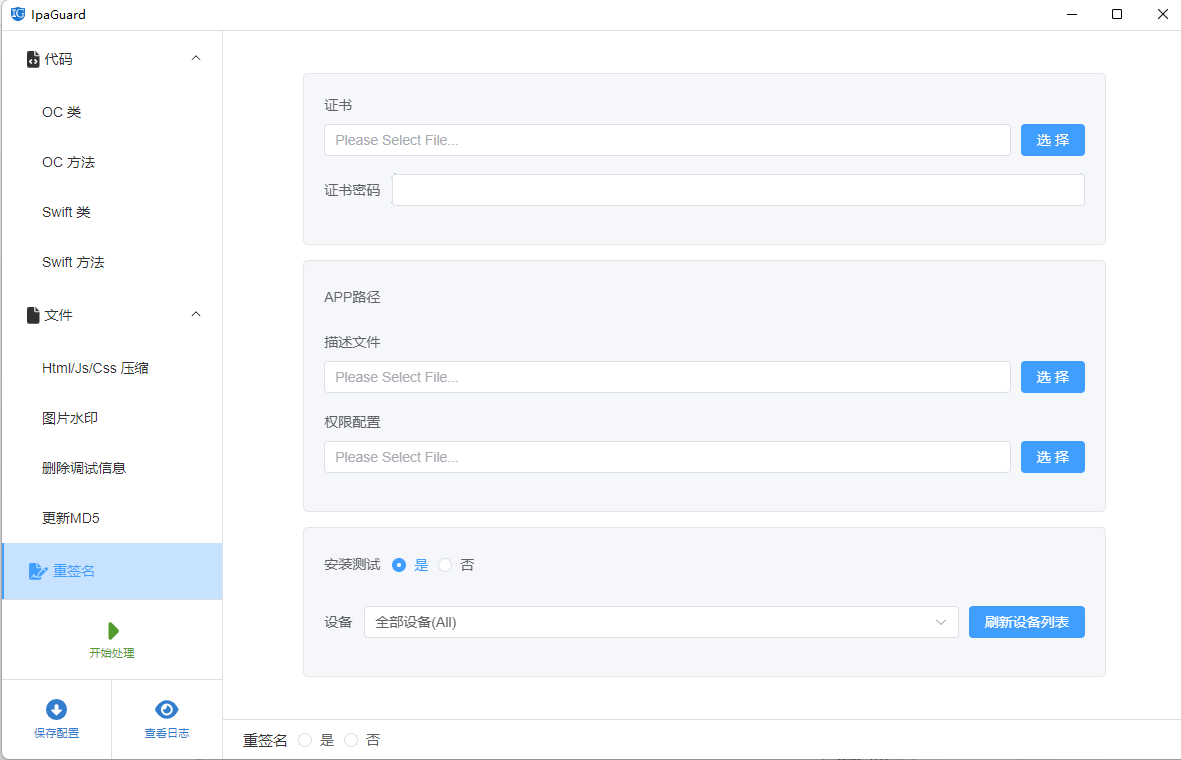

添加单个文件,选择好刚刚混淆后的包,然后你做的事情就是等,等待上传完--加固完--下载完--已完成,当到已完成的时候,说明这里已经可以导出了,导出需要前面提到的自己创建的签名,这里可是会用到的,如果不用,则包安装包可能会出现问题

选择导出签名包,选择签名文件,输入密码,然后点击开始导出

导出的包是经过混淆,经过加固比较安全的包了

七、HTML代码混淆技术的应用案例

下面列举几个HTML代码混淆技术的应用案例:

1.某电商平台采用字符替换法对商品详情页进行加密处理,防止恶意爬虫抓取商品信息。

2.某社交网络通过注释干扰法对用户信息进行加密处理,保护用户隐私和数据安全。

3.某新闻资讯网站采用JS渲染法对新闻详情页进行动态渲染,使得爬虫无法直接抓取新闻内容。

八、总结

本文详细介绍了HTML代码混淆技术的原理、应用以及实现方法,并分析了其优缺点和发展趋势。在实际开发中,需要根据实际需求选择合适的HTML代码混淆技术,以保护网站数据安全和用户隐私。