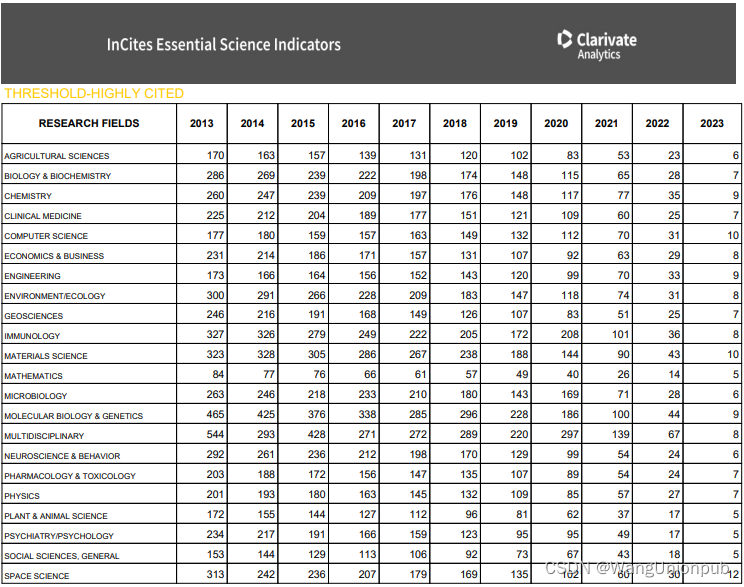

1月11日,科睿唯安(Clarivate Analytics)公布了最新的ESI数据。

注:ESI的更新时间为每奇数月的第二个星期四。

Essential Science Indicators (ESI) 是一种分析工具,可帮助识别 Web of Science 核心合集中表现最好的研究。ESI对来自世界各地的11,000多种期刊进行调查,根据发表和引用表现对22个广泛领域的作者、机构、国家和期刊进行排名。数据涵盖10年的滚动周期,包括每两个月更新一次的排名和引用次数。ESI具有广泛的代表性,已经被全球普遍认可。

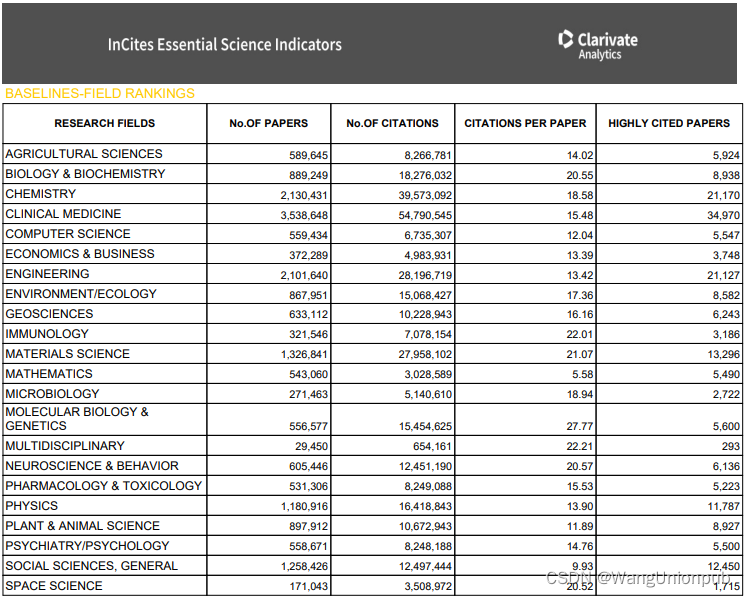

本次发布,覆盖了从2013年1月1日到2023年10月31日的数据,大家可以对照表格查找自己论文对应学科的高被引阈值。

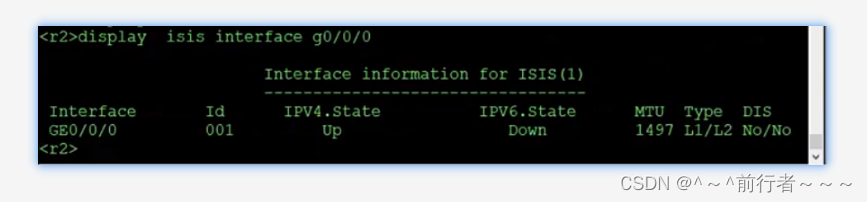

下图是最新阈值,大家可以对照表格查找自己论文对应学科的高被引阈值。

2024年1月科睿唯安22个学科

ESI高引论文阈值

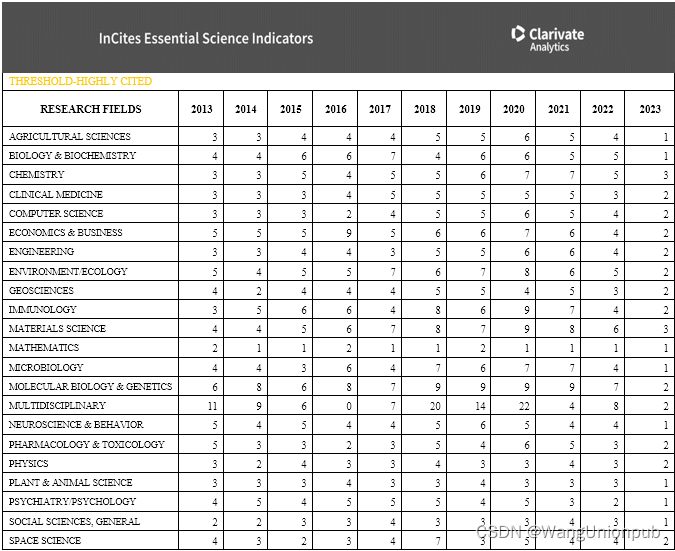

同时列出的还有与上一期对比的阈值增加数,可以了解自己感兴趣学科比前两个月增加的阈值数。如环境生态学领域2020年论文的入选阈值比上一期增加了8次,地球科学领域增加了4次,工程学增加了6次。

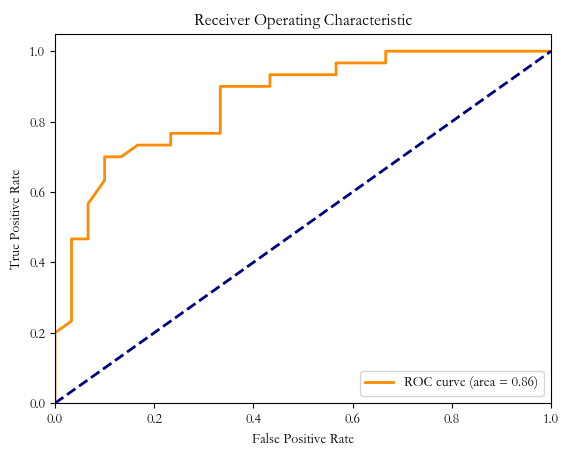

2024年1月科睿唯安22个学科

ESI高引论文的新增阈值数

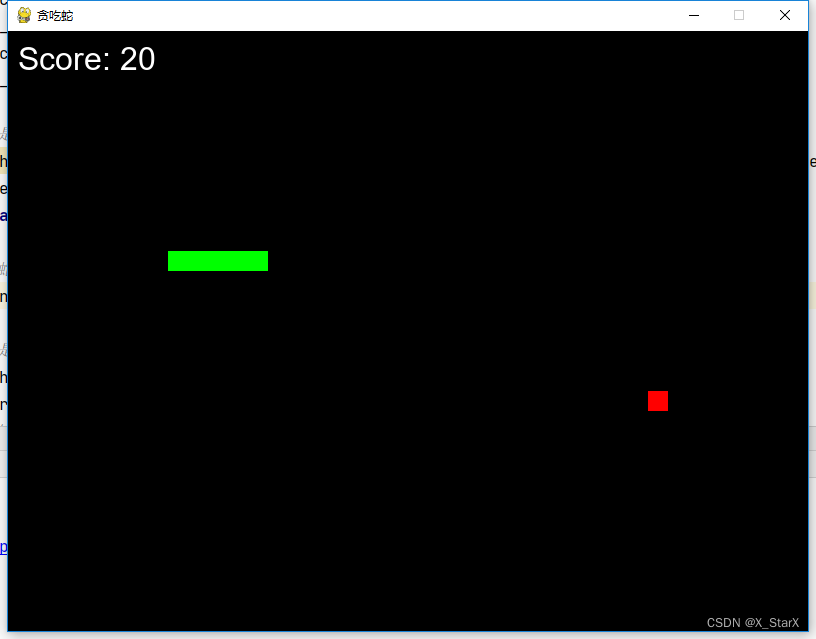

下表列出了ESI热点论文(Hot Paper)阈值。热点论文是指相对于同领域、同时期的其他论文,在发表后不久就获得大量引用的论文。它们是过去两年发表的论文,在最近两个月的时间里被多次引用,在同一领域的论文中排名前0.1%。

2024年1月科睿唯安22个学科

ESI热点论文阈值数

2024年1月科睿唯安22个学科

基本数据

• 本文素材来源:科睿唯安Incites数据库

• 文中仅代表作者观点,转载仅出于传播更多资讯之目的。若侵犯了您的合法权益,敬请告知我们更正或删除

• 更多科研干货、期刊最新动态、期刊匹配、避雷选刊,可移步公众号“Unionpub学术”