文章目录

- 红蓝对抗

- 什么是护网行动?

- 护网分类

- 护网的时间

- 什么是红蓝对抗

- 红蓝对抗演练的目的

- 什么是企业红蓝对抗

- 红蓝对抗价值

- 参考

红蓝对抗

什么是护网行动?

护网的定义是以国家组织组织事业单位、国企单位、名企单位等开展攻防两方的网络安全演习。进攻方一个月内采取不限方式对防守方展开进攻,不管任何手段只要攻破防守方的网络并且留下标记即成功,直接冲到防守方的办公大楼,然后物理攻破也算成功。护网是国家应对网络安全问题所做的重要布局之一。

护网行动是以公安部牵头的,用以评估企事业单位的网络安全的活动。

具体实践中。公安部会组织攻防两方,进攻方会在一个月内对防守方发动网络攻击,检测出防守方(企事业单位)存在的安全漏洞。

通过与进攻方的对抗,企事业单位网络、系统以及设备等的安全能力会大大提高。

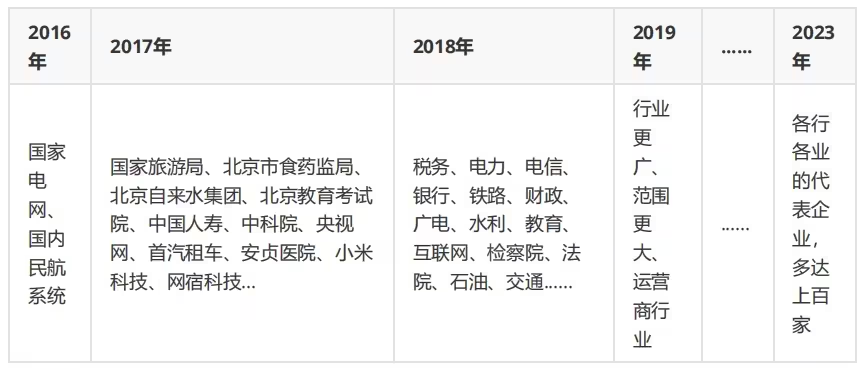

“护网行动”是国家应对网络安全问题所做的重要布局之一。“护网行动”从2016年开始,随着我国对网络安全的重视,涉及单位不断扩大,越来越多的单位都加入到护网行动中,网络安全对抗演练越来越贴近实际情况,各机构对待网络安全需求也从被动构建,升级为业务保障刚需。

“HVV行动”从2016年开始,随着我国对网络安全的重视,涉及单位不断扩大,越来越多的单位都加入到HVV行动中,网络安全对抗演练越来越贴近实际情况,各机构对待网络安全需求也从被动构建,升级为业务保障刚需。

护网分类

护网一般按照行政级别分为国家级护网、省级护网、市级护网;除此之外,还有一些行业对于网络安全的要求比较高,因此也会在行业内部展开护网行动,比如金融行业。

护网的时间

不同级别的护网开始时间和持续时间都不一样。以国家级护网为例,一般来说护网都是每年的7、8月左右开始,一般持续时间是2~3周。省级大概在2周左右,再低级的就是一周左右。2021年比较特殊,由于是建党100周年,所有的安全工作都要在7月之前完成,所有21年的护网在4月左右就完成了。

什么是红蓝对抗

红蓝对抗原本是一个军事概念,指在部队模拟对抗时,专门成立一个扮演假想敌的部队(蓝军)与我方正面部队(红军)进行对抗性演练。

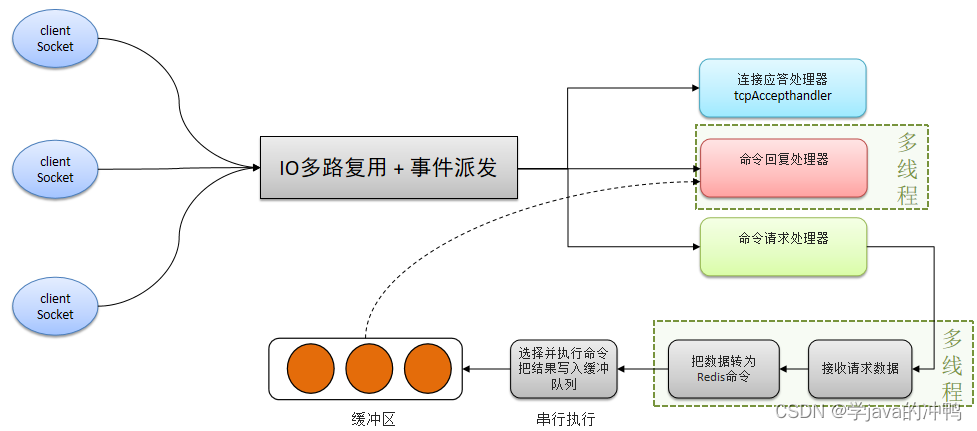

红蓝对抗(Red Teaming vs Blue Teaming)是网络安全领域中的一种演练方式。红蓝对抗演练通常由红队和蓝队两方对抗进行。

注意,国外流行使用Red Team(红队)代表攻击方,Blue Team(蓝队)代表防守方。

红队 - 攻击方,模拟外部攻击者,尝试入侵企业网络、获取关键数据等。红队尝试发现企业网络安全防护的漏洞和缺陷。

蓝队 - 防御方,模拟企业网络安全团队,负责在演练中检测、防御红队的攻击行动,并对检测到的入侵行为进行响应。蓝队负责验证和检验企业网络防御系统与流程的有效性。

国内不统一,红蓝队对抗是以蓝队模拟真实攻击,红队负责防御(与国外刚好相反)

红蓝对抗演练的目的

时间:一般在年中,持续一周到三周,工作时间

防守方:国家部委,大型央企国企,关键基础设置企业,民生企业,

互联网企业

攻击方:攻击方几十到一百多支队伍,几百人规模

攻击方式

网络入侵和现场社工

什么是企业红蓝对抗

攻击方

入侵企业资产,获取企业

资产权限,业务数据,业务控制权

防守方

拦截所有攻击行为,保证资产

不被攻击者控制

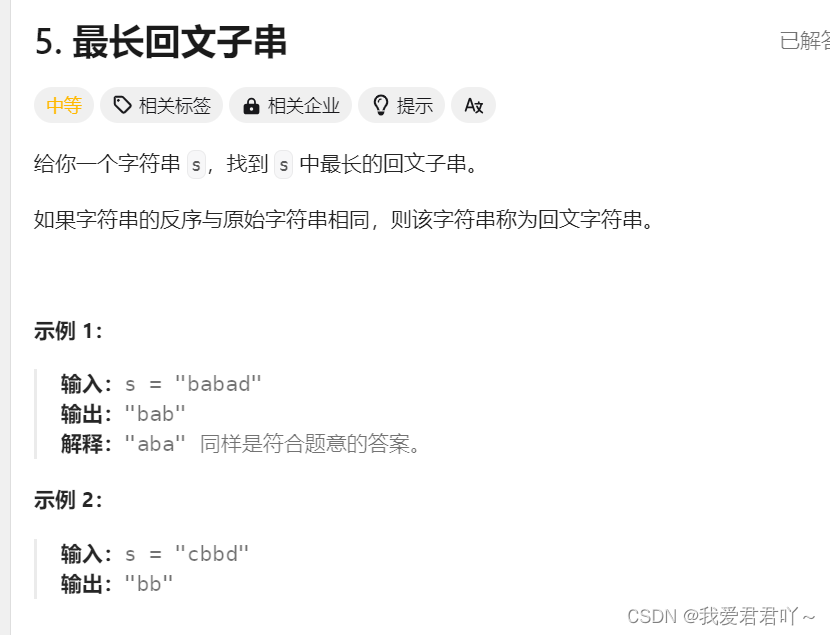

红蓝对抗价值

将 脆 弱 点 转 化 为 威胁,展 示 真 实 被 入 侵 的 结 果

威胁可视化

尝 试 利 用 任 何 可以利用的 风 险 点 并 深 入 挖 掘

解决木桶效应

通 过对抗识 别 防 护 流 程 障 碍 , 提 升 团 队 实战经验

提升团队能力

防 御 姿 态 由 告 警 运 营 转 向 异 常 挖 掘 甚 至攻击复现

引导防御姿态转变

C S O 、 C I O 视角的企业安全 评 估

企业高层视角评估安全体系

模 拟 A P T 组 织 TTP s 检 验企业的常 态 化 防御能力

检测 APT 防御能力

参考

一个视频告诉你什么是护网行动!护网行动对整个安全行业的影响?

参考URL: https://www.bilibili.com/video/BV1oe411d7Lc/?vd_source=e66b048d577502789e7de9b732345c73

神秘的护网到底是什么?

参考URL: https://www.bilibili.com/read/cv26106781/

![[Doris] Doris的安装和部署 (二)](https://img-blog.csdnimg.cn/direct/ca706b5818654115af0ee6daac0a7097.png)