第一部分:电子数据提取与固定

任务 1:检材 1.rar 上的任务

检材是一个手机备份,请通过技术手段提取以下信息。

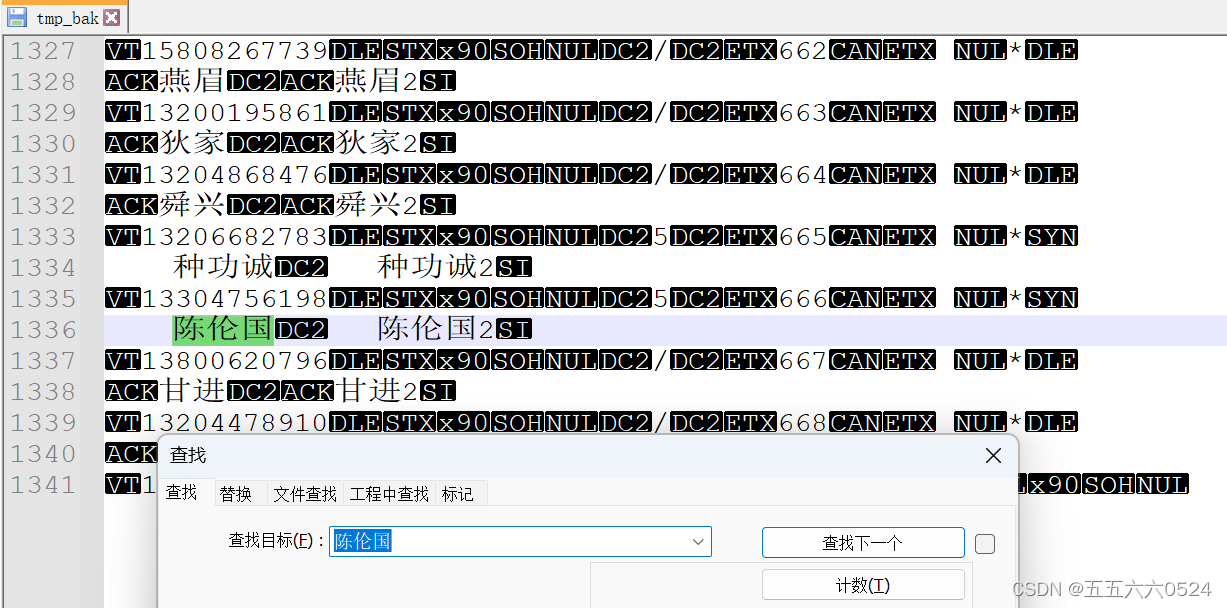

1.提取名称为“陈伦国”的联系人的手机号码,以此作为flag 提交。(答案格式如:13012345678) (2 分)

13800620796

联系人找contact文件夹

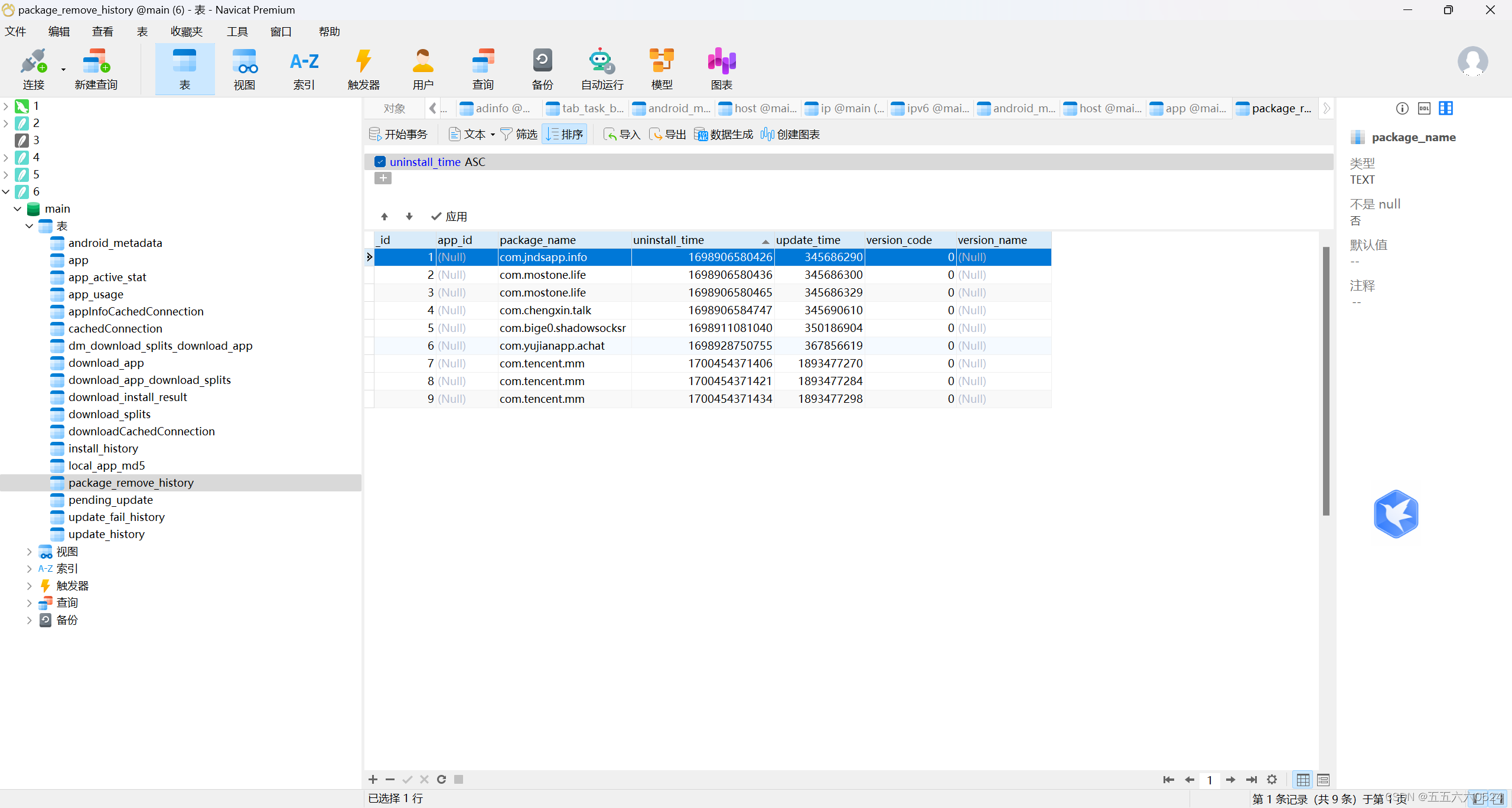

2.提取最早卸载的软件的包名称,以此作为 flag 提交。(答案格式如:com.abc.dd)(3分)

com.jndsapp.info

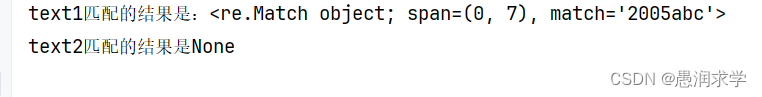

com.xiaomi.app.market是小米应用商店,试了一下是market_2.db数据库

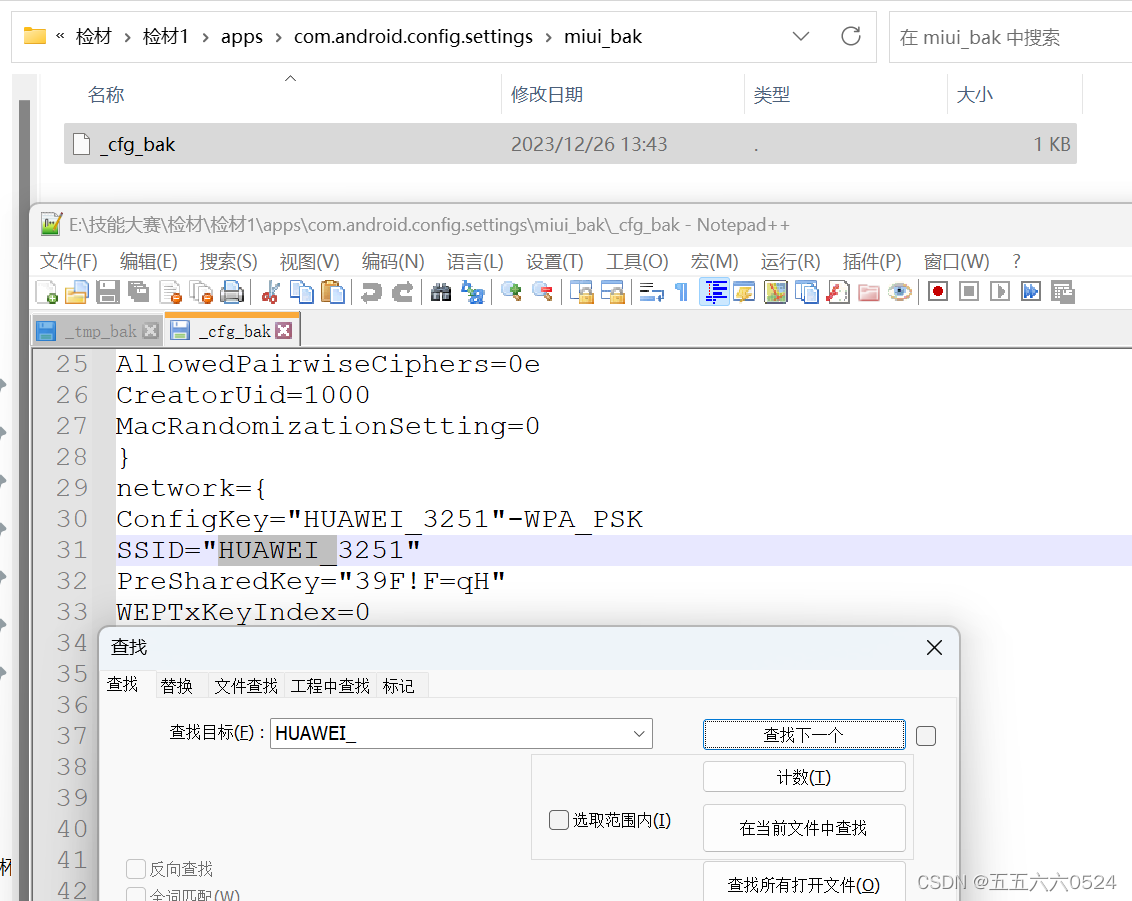

3.提取以“HUAWEI_”开头的 WIFI 连接的密码,以此作为 flag 提交。(答案格式如:abcd1234)(2 分)

39F!F=qH

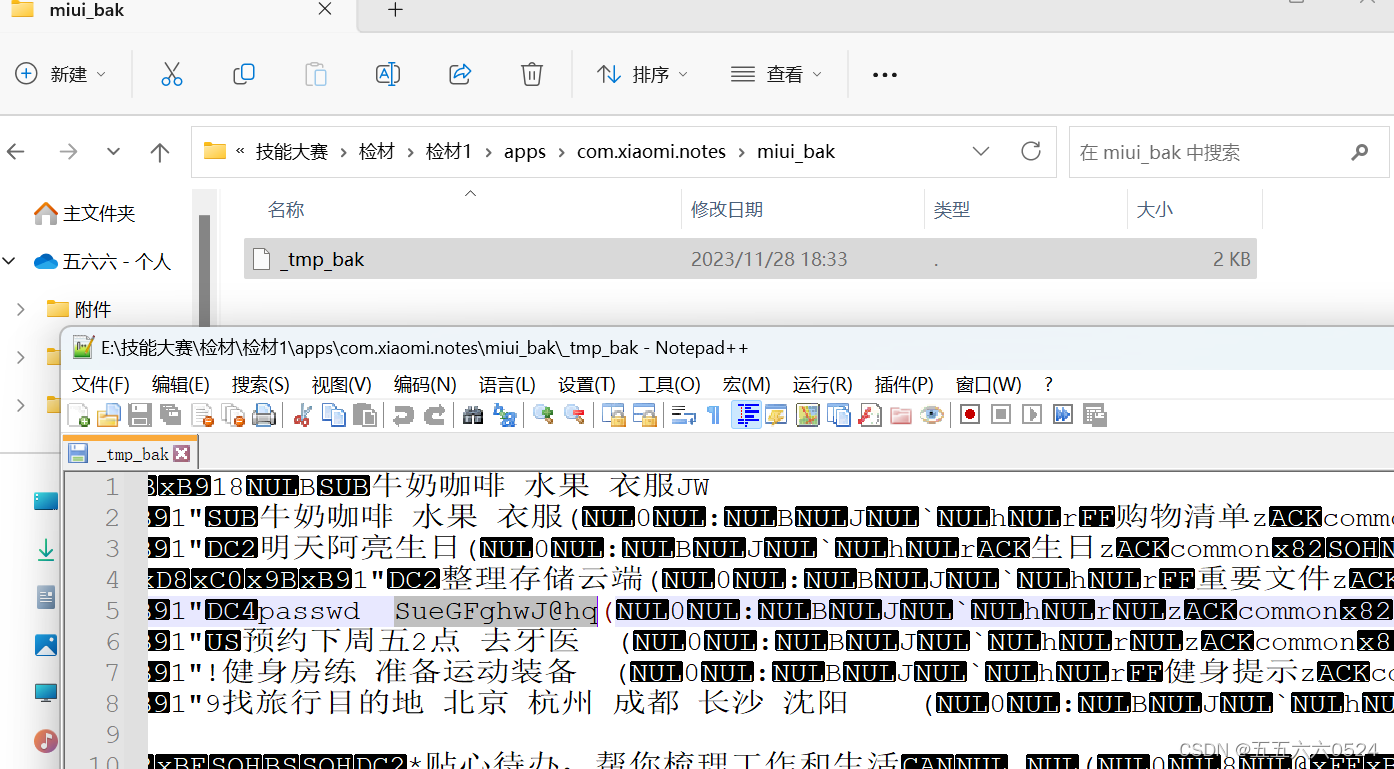

4.提取嫌疑人预约的看牙医的时间,以此作为 flag 提交。(答案格式如:2020-01-01 (到日即可))(4 分)

2023-12-08

找备忘录,2023.11.28的下周五是2023.12.8,还有一个密码不知道是谁的passwd SueGFghwJ@hqJQ

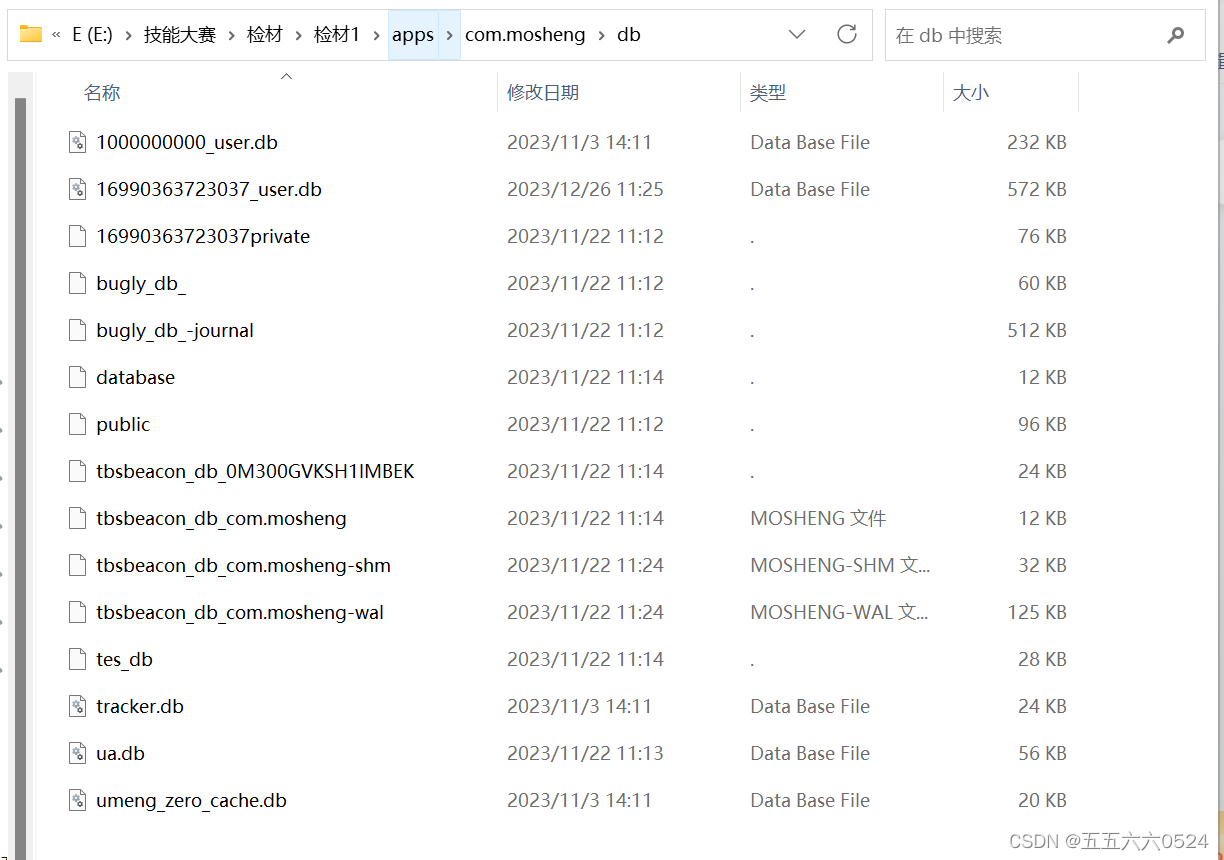

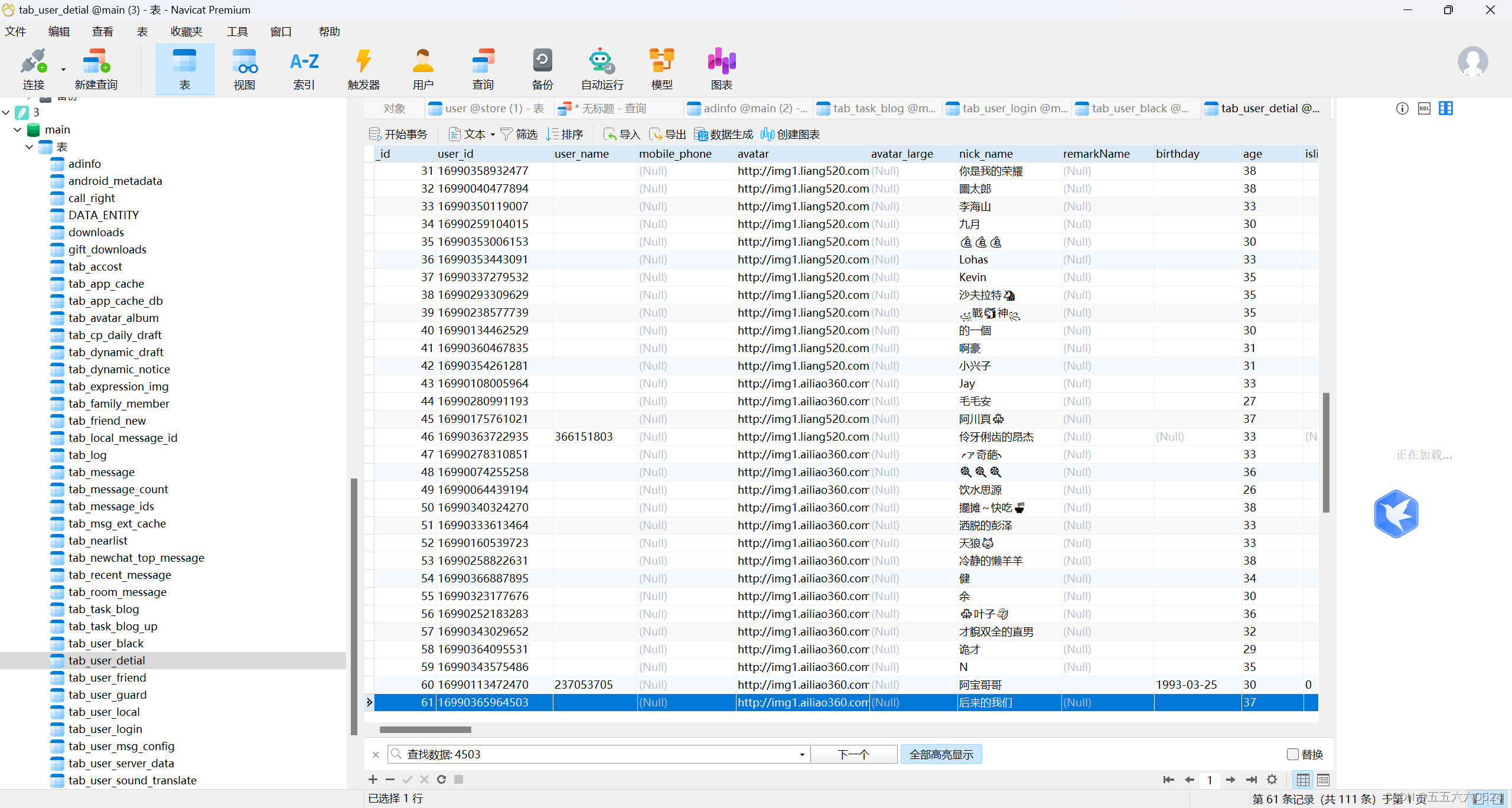

5.提取爱聊应用中用户 id 以 4503 结尾的用户的昵称,以此作为 flag 提交。(答案格式如:nihao 上海 1234)(3 分)

后来的我们

搜了一下爱聊,发现下载的名称是mosheng

找对应的文件夹,翻数据库,第一个数据库是空的,第二个数据库里面有信息

搜索

任务 2:检材 2.rar 上的任务(16 分)

检材是一个电脑制作的镜像,请根据该镜像文件回答以下内容:

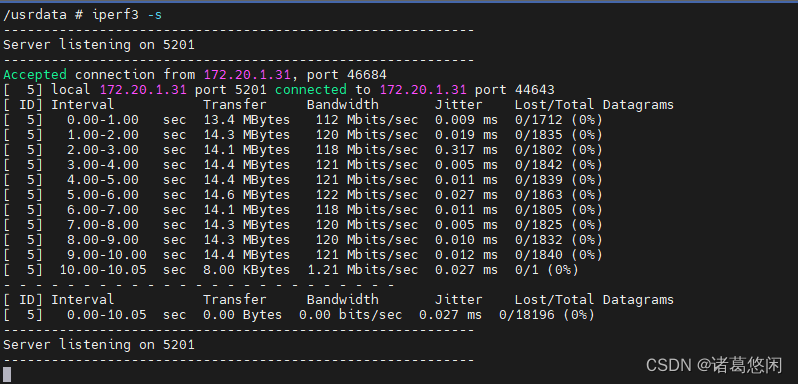

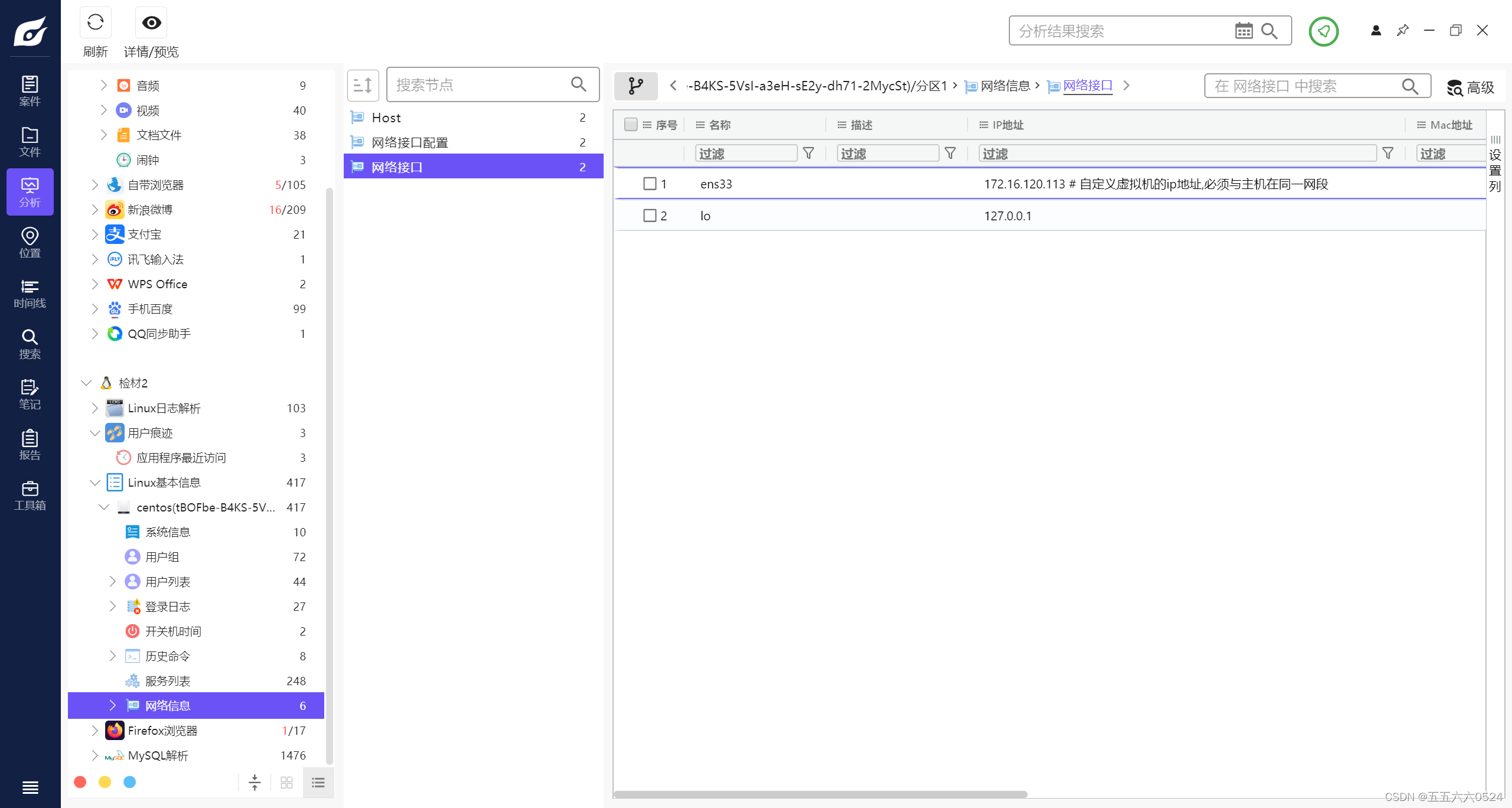

1.提取本地网口 ens33 的 IP 地址,并以此作为 flag 提交。(答案格式:XX.XX.XX.XX)(1 分)

172.16.120.113

2.提取操作系统 root 用户的登录密码,并以此作为 flag 提交。(答案格式:abcd1234)(2 分)

2023rootfinal

在最近访问里面

3.数据库中存放了大量用户的信息,请找到该表,提取手机号码为“13604329317”的用户 的名称,并以此作为 flag 提交。(答案格式:写出名称)(2 分)

董峰

用火眼将数据库运行在本地,再用navicat连接查询

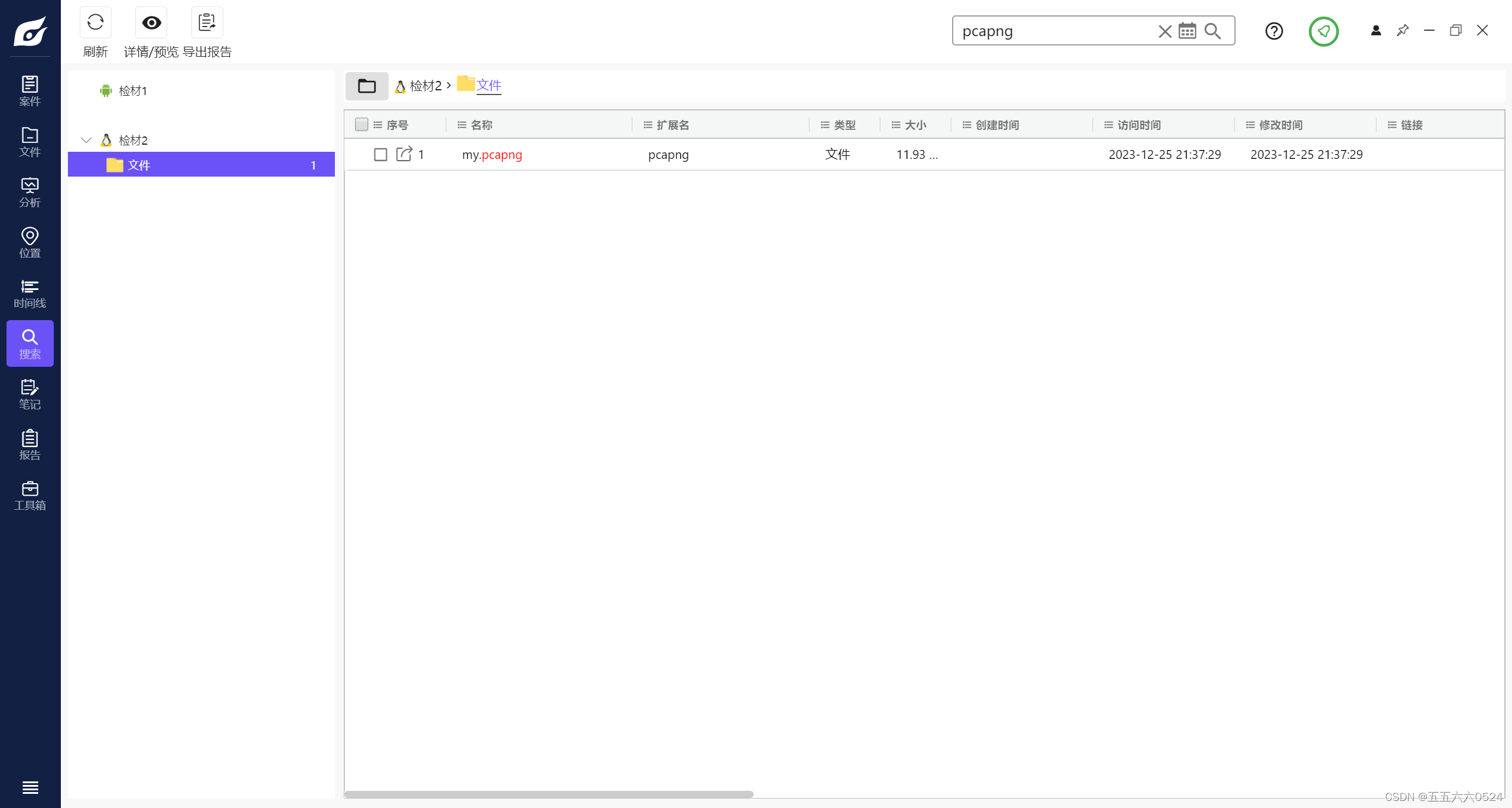

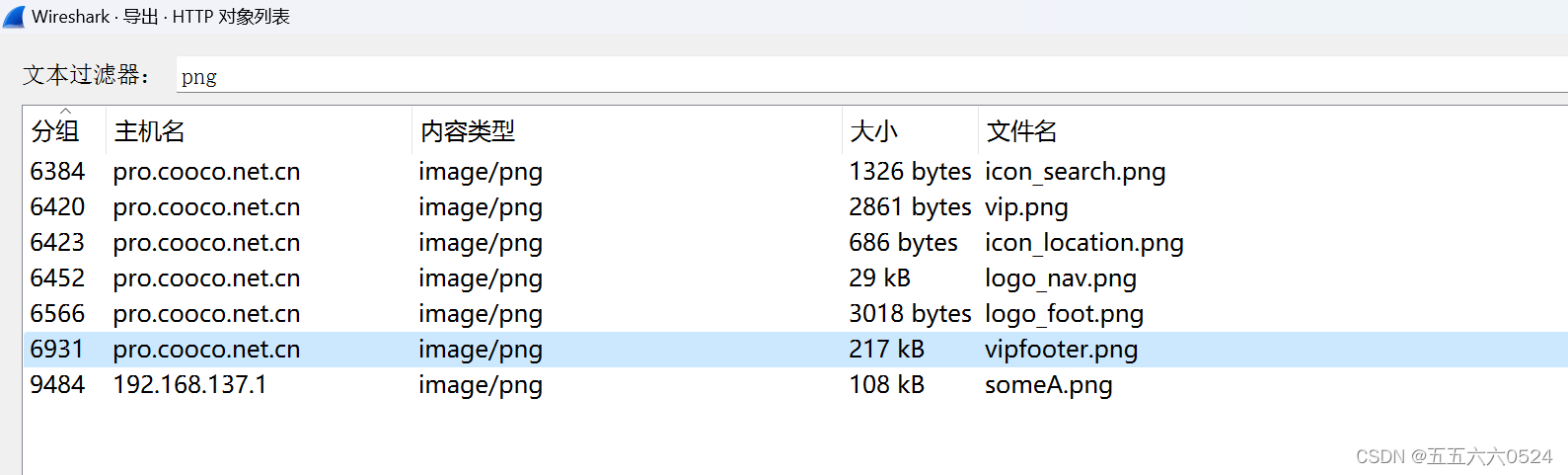

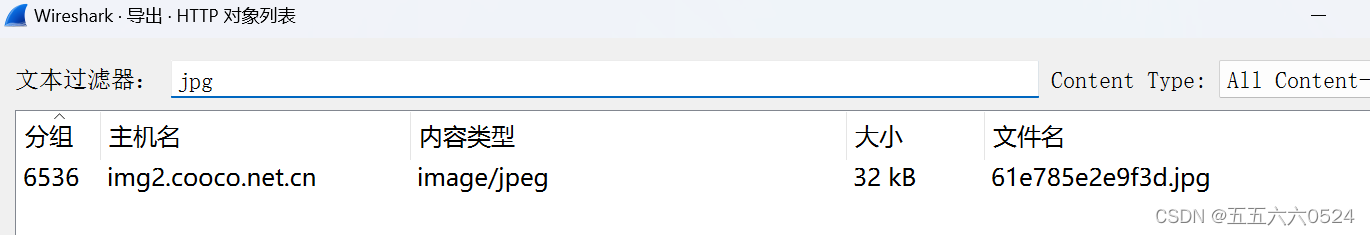

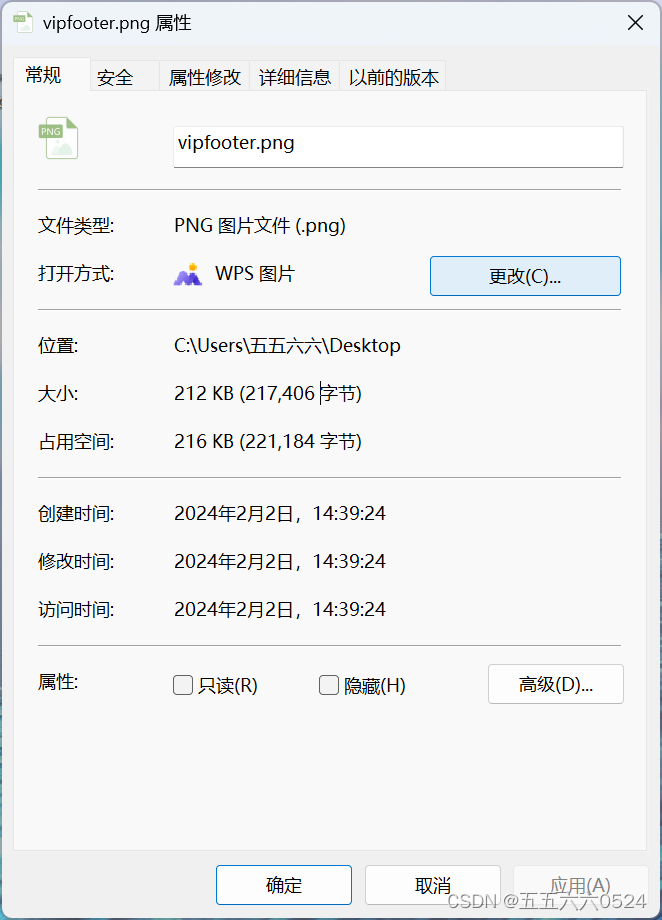

4.已知电脑中有一个抓包文件,请对该文件进行分析,给出流量包中可以获取的最大的图片的大小(单位字节),并以此作为 flag 提交。(答案格式: 12345)(3 分)

217406

1kb=1000byte,vipfooter.png最大

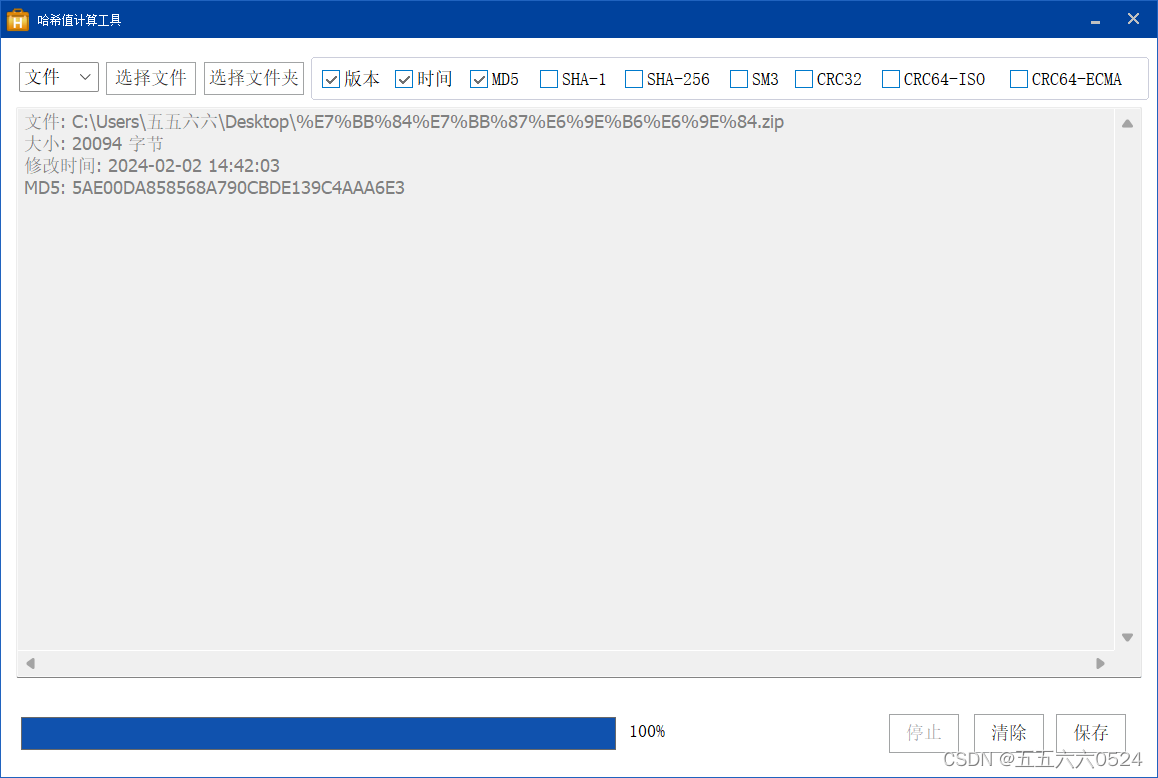

5.请从抓包文件中找到“组织架构.zip”文件,计算其 MD5(128 位)值,以此作为 flag 提交。(答案格式:C4CA4238A0B923820DCC509A6F75849B,字母大写)(3 分)

5AE00DA858568A790CBDE139C4AAA6E3

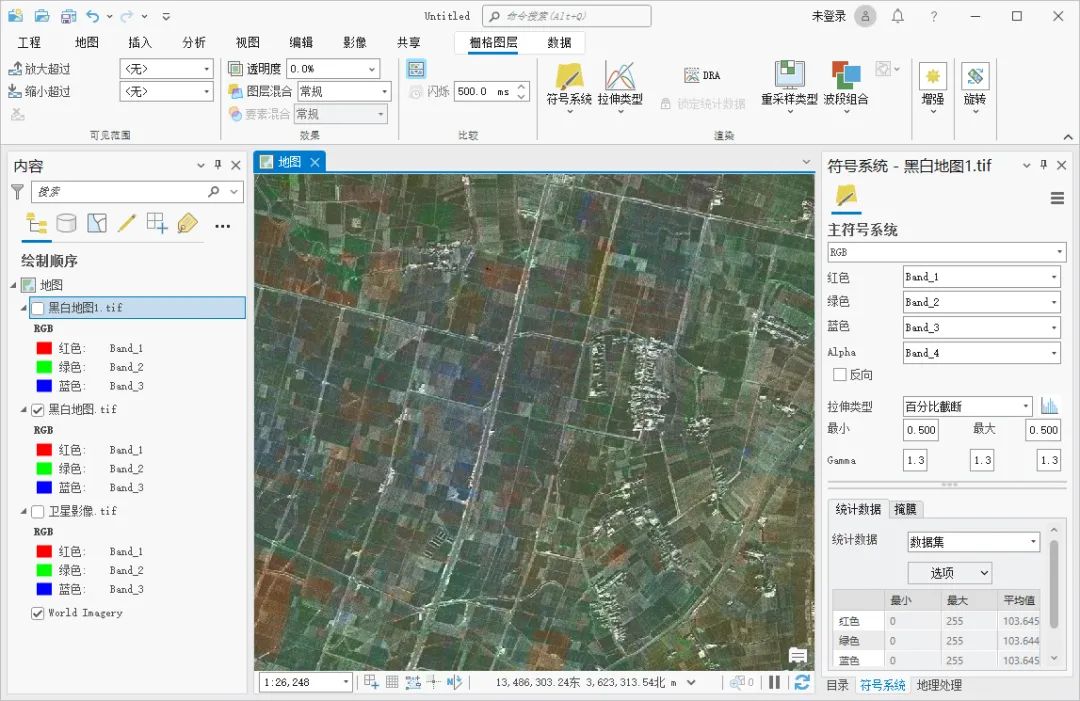

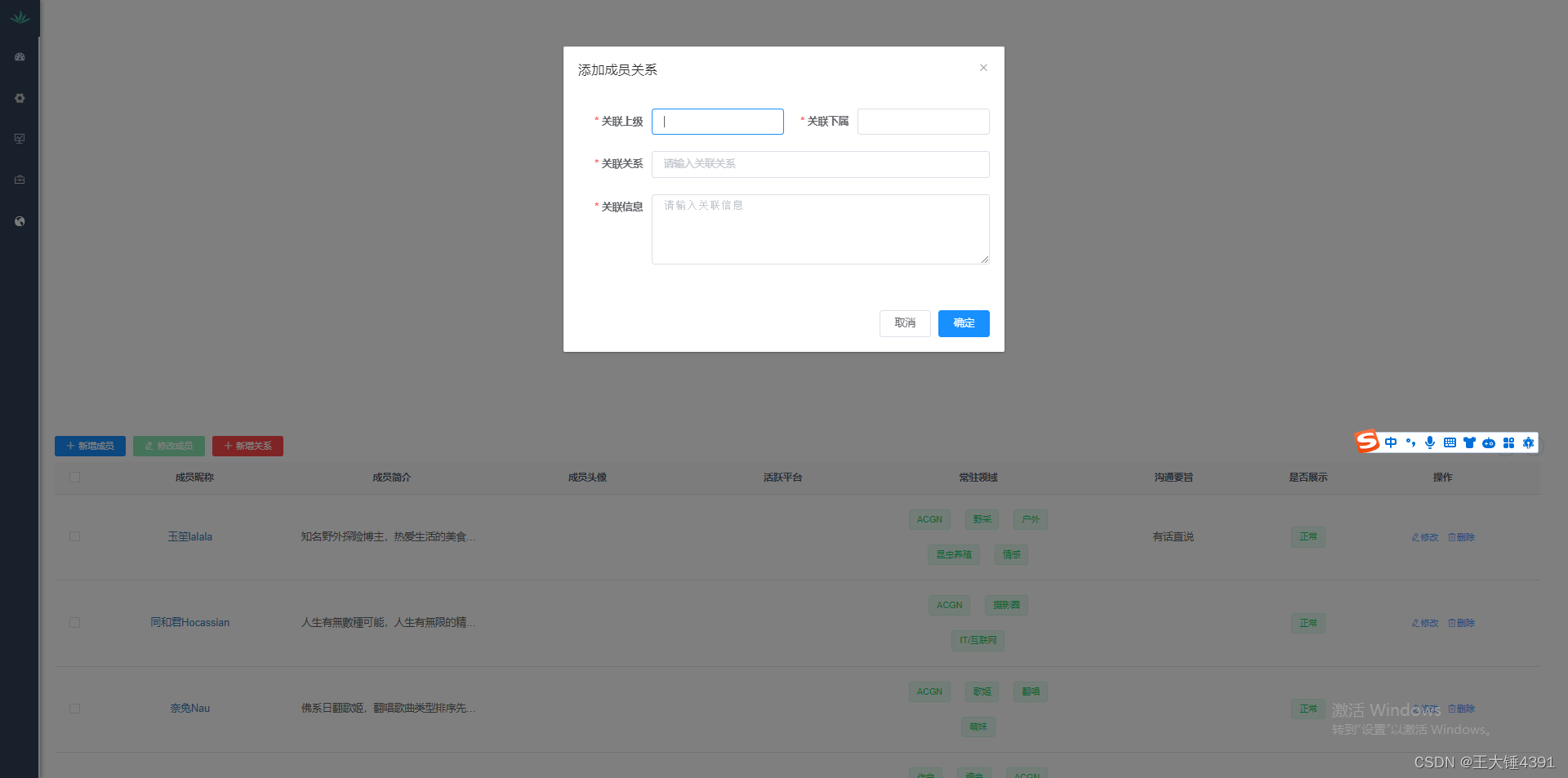

6.请给出“高柳”的上线的上线的名称,并以此作为 flag 提交。(例如:赵二的上线是张三,张三的上线是李四,则赵二的上线的上线就是李四)(5 分)

zip是加密的,密码应该还在流量包里,

第二部分:电子数据恢复

任务 3:检材 3.rar 上的任务(14 分)

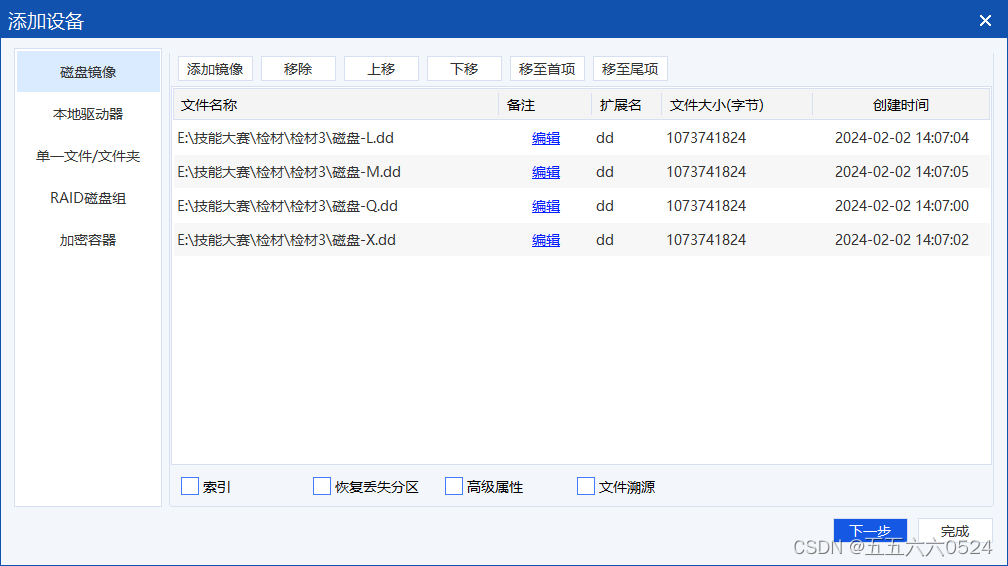

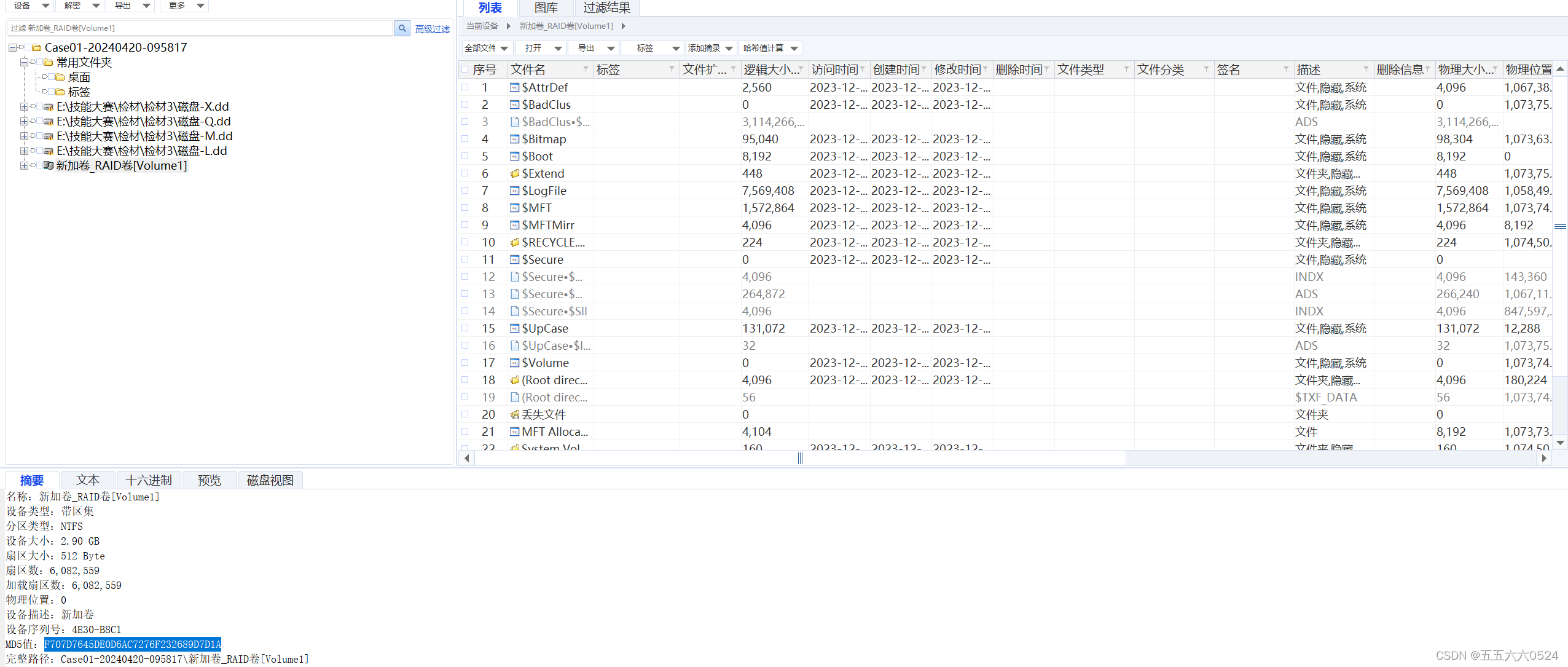

1.对磁盘进行修复并加载成功后,计算磁盘的 MD5 值,并以此作为 flag 提交。

(答案格式:69271864341AA3B2C1E6F2DCA5E90666)(2 分)

F707D7645DE0D6AC7276F232689D7D1A

取证大师加载后发现X、L没文件头,把M或Q的文件头复制进去,保存

选择自动计算磁盘序列,失败

通过添加镜像方式进行识别,自动解析了动态磁盘

2.对磁盘进行修复并加载成功后,磁盘共计有多少个扇区。(答案格式:1)(2 分)

6082559

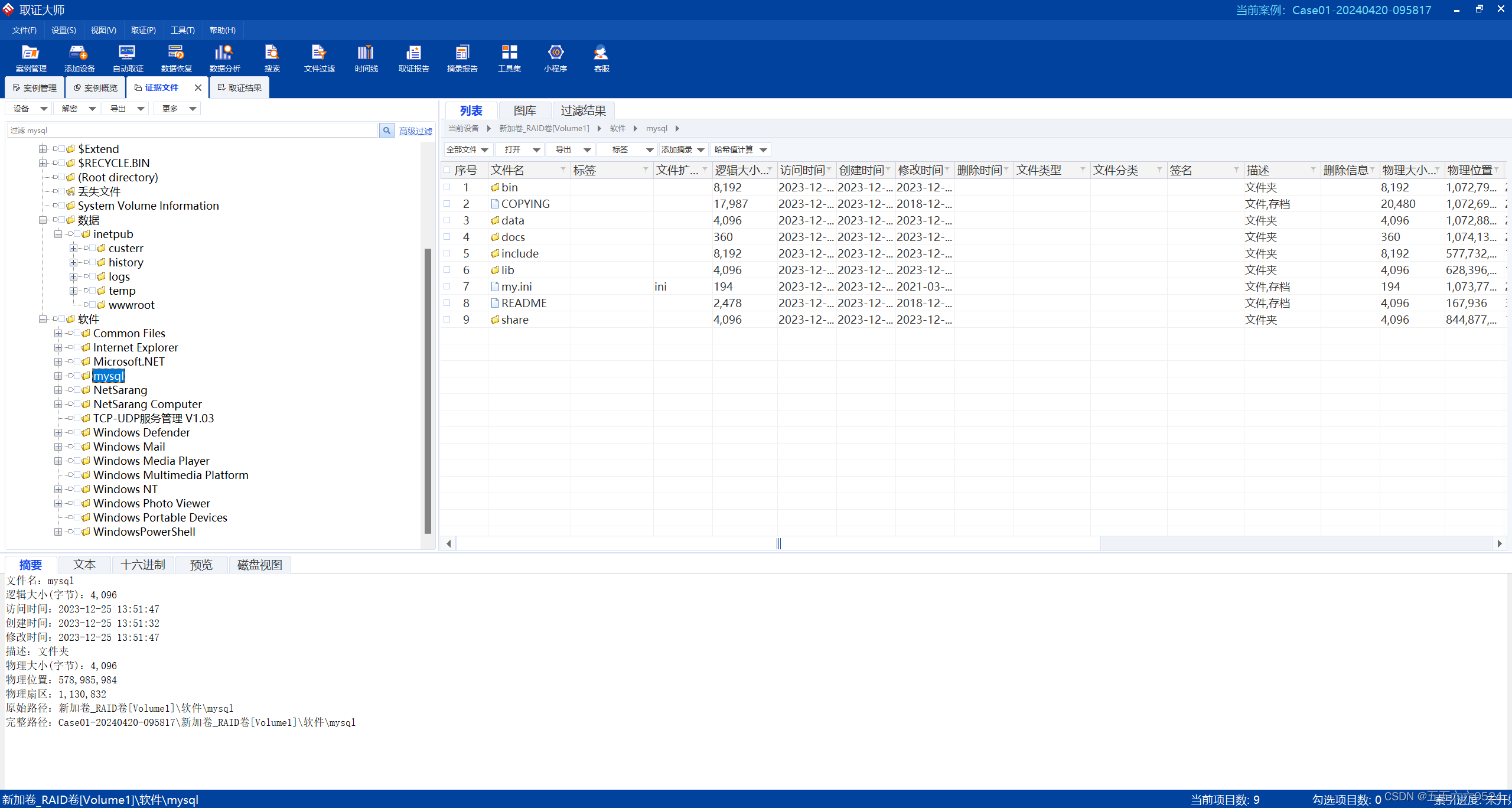

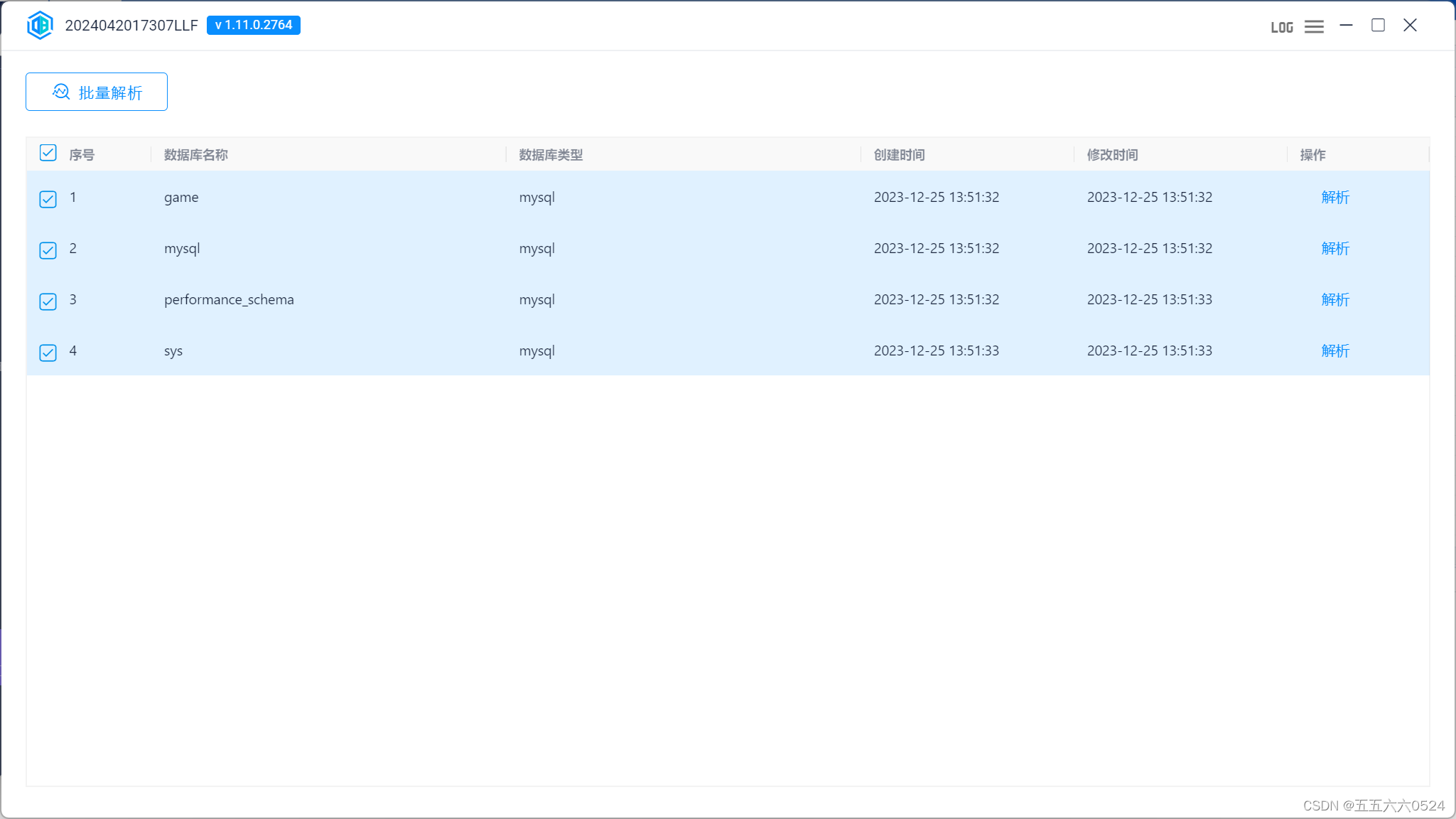

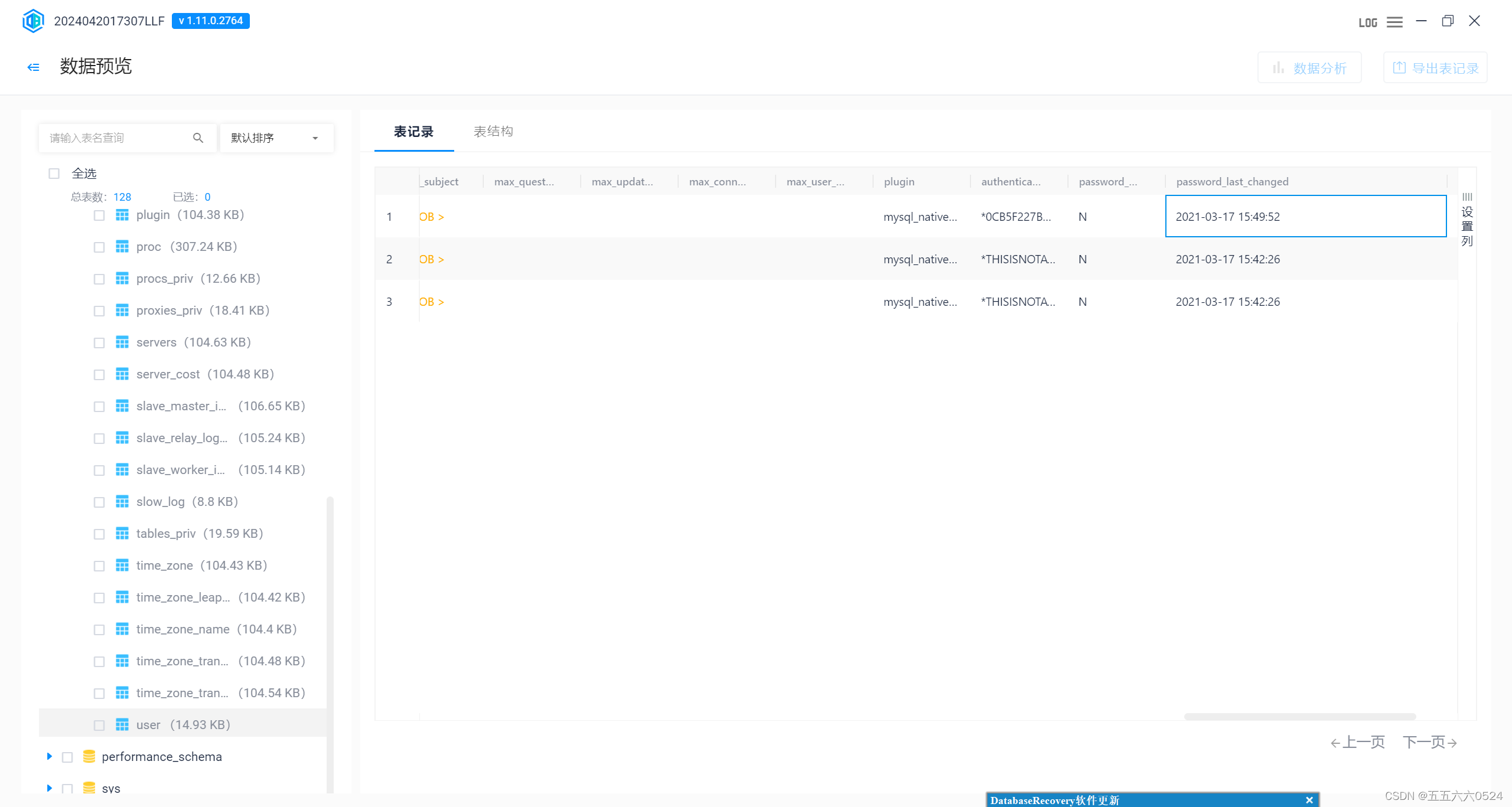

3.给出磁盘中的数据库 root 用户最后一次修改密码的时间,并以此作为 flag 提交。(答案格式:2022-12-12 12:01:11)(3 分)

2021-03-17 15:49:52

把mysql文件夹导出

直接用火眼的数据库取证工具解析

root 用户最后一次修改密码的时间直接看mysql数据库中user表

4.磁盘中的数据库里有一张表记录了发布的通知,给出最后一次通知创建的时间,并以此作为 flag 提交。(答案格式:2022-12-12 12:01:11)(3 分)

2017-12-14 17:22:35

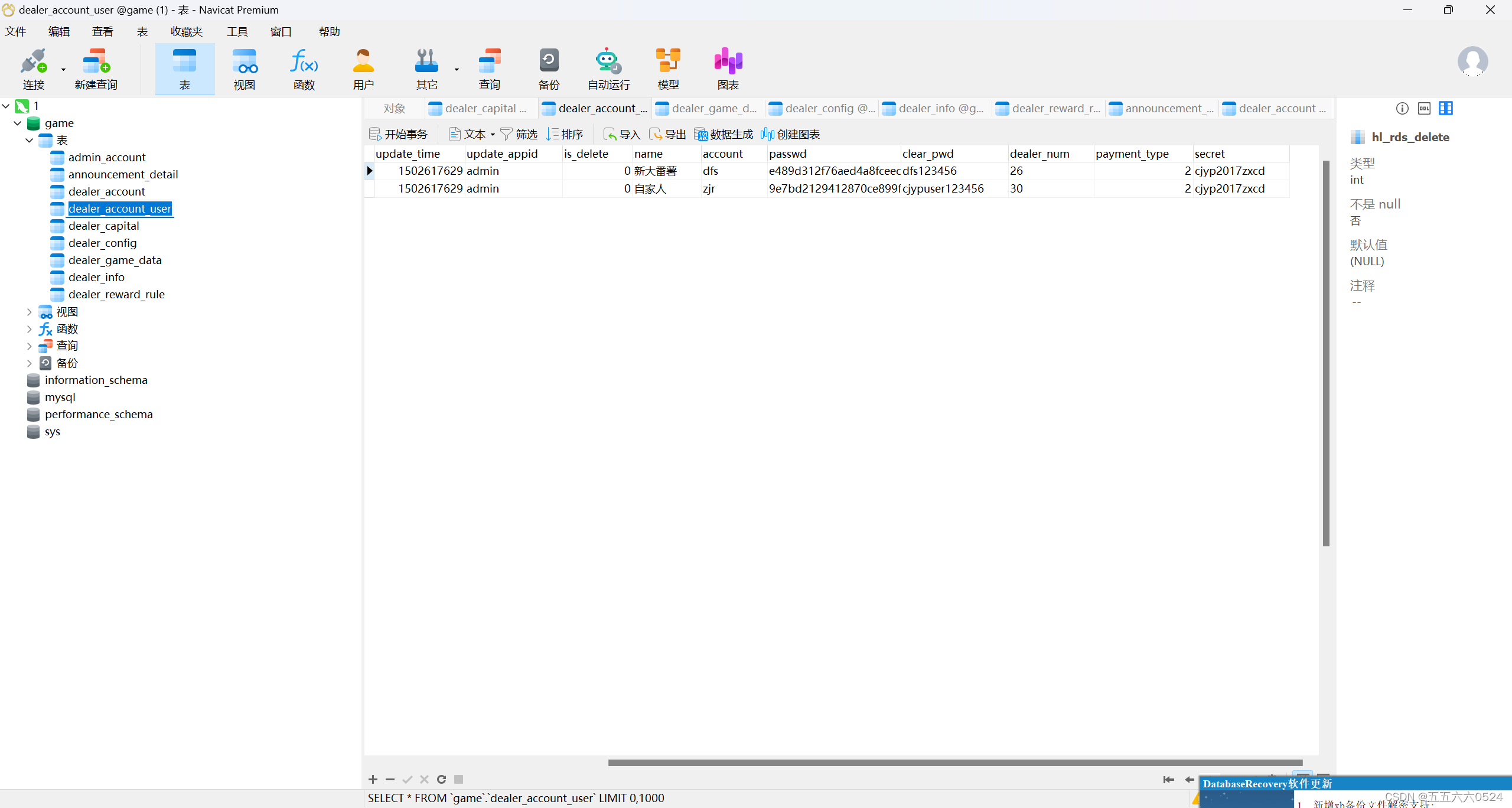

要排序的题在火眼数据库取证工具中看着不太方便,直接在工具中将数据库运行在本地,并用navicat连接

game数据库中的announcement_detail表,create_time降序排列

5.磁盘中的数据库里有一张表记录了管理员账号,给出这张表里记录的密码的密文,并以此作为 flag 提交。(4 分)

在game数据库的dealer_account_user表中,密码的密文指向不太明确,不知道说的是哪一项

任务 4:检材 4.rar 上的任务(16 分)

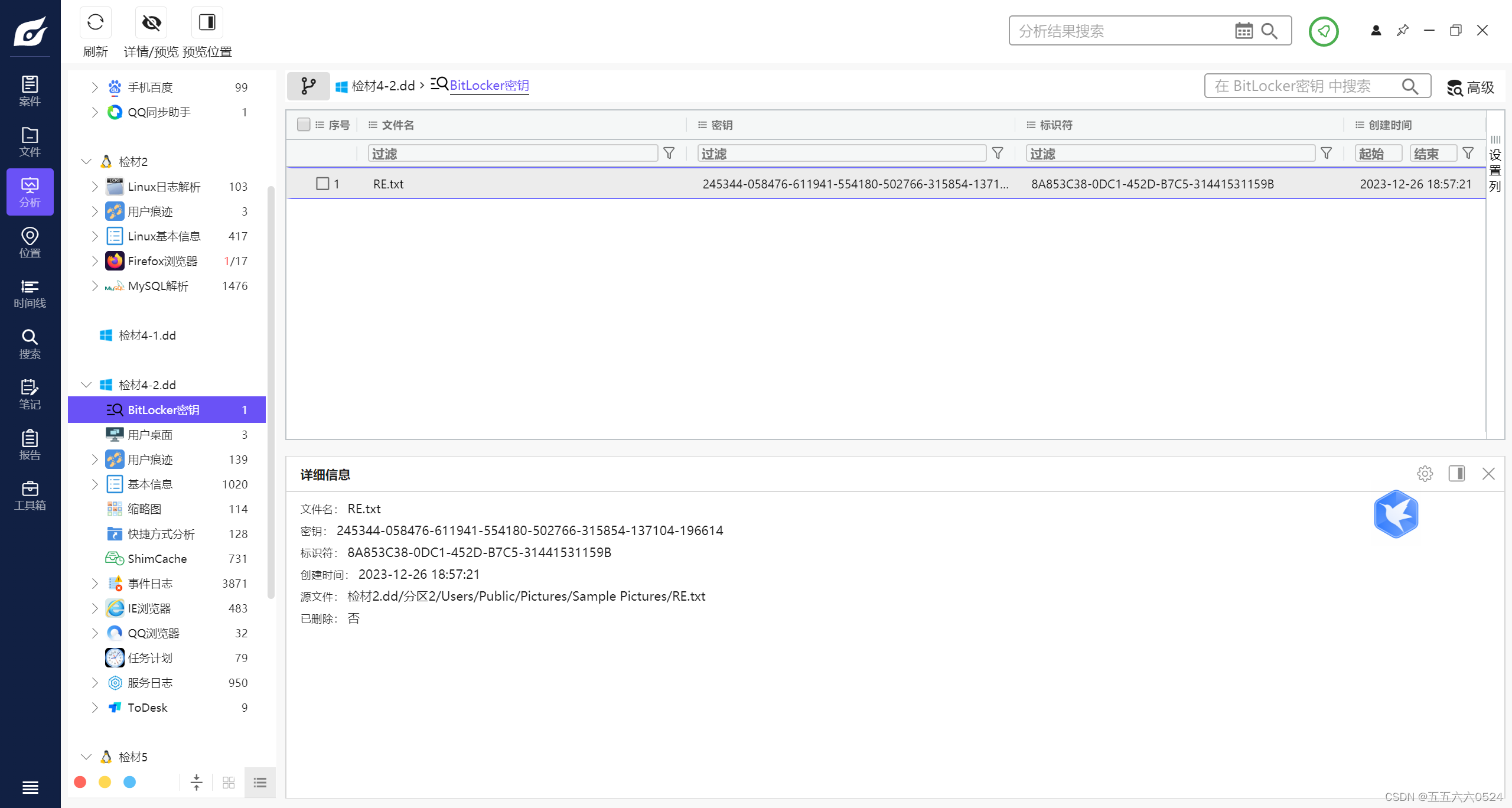

解压出来1.dd和2.dd两个检材,1.dd被BitLocker加密

1.对虚拟机进行分析,并找出其中“李真宝”的身份证号,并以此作为 flag 提交。(2分)

51111119410922966X

1.dd分区3 的BitLocker恢复秘钥在2.dd里面

解开BitLocker,分区3里有个覆蛙.txt,身份证号是18位,51111119410922966X

2.对虚拟机进行分析,并找出其中“黄季恬”的身份证号,并以此作为 flag 提交。(2分)

131121195402215888

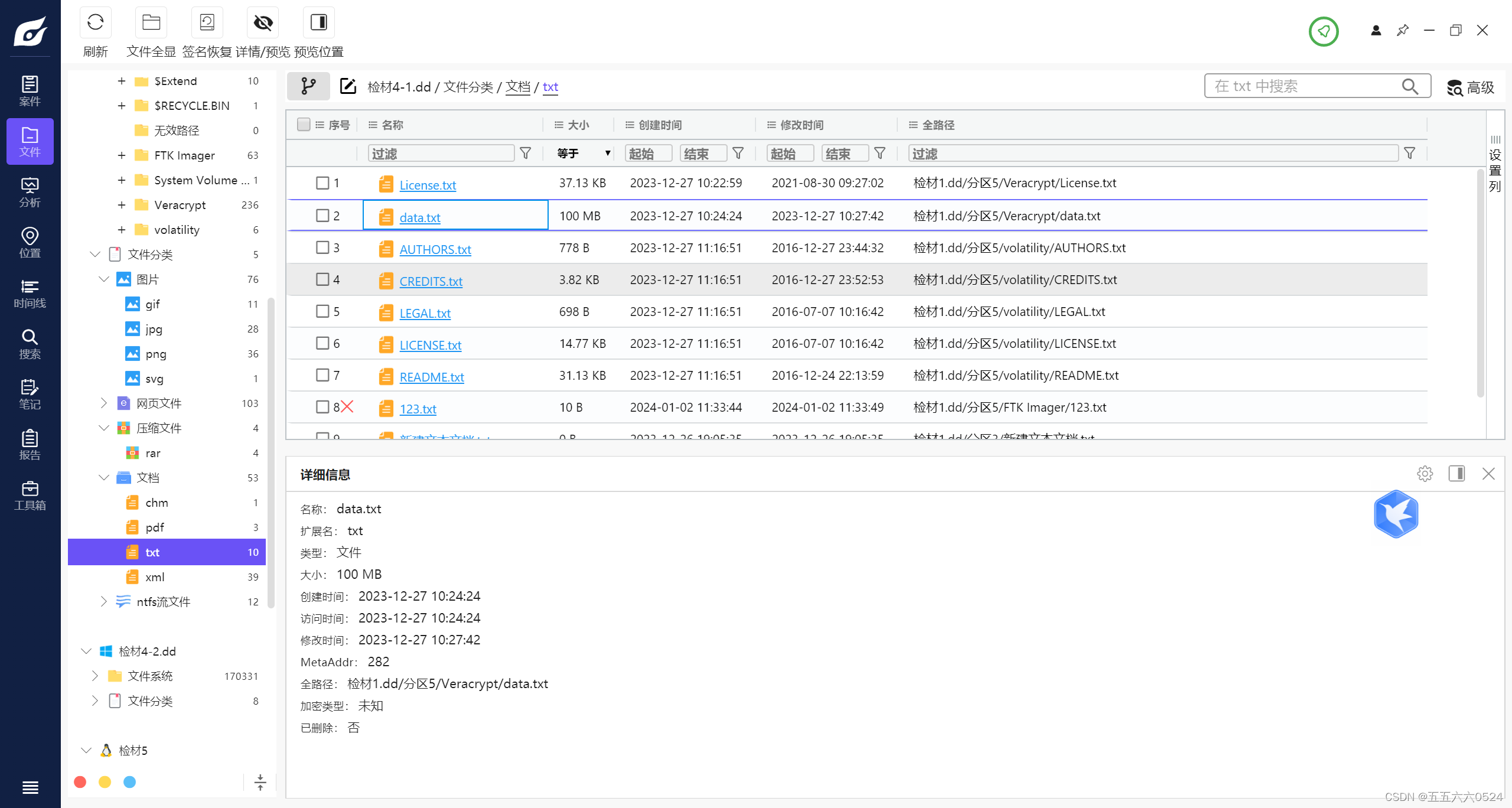

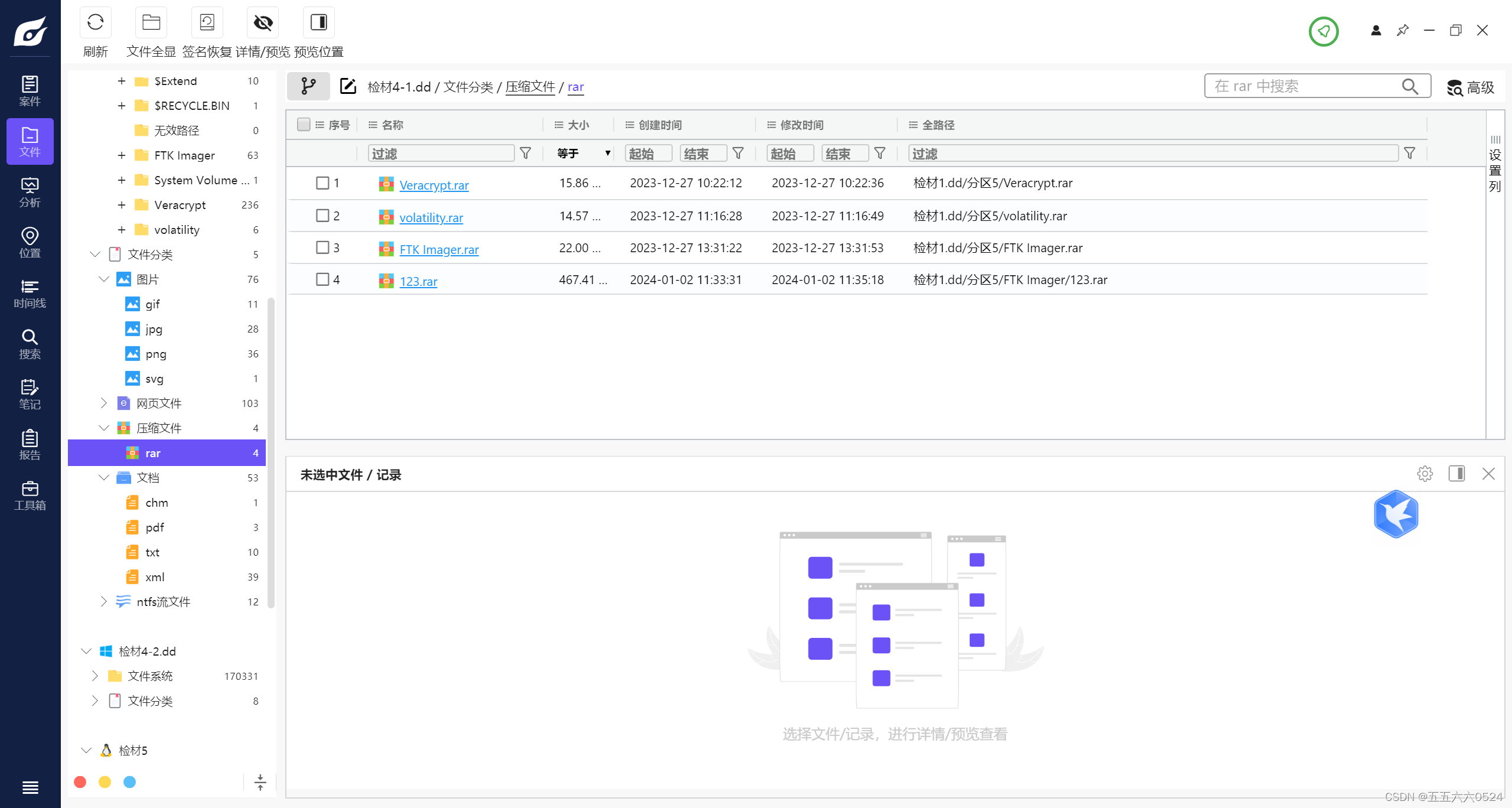

翻了翻,发现1.dd中的data.txt很大,在vc文件夹下,应该是容器

还有123.txt,里面有个gabczx1999,不知道有什么用

翻到压缩文件,有个123.rar,名字一样,尝试解压,gabczx1999是解压密码,解出来123.mem

对123.mem进行分析,剪切板里有数据zhb25801234,用它加载data.txt

3.对虚拟机进行分析,并找出其中“王达离”的手机号,并以此作为 flag 提交。(3 分)

15001888577

取证大师原始数据搜索

4.对虚拟机进行分析,并找出其中“陈右绮”的手机号,并以此作为 flag 提交。(4 分)

15806897653

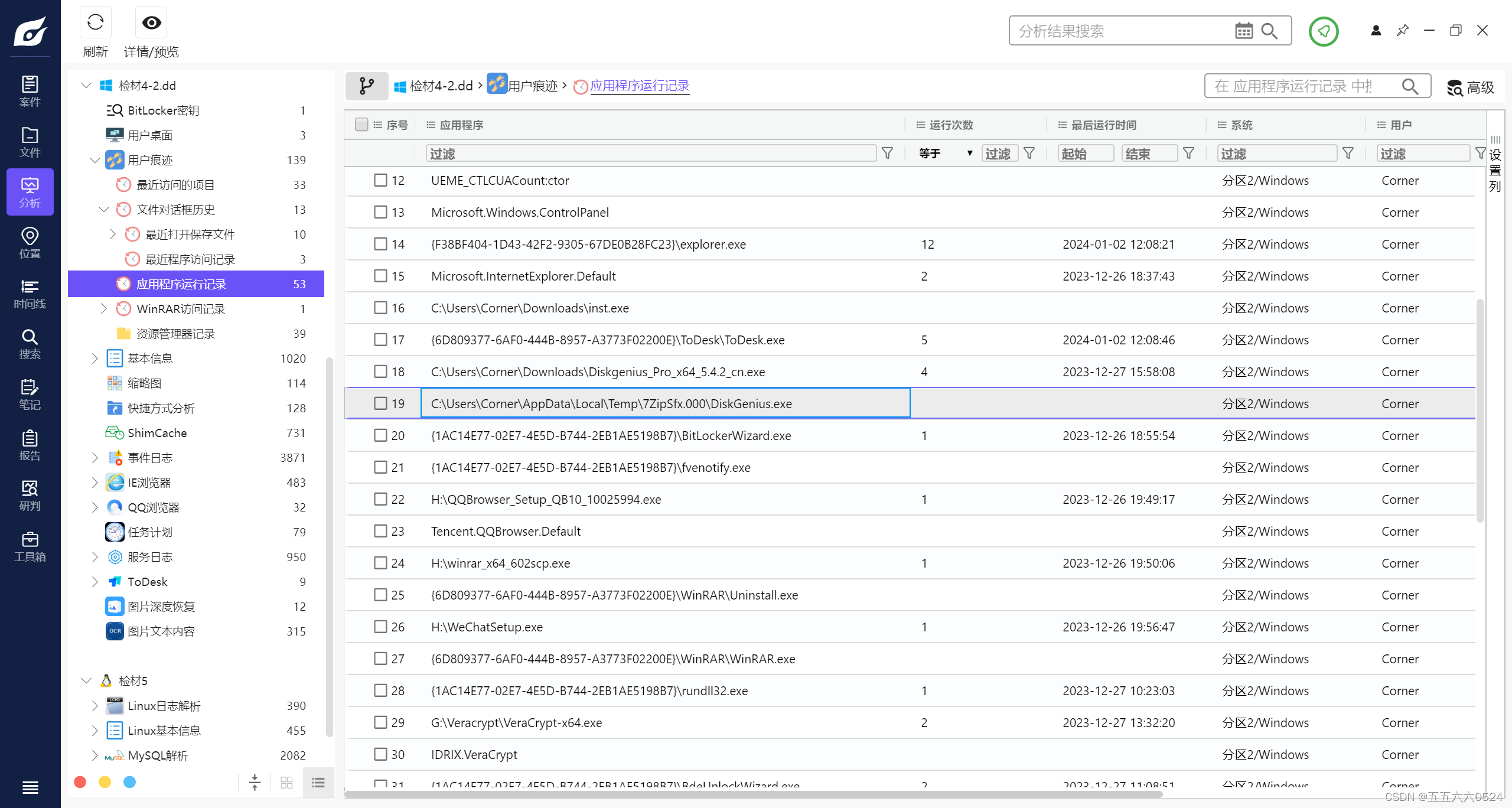

应用程序运行记录中有DiskGenius数据恢复软件运行痕迹

5.对虚拟机进行分析,并找出其中“杜春玟”的手机号,并以此作为 flag 提交。(5 分)

15382469711

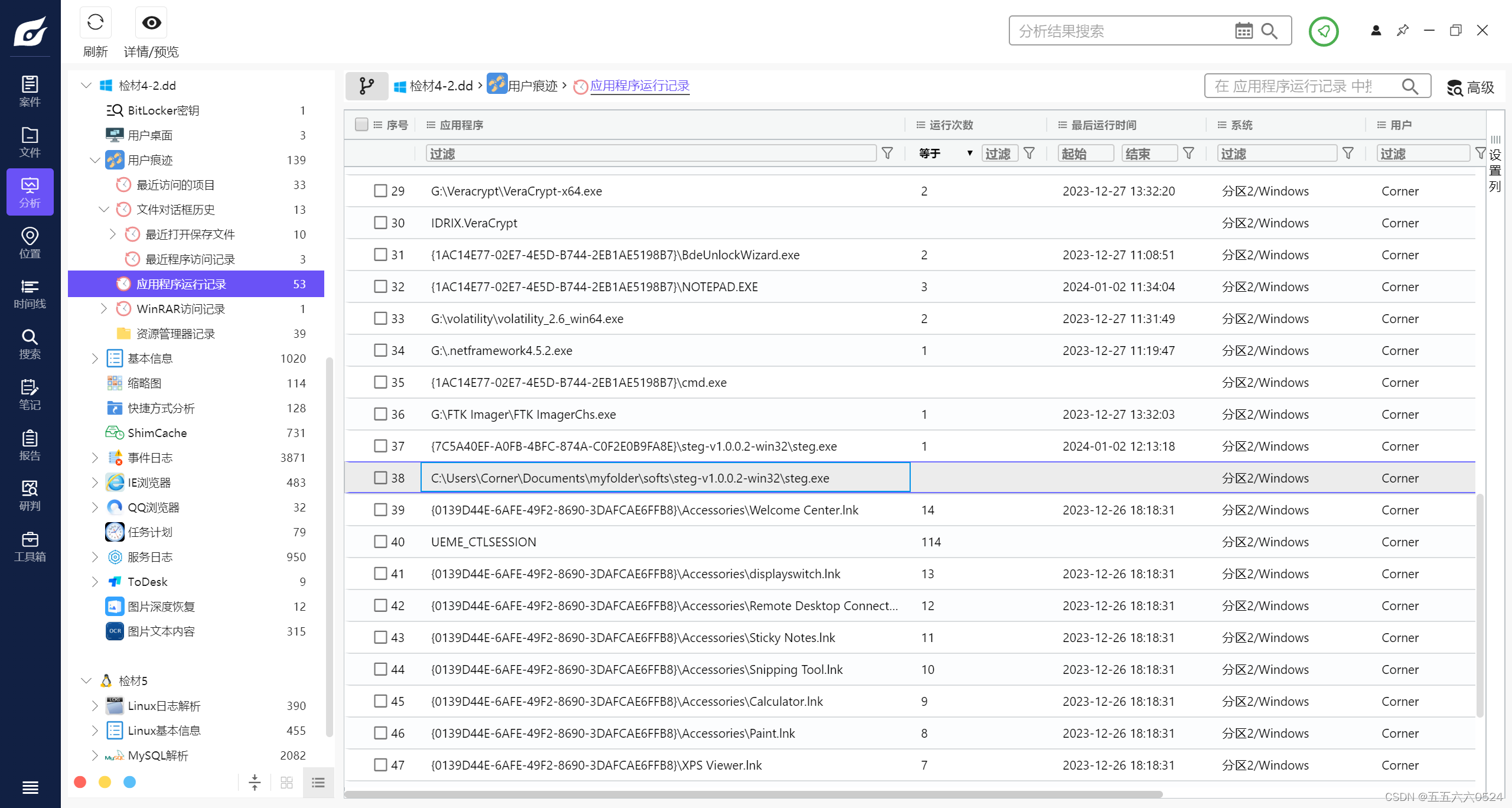

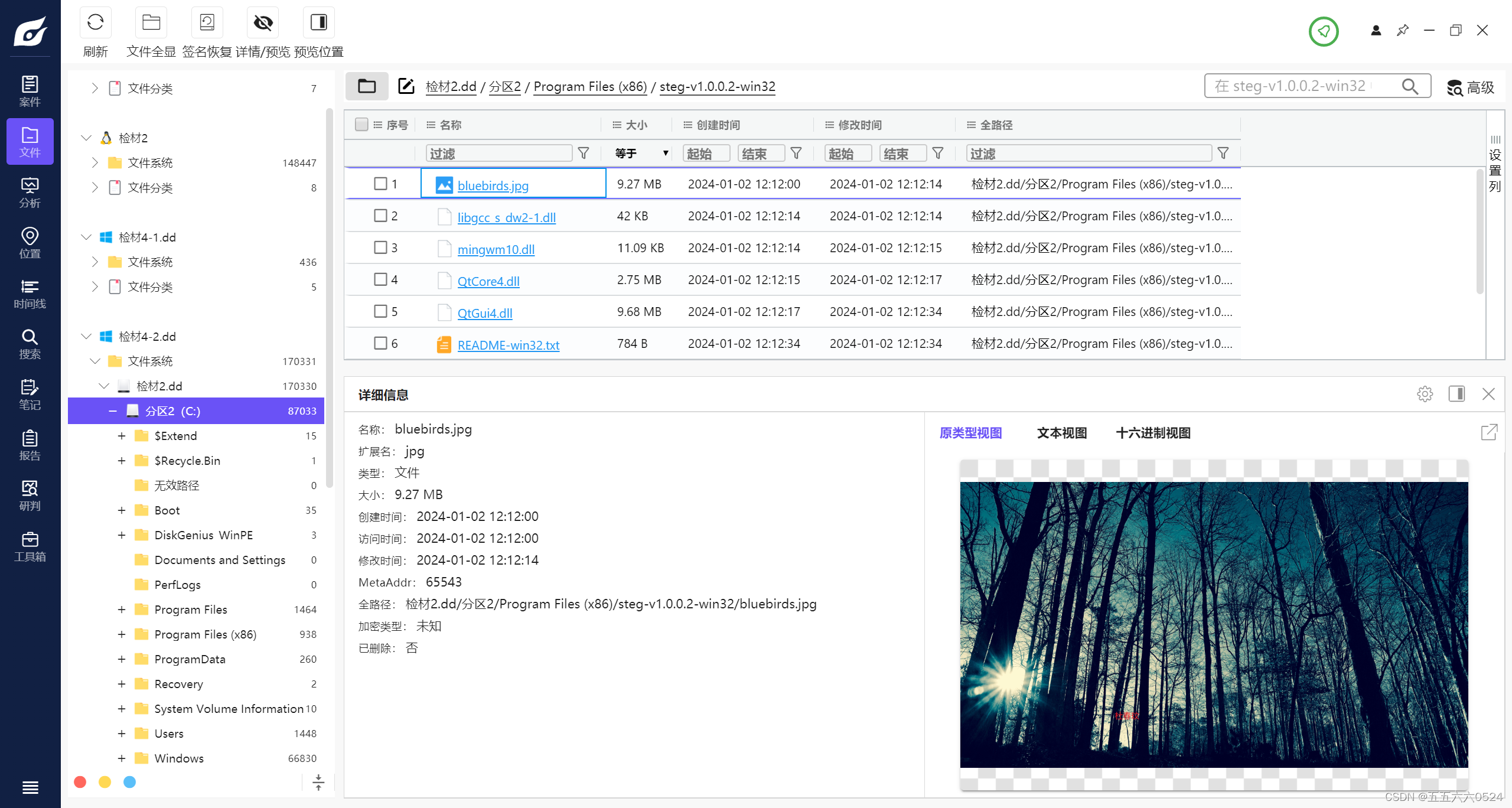

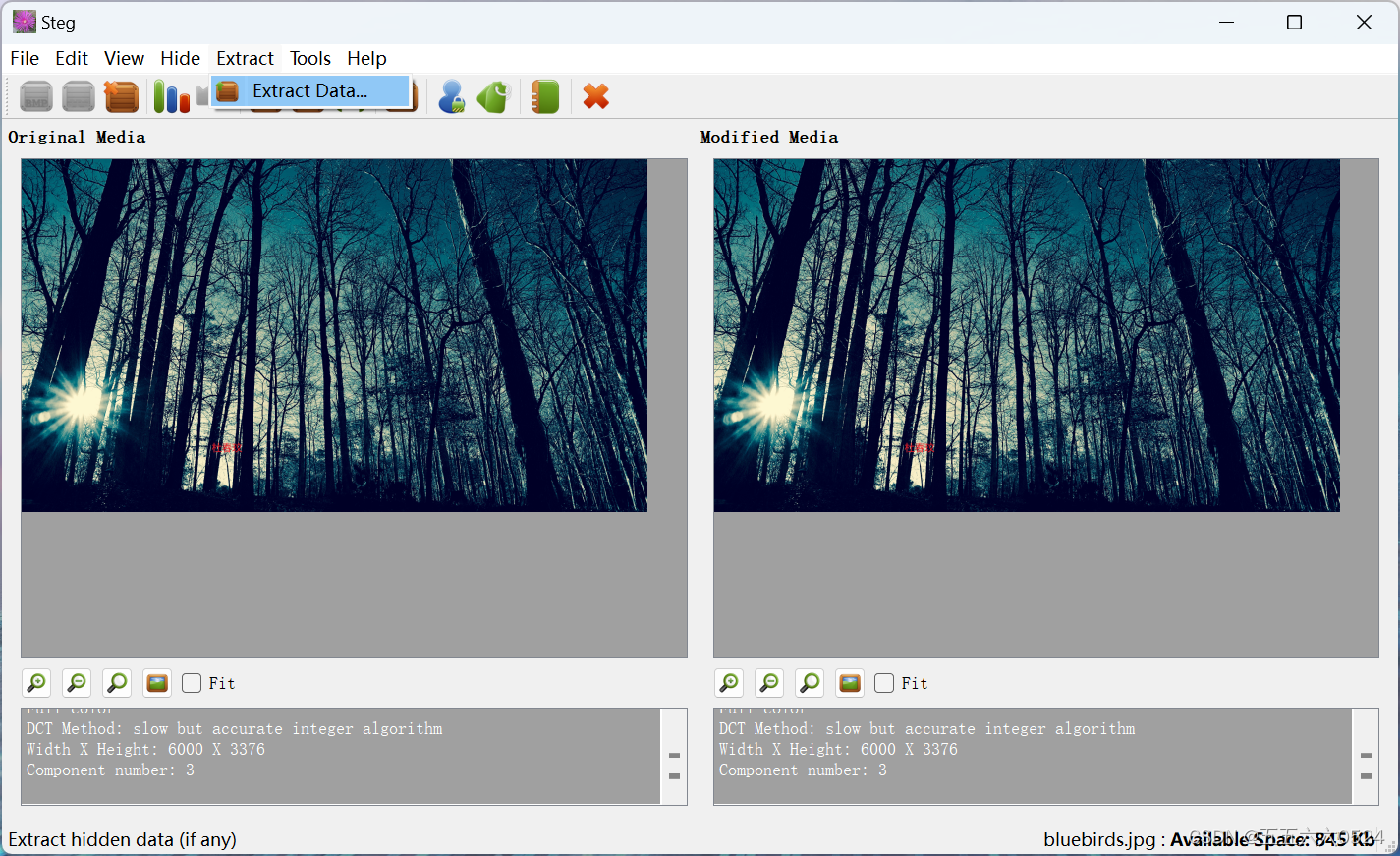

应用程序运行记录中有steg运行痕迹,怀疑是图片隐写

打开对应文件夹,里面有图片bluebirds.jpg,显示红色字体杜春玟

将文件夹在本地打开,新建一个文件夹导出隐藏的文件

hidpng.zip加密,进行爆破,密码是

hidpng.zip加密,进行爆破,密码是1qaz2wsx

第三部分:电子数据分析

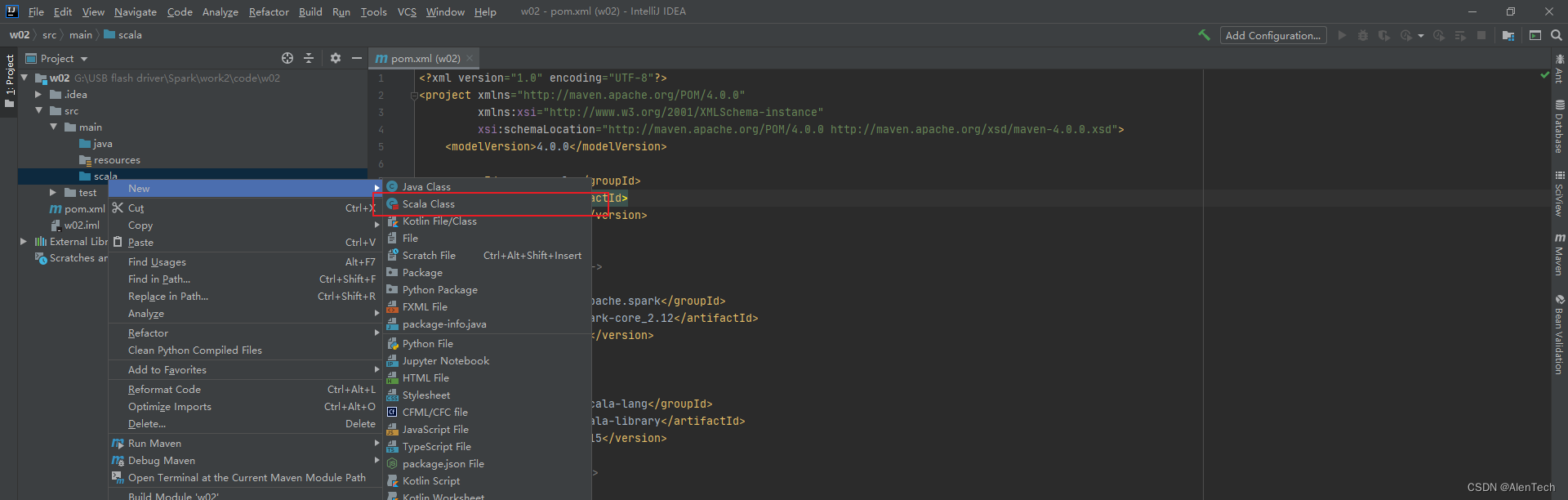

任务 5:检材 5.rar 上的任务(17分)

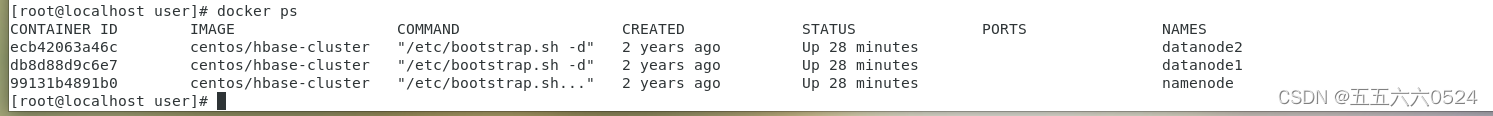

1.提取系统中容器名称为 namenode 节点的容器 ID,并以此作为 flag 提交。(答案格式如: 取前 12 位即可,12345678abcd)

99131b4891b0

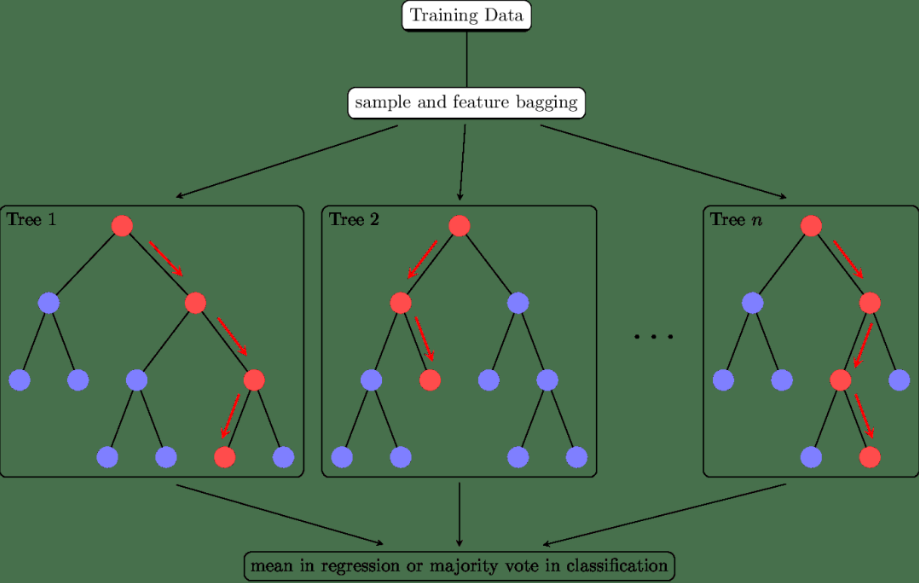

仿真,hbase集群

2.获取集群中的名称为“tom-xiao”的用户的 card-id,并以此作为 flag 提交。(答案格式如:110123456789023456)

130109198001019201

在hbase的bin目录下,启动hbase. /hbase shell HBase常用Shell命令详解_hbase shell命令总结-CSDN博客

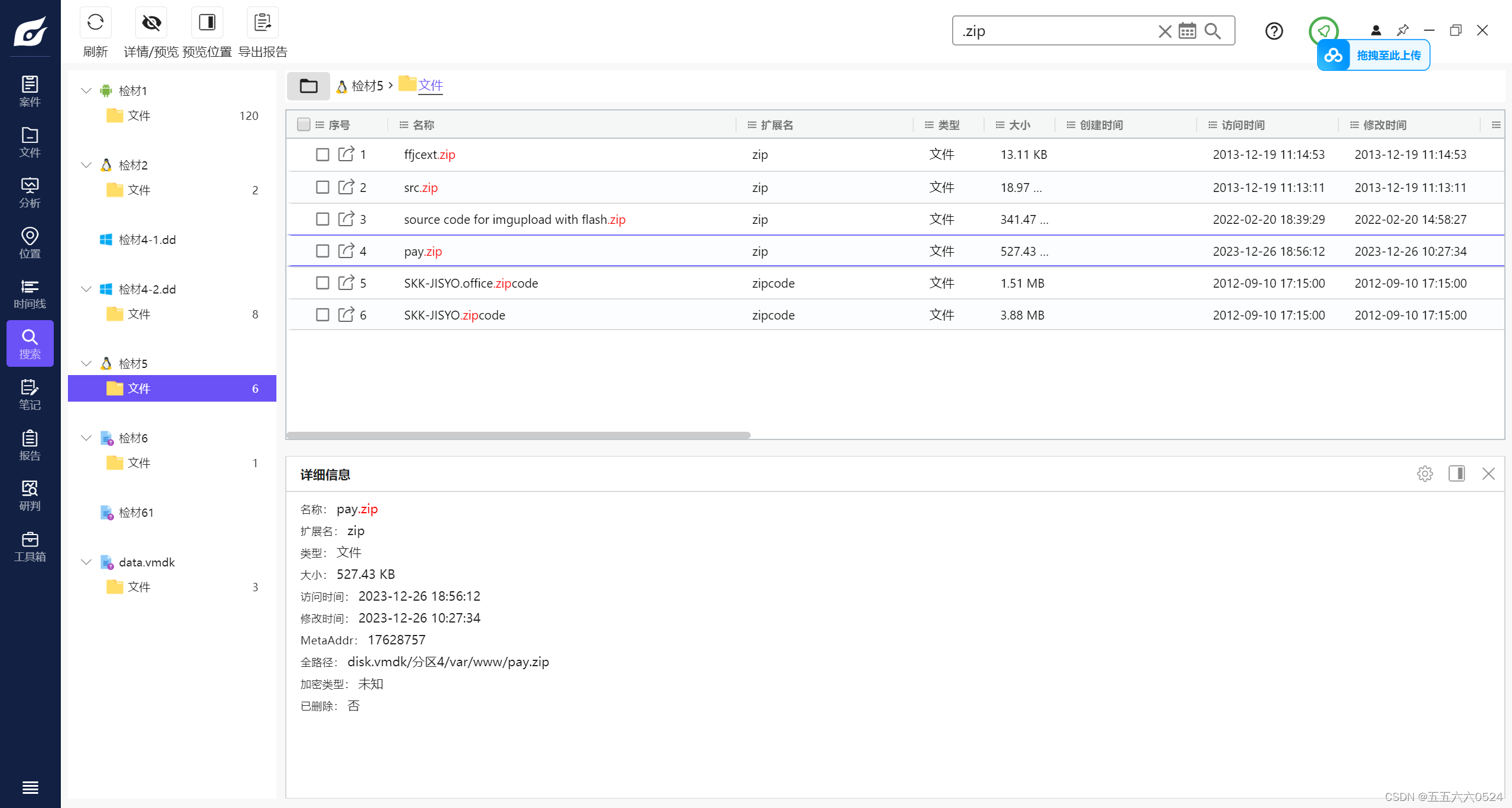

3.数据库的备份数据以扩展名为zip 的文件存储在系统中,找到该zip 文件计算其MD5(128 位)校验值,并以此作为flag 提交。(答案格式如:C4CA4238A0B923820DCC509A6F75849B,字母大写)(3 分)

164BDFC3E35173FF312270FA2BD5A7F6

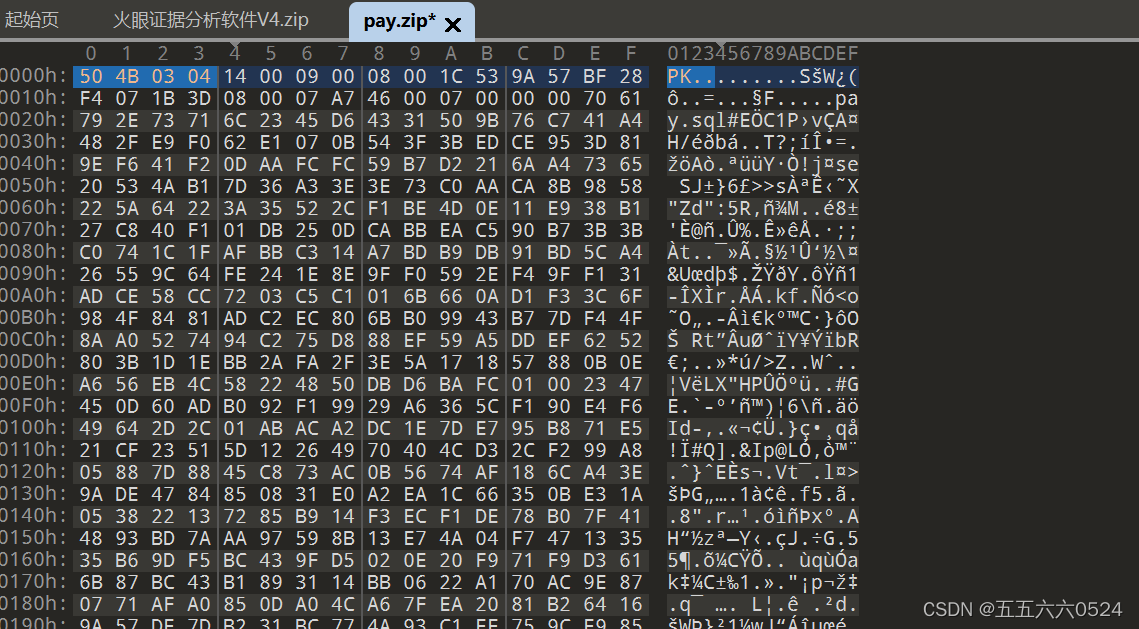

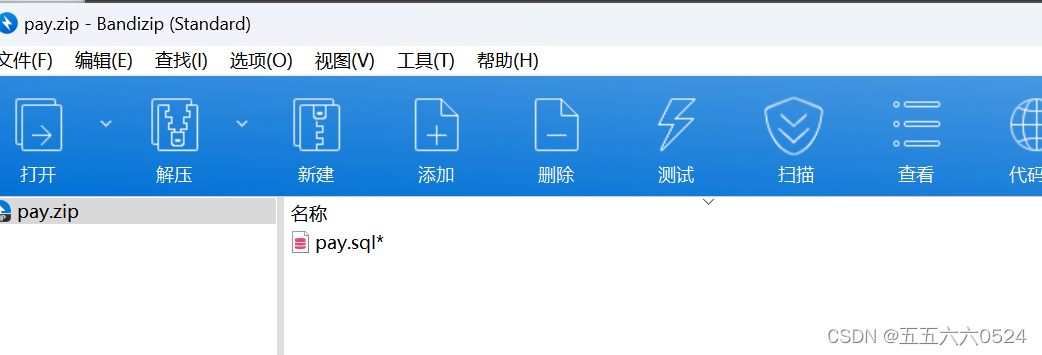

搜索zip文件,打开看了下,发现只有pay.zip打不开,并且位于html文件夹附近

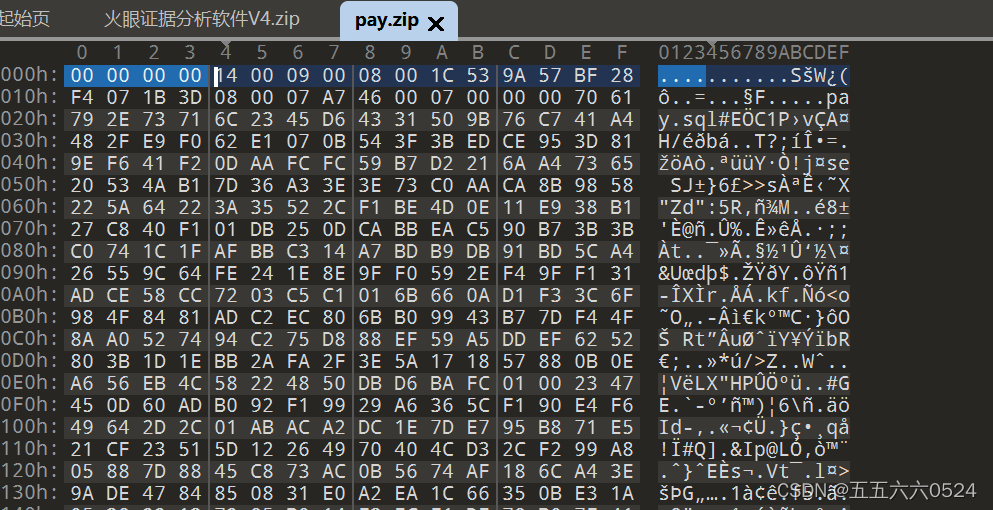

拿010扫一下发现确实文件头504B0304

加上文件头

打开是数据库备份文件,不过打不开需要解压密码,计算恢复以前的md5

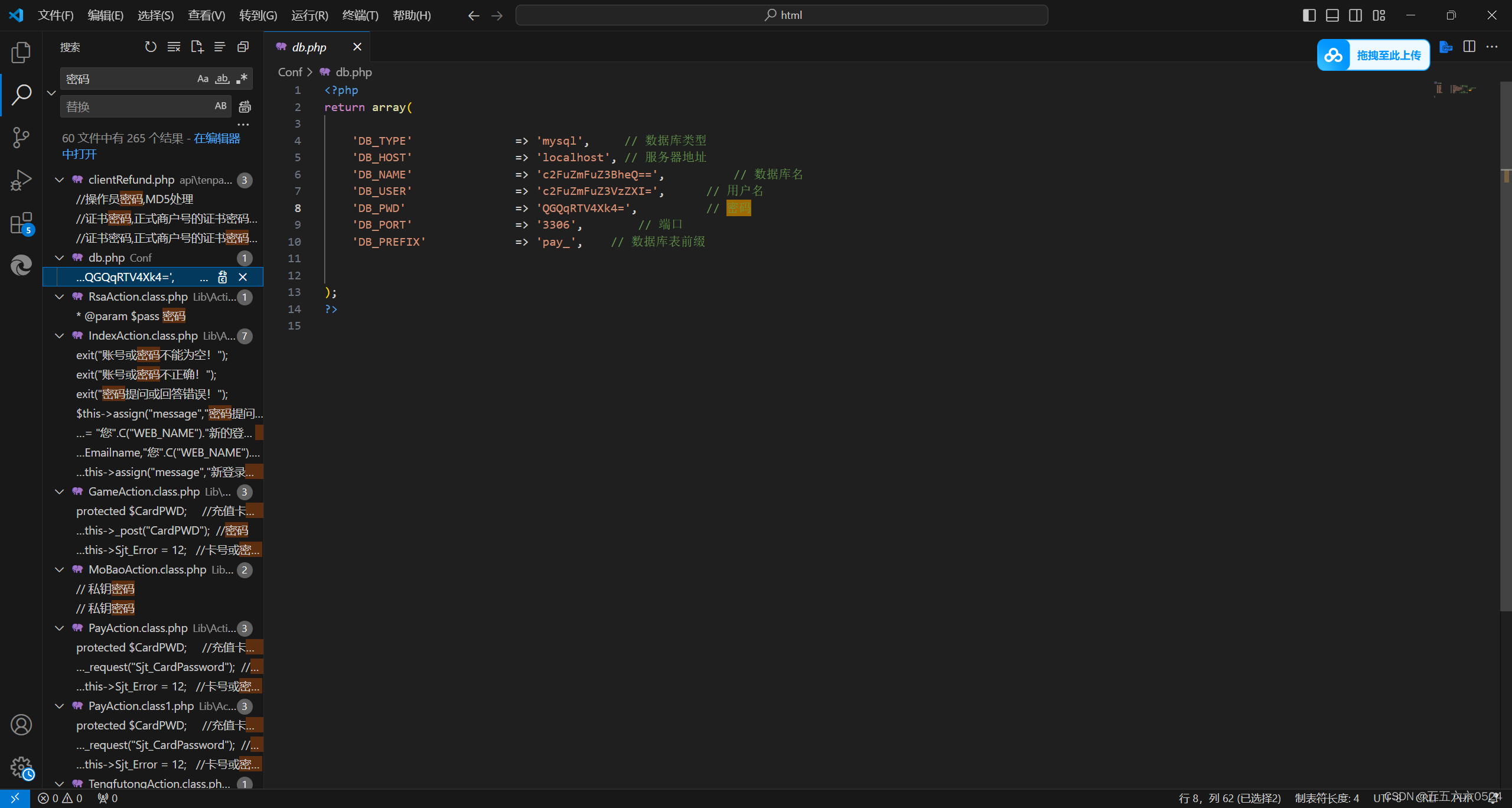

4.找到网站连接数据库的密码,并以此作为 flag 提交。(答案格式如:123456abcdef)

@d*E5x^N

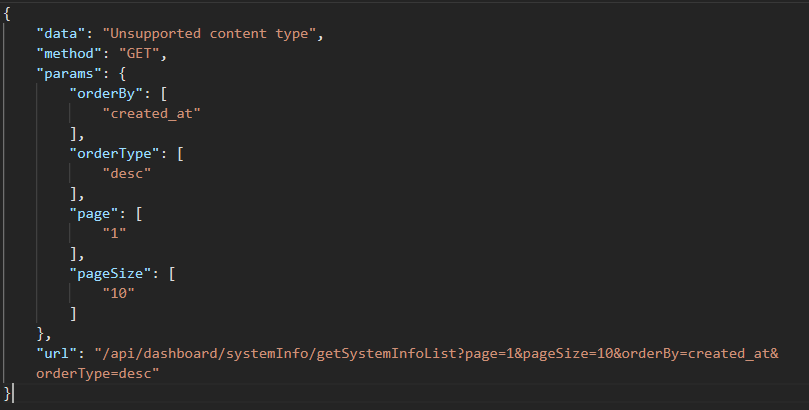

查看html文件夹,拿vs搜一下

base64解密

5.给出数据库中存储网站的后台管理员的数据表的名称,并以此作为 flag 提交。(答案格 式如:abctable)

pay_sjtadminsjt

6.给出编号为 10100 的商户的资金交易变动后,最终的金额,并以此作为flag 提交。 (答 案格式如:100.100) (4 分)

34.200

任务 6:检材 6.rar 上的任务 (23 分)

1.请分析手机模拟器中的即时通讯 APP,计算该 APK 的 MD5,并以此作为 flag 提交。(答案格式:69271864341AA3B2C1E6F2DCA5E90666) (2 分)

891abe5a8d00b23765d0caf56d2ecca6

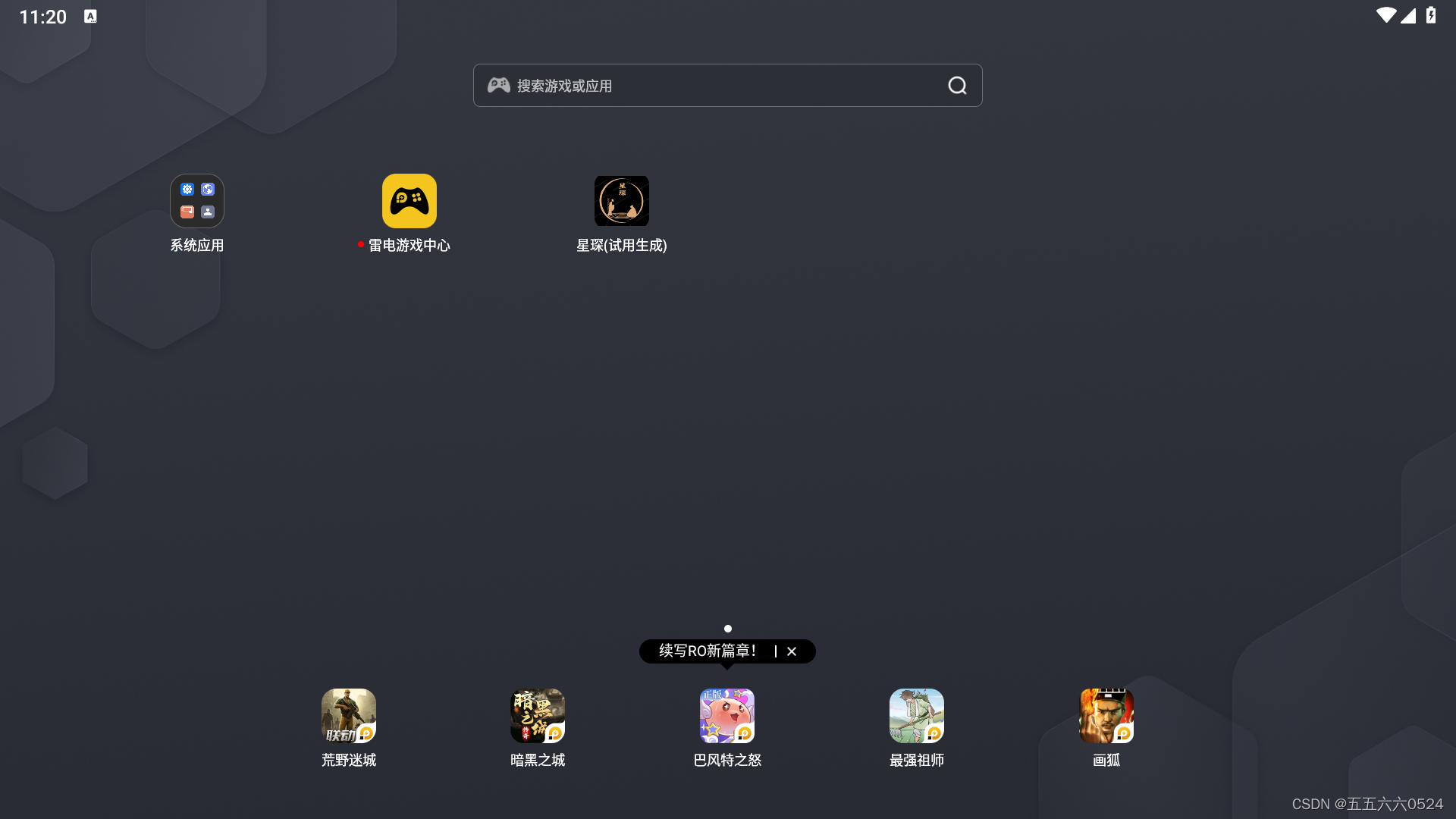

新建雷电模拟器,然后将检材6文件复制进新建雷电模拟器文件夹中,启动雷电,发现只有一个星琛app

拿摸瓜扫一下

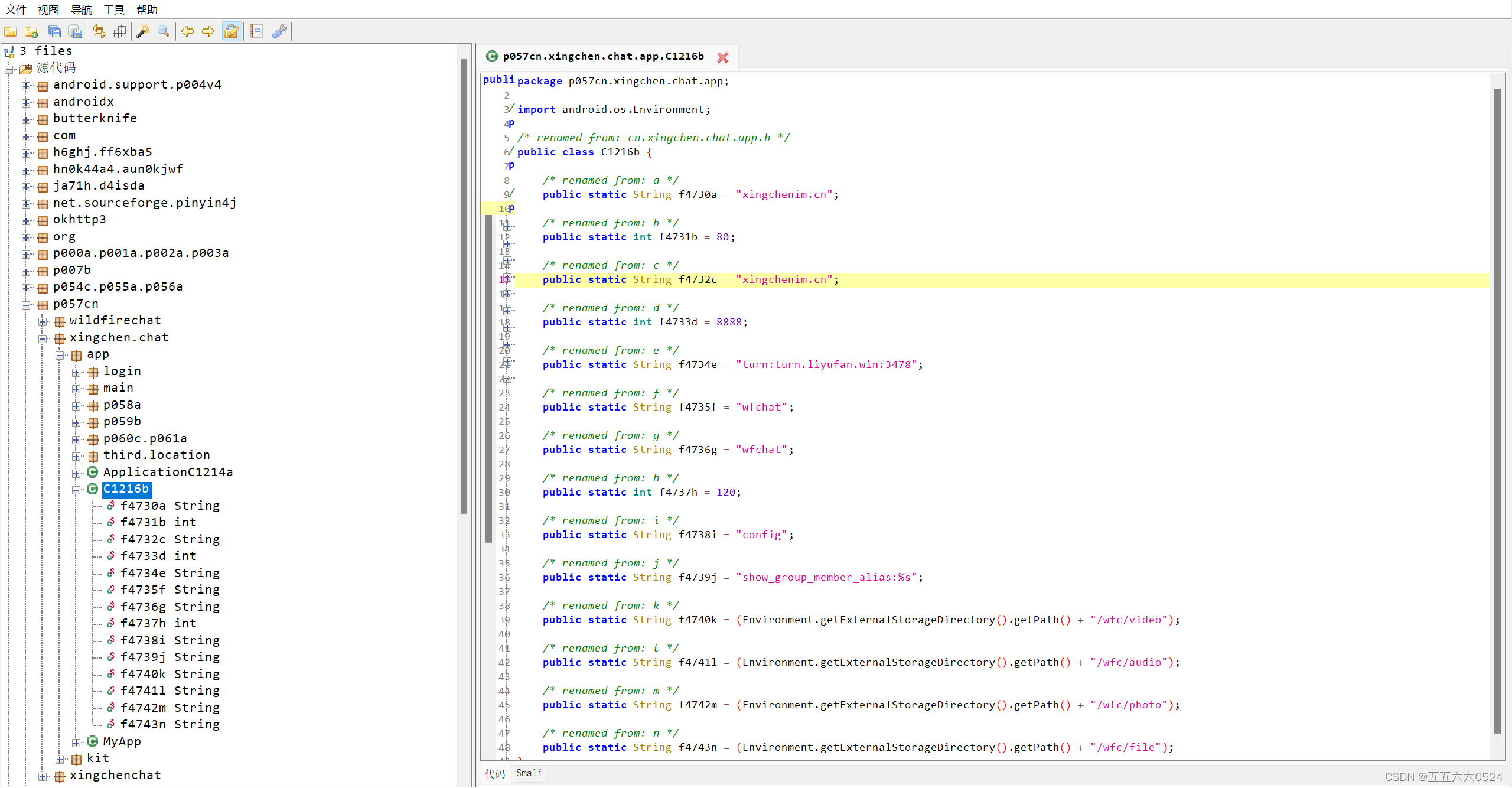

2.给出该 APP 后台服务器的域名,并以此作为 flag 提交。(答案格式:仅包含域名)(2 分)

xingchenim.cn

域名一般是.cn或.com,直接打开没有搜到,使用弘连脱壳后搜到了

3.给出该 APP 当前账号加密聊天记录数据库时使用的密钥,并以此作为 flag 提交。(4 分)

e6ecb900-aa41-439c-9de8-2503e00e308e

4.给出该 APP 中与“谭永”聊天最后一条消息的时间,并以此作为flag 提交。 (答案格式:2022-02-02 11 :11 :11) (3 分)

2022-08-02 03:54:25

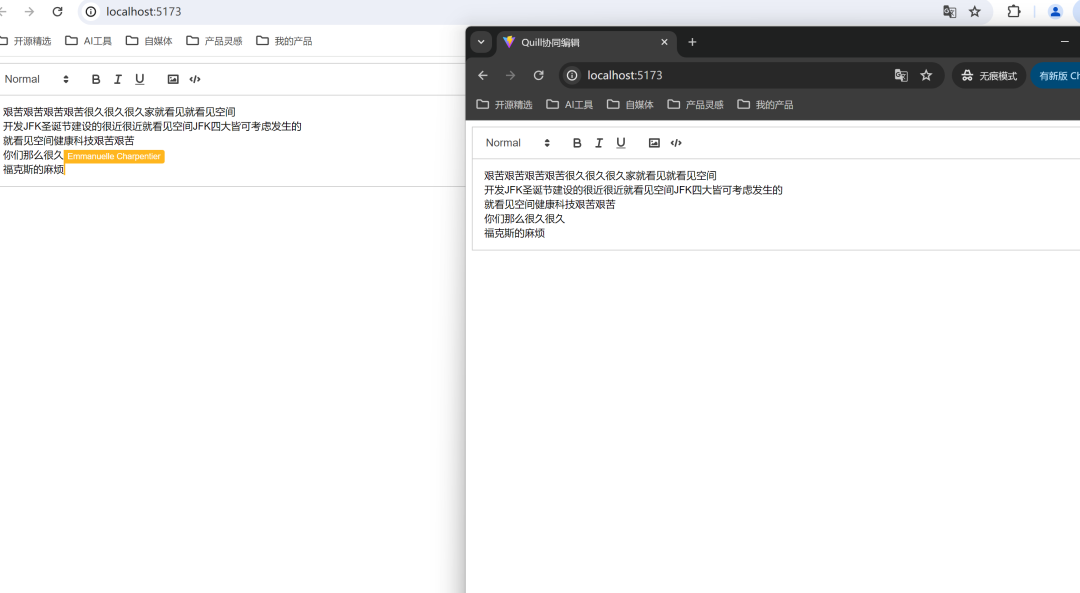

在app界面中显示是08-02 03:54,需要找数据库

5.给出该 APP 中用户发给“谭永”的压缩包文件的 MD5,并以此作为 flag 提交。 (3 分)

8BA084496CD8A7BB360D0B585472BE94

6.对上述 APP 进行分析,找出“吴延凡”的身份证号,并以此作为 flag 提交。 (4 分)

54012219070114068X