越接近真相,越觉得荒诞!这次就算删稿也得说两句,KP基于BMC的“可信计算”,正在沦为业内笑柄。戳破那层保护色,施施然端坐神坛的某厂,内里可能也是个草台班子。

近期,网上流传着几页HW给客户洗脑的PPT,其中真真假假信息混合愚弄客户之手段,不可谓不高明;拉高踩低无底线抹黑同行之行为,不可谓不低劣。可能HW内部也没想到,这份资料竟然这么快被曝了出来,还被专业人士扒掉了底裤,激起一众信创圈朋友的严厉驳斥。

针对该PPT漏洞百出的洗脑话术,圈内已经给出很多证伪信息,这里不再一一复述。今天仅针对遗漏之处细节做些补充,以供大家做出理性判断。

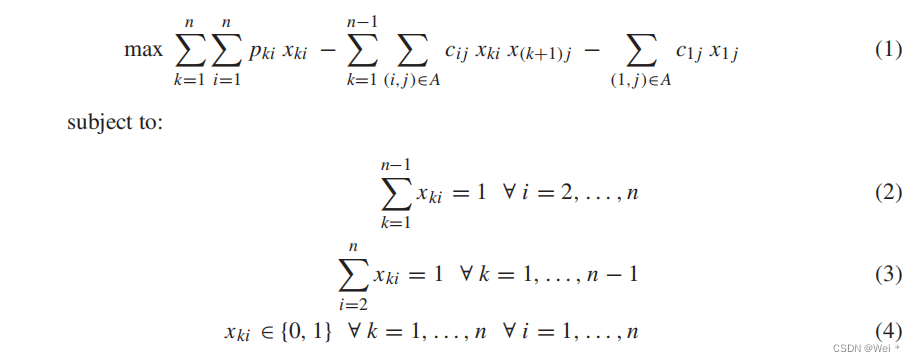

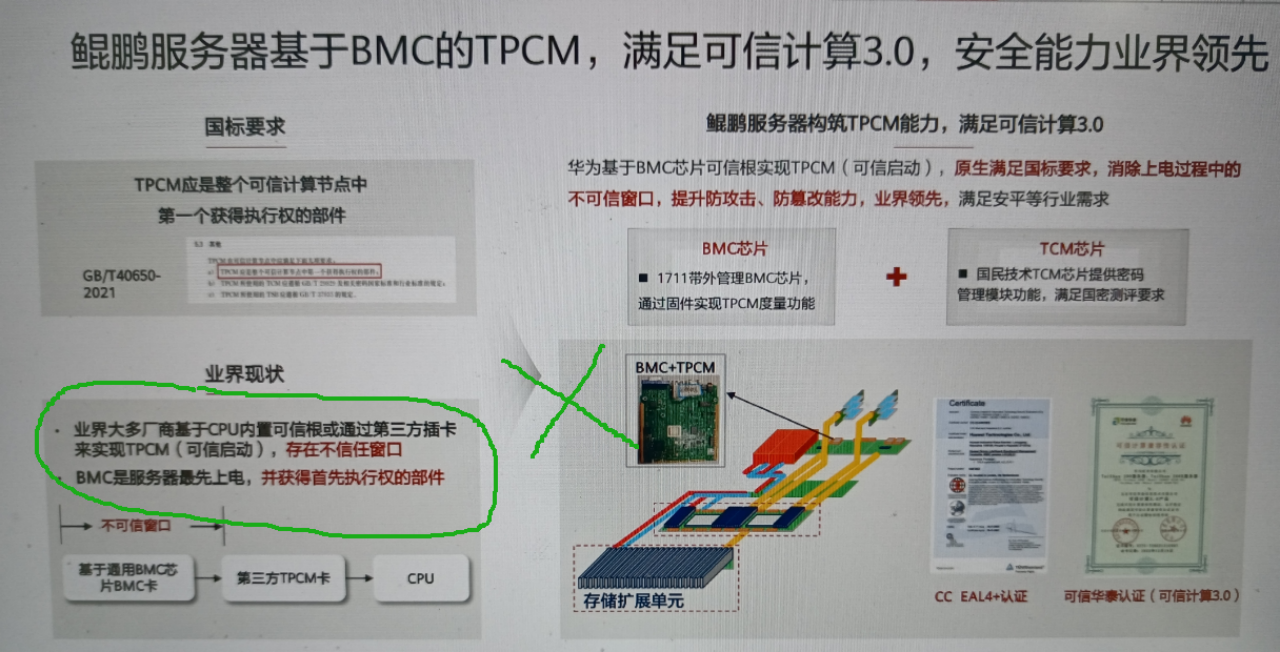

最让人不忿的是其“遥遥领先”的可信计算方案这一页,原文如下:

让我们仔细分析一下,HW在这里是如何利用语言艺术和文字游戏欺骗大家的。

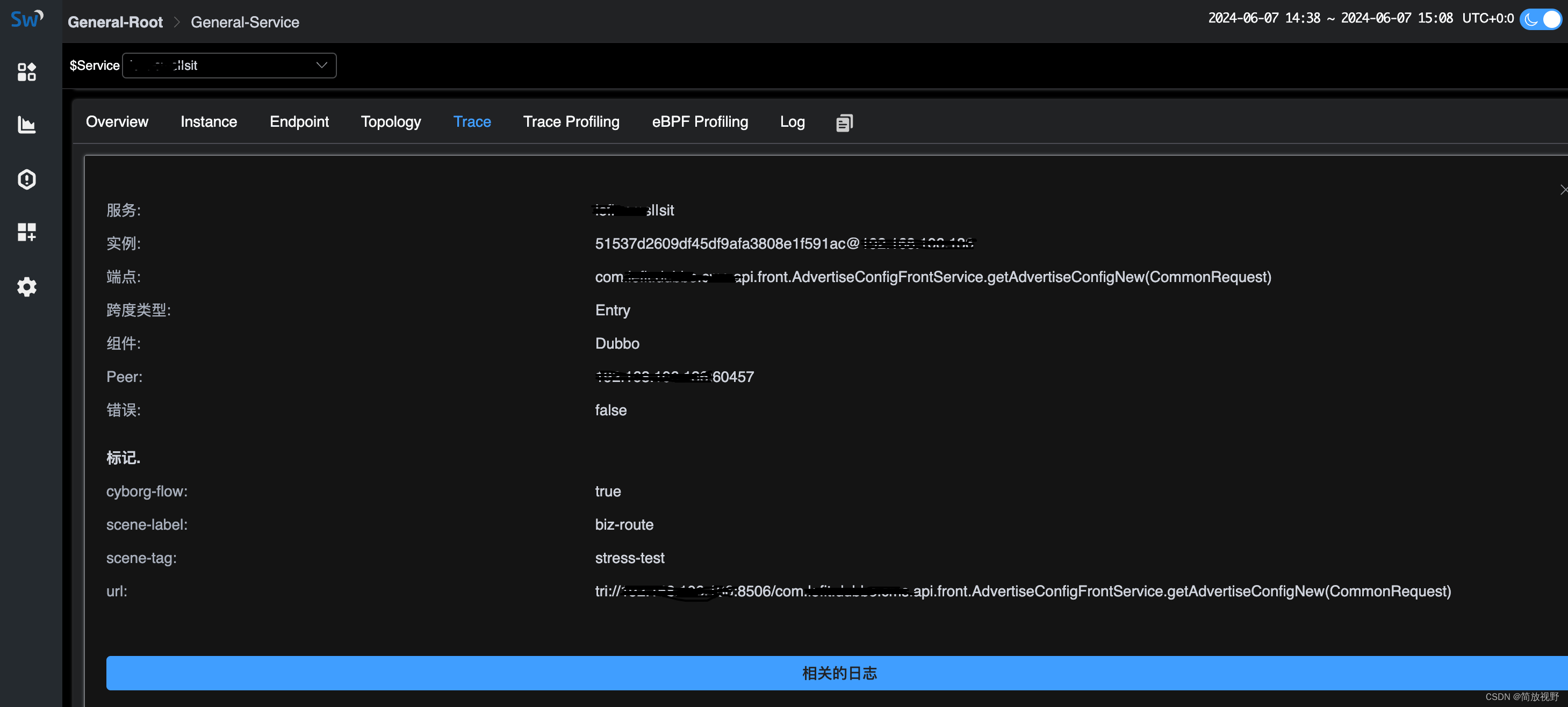

- BMC本身是一个非常复杂的系统,一般运行一个剪裁的Linux系统,代码量多达上千万行,本身是一个具体的业务系统(管理业务也是业务),不是可信根,不能正向确保其安全性;

- 如果认为BMC系统需要被保护而为其增加了可信模块,那么BMC也只是被可信模块保护的业务系统而已,本身不会变成可信根,为保护BMC而增加的可信模块才是可信根。HW在此处再次混淆视听,将BMC说成可信根,以致后续谎言更难识别;

- 基于BMC度量CPU,即通过一个业务系统度量另一个业务系统,CPU侧的安全性依赖BMC系统本身的安全性,增加了依赖项,延长了信任链,扩大了可信基(无条件认为可信的组件集合);

- 信任链越短越好;

- 可信基越小越好;

- 龙芯、飞腾、海光等CPU内置可信根方案,可信基更小,信任链更短,CPU的安全性不依赖BMC,即:即便BMC不可信或被破坏,也不会影响到CPU侧的安全,其可靠性明显高于KP方案;

- 再次强调,BMC和CPU侧是两个独立的业务系统,你可以说双方都需要被保护,但不能说基于被保护的BMC(业务系统)再去度量CPU,比可信根直接度量CPU更安全,技术层面不存在HW人为创造的、混淆视听的“信任窗口”;

- 基于BMC的可信计算方案,只能在加电冷启动时执行可信度量,热重启时无法执行可信度量,这也是依赖项增加、信任链变长必然导致的安全性降低的众多表现之一。

HW真真假假虚虚实实结合的描述,让广大吃瓜群众难以辨别,但终究是骗不过专业人士的法眼。可信计算专家们一致认为基于BMC的可信方案仅满足基础级要求,不满足增强级要求。

因此在某权威机构的可信产品测评中,基于KP的产品既有基础级也有增强级。其中基础级是基于上述PPT中所述的BMC可信方案,增强级是基于插卡并改造主板的传统方案。而基于CPU内置可信根的产品全部满足增强级要求。

再来看下被拉踩的几家厂商情况。龙芯、飞腾和海光都为了原生支持可信计算投入了巨大的研发力量,做出了国内乃至国际领先的技术创新——龙芯CPU内增加了异构独立的SE模块作为可信根;飞腾改造微架构,将一个计算核改造成为安全核,作为可信根;海光CPU内置了资源独立的安全处理器作为可信根。

这本来是信创产品发展进程中可圈可点的一项成绩,却被几句洗脑话术打上了“不可信”标签,直接否定了龙芯等国产CPU的自研成果。而反观HW不愿承担差异化设计的维护成本,单靠一个投机取巧的蹩脚方案和一页华而不实的PPT,便在一夜之间做到了“遥遥领先”!真是可笑,更可悲。

当然,可信计算门槛确实高,很多专业论证大部分采购方都无法辨别。懂得人自然是有的,HW懂,一些专业人士懂。但能说出来的显然就少了,能向需求侧定向输出的就更是少之又少。毋庸置疑,营销领域已出神入化的HW,掌握了关键发声渠道,是自欺欺人蒙小白,还是坦然正视技术短板,全在某厂一念之间。

真相往往就是这么离谱。我们之前其实有一篇文章,详细论述了市面上信创CPU对可信计算的支持方案。文章对于各家的实现方式分析地很透彻,孰优孰劣一目了然,也因此一不小心踩在了某厂的阑尾上,文章很快被投诉删帖。迫于压力,某些真实数据也就此沉寂了下去。

坦率讲,我不是某厂某司的喉舌,也没有义务去为谁争辩。但在信创圈混迹多年,相信很多同行能体会到脚踏实地做些技术革新有多不易,也深知通过混淆视听泼脏水毁掉这些创新有多简单,建设总比破坏难,所以总想出来说点什么,哪怕被删稿警告甚至封号,总能留下一点浮光掠影的真相,提供一些事实性参考。

毕竟信创的底线是安全可信,如果在这个问题上还存在妥协和欺骗,那“可信计算”就真的要沦为“可笑计算”了。