使用Python绘制极坐标图

- 极坐标图

- 极坐标图的优点

- 使用场景

- 效果

- 代码

极坐标图

极坐标图(Polar Chart)是一种图表类型,用于显示在极坐标系中的数据。极坐标图使用圆形坐标系,角度表示一个变量的值,半径表示另一个变量的值。常用于显示周期性数据或具有方向性的数据信息。

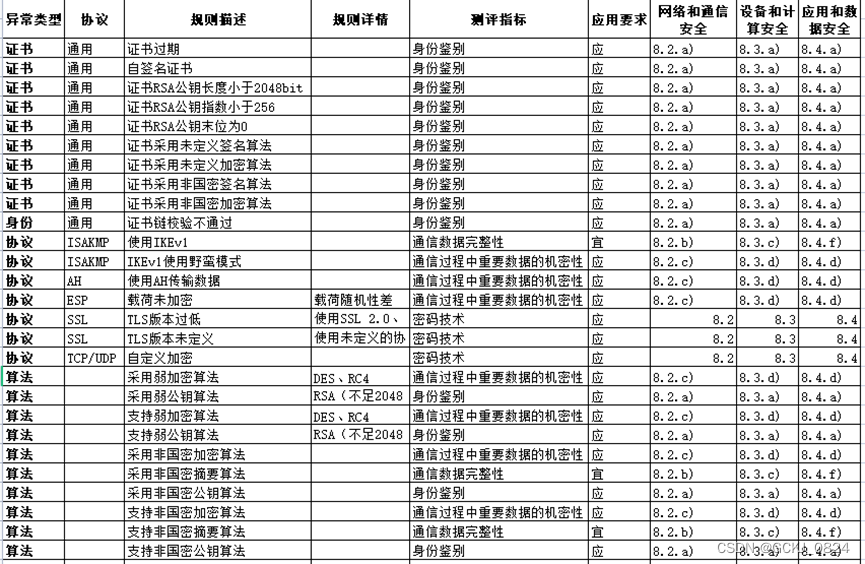

极坐标图的优点

- 展示周期性数据:极坐标图非常适合展示周期性数据,如风向、潮汐、市场周期等。

- 直观显示方向性:极坐标图可以直观显示数据的方向性和对称性。

- 多变量比较:极坐标图可以同时显示多个变量的数据,便于比较和分析。

使用场景

- 气象数据:如风速和风向的关系。

- 市场周期:如市场销售数据的季节性变化。

- 生物节律:如生物钟的周期性活动。

- 方向数据:如交通流量的方向分布。

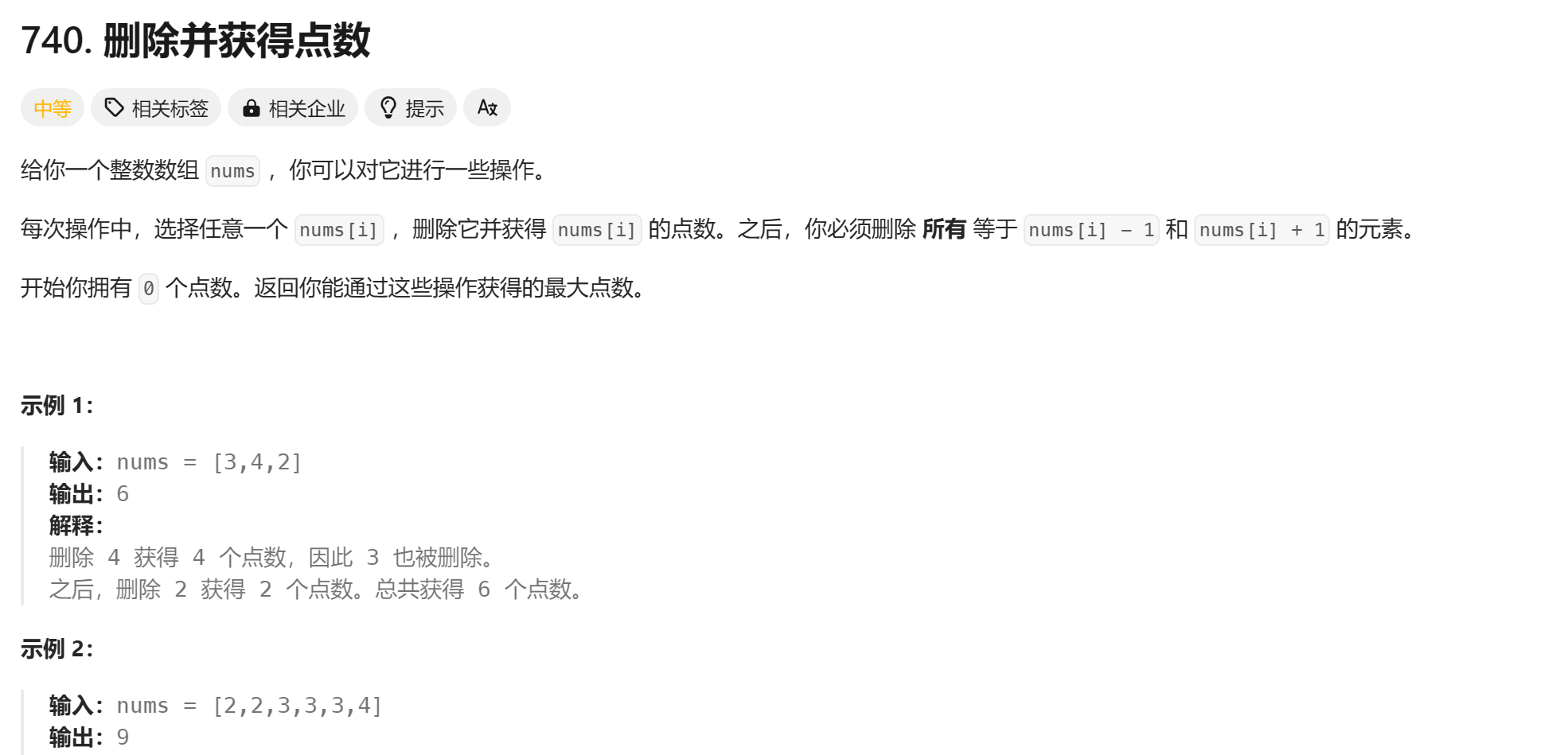

效果

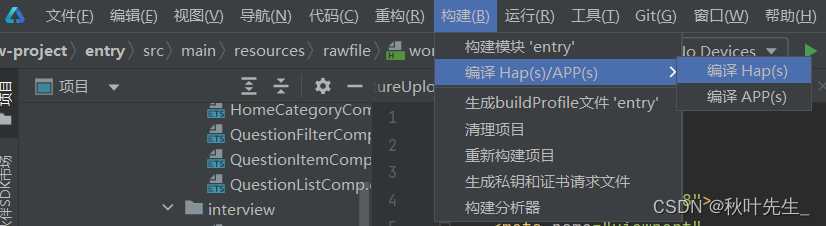

代码

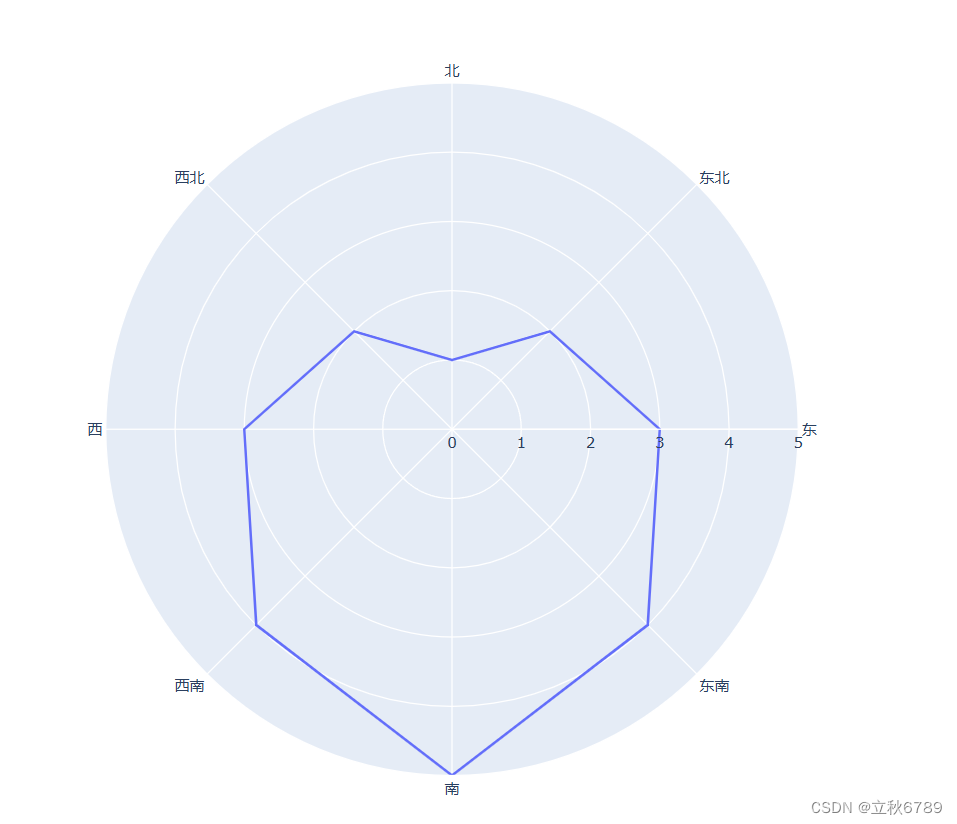

import plotly.express as px

import pandas as pd# 示例数据

data = {'方向': ['北', '东北', '东', '东南', '南', '西南', '西', '西北'],'值': [1, 2, 3, 4, 5, 4, 3, 2]

}df = pd.DataFrame(data)# 创建极坐标图

fig = px.line_polar(df, r='值', theta='方向', line_close=True, title='极坐标图示例')# 显示图表

fig.show()

![[Go 微服务] Kratos 验证码业务](https://img-blog.csdnimg.cn/direct/3273f0bcb96e461487da7ae04432e140.png)