【ai】pycharm添加本地解释器

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如若转载,请注明出处:http://www.rhkb.cn/news/371710.html

如若内容造成侵权/违法违规/事实不符,请联系长河编程网进行投诉反馈email:809451989@qq.com,一经查实,立即删除!相关文章

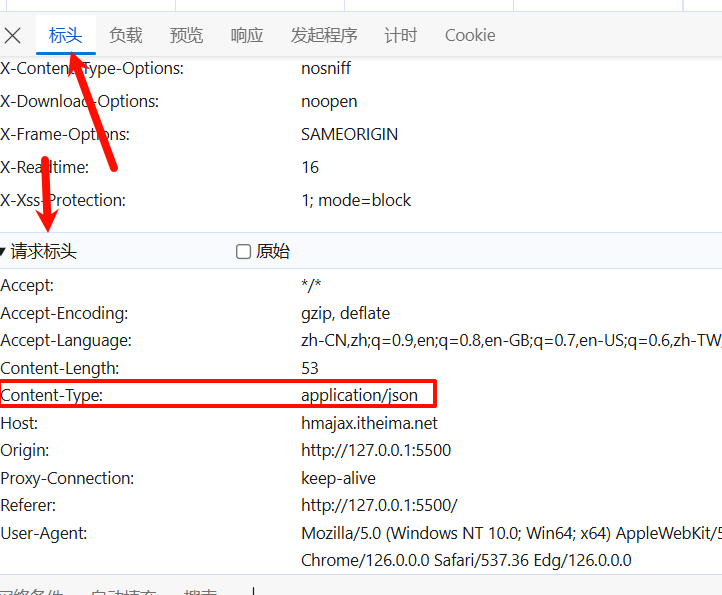

axios的底层ajax,XMLHttpRequest原理解释及使用方法

定义

ajax全称asychronous JavaScript and XML

意思是异步的 JavaScript和xml, 也就是通过javascript创建XMLHttpRequest (xhr)对象与服务器进行通信

步骤

创建实例对象,初始请求方法和url,设置监听器监听请求完成…

C# 快速排序算法的详细讲解

目录

一、前言

二、例子

三、快速排序算法图片讲解

四、快速排序算法代码

五、纯净代码 一、前言

用比较好懂的方式讲一下快速排序算法。

二、例子

如果我有一堆钱,想数清楚,最快的方案是什么? 图1 一堆钱 答:先分类&…

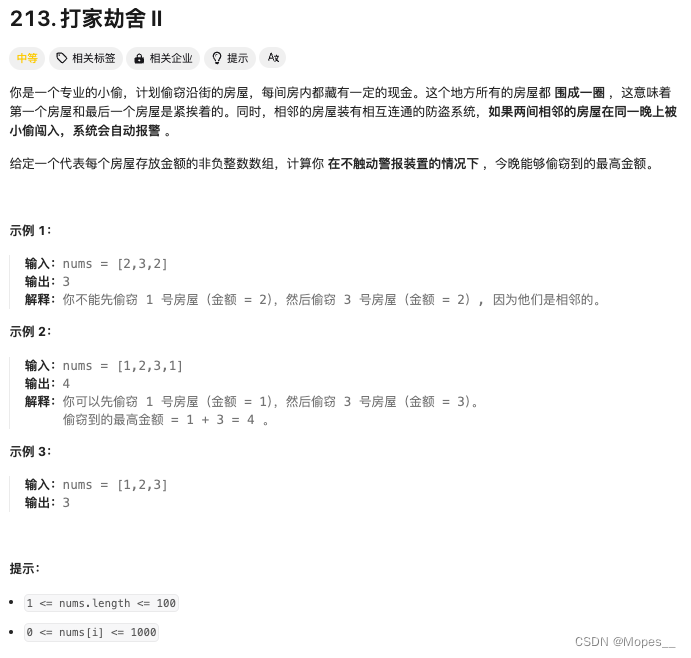

Python | Leetcode Python题解之第213题打家劫舍II

题目: 题解:

class Solution:def rob(self, nums: List[int]) -> int:def robRange(start: int, end: int) -> int:first nums[start]second max(nums[start], nums[start 1])for i in range(start 2, end 1):first, second second, max(fi…

谷粒商城学习笔记-16-人人开源搭建后台管理系统

文章目录 一,克隆前/后端代码1,克隆前端工程renren-fast-value2,克隆后端工程renren-fast 二,集成后台管理系统的后端代码三,启动后台管理系统四,前端系统的安装和运行1,下载安装VSCode2&#x…

react v18 less使用(craco)

方案一、弹出配置(不推荐) 安装依赖:yarn add less less-loader 首先 执行 yarn eject 弹出配置项文件(注意:弹出配置不可逆!) 在 config 文件夹中 找到 webpack.config.js,在如图…

18_特征金字塔网络FPN结构详解

1.1 简介

在深度学习领域,尤其是计算机视觉和目标检测任务中,Feature Pyramid Networks (FPN) 是一种革命性的架构设计,它解决了多尺度特征检测和融合的关键问题。FPN最初由何凯明等人在2017年的论文《Feature Pyramid Networks for Object …

Redis官方可视化管理工具

版权声明

本文原创作者:谷哥的小弟作者博客地址:http://blog.csdn.net/lfdfhl RedisInsight是一个Redis可视化工具,提供设计、开发和优化 Redis 应用程序的功能。RedisInsight分为免费的社区版和一个付费的企业版,免费版具有基本…

cs231n 作业3

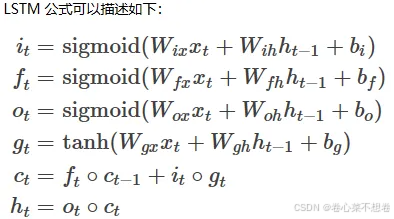

使用普通RNN进行图像标注

单个RNN神经元行为 前向传播: 反向传播:

def rnn_step_backward(dnext_h, cache):dx, dprev_h, dWx, dWh, db None, None, None, None, Nonex, Wx, Wh, prev_h, next_h cachedtanh 1 - next_h**2dx (dnext_h*dtanh).dot(…

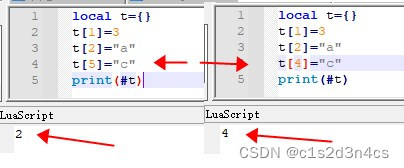

lua中判断2个表是否相等

当我们获取 table 长度的时候无论是使用 # 还是 table.getn 其都会在索引中断的地方停止计数,而导致无法正确取得 table 的长度,而且还会出现奇怪的现象。例如:t里面有3个元素,但是因为最后一个下表是5和4,却表现出不一…

大数据信用做贷前风控一般有哪些好处?

随着大数据技术的不断发展,利用大数据信用进行贷前风控已经成为越来越受欢迎的一种方式。大数据信用是指通过分析大量的数据,对个人的信用状况进行评估,从而为金融机构提供更加准确、可靠的风控依据。使用大数据信用做贷前风控有很多好处&…

【密码学】密码学中的四种攻击方式和两种攻击手段

在密码学中,攻击方式通常指的是密码分析者试图破解加密信息或绕过安全机制的各种策略。根据密码分析者对明文、密文以及加密算法的知识程度,攻击可以分为以下四种基本类型:

一、四种攻击的定义

(1)唯密文攻击(COA, C…

2024年06月CCF-GESP编程能力等级认证Python编程二级真题解析

本文收录于专栏《Python等级认证CCF-GESP真题解析》,专栏总目录:点这里,订阅后可阅读专栏内所有文章。 一、单选题(每题 2 分,共 30 分)

第 1 题

小杨父母带他到某培训机构给他报名参加CCF组织的GESP认证…

一家虚拟电厂繁忙的一天

早晨:准备与监控

7:00 AM - 起床与检查

虚拟电厂(VPP)团队的成员早起,开始检查电力系统的状态和最新的市场动态。使用专用的监控软件,查看分布式能源资源(DERs)的实时数据,包括太阳…

windows上部署python3.11

hello,大家好,我是一名测试开发工程师,至今已在自动化测试领域深耕9个年头,现已将本人实战多年的多终端自动化测试框架【wyTest】开源啦,在接下来的一个月里,我将免费指导大家使用wyTest,请大家…

VMware虚拟机配置桥接网络

转载:虚拟机桥接网络配置

一、VMware三种网络连接方式

VMware提供了三种网络连接方式,VMnet0, VMnet1, Vmnet8,分别代表桥接,Host-only及NAT模式。在VMware的编辑-虚拟网络编辑器可看到对应三种连接方式的设置(如下图…

基于springboot+vue+uniapp的贵工程寝室快修小程序

开发语言:Java框架:springbootuniappJDK版本:JDK1.8服务器:tomcat7数据库:mysql 5.7(一定要5.7版本)数据库工具:Navicat11开发软件:eclipse/myeclipse/ideaMaven包&#…

C++ 智能指针使用不当导致内存泄漏问题

shared_ptr相互嵌套导致循环引用

代码示例

#include <iostream>

#include <memory>

using namespace std;class B;class A {

public:std::shared_ptr<B> b_ptr;~A() { std::cout << "A destroyed\n"; }

};class B {

public:std::shared_pt…

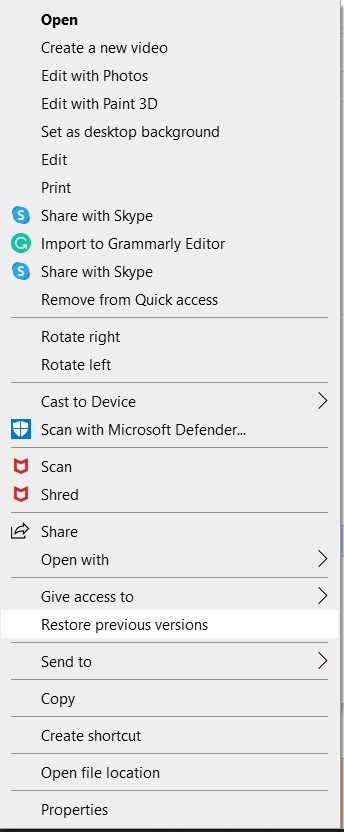

如何恢复未保存的 Excel 文件

您是否曾经在处理 Excel 工作表时,电脑突然崩溃?您首先想到的是“进度保存了吗?”或“我是否按了 CtrlS 来保存文件?”这种压力是难以想象的,因为意外断电或电脑崩溃可能会让您所有的辛苦工作付诸东流。

无论对于学生…

【WEB前端】---HTML---结构---笔记

目录

1.标签---单标签和双标签

1.1单标签

1.2双标签

2.基本结构标签

2.1HTML标签

2.2文档头部标签

2.3文档标题标签

2.4文档的主题标签

3.常用的标题标签 (n∈[1,6])

4.段落标签 5.换行标签

6.文本格式化标签

6.1粗体

6.2倾斜

6.3删除线

6.4下划线

7.div和spa…

iOS UITableView自带滑动手势和父视图添加滑动手势冲突响应机制探索

场景

我们有时候会遇到这样的一个交互场景:我们有一个UITableView 放在一个弹窗中,这个弹窗可以通过滑动进行展示和消失(跟手滑动的方式),然后这个UITableView放在弹窗中,并且可以滚动,展示一些…

推荐文章

- ⛳ String 字符串的存储原理及常用方法

- # RocketMQ 实战:模拟电商网站场景综合案例(十一)

- # 从浅入深 学习 SpringCloud 微服务架构(六)Feign(3)

- # 关于Linux下的parted分区工具显示起始点为1049kB的问题解释

- # 快速评估立功科技基于S32K324的TMS方案

- #内部类#

- #智能小车项目(五)MPU9250初始化

- (1)mysql容器化部署

- (第68天)DBCA 克隆 PDB

- (二十八)大数据实战——Flume数据采集之kafka数据生产与消费集成案例

- (二十一)大数据实战——Flume数据采集之复制和多路复用案例实战

- (六)优化 ChatGPT 交互:任务式 Prompt 的力量