周界安全防范是保护机场、电站、油库、监狱、工业园区等关键设施免受非法入侵和破坏的重要措施。传统的周界安防手段主要依靠人员巡查和物理屏障,但这种方式不仅人力成本高,而且效率较低,难以满足日益复杂多变的安全需求。随着AI技术的引入,特别是视频智能分析技术的成熟,周界安全防范进入了一个全新的智能化时代。基于AI(人工智能)视频智能分析技术的周界安全防范方案以其高效、精准、智能的优势,正逐步成为行业主流。

一、方案概述

本方案以AI视频智能分析技术为核心,结合摄像头合理布局、高清摄像技术、远程监控与管理平台、数据存储与回放,以及AI算法的深入应用,形成一套高效、智能的周界安全防范解决方案。同时,注重系统的兼容性与扩展性,以适应未来技术升级和安全需求的变化。

AI视频智能分析技术通过深度学习和计算机视觉等手段,对视频内容进行自动解析、识别和理解,从而实现高效、准确的视频处理和智能化应用。该技术主要依赖于以下两大核心技术:

- 深度学习:通过构建复杂的神经网络模型,从海量数据中学习并提取出有用信息,提高识别的准确性和效率。

- 计算机视觉:专注于图像和视频数据的理解和解析,使计算机能够识别视频中的目标、行为和场景。

在视频智能分析过程中,首先需要对视频进行预处理,如去噪、增强等,以提高视频质量。然后,通过深度学习模型对视频中的目标进行检测、跟踪和识别。最后,通过对识别结果的分析,提取出关键信息,为后续的智能化应用提供支持。

二、方案组成及功能

1、摄像头布局与高清摄像技术

合理的摄像头布局是视频监控的基础。在周界防范中,应将摄像头部署在园区的入口、出口、围墙和关键设施周围,确保全方位监控。同时,采用高清摄像技术,提供清晰的画面,有助于准确识别人员、车辆和其他细节。

2、AI智能分析技术

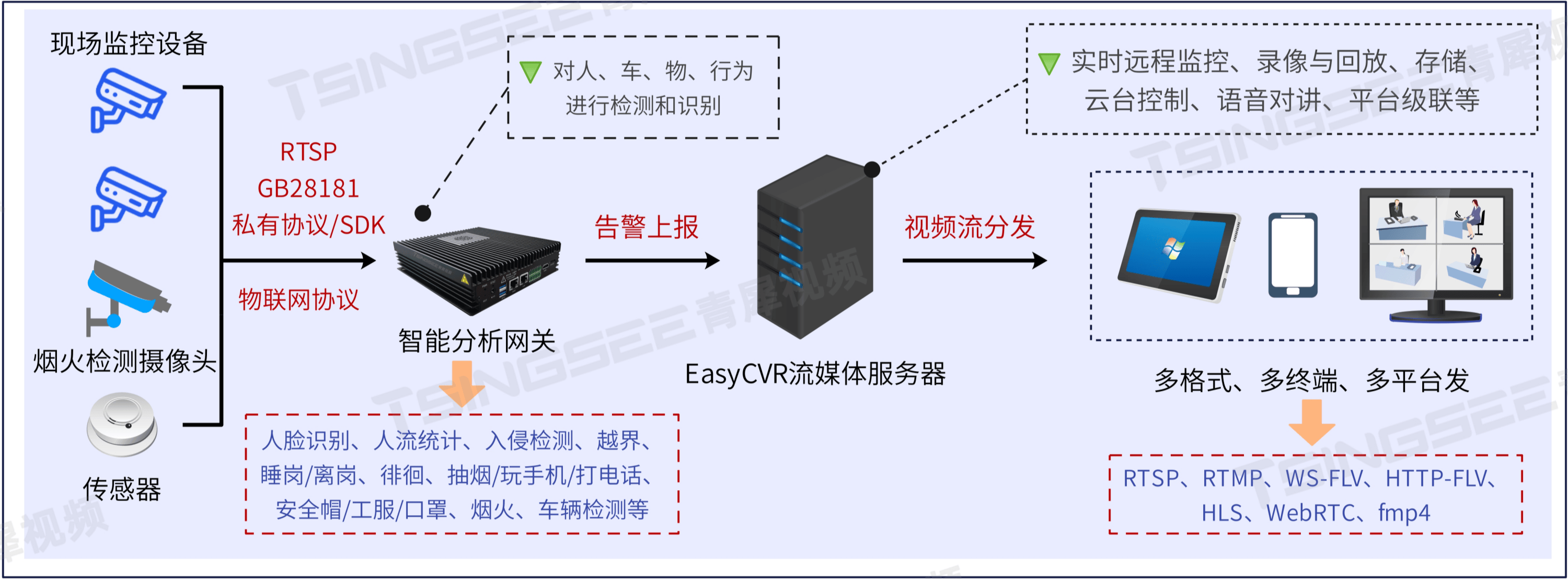

引入AI视频智能分析系统可以显著提高监控效率。智能分析网关V4内置了近40种AI算法模型,支持对接入的视频图像进行人、车、物、行为等实时检测分析,上报识别结果,并能进行语音告警播放。

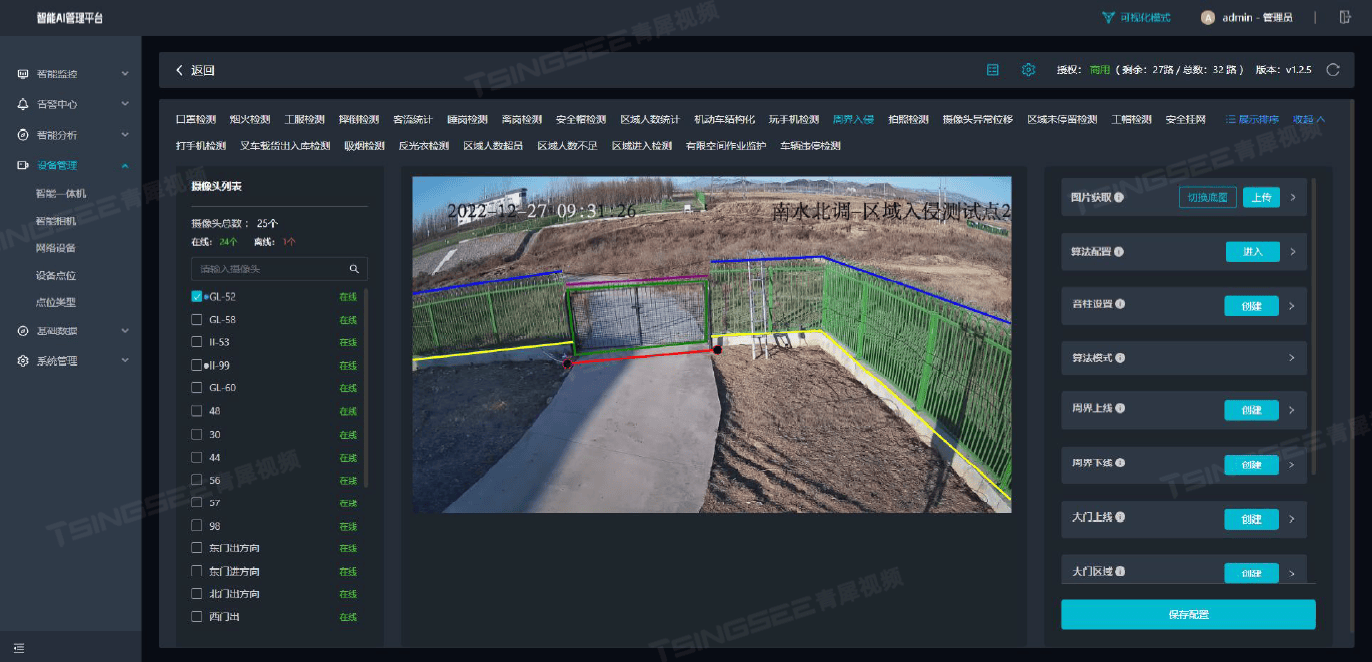

将现场部署的监控摄像头、网络音柱、智能相机等设备接入到智能分析网关V4,通过对各点位摄像头配置AI算法,能够准确地识别和监测入侵行为。例如,当有人员或车辆未经授权进入监控区域时,系统将立即发出警报并抓拍,提醒管理人员迅速采取应对措施,有效防范潜在风险和事故的发生。此外,系统还能识别异常行为,如区域徘徊、人员穿越边界、闯入警戒区域、攀爬围墙等,提供实时预警。

基于智能分析网关V4视频智能分析技术,自动对视频画面进行分析识别,可以对警戒区的人员/车辆闯入、靠近、徘徊等行为进行实时检测并预警,无需人工干预。其中,涉及到周界安全的算法有:

- 区域入侵:自动识别人员、车辆(电动车、自行车、三轮车、汽车、卡车等)进入警戒区域的行为,并能抓拍与告警。管理人员也能通过语音装置进行喊话驱离。

- 周界入侵/越界检测:自动检测人员是否存在翻越围墙、越界等行为,检测到该行为将立即抓拍并告警。

- 区域徘徊:自动检测划定区域内人员及停留时间,超出阈值则判断为徘徊,超出徘徊次数将触发告警。

- 区域人数超员:对于敏感区设置最高人员数量进入,在指定区域内设定区域人数阈值,在该区域内若人数超出设置的人数阈值则触发告警,适用于人群聚集场景的检测。

3、远程视频监控与管理

基于EasyCVR视频汇聚系统建立远程视频监控与管理平台,使管理人员能够通过互联网可视化远程监管园区、社区、校园等场景的运作状况。这不仅有助于及时发现和应对突发事件,还能提高应急响应效率。

EasyCVR平台支持多协议接入,兼容多类型的监控设备,并且支持实时监控、录像与回放、存储等功能,不仅降低了监控改造成本,也能在发生意外事件后,通过录像视频资料作为溯源数据,提供有效的证据支持。

4、告警与联动机制

- 设定多种告警规则和等级,根据不同的异常情况触发相应的告警响应。

- 支持短信、邮件、消息推送等多种告警通知方式,确保告警信息及时传达给相关人员。

- 通过定制与开发拓展实现与门禁系统、报警系统等的联动,形成快速响应和处置机制。

三、应用场景示例

1)工业园区

在工业园区中,通过部署AI视频智能分析系统,可以实现对园区周界的全天候远程监测。系统能够自动检测入侵者,并实时发出警报,有效阻止非法入侵。同时,系统还能对园区内的人员流量进行统计分析,为企业合理安排生产计划和资源调度提供依据。

2)监狱安防

监狱作为高安全需求的场所,其周界安全防范尤为重要。通过引入AI视频智能分析技术,监狱可以实现对围墙、大门等关键区域的实时监控。系统能够自动识别并追踪非法入侵者,有效防止越狱事件的发生。同时,系统还能对监狱内的人员活动进行监控,及时发现异常情况,确保监狱的安全稳定。

3)化工园区

化工园区内存储着大量易燃易爆物品,一旦发生事故,后果不堪设想。通过部署AI视频智能分析系统及配置相关算法,可以实时监测危险品存储区域的情况,及时发现安全隐患。系统还能对监控视频中的烟雾、火焰等异常现象进行识别和分析,实现火灾预警功能,为灭火和救援工作争取宝贵时间。

四、总结

AI视频智能检测周界安全防范方案是一种高效、准确的周界安全防范手段。TSINGSEE青犀智能分析网关V4周界安全防范方案,可以应用于各种场景,如学校、园区、住宅小区、工地、工厂、仓库、机场等。方案不仅提高了安全防范的效率和准确性,还降低了人力成本和误报率,为各类重要设施的安全保驾护航,是现代周界安全防范的理想选择。