shell的运行原理

Linux严格意义上说的是一个操作系统。我们称之为“核心(kernel)”,但我们一般用户,不能直接使用kernel,二十通过kernel的“外壳”程序,也就是所谓的shell,来与kernel沟通。

从技术角度,shell的最简单定义:命令行解释器

主要包含:

1.将使用者的命令翻译给核心(kernel)处理。

2.同时,将核心的处理结果翻译给使用者。

对比windows中的图形化界面,我们操作windows不是直接操作windows的内核,而是通过图形接口,点击,从而完成我们的操作(比如进入D盘,我们通常是双击D盘图标,或者we运行起一个在D盘的应用程序)。

shell对于linux,有相同的作用,主要是对我们的指令进行解析,解析指令给linux内核,反馈结果在通过内核运行出结果,通过shell解析给用户

linux权限概念

在linux中有两种用户:1.超级用户(root),2.普通用户。

1.超级用户:可以在linux系统下做任何事情,不受限制

2.普通用户:可以在linux下做有限的事情。

3.超级用户的命令提示符是“#”,普通用户的命令提示符是“$”。

如何在超级用户与普通用户之间切换呢?

命令:su [用户名]

功能:切换用户。

例如下图,在root用户下,只要可以任意切换到指定的user,只需要 su suer;在普通用户下,要切换到root用户或者user,需要 su root/user,然后根据提示输入密码即可。

root切换到user:

user切换到root:

Linux权限概念

1.文件访问者的分类(人)

对于用户来说,权限可以将用户分为三大类:

1.文件和文件目录的所有者(文件拥有者)。

2.文件和文件目录的所有者所在的组的用户(文件所属组)。

3.其他用户(other)

2.文件类型与访问权限

我们通过ll指令,就能查看当前目录下所有文件或文件目录的属性,也就是拥有者和所属组:

下图是一些例子:

先看第1位:不同的字符代表不同的文件类型。

d:文件夹

-:普通文件

l:软链接类似windows的快捷方式

b:块设备文件

p:管道文件

c:字符设备文件(例如屏幕等串口设备)

s:套接口文件

再看第2-10位:每三位为一组,分别代表拥有者、所属组、other这三者是否拥有某种属性

其中,这三位分别是 r、w、x

r:可读(read) w:可写(write) x:可执行(execute) -:不具有对应位置的属性

这三个可以随机排列组合成不同的权限

| Linux表示 | 说明 | Linux表示 | 说明 |

| r-- | 仅可读 | -wx | 可写可执行 |

| -w- | 仅可写 | r-x | 可读可执行 |

| --x | 仅可执行 | rwx | 可读可写可执行 |

| rw- | 可读可写 | --- | 无权限 |

3.文件访问权限的相关设置方法

下面表格是某个权限所对应的二进制和八进制表示方法:

| 字符表示法 | 二进制 | 八进制数值表示法 | 说明 |

|---|---|---|---|

| r-- | 100 | 4 | 仅可读 |

| -w- | 010 | 2 | 仅可写 |

| --x | 001 | 1 | 仅可执行 |

| rw- | 110 | 6 | 可读可写 |

| r-x | 101 | 5 | 可读可执行 |

| -wx | 011 | 3 | 可写可执行 |

| rwx | 111 | 7 | 可读可写可执行 |

| --- | 000 | 0 | 无权限 |

a.chmod

功能:设置文件的访问权限

格式:chmod 选项 权限 文件名或目录名

常用选项:-R 递归修改目录文件的权限.

chmod命令权限值的格式

格式一:用户表示符 +/-/= 用户符号

+:向权限范围增加权限代号所表示的权限

-:向权限范围取消权限代号所表示的权限

=:向权限范围赋予权限代号所表示的权限

用户符号:

u:拥有者

g:所属组

o:其他用户

a:所有用户

格式二:三位8进制数字

将对应八进制数转换为二进制,从而设置对应权限值

b.chown

功能:改变文件的拥有者

格式:chmod 选项 用户名 文件名或目录名

常用选项:-R 递归修改目录文件的拥有者

注意:修改文件的拥有者需要root用户进行操作,若是普通用户则需要进行权限提升。

也可以使用chown指令同时修改文件所有者和所属组,将两者的用户名用冒号隔开即可。

c.chgrp

功能:改变文件或目录的所属组

格式: charp 选项 用户组名 文件名或目录名

常用选项 -R 递归修改文件或目录的所属组

d.umask

功能:查看修改文件的掩码

格式 umask 权限值(要修改的值,如不需要修改则不需要写)

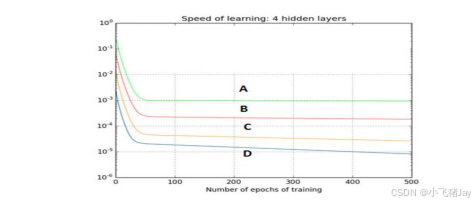

新建文件夹的默认权限为0666,新建目录的默认权限为0777,其中第一位0与特殊权限有关,这里不必深究。

实际上大家会发现,我们所创建出来的文件和目录的权限值往往不是我们所翻译出来的值,原因就是创建文件和目录的时候还要收到mask的影响,假设默认权限是mask,则实际创建出来的文件权限是:mask&(~umask)

使用umask查看默认掩码,超级用户默认0022,普通用户默认0002。

![]()

目录的权限

对于目录中的可读可写可执行与文件有些许不同:

1.可读权限:如果目录没有可读权限,则无法用ls等命令查看目录中的文件内容。

2.可写权限:如果目录没有可写权限,则无法在目录中创建文件,也无法在目录中删除文件。

3.可执行权限:如果目录没有可执行权限,则无法cd到目录中。

于是,问题来了:如果用户具有目录的写权限,用户就可以删除目录中的文件,而不论这个用户是否有这个文件的写权限,这是非常不合理的。

为了解决这个问题,linux引入了粘滞位的概念。

粘滞位

格式:chmod +t 目录名

功能:给目录加上粘滞位

当一个用户将某一个目录加上粘滞位后,该目录的权限值的最后一位变为字符“T”

当一个目录被设置为粘滞位,则该目录下的文件只能由:

1.超级用户删除

2.该目录的拥有者删除

3.该文件的拥有者删除

注意: 虽然目录被加上了粘滞位,但如果用户有该目录的可写权限,则不影响其在该目录下创建文件