安装Keil(MDK-ARM)【集成开发环境IDE】

我们会在Keil(MDK-ARM)上去编写代码、编译代码、烧写代码、调试代码。

Keil(MDK-ARM)的安装方法:

教学视频的第02分03秒开始看。

安装过程中请修改一下下面两个路径,避免占用C盘空间。

Core就是Keil(MDK-ARM)的程序安装目录。

Pack是各系列芯片的开发板的开发包的安装目录。

还要填写下用户信息:

然后开始安装:

同意安装“KEIL-Tools By ARM 通用串行总线控制器”

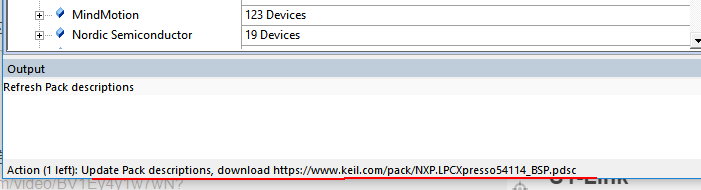

启动之后Keil会自动进行包描述的更新:

我们最好耐心等待它检查完,右下角会有进度:

大概会花费10到20分钟左右的时间

2025-03-29 15:07:01开始…

2025-03-29 15:24:33结束

检查更新完后的截图如下:

然后我们可以把自动检查更新的按钮关掉:

Keil的STM32F1xx_DFP开发包的本地安装方法:

安装之前请先关闭Keil。

本地安装方法

本地安装STM32F1xx_DFP开发包的方法:

教学视频的第02分37秒开始看。

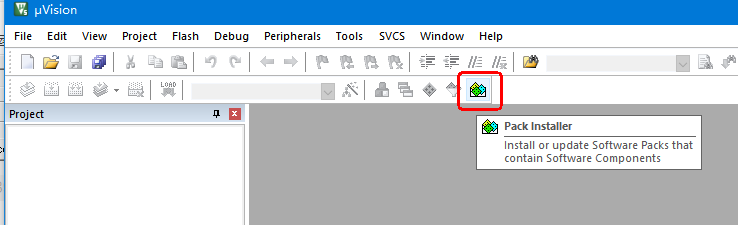

安装完成后打开Keil,查看“Pack Installer”,如下图所示:

先在左边选择STMicroelectronics:

然后右边点击下图红框中的“Action”按钮,按“Action”进行排序:

然后就可以我们安装的“STM32F1xx_DFP”开发包了。

在线安装方法

下面这个“STM32H5xx_DFP开发包”不用装。

在线安装STM32H5xx_DFP开发包的方法:

教学视频的第02分55秒开始看。

ST-Link的驱动安装和硬件连线

ST-Link的作用是把程序下载到板子上去。

使用ST-Link需要在PC上安装一个驱动程序。

驱动程序安装方法:

教学视频的第05分35秒开始看。

ST-Link的的硬件连接如下图所示:

初始化代码生成器(STM32CubeMX)的安装

帮我们生成一些初始化代码。

STM32CubeMX安装方法

教学视频的第05分58秒开始看。

注意更改下路径:

![[GESP202503 C++一级题解]:B4257:图书馆里的老鼠](https://i-blog.csdnimg.cn/direct/ca19bd59784c41719c7586f67aa626e8.png#pic_center)