未经许可,不得转载。

文章目录

- 背景

- 漏洞详情

- 受影响版本

- 解决方案

背景

Directus 是一款开源 CMS,提供强大的内容管理 API,使开发人员能够轻松创建自定义应用程序,凭借其灵活的数据模型和用户友好的界面备受欢迎。然而,Directus 存在一个漏洞,允许攻击者绕过默认的环回 IP 过滤器,从而有可能暴露内部敏感服务。

漏洞详情

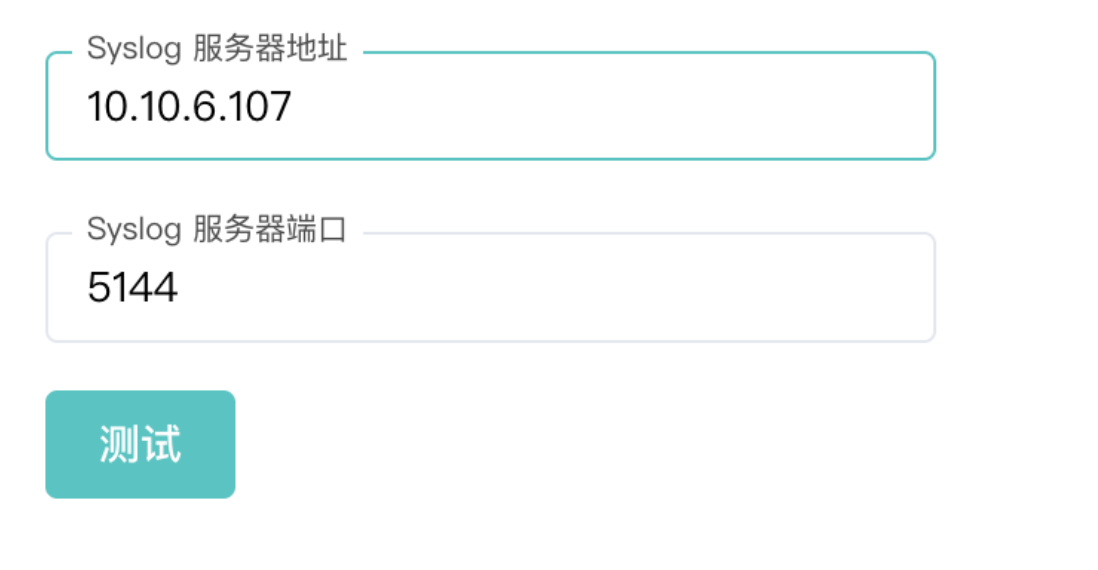

该漏洞源于 Directus 对环回 IP 地址过滤的不足。默认情况下,应用程序使用 0.0.0.0 过滤器阻止对 localhost 的访问。然而,攻击者可以利用未充分过滤的其他环回地址(如 127.0.0.2 至 127.255.255.255),从而绕过此限制并访问本地服务。