文章目录

- 移动通信与 5G

- 1️⃣移动通信

- 2️⃣移动通信制式

- 3️⃣5G 应用场景与关键技术

- 🕑WLAN 通信技术

- 1️⃣WLAN 通信技术

- 🕒WLAN 频谱与信道(高频考点)

- 1️⃣WLAN 网络分类

- 2️⃣ISM频段

- 3️⃣不重叠信道(重点)

- 4️⃣2.4 和 5GHz 频段

- 5️⃣中国的 5.8G Hz 信道

- 6️⃣信道重用与 AP 部署

- 7️⃣802.11 技术标准对比(重点)

- 🕓802.11 MAC 层

- 1️⃣802.11 访问控制机制

- 2️⃣802.11三种帧间间隔

- 🕔移动AD Hoc网络

- 1️⃣移动AD Hoc网络

- 2️⃣MANET网络特点

- 🕕WLAN安全(重要)

- 1️⃣WLAN安全

- 🕖章节总结

- 🕖章节总结

移动通信与 5G

1️⃣移动通信

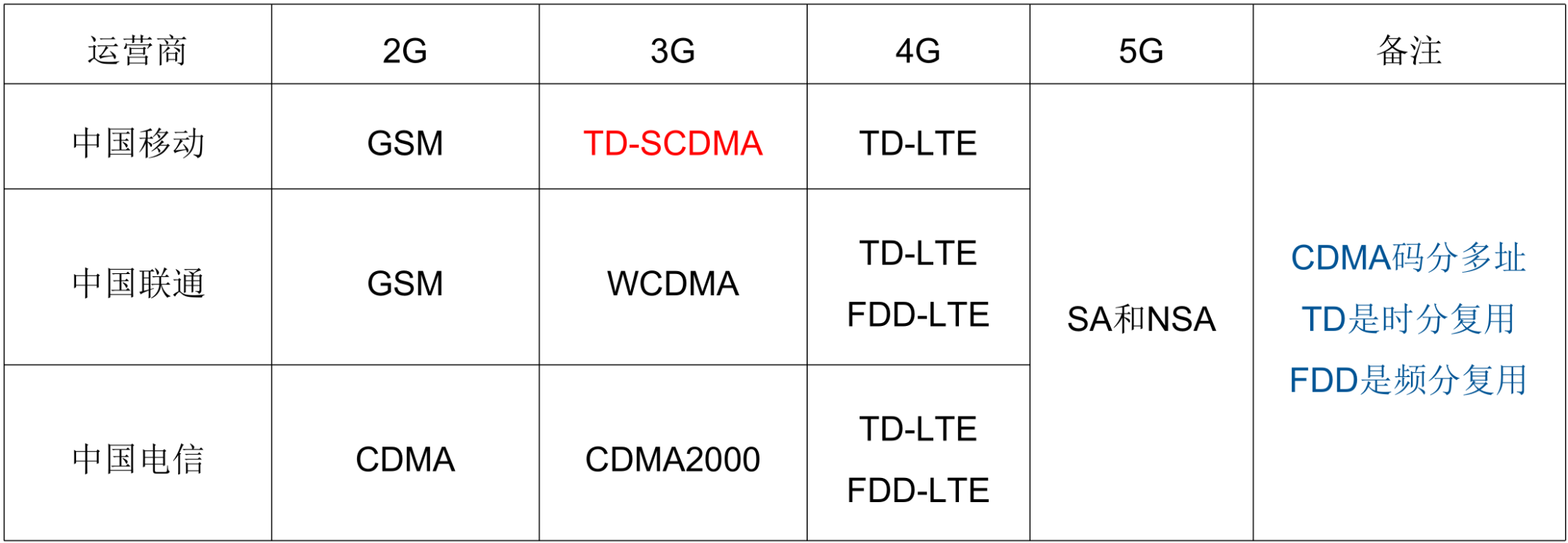

2️⃣移动通信制式

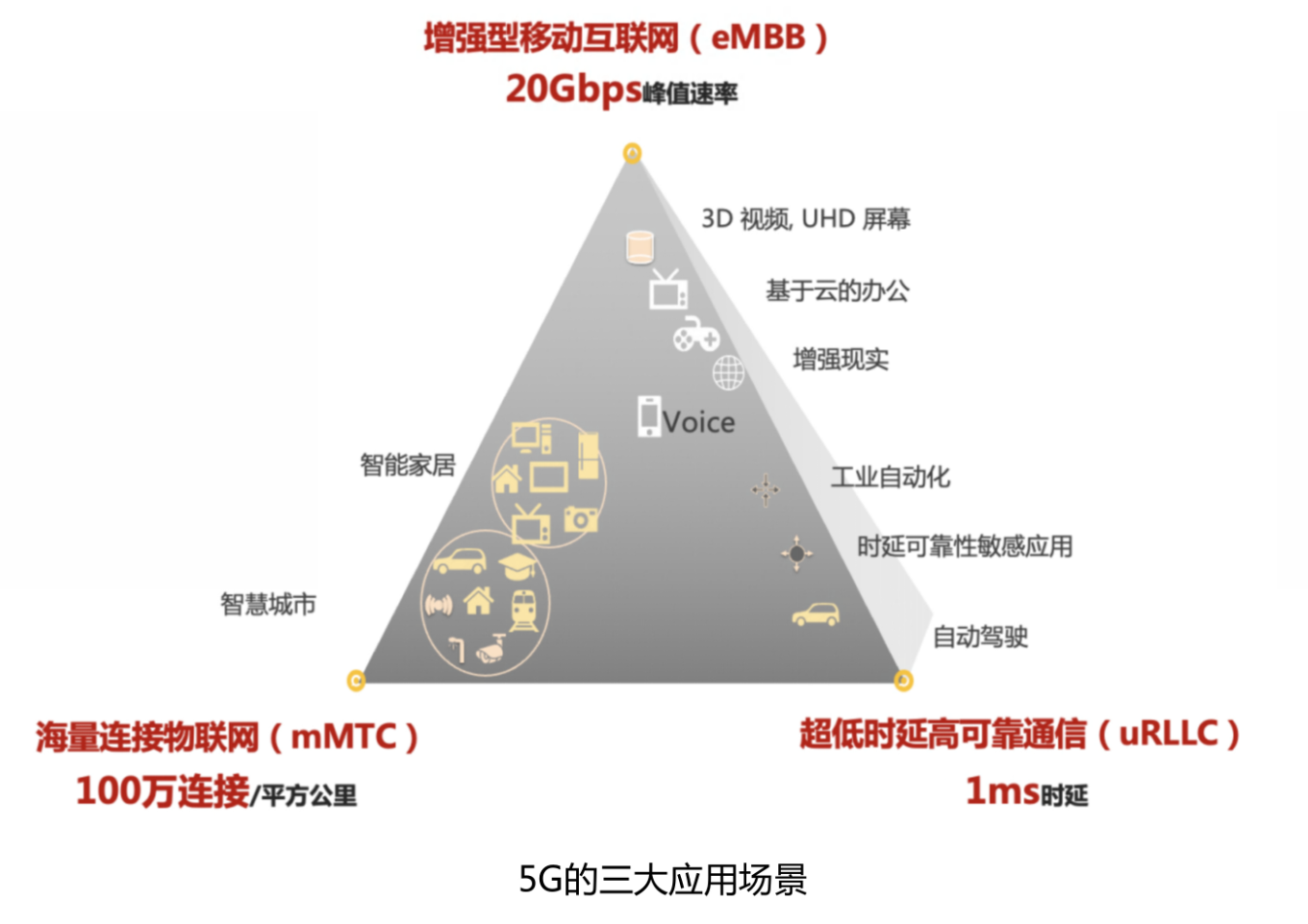

3️⃣5G 应用场景与关键技术

- 5G关键技术包括:超密集异构无线网络、大规模输入输出(MIMO)、毫米波通信、软件定义网络和网络功能虚拟化。

🕑WLAN 通信技术

1️⃣WLAN 通信技术

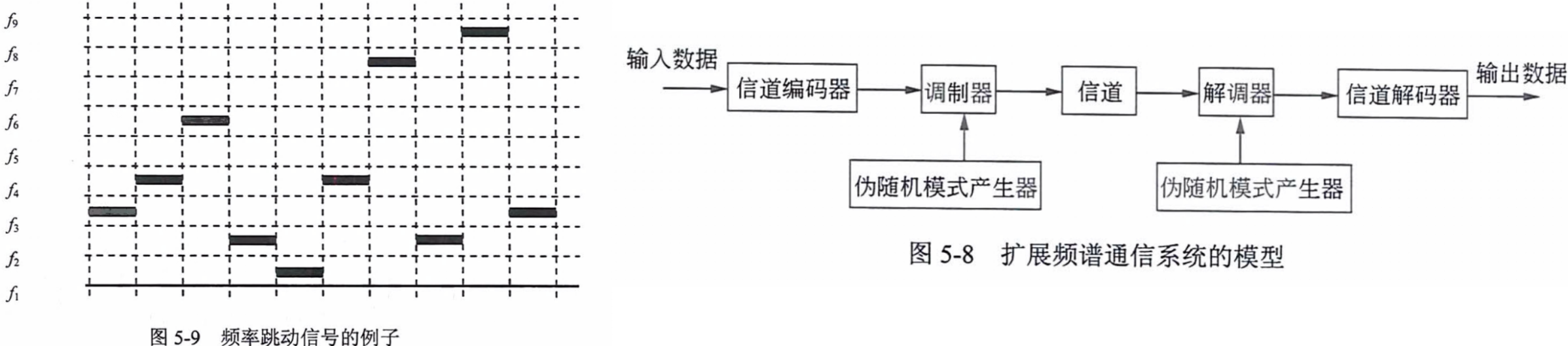

- 无线网主要使用三种通信技术:红外线、扩展频谱(扩频)和窄带微波技术。

- 扩展频谱通信:将信号散步到更宽的带宽上以减少发送阻塞和干扰的机会。

- WLAN主要使用扩展频谱技术:频率跳动扩频FHSS(蓝牙)和直接序列扩展频谱DSSS(Wi-Fi)。

🕒WLAN 频谱与信道(高频考点)

1️⃣WLAN 网络分类

-

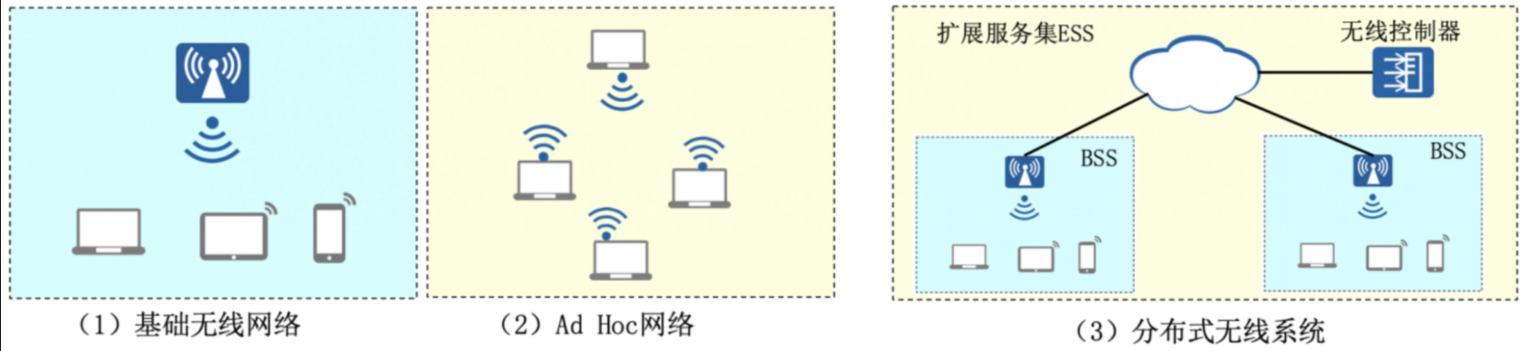

WLAN网络可以分为三类:基础无线网络、AdHoc网络和分布式无线系统。

-

- 基础无线网络(Infrastructure Networking):用户通过无线接入点AP接入。

- 特殊网络(AdHoc Networking):用于军用自组网或寝室局域网联机游戏。

- 分布式无线系统:通过AC控制大量AP组成的无线网络。

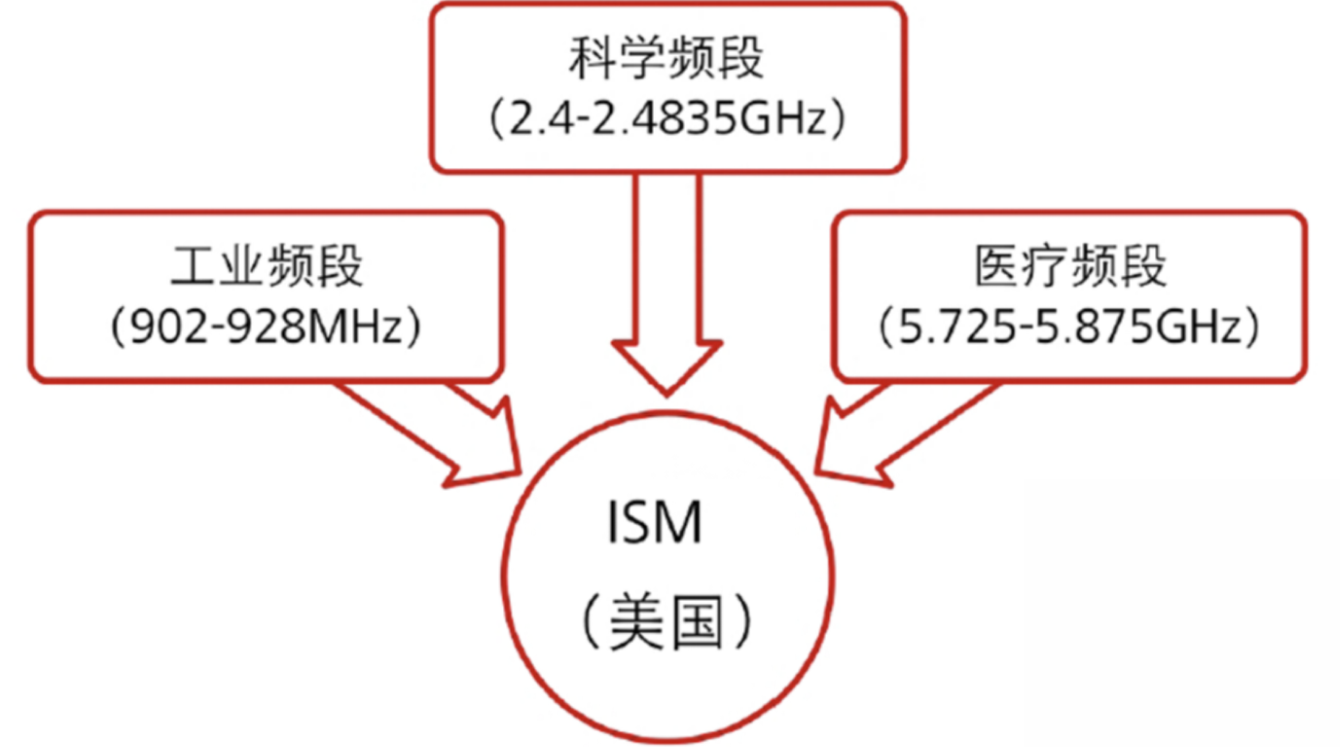

2️⃣ISM频段

- ISM频段主要是开放给工业、科学、医学机构使用,该频段是依据美国联邦通讯委员会(FCC)所定义出来,并没有所谓使用授权的限制。

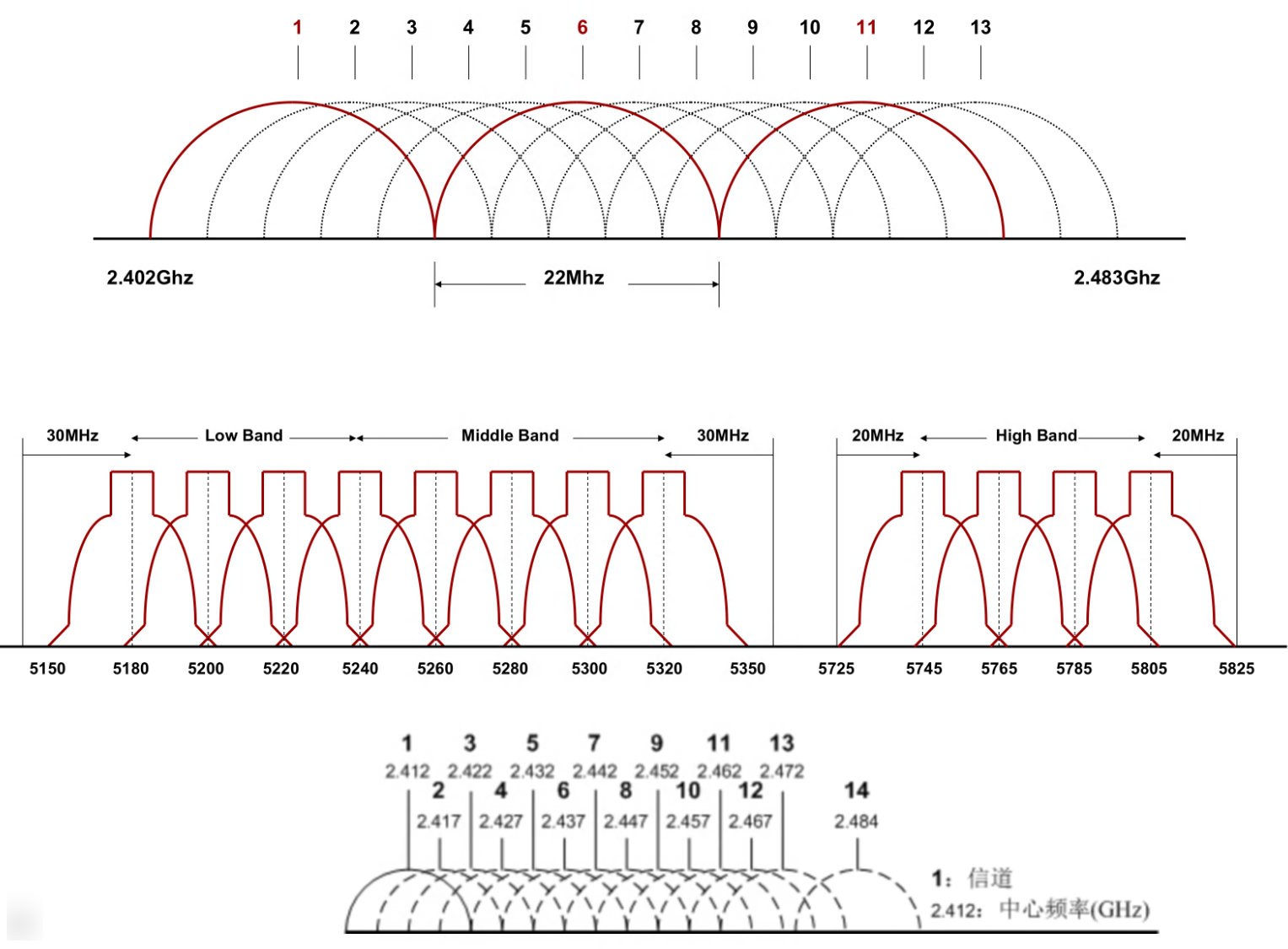

3️⃣不重叠信道(重点)

-

2.4G频段(常考)

-

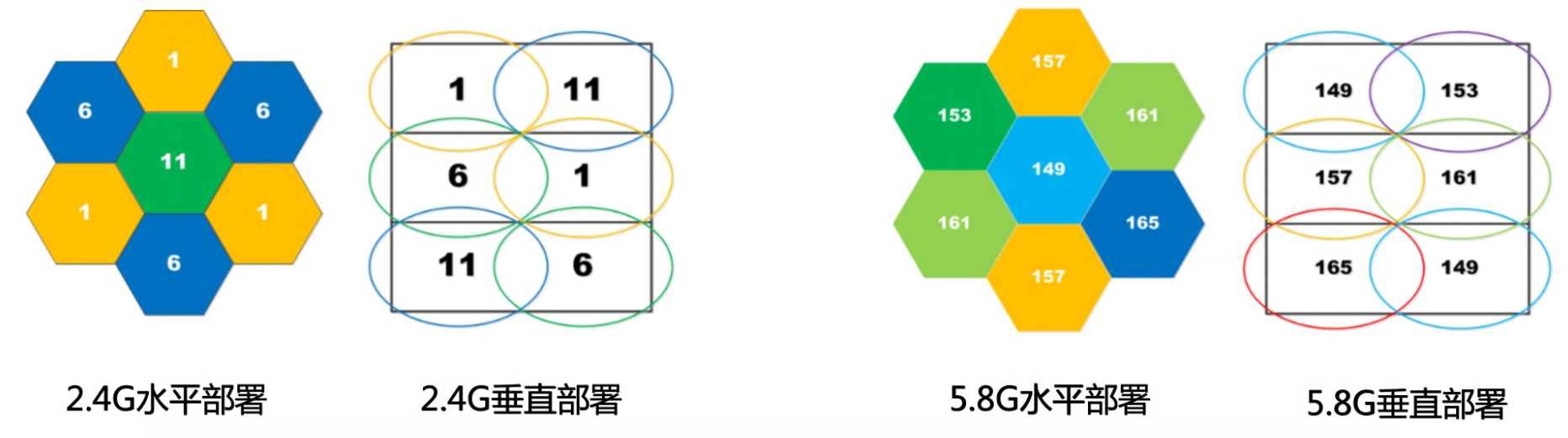

- 13个信道,3个不重叠信道(1、6和11)

-

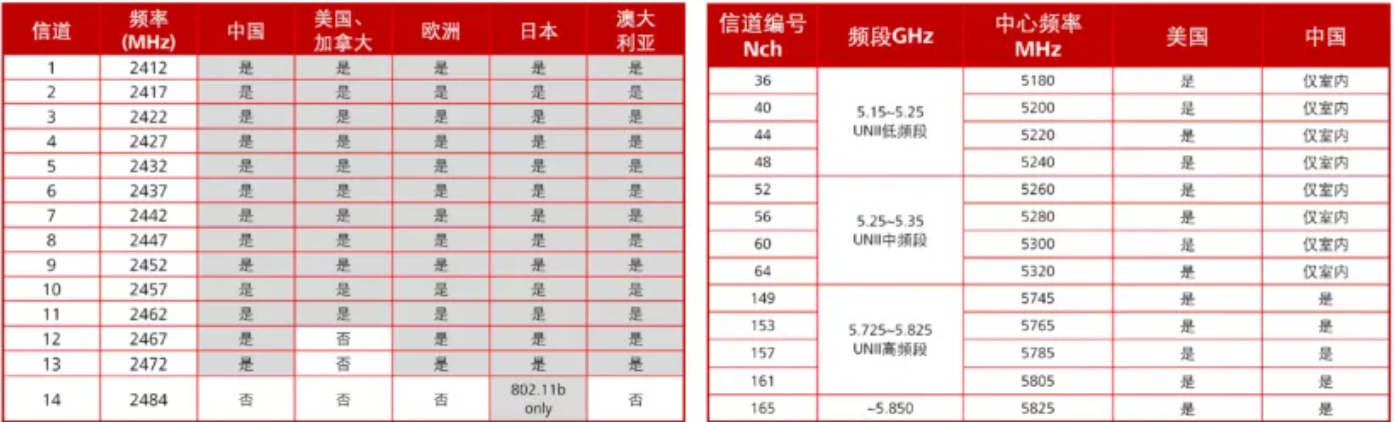

5G+5.8G频段

-

- 开放的不重叠信道有5个

4️⃣2.4 和 5GHz 频段

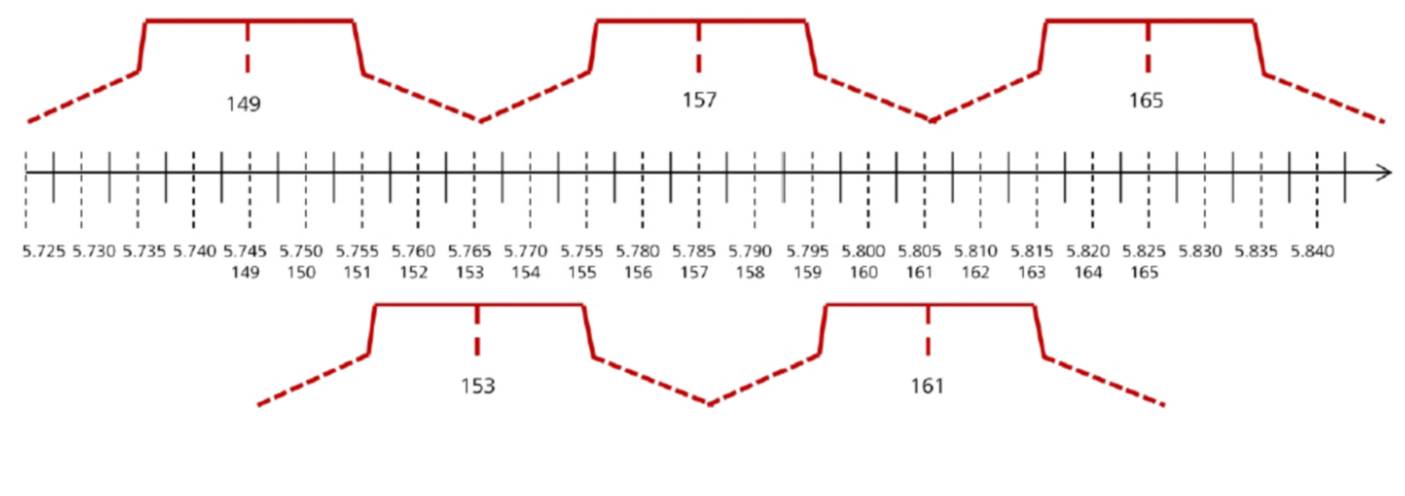

5️⃣中国的 5.8G Hz 信道

- 在中国,5.8GHz频段内有5个非重叠信道,分别为:149,153, 157, 161, 165,如下图:

6️⃣信道重用与 AP 部署

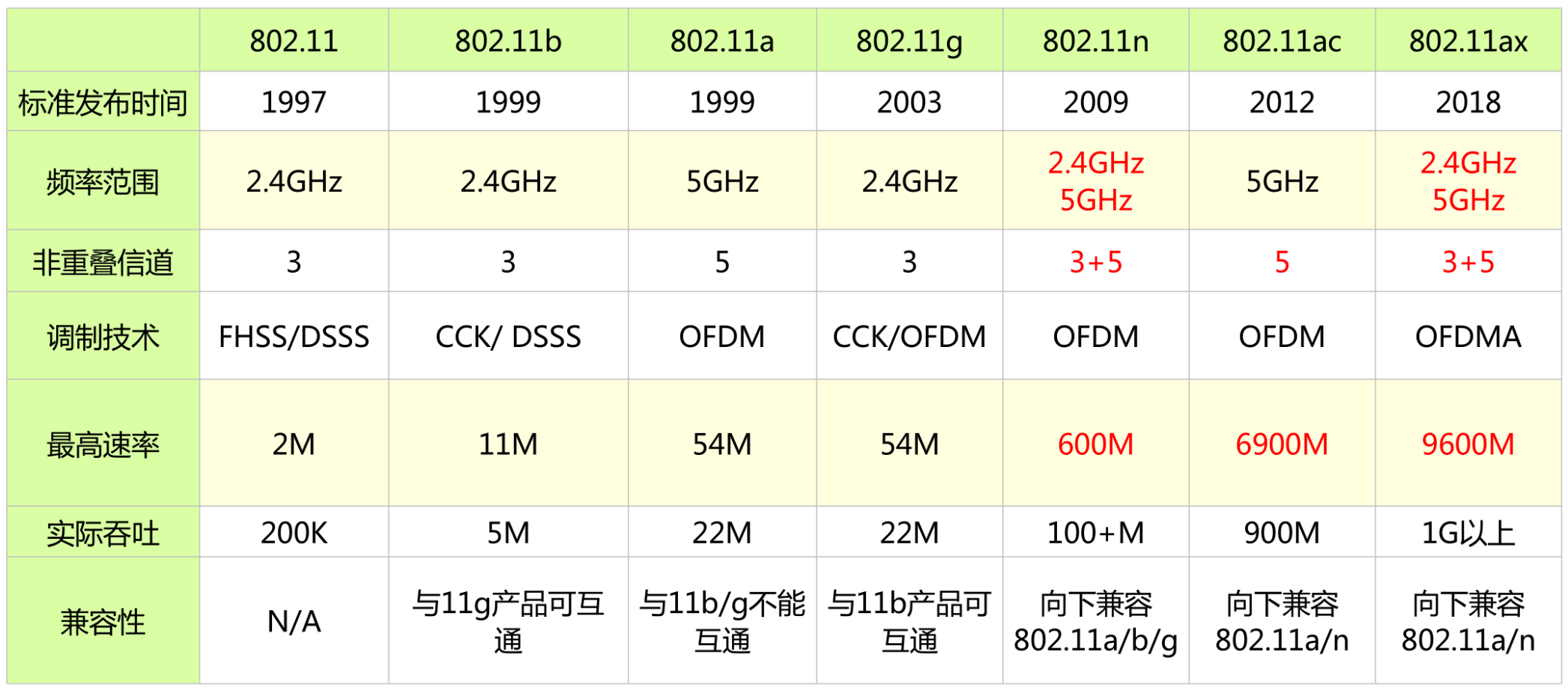

7️⃣802.11 技术标准对比(重点)

- 1.Wi-Fi标准的工作频段。2.4GHz:802.11、802.11b和802.11g 5GHz:802.11a 和 802.11ac; 2.4GHz+5GHz 802.11n和 802.11ax。

- 2.非重叠信道数量。2.4GHz频段包含13个信道,有3个不重合信道,常用信道为1、6和11,不重合信道间隔5个信道。

- 3.不同准的最大速率。比如,802.11n最大支持600Mbps,802.11ax速率可达9600Mbps。

🕓802.11 MAC 层

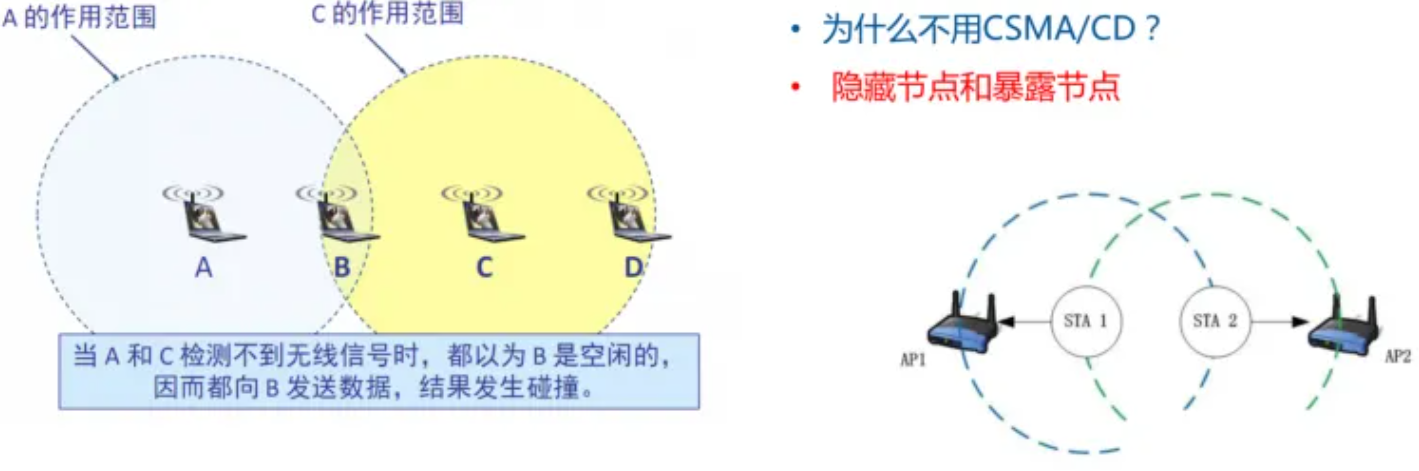

1️⃣802.11 访问控制机制

-

802.11标准为MAC子层定义了3种访问控制机制。

-

- CSMA/CA分布式协调功能:大家争用访问(有竞争)。

- RTS/CTS信道预约:要发送先打报告,其他终端记录信道占用时间。

- PCF点协调功能:由AP集中轮询所有终端,将发送权限轮流交给各个终端,类似令牌(无竞争)。

2️⃣802.11三种帧间间隔

- IFS(分布式协调IFS):最长的IFS, 优先级最低,用于异步帧竞争访问的时延。

- PIFS(点协调IFS):中等长度的IFS, 优先级居中,在PCF操作中使用。

- SIFS(短IFS):最短的IFS, 优先级最高,用于需要立即响应的操作(确认ACK)。

🕔移动AD Hoc网络

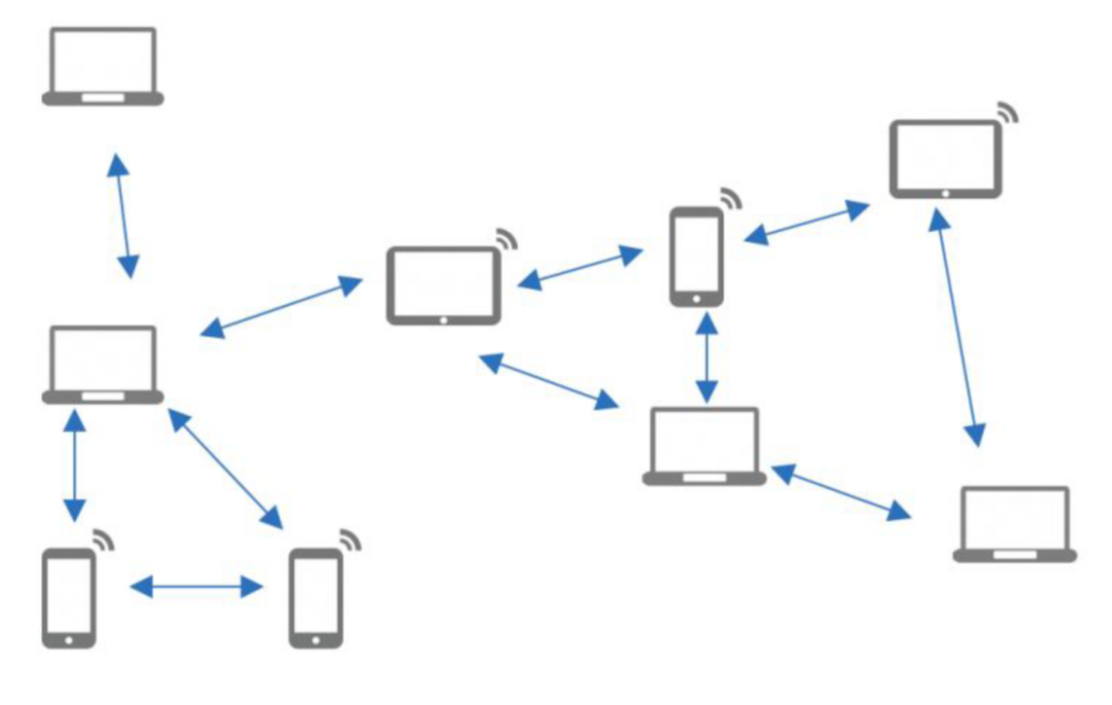

1️⃣移动AD Hoc网络

- 802.11定义ADHoc网络是由无线移动节点组成的对等网,无需网络基础设施的支持,每个节点既是主机,又是路由器,是一种MANNET(Mobile Ad Hoc Network)网络。

- Ad Hoc是拉丁语,具有”即兴,临时”的意思。

2️⃣MANET网络特点

- 网络拓扑结构动态变化的,不能使用传统路由协议。

- 无线信道提供的带宽较小,信号衰落和噪声干扰的影响却很大。

- 无线终端携带的电源能量有限。

- 容易招致网络窃听、欺骗、拒绝服务等恶意攻击的威胁。

🕕WLAN安全(重要)

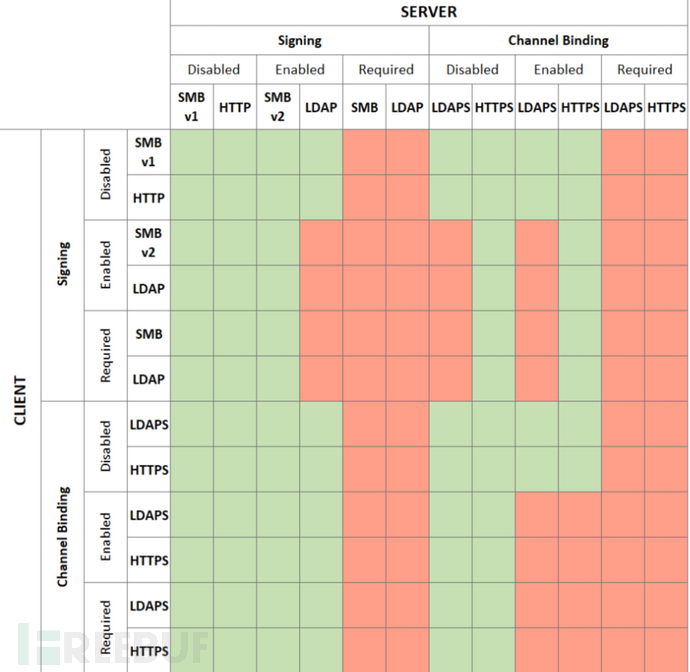

1️⃣WLAN安全

-

(1)SSID访问控制:隐藏SSID,让不知道的人搜索不到。

-

(2)物理地址过滤:在无线路由器设置MAC地址黑白名单。

-

(3)WEP认证和加密:PSK预共享密钥认证,RC4加密。

-

(4)WPA(802.11i草案)

-

- 认证:802.1x。

- 加密:RC4(增强)+TKIP(临时密钥完整协议,动态改变密钥)支持完整性认证和防重放攻击。

-

( 5) WPA2(802.11i )

-

- 针对WPA优化,加密协议是由RC4变为基于AES的CCMP。

🕖章节总结

-

无线局域网扩频技术FHSS/DSSS。

-

无线频谱与信道 :2.4G/5GHz,2.4 GHz共13个信道,3个不重叠信道。

-

CSMA/CA,隐藏节点,MANET。

) WPA2(802.11i ) -

- 针对WPA优化,加密协议是由RC4变为基于AES的CCMP。

🕖章节总结

- 无线局域网扩频技术FHSS/DSSS。

- 无线频谱与信道 :2.4G/5GHz,2.4 GHz共13个信道,3个不重叠信道。

- CSMA/CA,隐藏节点,MANET。

- 无线安全:WEP、WPA、WPA2、AES/TPIK/CCMP。

![[LeetCode] 733. 图像渲染](https://i-blog.csdnimg.cn/direct/e780f88bdcd4455b85c0c0eabbff5853.png)