目录

- T1

- T2

T1

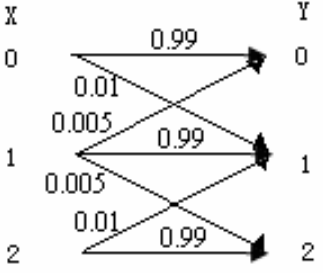

写出图示信道的转移概率矩阵,并指出其是否为对称信道。

解:

信道的转移概率矩阵 P ( Y ∣ X ) = [ 0.99 0.01 0 0.005 0.99 0.005 0 0.01 0.99 ] P(Y|X)=\begin{bmatrix}0.99&0.01&0\\0.005&0.99&0.005\\0&0.01&0.99\end{bmatrix} P(Y∣X)= 0.990.00500.010.990.0100.0050.99

该信道不是对称信道。

T2

设二进制对称信道的概率转移矩阵为 P = [ 2 / 3 1 / 3 1 / 3 2 / 3 ] P=\begin{bmatrix}2/3&1/3\\1/3&2/3\end{bmatrix} P=[2/31/31/32/3],

(1)若 p ( x 0 ) = 3 / 4 , p ( x 1 ) = 1 / 4 p(x_0)=3/4,p(x_1)=1/4 p(x0)=3/4,p(x1)=1/4 ,求 H(X), H(X/Y), H(Y/X)和 I(X; Y)。

(2)求该信道的信道容量及其达到信道容量时的输入概率分布。

解:(1)

p ( x 0 ) = 3 4 , p ( x 1 ) = 1 4 , H ( X ) = 3 4 log 4 3 + 1 4 log 4 = 0.811 ( b i t / s y m b o l ) p(x_0)=\frac34,p(x_1)=\frac14,H(X)=\frac34\log\frac43+\frac14\log4=0.811(bit/symbol) p(x0)=43,p(x1)=41,H(X)=43log34+41log4=0.811(bit/symbol)

P ( Y ∣ X ) = [ 2 3 1 3 1 3 2 3 ] , P ( X Y ) = [ 1 2 1 4 1 12 1 6 ] P(Y\mid X)=\begin{bmatrix}\dfrac{2}{3}&\dfrac{1}{3}\\\dfrac{1}{3}&\dfrac{2}{3}\end{bmatrix},P(XY)=\begin{bmatrix}\dfrac{1}{2}&\dfrac{1}{4}\\\dfrac{1}{12}&\dfrac{1}{6}\end{bmatrix} P(Y∣X)= 32313132 ,P(XY)= 211214161

p ( y 0 ) = 1 2 + 1 12 = 7 12 , p ( y 1 ) = 1 4 + 1 6 = 5 12 p(y_0)=\frac12+\frac1{12}=\frac7{12},p(y_1)=\frac14+\frac16=\frac5{12} p(y0)=21+121=127,p(y1)=41+61=125

H ( X Y ) = 1 2 log ( 2 ) + 1 4 log ( 4 ) + 1 12 log ( 12 ) + 1 6 log ( 6 ) = 1.73 ( b i t / s y m b o l s ) H(XY)=\frac12\log(2)+\frac14\log(4)+\frac1{12}\log(12)+\frac16\log(6)=1.73(bit/symbols) H(XY)=21log(2)+41log(4)+121log(12)+61log(6)=1.73(bit/symbols)

H ( Y ) = 7 12 log ( 12 7 ) + 5 12 log ( 12 5 ) = 0.98 ( b i t / s y m b o l ) H(Y)=\frac{7}{12}\log(\frac{12}{7})+\frac{5}{12}\log(\frac{12}{5})=0.98(bit/symbol) H(Y)=127log(712)+125log(512)=0.98(bit/symbol)

H ( X ∣ Y ) = H ( X Y ) − H ( Y ) = 1.73 − 0.98 = 0.75 ( b i t / s y m b o l ) H(X\mid Y)=H(XY)-H(Y)=1.73-0.98=0.75(bit/symbol) H(X∣Y)=H(XY)−H(Y)=1.73−0.98=0.75(bit/symbol)

H ( Y ∣ X ) = H ( X Y ) − H ( X ) = 1.73 − 0.811 = 0.919 ( b i t / s y m b o l ) H(Y|X)=H(XY)-H(X)=1.73-0.811=0.919(bit/symbol) H(Y∣X)=H(XY)−H(X)=1.73−0.811=0.919(bit/symbol)

I ( X ; Y ) = H ( X ) − H ( X ∣ Y ) = 0.811 − 0.75 = 0.061 ( b i t / s y m b o l ) I(X;Y)=H(X)-H(X\mid Y)=0.811-0.75=0.061(bit/symbol) I(X;Y)=H(X)−H(X∣Y)=0.811−0.75=0.061(bit/symbol)

(2)此信道为对称信道,则

C = log s − H ( p 1 ′ , p 2 ′ , ⋯ p s ′ ) = log ( 2 ) − H ( 2 3 , 1 3 ) = log 2 + 2 3 log 2 3 + 1 3 log 1 3 = 0.082 ( b i t / s y m b o l ) \begin{aligned}&C=\log s-H\left(p_1^{\prime},p_2^{\prime},\cdots p_s^{\prime}\right)=\log(2)-H\left(\frac23,\frac13\right)=\log2+\frac23\log\frac23+\frac13\log\frac13\\&=0.082(bit/symbol)\end{aligned} C=logs−H(p1′,p2′,⋯ps′)=log(2)−H(32,31)=log2+32log32+31log31=0.082(bit/symbol)

达到信道容量时的输入概率分布为: p ( x 0 ) = p ( x 1 ) = 1 2 p(x_0)=p(x_1)=\frac12 p(x0)=p(x1)=21

![[前端][基础]JavaScript](https://i-blog.csdnimg.cn/direct/eedf1b499571449a9cbdedb7c9797876.png)