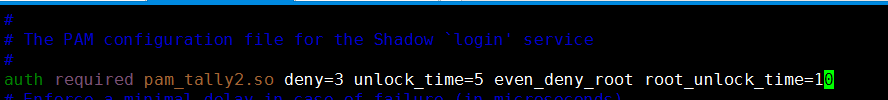

1、编辑PAM的配置文件

sudo vim /etc/pam.d/login

在第二行添加

auth required pam_tally2.so deny=3 unlock_time=5 even_deny_root root_unlock_time=10

参数介绍

even_deny_root 也限制root用户;

deny 设置普通用户和root用户连续错误登陆的最大次数,超过最大次数,则锁定该用户;

unlock_time 设定普通用户锁定后,多少时间后解锁,单位是秒;

root_unlock_time 设定root用户锁定后,多少时间后解锁,单位是秒;

此处使用的是 pam_tally2 模块,如果不支持 pam_tally2 可以使用 pam_tally 模块。另外,不同的pam版本,设置可能有所不同,具体使用方法,可以参照相关模块的使用规则。

打开 /etc/pam.d/sshd 文件,在 #%PAM-1.0 的下面,加入下面的内容,表示当密码输入错误达到3次,就锁定用户150秒,如果root用户输入密码错误达到3次,锁定300秒。锁定的意思是即使密码正确了也登录不了

auth required pam_tally2.so deny=3 unlock_time=150 even_deny_root root_unlock_time=300

![[云炬创业基础笔记]第十一章创业计划书测试2](https://img-blog.csdnimg.cn/84127bc193754ca6be34866959d1881e.jpg?x-oss-process=image/watermark,type_d3F5LXplbmhlaQ,shadow_50,text_Q1NETiBA56eR5aSn5LqR54Ks,size_20,color_FFFFFF,t_70,g_se,x_16)

![[云炬创业基础笔记]第十一章创业计划书测试6](https://img-blog.csdnimg.cn/92bc67f15c384c209dc20cbc46f04072.jpg?x-oss-process=image/watermark,type_d3F5LXplbmhlaQ,shadow_50,text_Q1NETiBA56eR5aSn5LqR54Ks,size_20,color_FFFFFF,t_70,g_se,x_16)

![[云炬创业基础笔记]第十一章创业计划书测试7](https://img-blog.csdnimg.cn/31bb16aa12cc488a8654499100360d81.jpg?x-oss-process=image/watermark,type_d3F5LXplbmhlaQ,shadow_50,text_Q1NETiBA56eR5aSn5LqR54Ks,size_20,color_FFFFFF,t_70,g_se,x_16)

![[云炬创业基础笔记]第十一章创业计划书测试13](https://img-blog.csdnimg.cn/203278050bc1482a86832d6a4d8313c0.jpg?x-oss-process=image/watermark,type_d3F5LXplbmhlaQ,shadow_50,text_Q1NETiBA56eR5aSn5LqR54Ks,size_20,color_FFFFFF,t_70,g_se,x_16)

![[云炬创业基础笔记]第十一章创业计划书测试5](https://img-blog.csdnimg.cn/629c53b6343c4e118f284c8be14c10f3.jpg?x-oss-process=image/watermark,type_d3F5LXplbmhlaQ,shadow_50,text_Q1NETiBA56eR5aSn5LqR54Ks,size_20,color_FFFFFF,t_70,g_se,x_16)

![[云炬创业基础笔记]创业计划书常见问题](https://img-blog.csdnimg.cn/fb71553b45e040faaf31dec81bd4430e.png?x-oss-process=image/watermark,type_d3F5LXplbmhlaQ,shadow_50,text_Q1NETiBA56eR5aSn5LqR54Ks,size_20,color_FFFFFF,t_70,g_se,x_16)

![[云炬创业基础笔记]创业计划书的作用](https://img-blog.csdnimg.cn/a8ee135b1cd9480bac3a97415f6d7562.png?x-oss-process=image/watermark,type_d3F5LXplbmhlaQ,shadow_50,text_Q1NETiBA56eR5aSn5LqR54Ks,size_20,color_FFFFFF,t_70,g_se,x_16)